漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

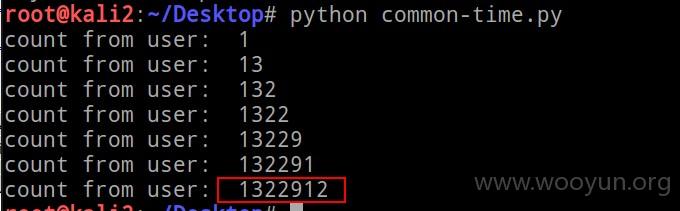

小猪短租官方APP绕过过滤继续注入(含130W+用户数据/附绕过脚本)

相关厂商:

漏洞作者:

提交时间:

2015-12-03 16:02

修复时间:

2015-12-04 10:36

公开时间:

2015-12-04 10:36

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经修复

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-12-03: 细节已通知厂商并且等待厂商处理中

2015-12-03: 厂商已经确认,细节仅向厂商公开

2015-12-04: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

请教SQLMAP中IF->CASE或绕过逗号的Tamper

详细说明:

目标:小猪短租官方APP

检测发现以下地方存在SQL注入:(注入参数:pkeys,时间盲注)

Payload如下:(睡4秒)

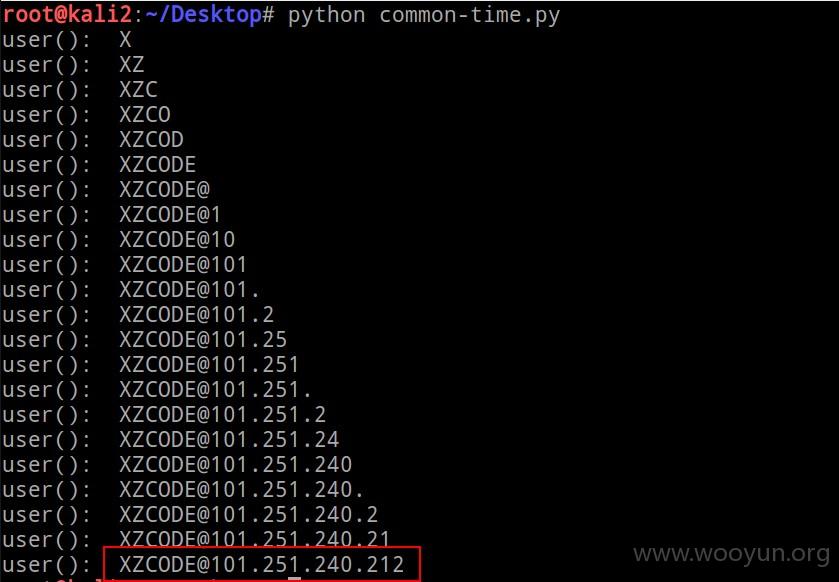

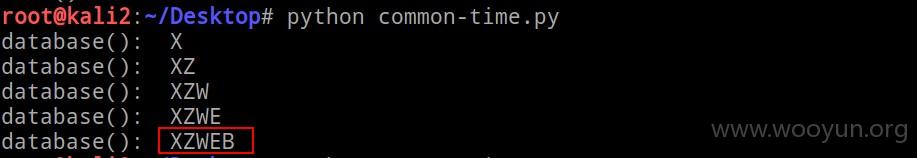

放SQLMap时发现没检测出来,手工看了下发现过滤了空格和逗号,于是写了个Python来跑数据:(以跑当前数据库database()为例,测试时请自行修改代理)

漏洞证明:

修复方案:

请多指教~

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-12-03 16:18

厂商回复:

nb!

高手有兴趣聊聊吧。

最新状态:

2015-12-04:已修复,高手有空聊聊啊