漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-18: 细节已通知厂商并且等待厂商处理中

2015-12-18: 厂商已经确认,细节仅向厂商公开

2015-12-28: 细节向核心白帽子及相关领域专家公开

2016-01-07: 细节向普通白帽子公开

2016-01-17: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

网络边界没做好划分导致公司全部网络资产的详细信息对外的典型案例

泄漏的信息包括但不限于以下:

机器温度!

设备型号

设备类型

固定资产编号

设备序列号

所在机房

所在机架

设备规格

内存

CPU

硬盘

网卡 1

网卡 2

网卡 3

...

MAC 1

MAC 2

MAC 3

...

交换机端口 1

交换机端口 2

交换机端口 3

...

使用者

对应业务

...

详细说明:

01#泄漏源

http://60.28.201.5:2000/idc/

02#敏感信息

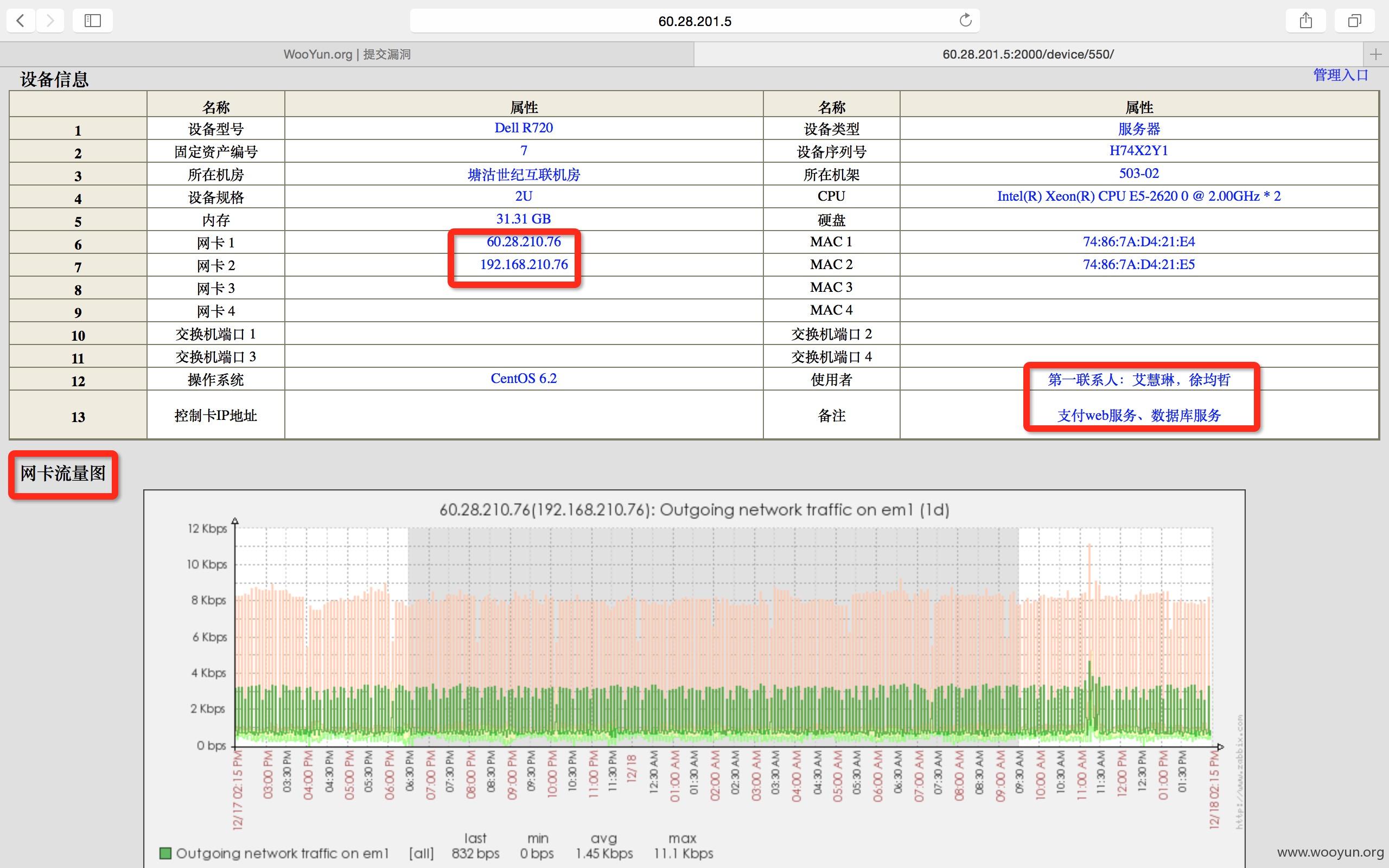

打开塘沽世纪互联机房,发现根据机房的机架做了个可视化的图,这种机房进去过,确实很像

点进去能看到每个机器的详细信息了

http://60.28.201.5:2000/device/550/

http://60.28.201.5:2000/admin/ 这个后台没能进去,但看到http://60.28.201.5:2000/idc/9/北京地区内部机房地点了,北京市海淀区知春路皇冠假日酒店写字楼,有时间路过再拜访下内网。

漏洞证明:

01#泄漏源

http://60.28.201.5:2000/idc/

02#敏感信息

打开塘沽世纪互联机房,发现根据机房的机架做了个可视化的图,这种机房进去过,确实很像

点进去能看到每个机器的详细信息了

http://60.28.201.5:2000/device/550/

http://60.28.201.5:2000/admin/ 这个后台没能进去,但看到http://60.28.201.5:2000/idc/9/北京地区内部机房地点了,北京市海淀区知春路皇冠假日酒店写字楼,有时间路过再拜访下内网。

修复方案:

做好网络边界的划分和ACL访问控制

版权声明:转载请注明来源 HackBraid@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-18 15:29

厂商回复:

感谢对酷我的支持,正在修复

最新状态:

暂无