漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-25: 细节已通知厂商并且等待厂商处理中

2015-12-29: 厂商已经确认,细节仅向厂商公开

2016-01-08: 细节向核心白帽子及相关领域专家公开

2016-01-18: 细节向普通白帽子公开

2016-01-28: 细节向实习白帽子公开

2016-02-09: 细节向公众公开

简要描述:

此厂商生产的3D耳机是金志文代言的~很不错~

详细说明:

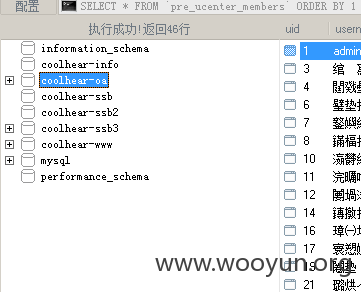

对全站进行扫描发现 bbs论坛存在问题

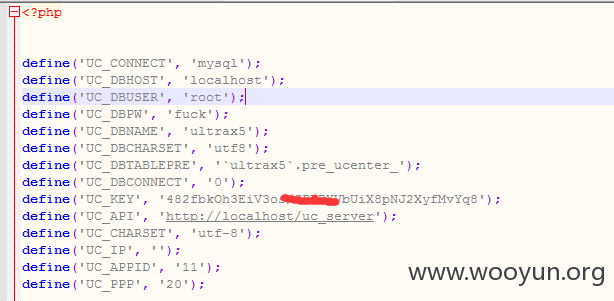

http://bbs.coolhear.com/config/config_ucenter.php.bak

http://home.coolhear.com/config/config_global.php.bak

发现泄漏了key 使用http://drops.wooyun.org/papers/7830 进行getshell

我使用一哥给的POC进行getshell

http://bbs.coolhear.com///forum.php?mod=ajax&inajax=yes&infloat=register&handlekey=register&ajaxmenu=1&action=checkusername&username=admin 密码c

这应该是官网地址了

漏洞证明:

还有一个问题 http://sdk.coolhear.com/ 弱口令 admin admin

因为是wordpress 所以编辑插件取得了shell

http://sdk.coolhear.com/wp-content/plugins/hello.php 密码-7

修复方案:

删除所有可被下载的备份文件~

拒绝弱口令

及时检查线上安全,不能只靠阿里~

版权声明:转载请注明来源 mango@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-29 10:12

厂商回复:

出现这样的漏洞有代码管理上的问题,有框架带来的问题,如果给不法分子利用,后果比较严重。感谢mango@乌云同学为我们及时找^^这些漏洞.

最新状态:

暂无

![}P@}1XCS9]FS$@@YTB{KW%E.png](https://img.wooyun.laolisafe.com/upload/201512/24192135a7d036dac1803344117f26f5fc5622dd.png)

![CULW}(DBE]0RTW3H@YUQ)SW.png](https://img.wooyun.laolisafe.com/upload/201512/2419300815403805e347c8da86406faf24930a58.png)

![]CMH43`N(%0HDB_]VIF`QW3.png](https://img.wooyun.laolisafe.com/upload/201512/24193059b444079e5bdfda53de12a4d7228f1dd7.png)

![6M]4I%MB]3863U5S}W8JA[P.png](https://img.wooyun.laolisafe.com/upload/201512/24193224b02a4257dd55c041a4b075684a1e730e.png)