漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-12-29: 细节已通知厂商并且等待厂商处理中

2016-01-05: 厂商已经确认,细节仅向厂商公开

2016-01-15: 细节向核心白帽子及相关领域专家公开

2016-01-25: 细节向普通白帽子公开

2016-02-04: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

RT

详细说明:

漏洞地址:http://**.**.**.**/doc/info/index.php?cata=11010

Database: dftour

Table: admin

[8 columns]

+-------------+--------------+

| Column | Type |

+-------------+--------------+

| ad_ddate | datetime |

| ad_flag | varchar(255) |

| ad_id | int(11) |

| ad_ldate | datetime |

| ad_password | varchar(20) |

| ad_truename | varchar(20) |

| ad_username | varchar(20) |

| ad_zdate | datetime |

+-------------+--------------+

admin

qmlcm311405

从robots.txt中获取后台地址

/admin/

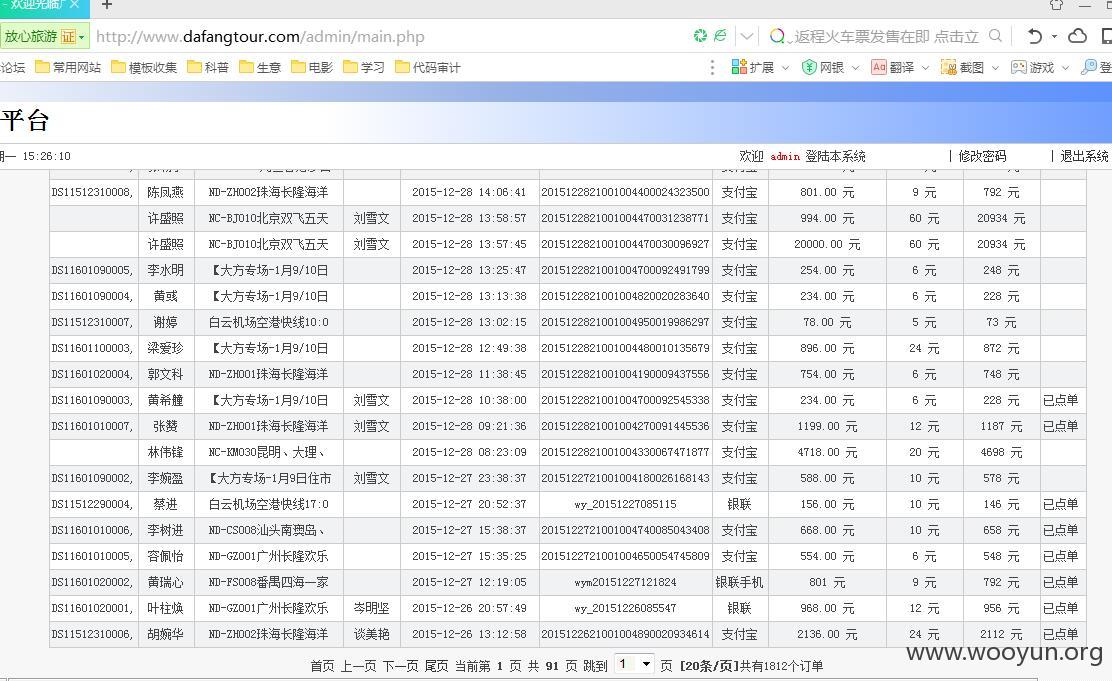

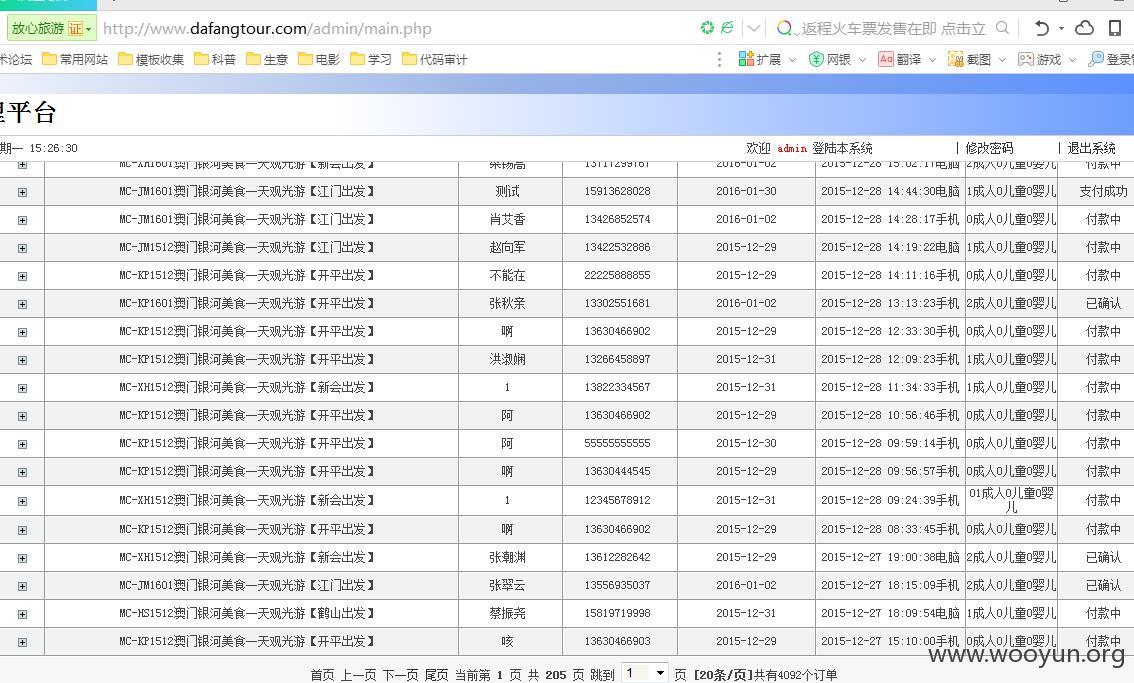

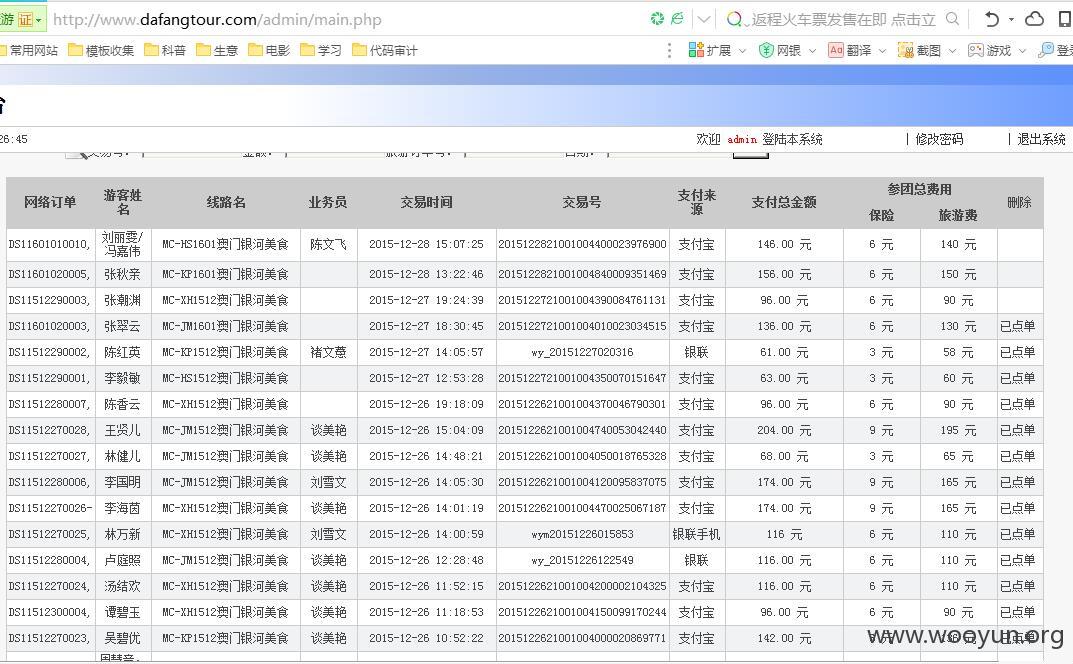

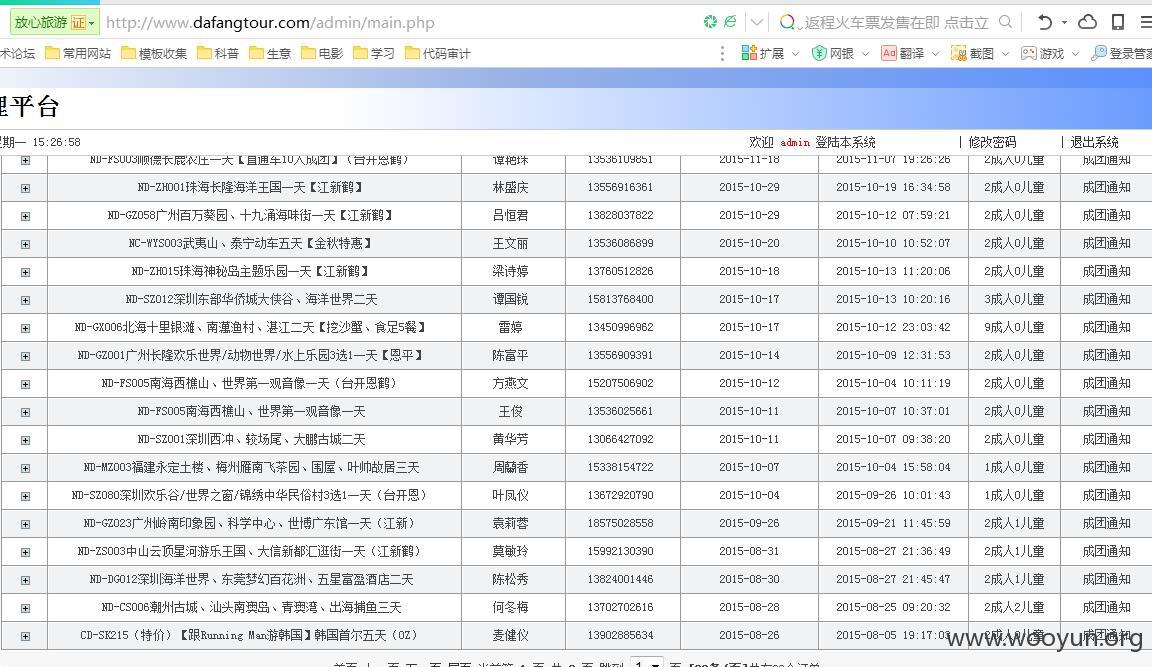

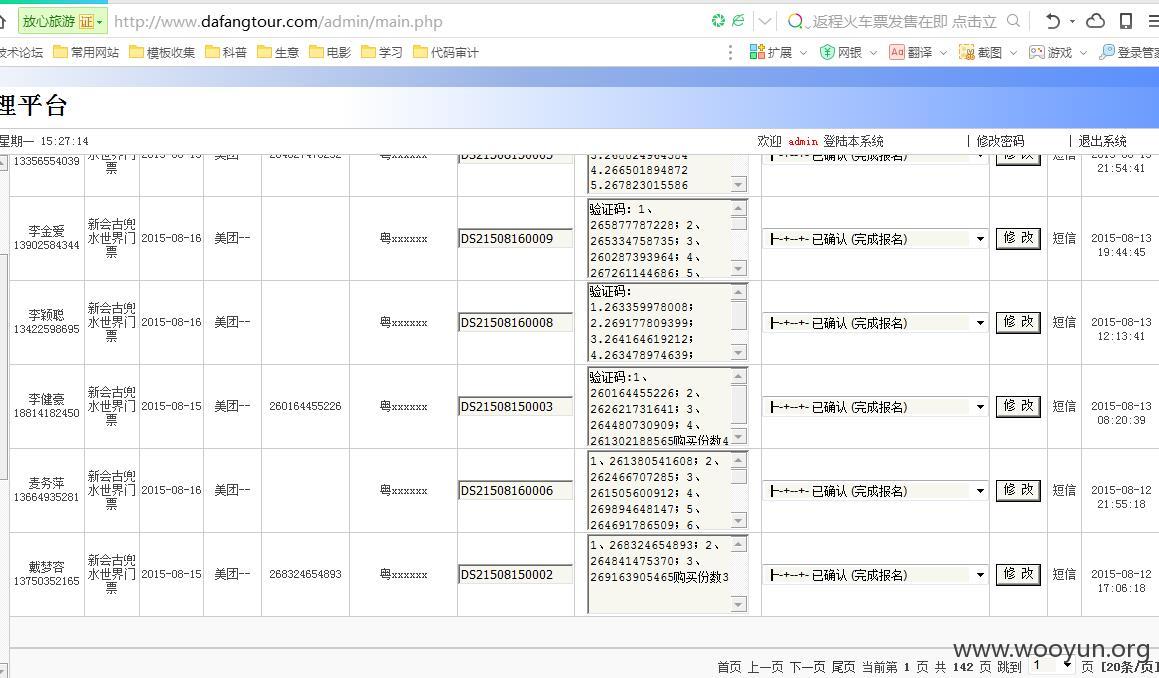

漏洞证明:

修复方案:

1、关键字过滤

2、开启GPC

3、使用addslashes()函数进行转义

版权声明:转载请注明来源 禽兽放开那妹子@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2016-01-05 16:59

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给广东分中心,由其后续协调网站管理单位处置.

最新状态:

暂无