漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

天天唱存储型xss一枚

相关厂商:

漏洞作者:

提交时间:

2015-01-08 11:09

修复时间:

2015-02-22 11:10

公开时间:

2015-02-22 11:10

漏洞类型:

xss跨站脚本攻击

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-01-08: 细节已通知厂商并且等待厂商处理中

2015-01-08: 厂商已经确认,细节仅向厂商公开

2015-01-18: 细节向核心白帽子及相关领域专家公开

2015-01-28: 细节向普通白帽子公开

2015-02-07: 细节向实习白帽子公开

2015-02-22: 细节向公众公开

简要描述:

厂商是我叫来的 而且跟项目经理聊的不错 所以今天特意去检查了下 因为是手机测试 手机上传图片 老是错误 所以就文字描述了 见谅

详细说明:

首先要登录天天唱的账号 因为之前我发过 所以这次我们用我之前拿到的账号

登录后在点击 个人档案 在个性签名里 随便打一些字 然后在后面添加上

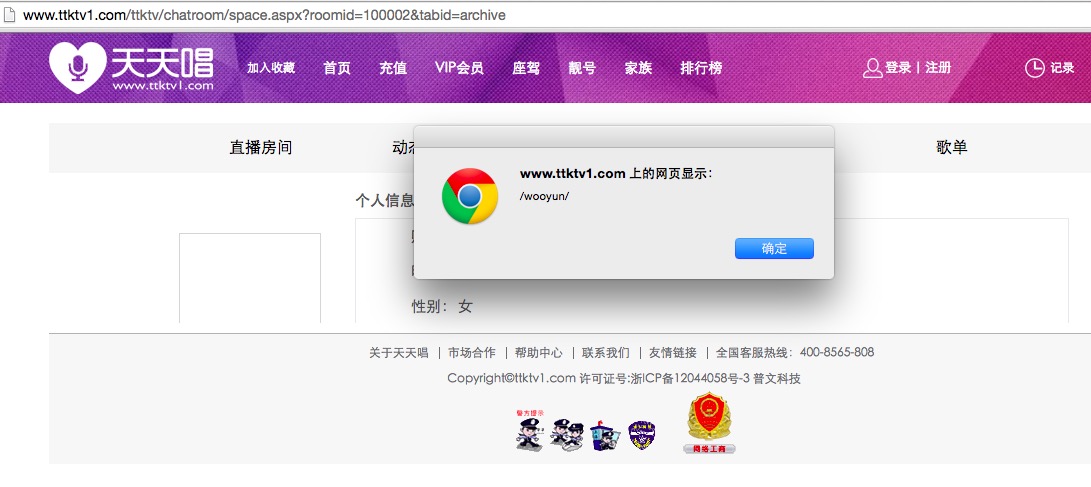

愿你的人生有足够多的云翳 ,来造就一个美丽的黄昏。><script>alert(/wooyun/)</script>

上面是我写的个签

访问地址:http://www.ttktv1.com/ttktv/chatroom/space.aspx?roomid=100002&tabid=archive

访问链接即可弹出乌云

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-01-08 12:08

厂商回复:

感谢漏洞作者提交漏洞给我们,确认此问题存在.正在处理.

最新状态:

暂无