漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-01-23: 细节已通知厂商并且等待厂商处理中

2015-01-23: 厂商已经确认,细节仅向厂商公开

2015-01-26: 细节向第三方安全合作伙伴开放

2015-03-19: 细节向核心白帽子及相关领域专家公开

2015-03-29: 细节向普通白帽子公开

2015-04-08: 细节向实习白帽子公开

2015-04-23: 细节向公众公开

简要描述:

Remote command execution

详细说明:

傲游浏览器在设计的时候对关键的地方没有做过滤处理,导致res域下存在特权域的xss。结合前面研究过的案例是可以导致命令执行的。

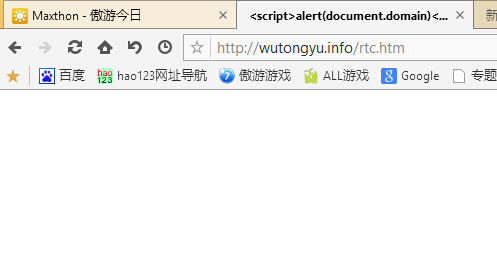

1、傲游浏览器在对访问过的网页title没有做处理,就带入到了网页当中:

构造一个html如下:

<title><script>alert(document.domain)</script></title>

先访问一次,然后在打开新窗口的地方:

随意打开一个新窗口:

弹出了document.domain 是res,似乎我们可以做点什么。嗯

结合二哥之前发布的

WooYun: 傲游浏览器远程命令执行漏洞二

以及

Lyleaks发布的:

WooYun: 傲游浏览器远程命令执行漏洞(Web端+客户端配合利用技巧)

我们不难构造代码,

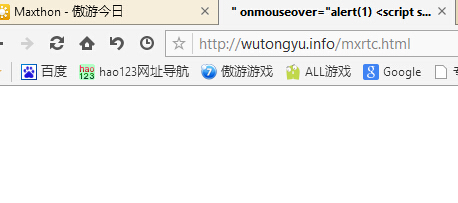

但是在构造代码的过程中,居然发现<script></script>这样不能直接执行,经过了无数次尝试,各种姿势都试过了,才发现通过引用外域<script src="1.js"></script>可以达到调用任意exe的目的。

漏洞证明:

本地构造:

mxrtc.js:

先访问一次,然后再打开一个新窗口:

哦,对了,是最新版:

执行远程的命令,仅需要对external.mxCall对象做调用即可。前面例子很多了,不多说。。

演示链接: http://pan.baidu.com/s/1kTBViT5 密码: ufks

修复方案:

对mx://res/quick-access/index.htm输出检查。过滤。

版权声明:转载请注明来源 梧桐雨@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-01-23 17:20

厂商回复:

新标签页安全漏洞

最新状态:

暂无