漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-01-28: 细节已通知厂商并且等待厂商处理中

2015-02-02: 厂商已经确认,细节仅向厂商公开

2015-02-12: 细节向核心白帽子及相关领域专家公开

2015-02-22: 细节向普通白帽子公开

2015-03-04: 细节向实习白帽子公开

2015-03-14: 细节向公众公开

简要描述:

属于打包。貌似也不能上首页。

详细说明:

某省委统战部存在SQL注入+任意文件上传+getshell

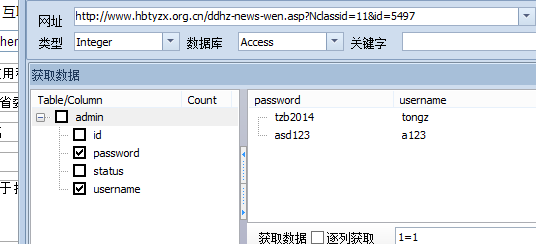

1:sql注入:

http://www.hbtyzx.org.cn/ddhz-news-wen.asp?Nclassid=11&id=5497

密码什么的都有了吧、

2任意文件上传:

http://www.hbtyzx.org.cn/admin/upfile.asp

可直接上传asp文件。

还是任意的呦

我上次了一个大妈

http://www.hbtyzx.org.cn/admin/images/upfile/2015127225547.asp

貌似权限还蛮大。c盘d盘 都有权限。什么提权对于提权牛来说那不是很简单的事。。

只为测试,请复现后删除

漏洞证明:

1:sql注入:

http://www.hbtyzx.org.cn/ddhz-news-wen.asp?Nclassid=11&id=5497

密码什么的都有了吧、

2任意文件上传:

http://www.hbtyzx.org.cn/admin/upfile.asp

可直接上传asp文件。

还是任意的呦

我上次了一个大妈

http://www.hbtyzx.org.cn/admin/images/upfile/2015127225547.asp

貌似权限还蛮大。c盘d盘 都有权限。什么提权对于提权牛来说那不是很简单的事。。

只为测试,请复现后删除

修复方案:

版权声明:转载请注明来源 Yang@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-02-02 08:36

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给河北分中心,由其后续协调网站管理单位处置.

最新状态:

暂无