漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

网利友联科技 北京 有限公司多个漏洞打包

相关厂商:

漏洞作者:

提交时间:

2015-02-27 17:22

修复时间:

2015-04-13 17:22

公开时间:

2015-04-13 17:22

漏洞类型:

命令执行

危害等级:

高

自评Rank:

20

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-02-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一个网站存在命令执行一个网站存在弱口令

详细说明:

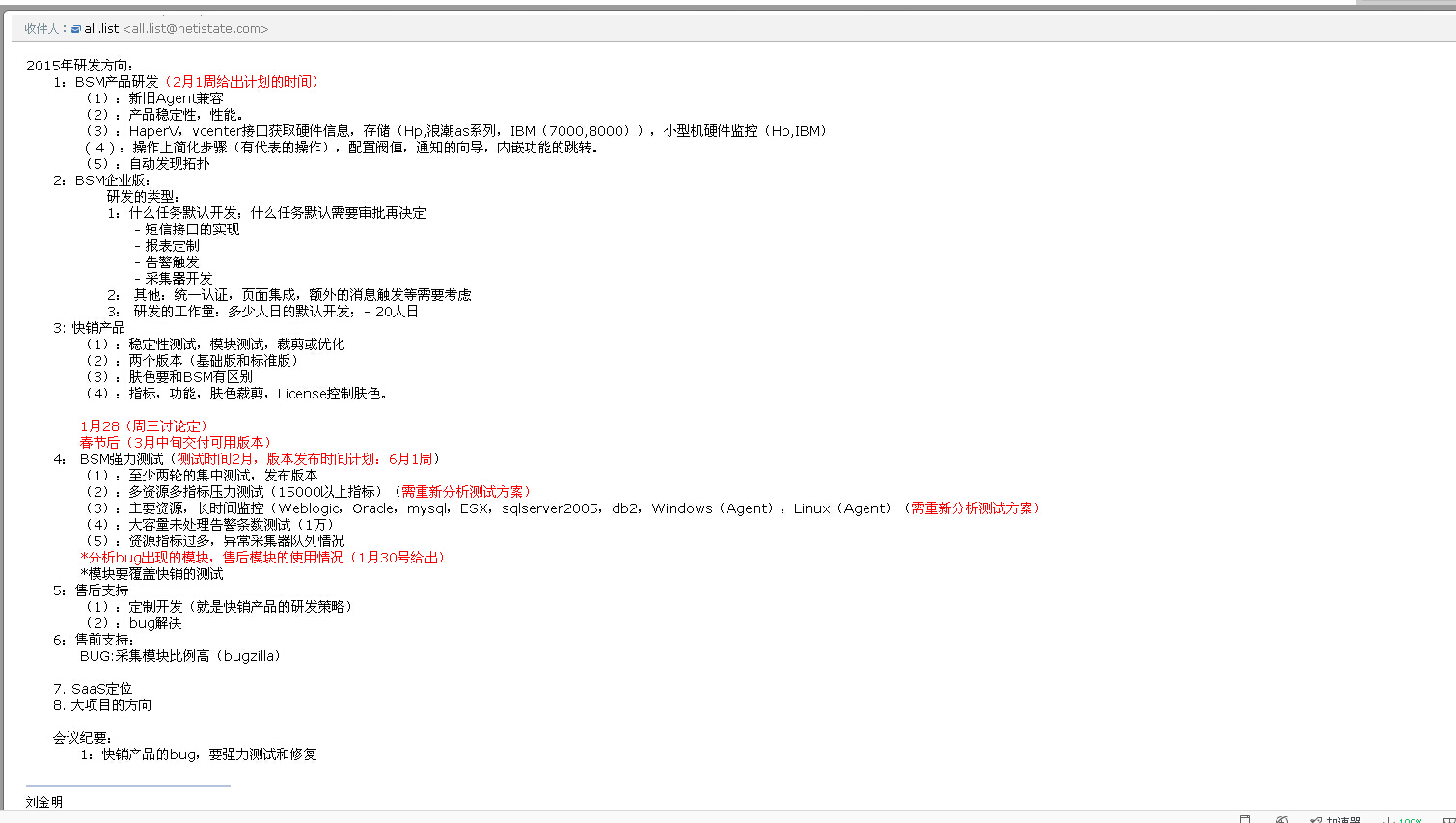

http://www.netistate.com/bbs/uc_server

的默认密码是admin

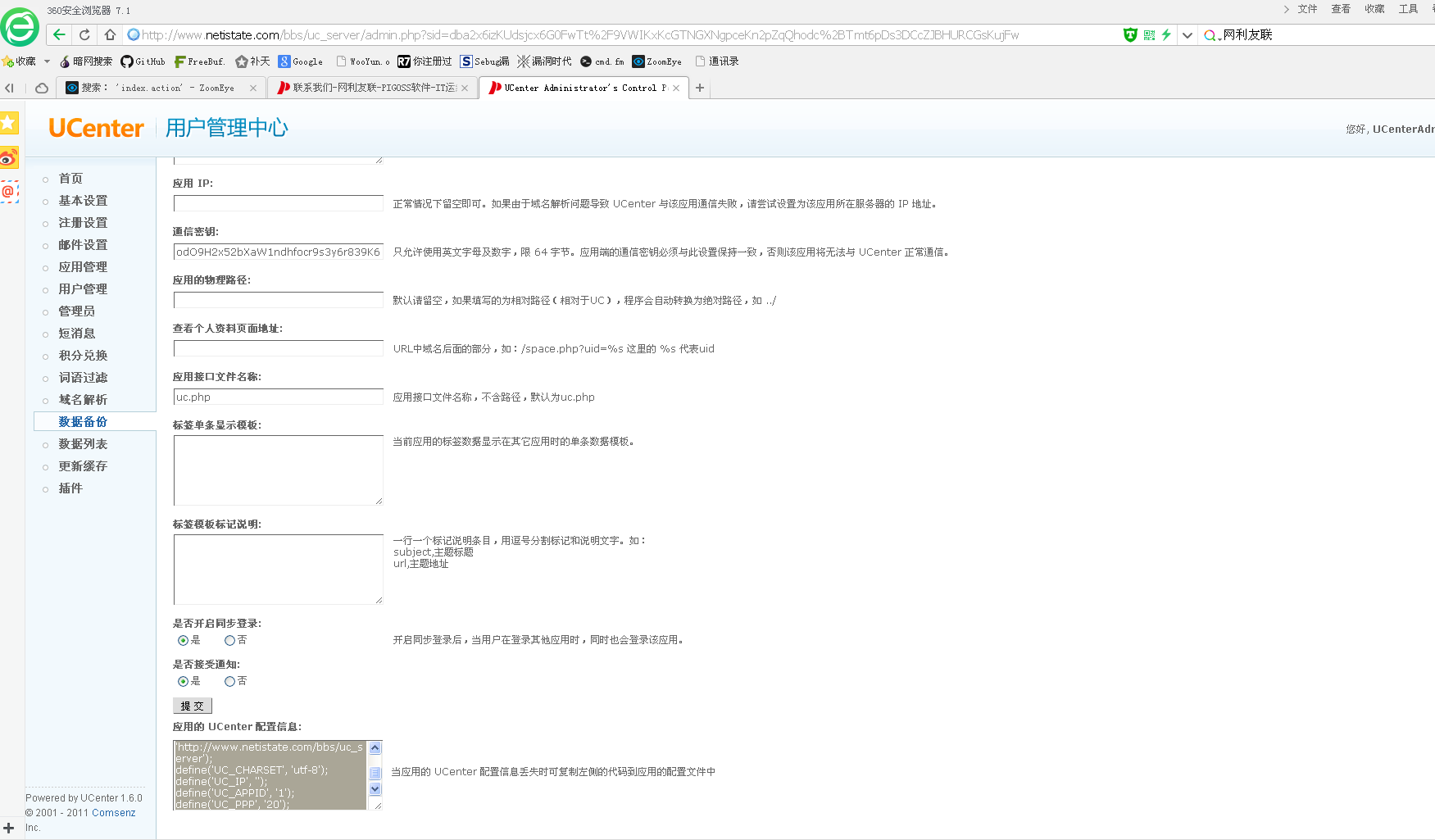

http://182.92.99.5:8080/index.action

存在命令执行

导致内部邮箱泄漏

51job企业帐号泄漏

大部分

内部信息一起泄漏了

漏洞证明:

修复方案:

企

版权声明:转载请注明来源 by:小雨@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![BD9]$F2~(UC}(6%8_7N[}HN.png](https://img.wooyun.laolisafe.com/upload/201502/2413450427ef12b518a7a3dbecd2ee35fd2d4c64.png)

![QLU2J@XXM~]RR_L7}TQ@@XL.png](https://img.wooyun.laolisafe.com/upload/201502/2413442718fee00cd42574621c6390f00f109be2.png)

![T{LHWW1SJO62W]TKZG6)62G.png](https://img.wooyun.laolisafe.com/upload/201502/2413422740b232231a9b83f82fbd16d7e8b3d988.png)