漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

主机屋越权漏洞

相关厂商:

漏洞作者:

提交时间:

2015-03-09 15:25

修复时间:

2015-03-14 15:26

公开时间:

2015-03-14 15:26

漏洞类型:

未授权访问/权限绕过

危害等级:

高

自评Rank:

17

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-09: 细节已通知厂商并且等待厂商处理中

2015-03-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

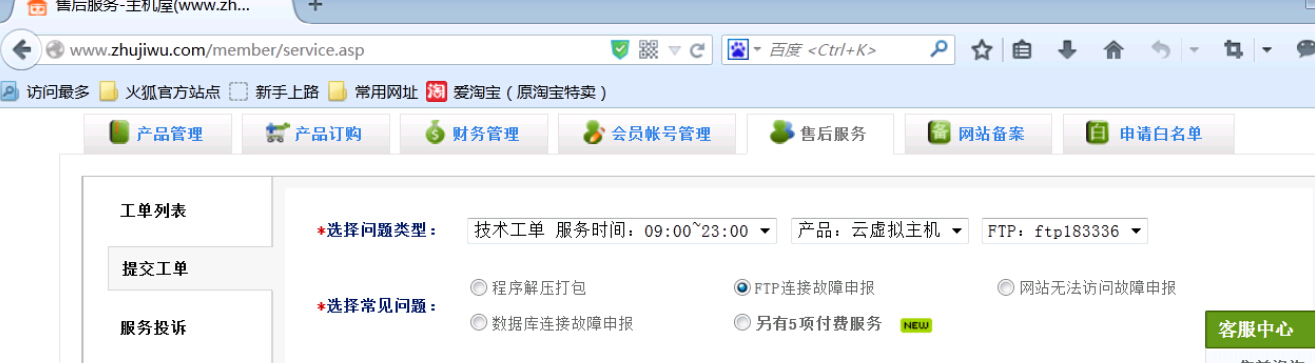

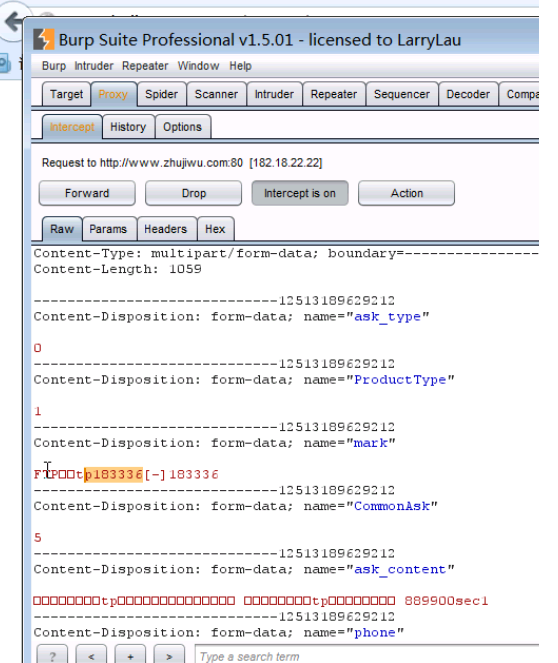

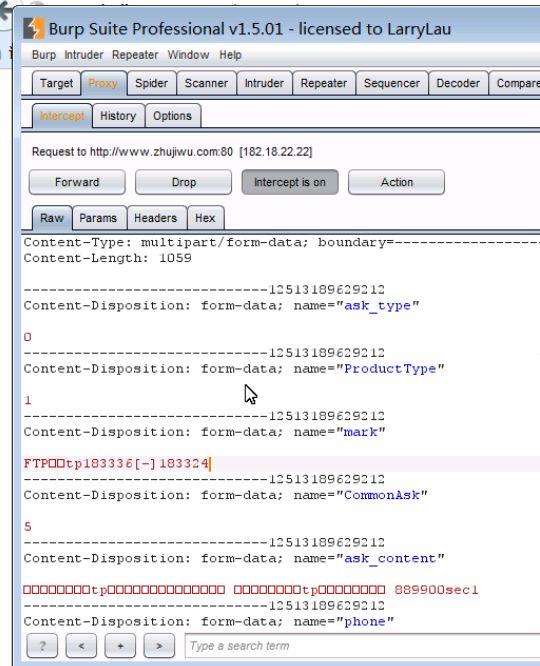

主机屋idc咨询处可执行越权漏洞

详细说明:

漏洞证明:

修复方案:

其实我不知道 但起码客服认真点吧 都可以问道域名人的账号

版权声明:转载请注明来源 余温@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-14 15:26

厂商回复:

最新状态:

暂无

![$LQ{6GB]1LV1F)GZBOP(3)B.png](https://img.wooyun.laolisafe.com/upload/201503/0613291003ad442ee67f54ee90599821dd37de69.png)

![6AJBBIQTHW]I~O793~[0]~1.png](https://img.wooyun.laolisafe.com/upload/201503/0613293687cd55399e50b052338988aef010fb4c.png)

![(CWF{S52]YBZW1HEDMJ_5GI.png](https://img.wooyun.laolisafe.com/upload/201503/0613300336963428f063ee1663c2d0b81bbb6742.png)

![(CWF{S52]YBZW1HEDMJ_5GI.png](https://img.wooyun.laolisafe.com/upload/201503/061324565e29dafe4a43b166cb246bd51d6feecf.png)