漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

某市高新技术产业开发区协同管理平台另类GETSHELL(存在java反序列化命令执行漏洞)

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

>

漏洞详情

披露状态:

2016-01-01: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-18: 细节向核心白帽子及相关领域专家公开

2016-01-28: 细节向普通白帽子公开

2016-02-07: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

某市高新技术产业开发区协同管理平台另类GETSHELL(存在java反序列化命令执行漏洞)

详细说明:

襄阳高新技术产业开发区协同管理平台

http://**.**.**.**:7001/defaultroot/Logon!logon.action

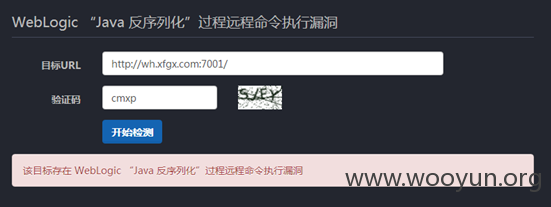

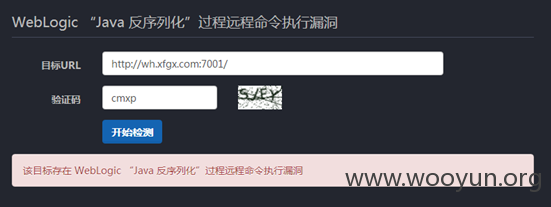

存在JAVA反序列化漏洞:

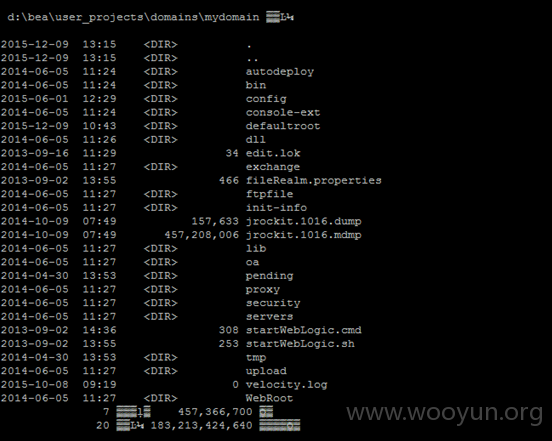

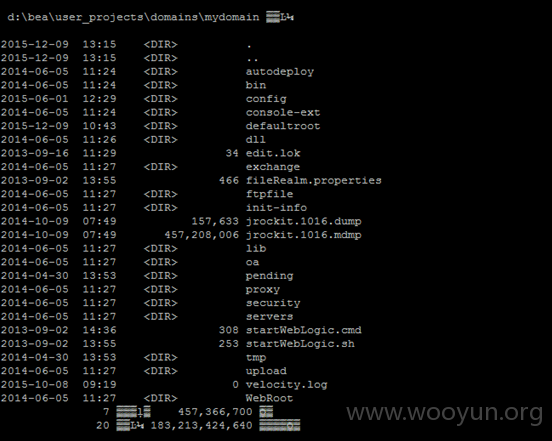

OA根目录:

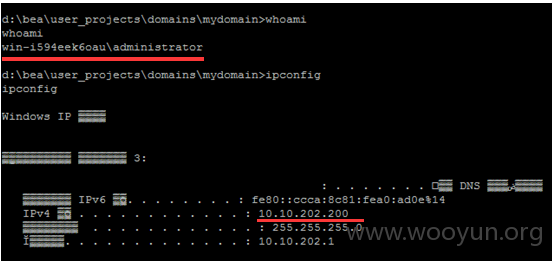

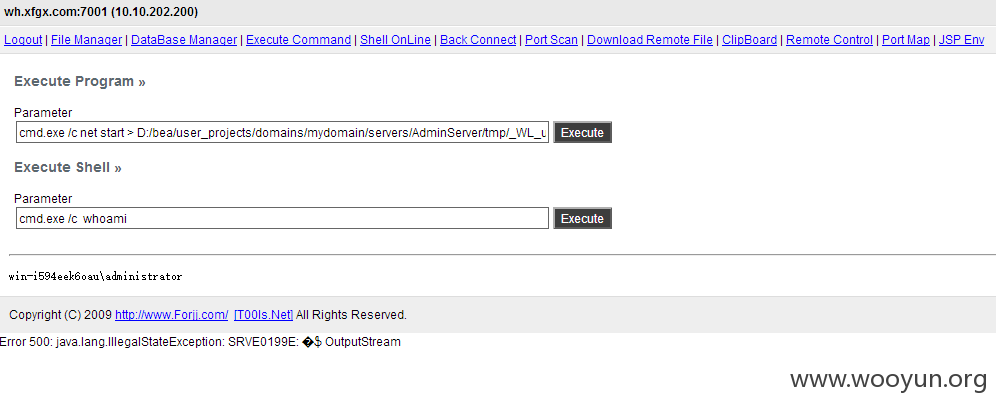

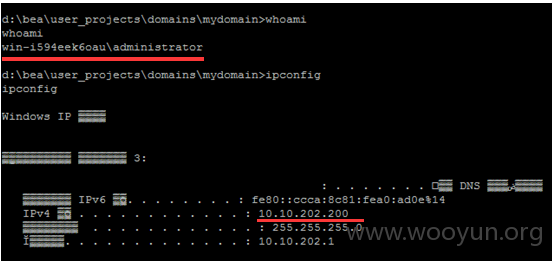

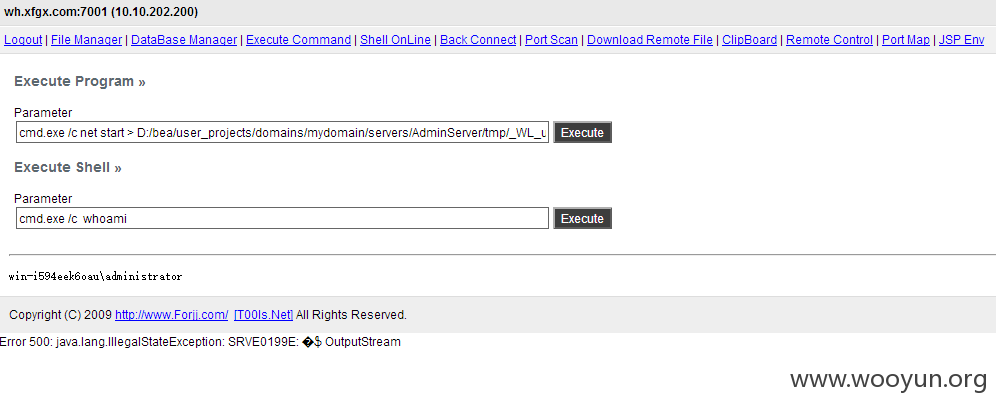

权限及查看IP地址:

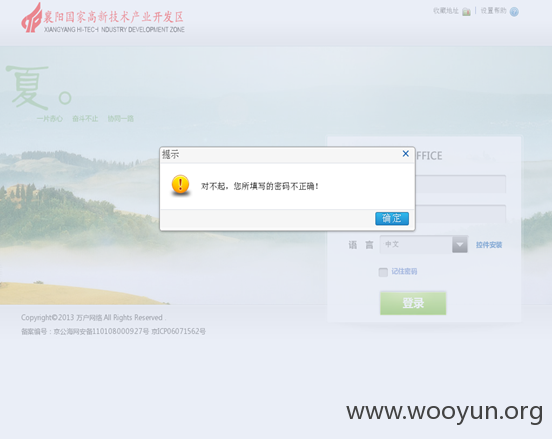

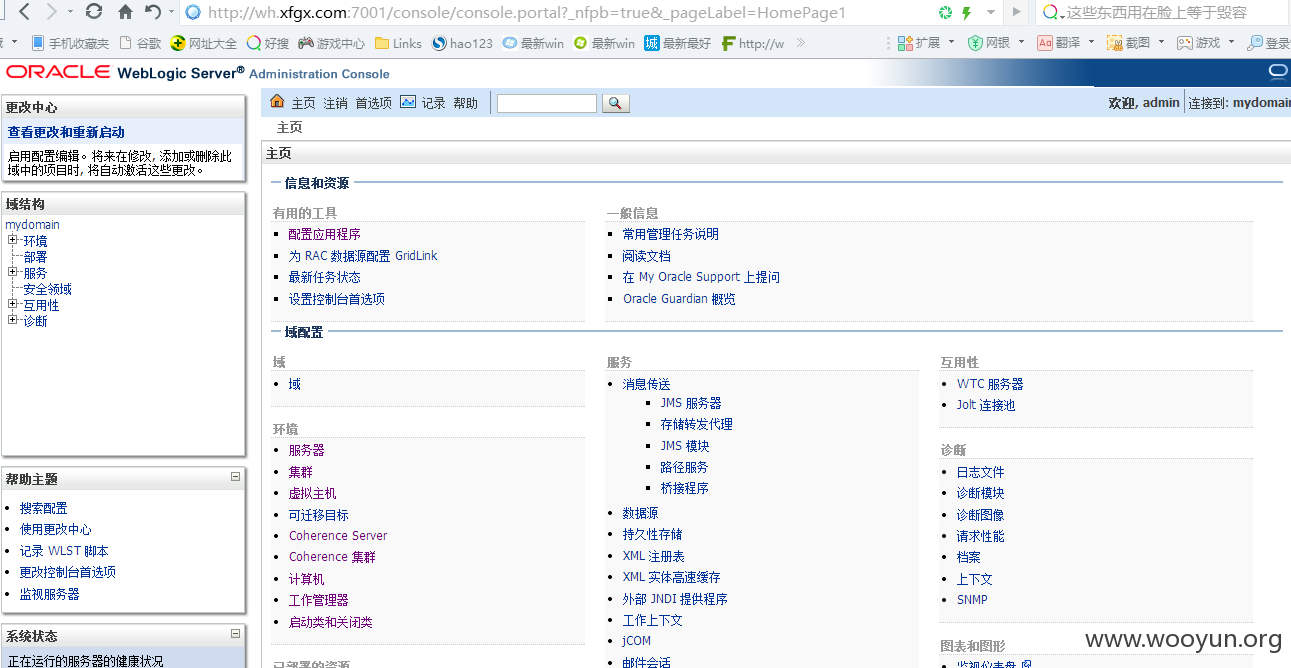

尝试写SHELL,但是此万户OA的WEB配置文件已写入白名单跳转文件,无法进行解析,自动跳转至登录页面,无奈,翻得WEBLOGIC后台账号,密码

漏洞证明:

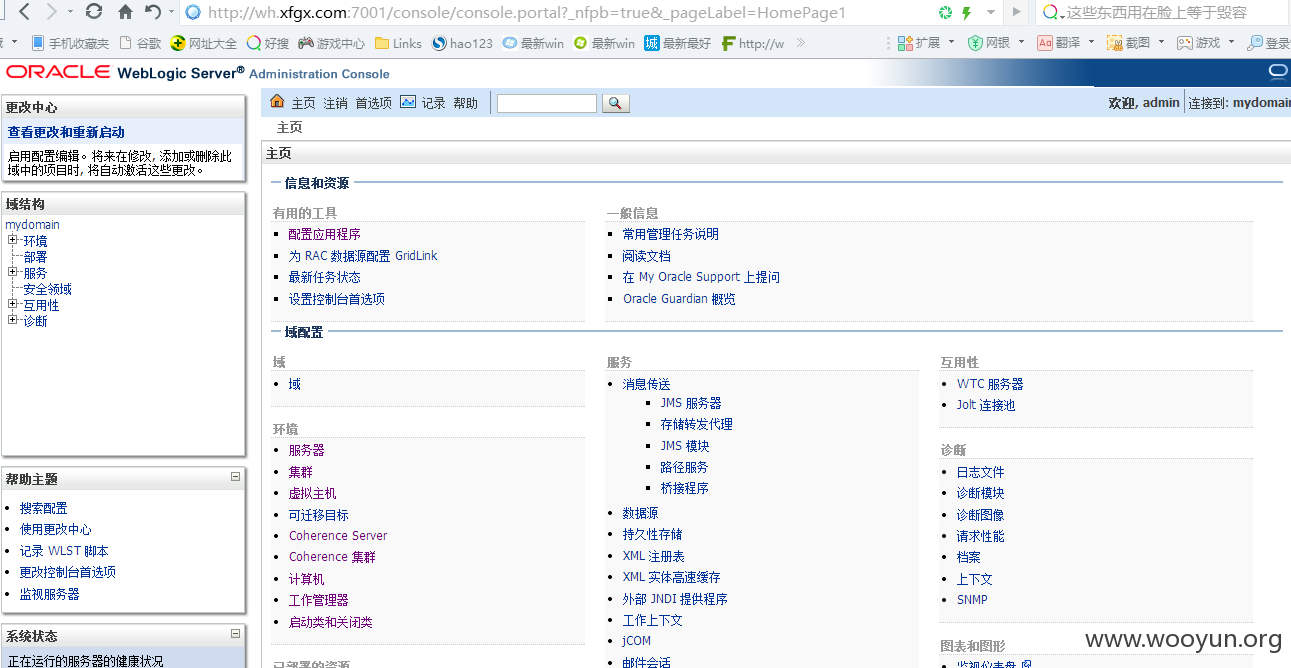

成功登录WEBLOGIC管理控制台,从此处上传WAR获取WEBSHELL:

WEBshell:

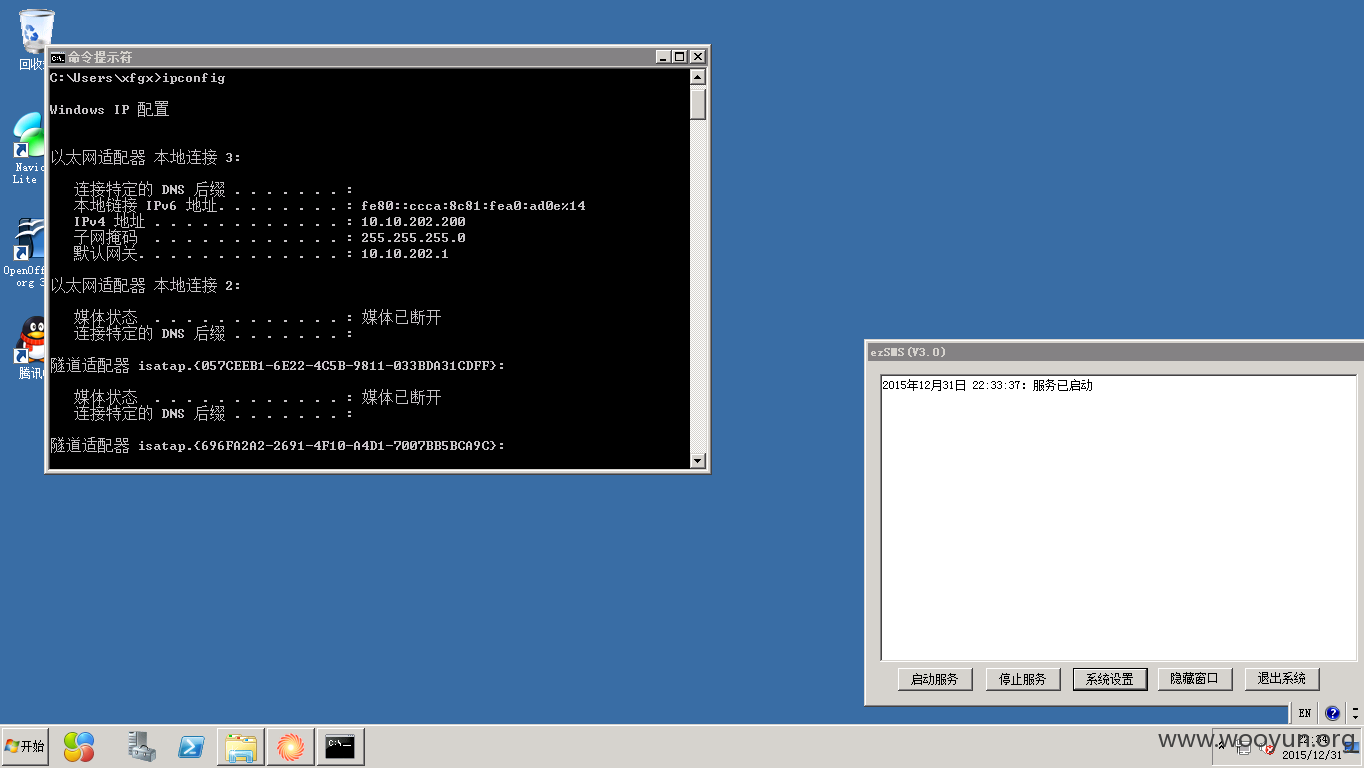

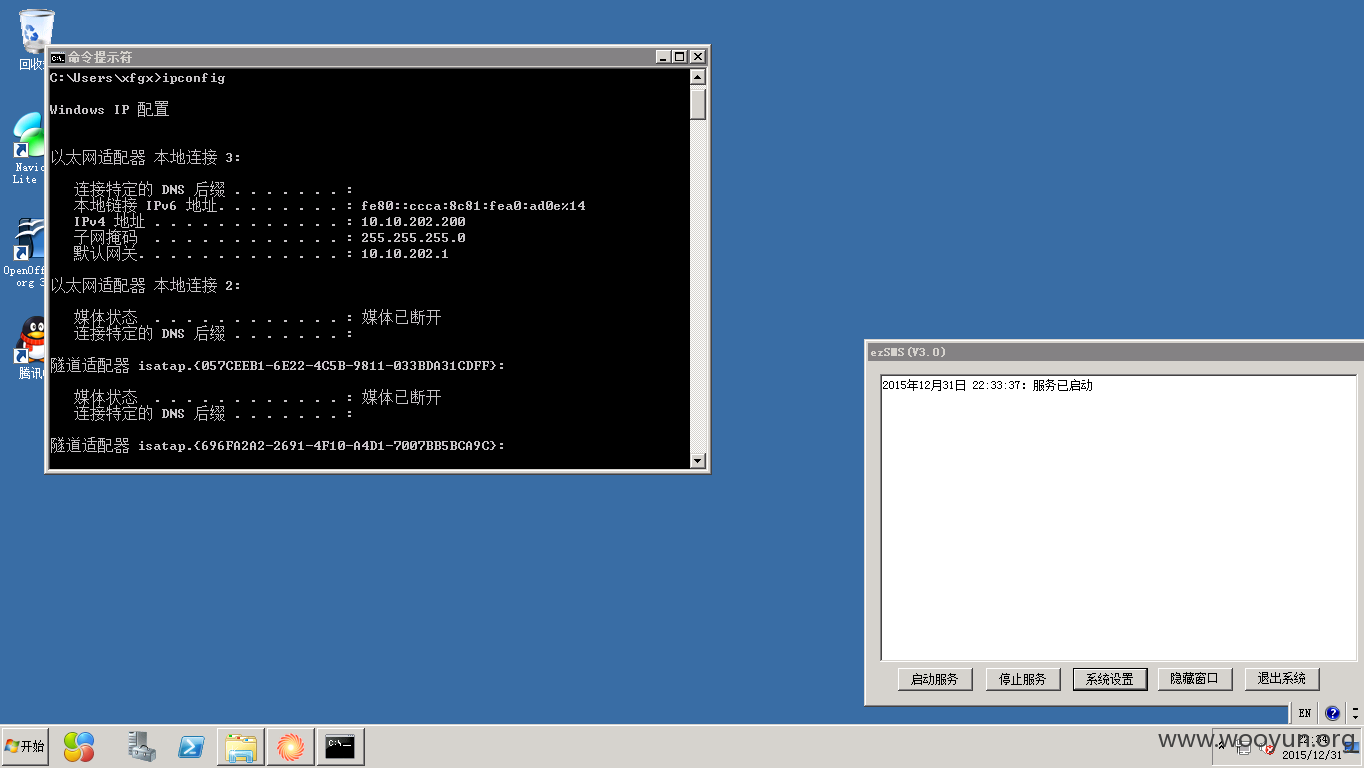

远程桌面至主机,可内网渗透:

修复方案:

1 使用 SerialKiller 替换进行序列化操作的 ObjectInputStream 类;

2 在不影响业务的情况下,临时删除掉项目里的

“org/apache/commons/collections/functors/InvokerTransformer.class” 文件;

官方解决方案

官方声明:

http://**.**.**.**/technetwork/topics/security/alert-cve-2015-4852-2763333.html

版权声明:转载请注明来源 爱上襄阳@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-08 16:07

厂商回复:

CNVD确认所述漏洞情况,已经转由CNCERT下发湖北分中心,由其后续协调网站管理单位处置。

最新状态:

暂无