漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-01-08: 细节已通知厂商并且等待厂商处理中

2016-01-12: 厂商已经确认,细节仅向厂商公开

2016-01-22: 细节向核心白帽子及相关领域专家公开

2016-02-01: 细节向普通白帽子公开

2016-02-11: 细节向实习白帽子公开

2016-02-22: 细节向公众公开

简要描述:

RT

详细说明:

https://**.**.**.**/tonny-zhang/mailer/blob/05b9117644aa2ead5806abaf1071e148282affdc/lib/mail/conf.php

账号info@**.**.**.** 密码Abc123

由此获得另一个账号12379@**.**.**.** 密码Abc123

翻出一封关于微信的邮箱

我在这里把找回的密码设置为 qwe123

并没有动什么数据,谢绝查水表

漏洞证明:

https://**.**.**.**/tonny-zhang/mailer/blob/05b9117644aa2ead5806abaf1071e148282affdc/lib/mail/conf.php

账号info@**.**.**.** 密码Abc123

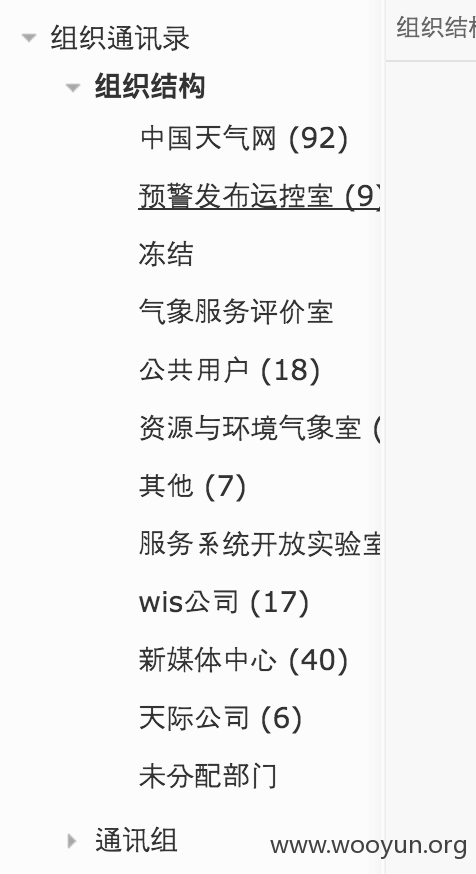

由此获得另一个账号12379@**.**.**.** 密码Abc123

翻出一封关于微信的邮箱

我在这里把找回的密码设置为 qwe123

并没有动什么数据,谢绝查水表

修复方案:

并没有动什么数据谢绝查水表,好好排查,改弱口令

版权声明:转载请注明来源 头晕脑壳疼@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-01-12 16:31

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向国家上级信息安全协调机构上报,由其后续协调网站管理单位处置.

最新状态:

暂无