漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

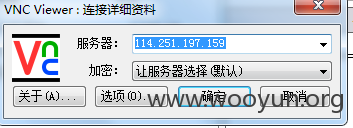

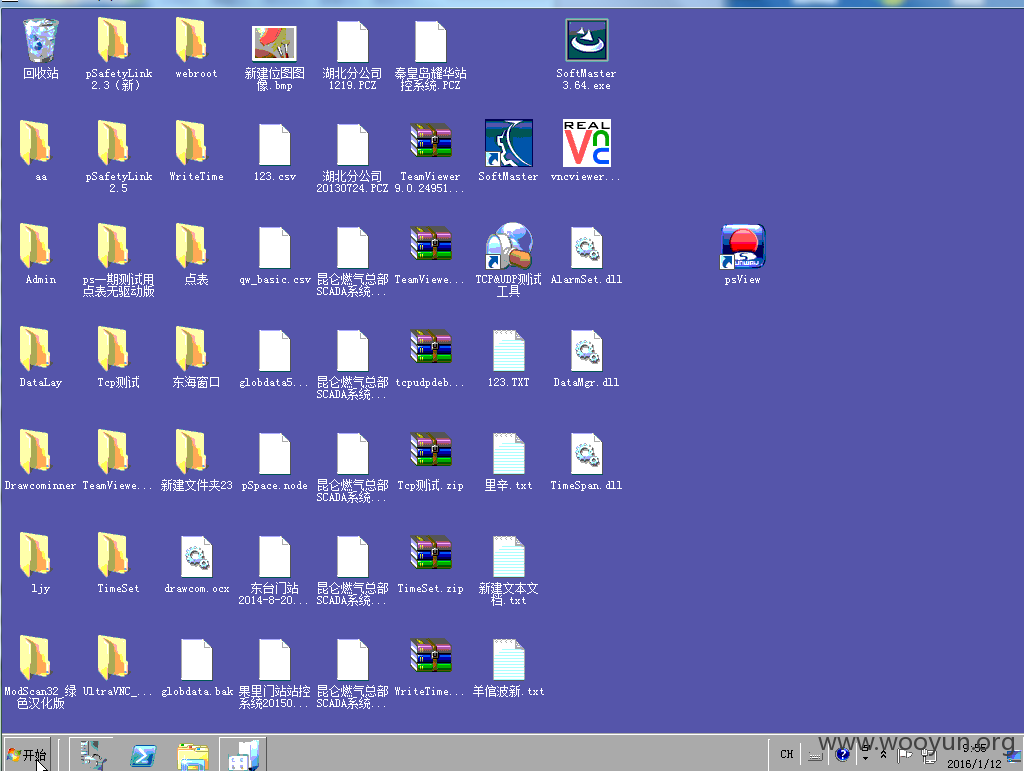

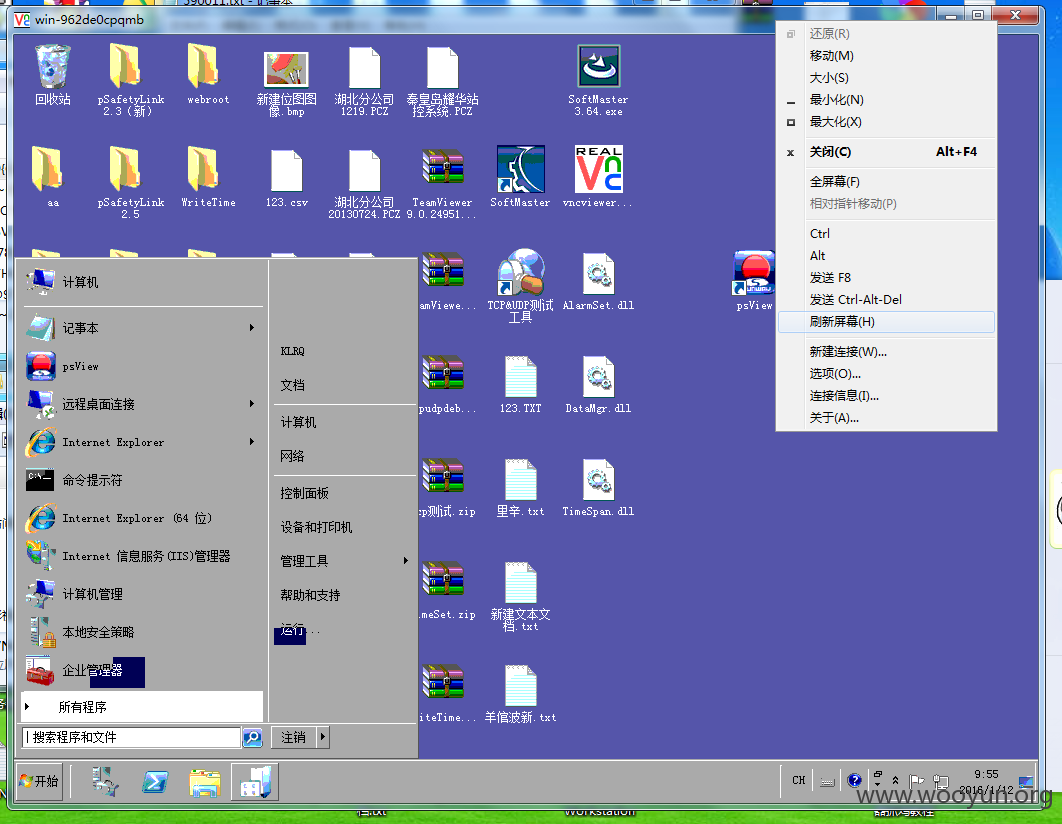

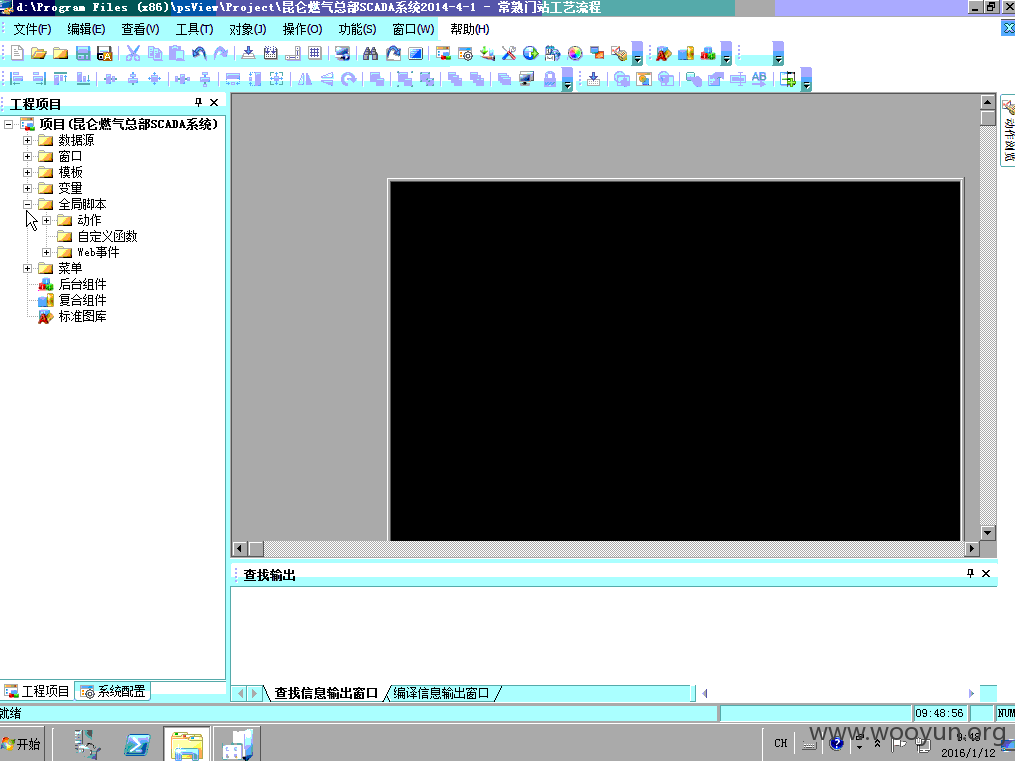

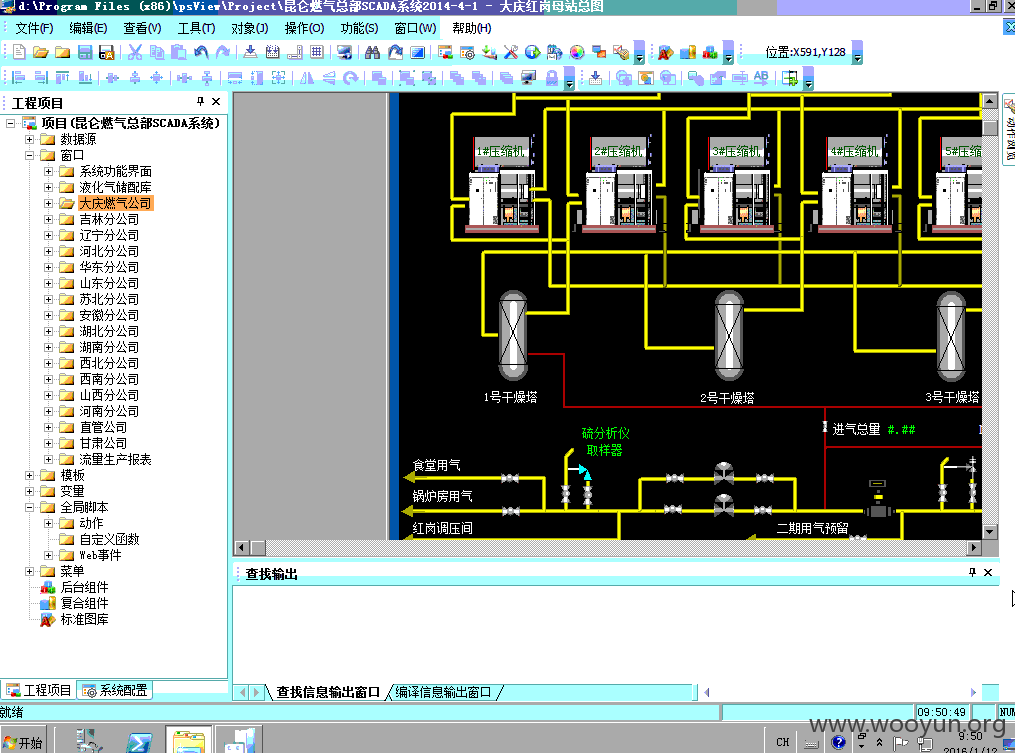

昆仑燃气总部SCADA系统端口直接远控漏洞

相关厂商:

漏洞作者:

提交时间:

2016-01-12 18:43

修复时间:

2016-02-27 11:49

公开时间:

2016-02-27 11:49

漏洞类型:

内容安全

危害等级:

高

自评Rank:

20

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2016-01-12: 细节已通知厂商并且等待厂商处理中

2016-01-14: 厂商已经确认,细节仅向厂商公开

2016-01-24: 细节向核心白帽子及相关领域专家公开

2016-02-03: 细节向普通白帽子公开

2016-02-13: 细节向实习白帽子公开

简要描述:

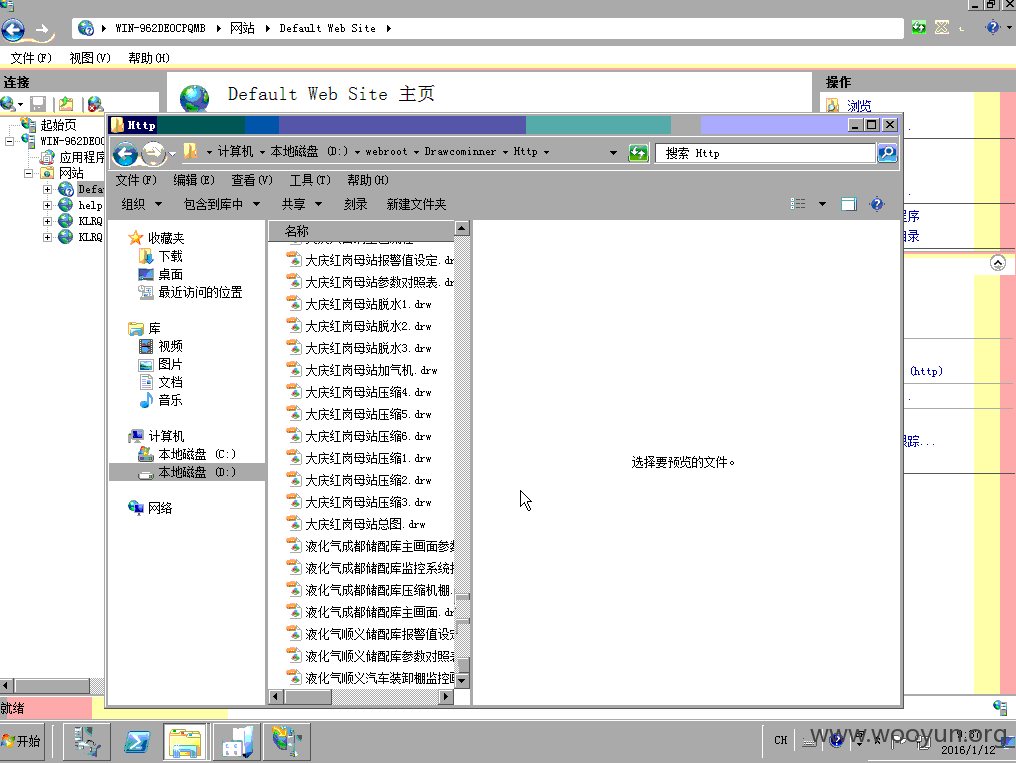

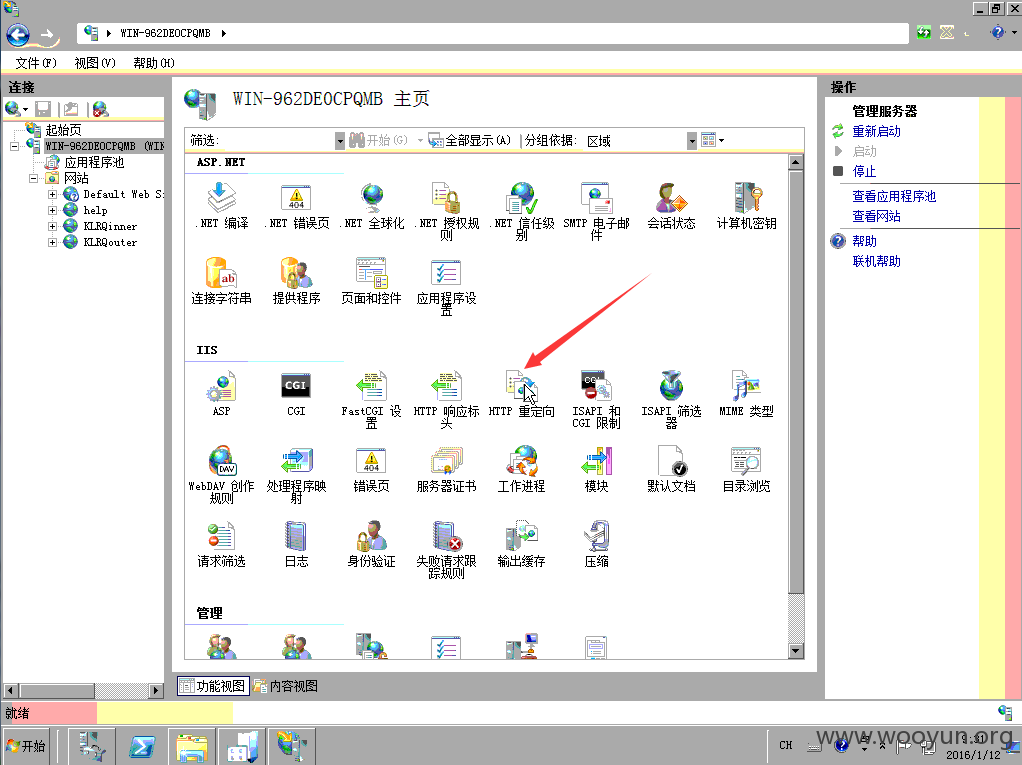

内部信息严重泄露,运营风险,内容修改可导致机器故障甚至更高的危害

详细说明:

漏洞证明:

修复方案:

修改端口吧,VNC默认端口5900!

版权声明:转载请注明来源 fangzhu@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-14 13:50

厂商回复:

非常感谢您的报告,问题已着手处理.

最新状态:

暂无

![@F9{GGNE}2[XZ6PO~27GX]L.png](https://img.wooyun.laolisafe.com/upload/201601/1210343016d3a879687a8b41c98f5c0da6a334bf.png)

![TJF5W]8~]V4LM5N{RK3]0CV.png](https://img.wooyun.laolisafe.com/upload/201601/12103532c7ae2ee9717ed2389e968add526bdeaf.png)