漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

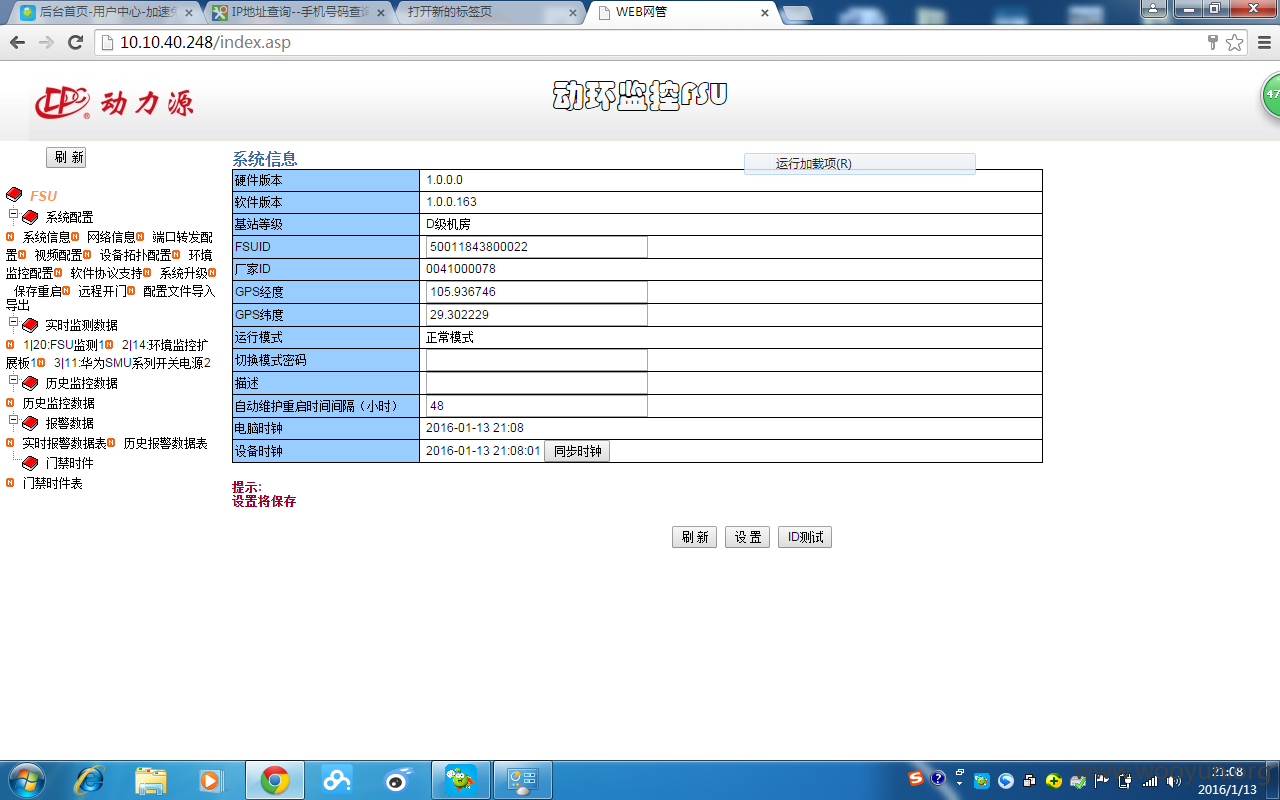

中国铁塔股份有限公司VPN账号泄露可入内网发现大量FSU默认口令

相关厂商:

漏洞作者:

提交时间:

2016-01-13 22:40

修复时间:

2016-01-18 22:50

公开时间:

2016-01-18 22:50

漏洞类型:

网络敏感信息泄漏

危害等级:

高

自评Rank:

10

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2016-01-13: 细节已通知厂商并且等待厂商处理中

2016-01-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

高新兴施工人员安全意识不够,上传文件含有敏感信息,FSU使用默认口令,可获取权限远程登录管理

详细说明:

在查找资料是无意发现这篇文章http://wenku.baidu.com/view/dcabc173c8d376eeafaa3129.html?from=search泄露了中国铁塔股份有限公司FSU管理VPN,类型:L2TP,账号:ttcw2015 密码:ttcw@2015,IP:101.227.248.109.拨号登录后,根据所获取的IP段,对全网段进行80端口登录,发现有大量使用默认密码admin的FSU设备,登录后可以做任意操作。有部分FSU记录了基站的GPS定点,甚至有远程开锁功能。

漏洞证明:

修复方案:

请厂商尽快更改此VPN密码,并修改FSU默认管理密码。

版权声明:转载请注明来源 Czx@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-18 22:50

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无