漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-01-21: 细节已通知厂商并且等待厂商处理中

2016-01-22: 厂商已经确认,细节仅向厂商公开

2016-02-01: 细节向核心白帽子及相关领域专家公开

2016-02-11: 细节向普通白帽子公开

2016-02-21: 细节向实习白帽子公开

2016-03-07: 细节向公众公开

简要描述:

一个站点

详细说明:

一个xss http://office.newcapec.net:5200/ims/prompt.aspx?msg=--%3E%27%22%3E%3CH1%3EXSS%40HERE%3C%2FH1%3E&type=type

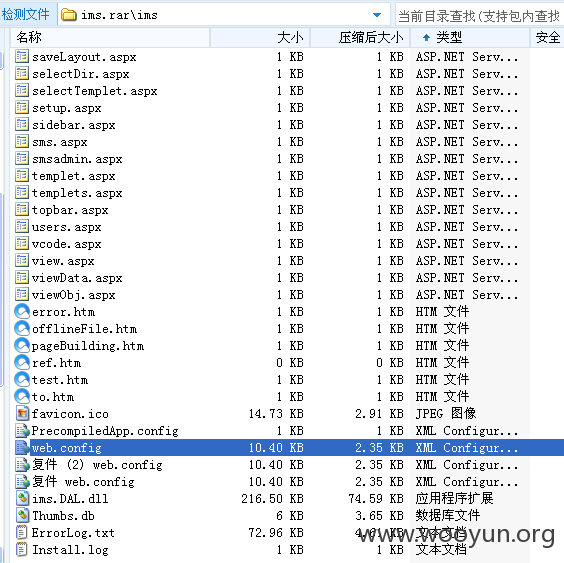

还有就是一个文件好像是另外系统的

http://office.newcapec.net:5200/ims.rar

<clear />

<add name="AccessProviderDB" connectionString="~/App_Data/ASPNetDB.mdb"

providerName="System.Data.OleDb" />

<add name="AccessDB" connectionString="Provider=Microsoft.Jet.OLEDB.4.0;Data Source=|DataDirectory|\ims.mdb"

providerName="System.Data.OleDb" />

<add name="SqlProviderDB" connectionString="Data Source=.;Initial Catalog=landian_ims_aspnetdb;Integrated Security=False;User ID=landian;Password=lifeng"

providerName="System.Data.SqlClient" />

<add name="SqlDB" connectionString="Data Source=.;Initial Catalog=landian_ims;Integrated Security=False;User ID=landian;Password=lifeng"

providerName="System.Data.SqlClient" />

</connectionStrings>

<appSettings>

这是一个web.config

应该和这个站点

因为是hdwiki 5.0 我怀疑正注入点应该是存在的

可惜厂商给力啊--上一个漏洞密码被秒改了 测试不了你们可以测试下成功加分啊

WooYun: hdwiki 一处sql注入

漏洞证明:

修复方案:

排查下吧

版权声明:转载请注明来源 xq17@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-22 12:02

厂商回复:

感谢您抽出宝贵时间提出以上问题,我们马上更改以上问题,并持续跟踪。谢谢!

最新状态:

暂无